Система правосудия, уязвимая для хакерских атак. Официальный монитор, Верховный суд и многие другие были взломаны.

Хакеры обнаружили несколько уязвимостей в инстанциях в Румынии, с помощью которых можно подделывать решения, которые становятся невозможными для идентификации жертвами - ВКС, на данный момент нет ответа.

Publicație Oficială: ENTRYRISE S.R.L

Scop: Notificarea societății civile cu privire la existența mai multor brese care le-au vulnerabilizat securitatea datelor gestionate de instante si RAMO.

Detalii Breșa:

- Aproximativ 2,000,000 de dosare ale Curtii de Apel Cluj erau susceptibile sa fie exfiltrate de un atacator cu competente medii, dosare ce includeau date deosebit de sensibile

- Cel putin 100,000 de romani si persoane juridice din Romania au avut totalitatea documentelor din dosarul electronic public, documente cu sensibilitate deosebita:

- Cel putin 10.000 de romani si persoane juridice din Romania aveau anumite documente sensibile accesibile prin vulnerabilitatea IDOR

Riscuri:

- Furt de identitate (Peste 2,100,000 persoane vulnerabile)

- Santaj, acces informatii cu caractger deosebit de sensibil (Peste 2,100,000 persoane vulnerabile)

- Divulgare adresa + date din CI (Peste 2,110,000 persoane vulnerabile)Их точка зрения является юридически обоснованной и была прикреплена в нижней части страницы. Мы увидим, будет ли CSM самонаказан или самопрощен.

Ответ доступен в подвале страницы.

Хотя технологии развиваются, а тенденции "цифровизации" достигли и высот в области юстиции, плохо выполненная цифровизация позволяет хакерам получать доступ к конфиденциальным данным, идеально подделывать решения любых судов (включая Верховный суд), всего за менее чем 8000 евро, и изменять или саботировать дела, поданные через ECRIS, систему управления юстицией в Румынии.

Эта статья призвана привлечь внимание общественности к степени интереса, который государственные учреждения проявляют к защите своих данных, и к тем опасностям, которым подвергаются граждане, поскольку государственные учреждения по-прежнему не принимают необходимых мер для их решения.

В статье мы обсудим, как:

- Мошенники могут получить поддельные легализованные решения в любом суде.менее 8.000 EUR.

- Каждый может публиковать законы в Официальном вестникечерез призму широкого спектра критических уязвимостей, которые не были устранены в течение 2 лет.

- CSM опубликовала на rejust.ro более 40 000 паролей доступа к чувствительным делам по уголовным делам и семейному праву.

- Решения / чувствительные документы из дел были доступны через Googleпотому что электронное досье не имеет пароля для просмотра файлов.

- И другие

На основе этого хакеры могли:

- Узнать о ваших семейных проблемах и интимных аспектах, с которыми вы столкнулись.и которые были обсуждены в процессе развода, раздела имущества или в судебных разбирательствах по опеке. Они могли впоследствии опубликовать детали о вашей семье или даже продать доступ к этой информации или шантажировать вас.

Жена утверждала, что была недовольна отношениями из-за того, что ты был импотентом в процессе развода? Или, возможно, она говорила о том, что ты избиваешь ребенка? Никаких проблем, теперь все это стало публичным. - Узнать профессиональные секреты, которые были упомянуты в деле или обсуждались в них: Ваши недобросовестные конкуренты могли получить доступ к этой информации.

- Давайте изменить сроки наказания за определенные преступления: Можем ли мы полагаться на то, что судьи установили, что на самом деле был удален ноль или уменьшен срок наказания за редкие преступления? В прошлом они не раз не смогли идентифицировать документы, которые не должны были публиковаться в Официальном вестнике.

- Получить информацию о том, что пережили жертвы в уголовном процессе и через что им пришлось пройти.травмы, которые они имеют, и как они могут использовать их для кражи или шантажа жертв.

Пострадавшие были:

- Приблизительно 2,000,000 дел Апелляционного суда Клужа могли быть эксфильтрованы злоумышленником. средние компетенции, досье, включающие особенно чувствительные данные:

- Зловредный актёр получите детали документов из электронного дела по уголовным делам, делам с несовершеннолетними, делам о домашнем насилии / несовершеннолетних, которые содержат очень чувствительную информацию

- Зловредный актёр позволяет читать и загружать документы, которые включают служебные секреты, коммерческие тайны, банковскую тайну, такие документы становятся доступными для злоумышленников.

- По меньшей мере 100 000 румын и юридических лиц из Румынии имели все документы из электронного досье.лицензии, документы с особой чувствительностью:

- Любой человек, даже без технических навыковВы можете получить информацию о документах из электронного дела по уголовным делам, делам с несовершеннолетними, делам о домашнем насилии / несовершеннолетних, которые содержат очень чувствительные данные.

- Любой человек, даже без технических навыков позволяет читать и загружать документы, которые включают служебные секреты, коммерческие тайны, банковскую тайну, такие документы становятся доступными для злоумышленников.

- Не менее 10 000 румын и юридических лиц из Румынии существуют определенные чувствительные документы, доступные через уязвимость IDOR

- Данные, предоставленные судами, включая адрес, ИНН, а также другие сведения, которые могли быть использованы для подделки удостоверения личности с целью получения банковских кредитов от небанковских финансовых организаций, а также чувствительная информация из окончательного решения, вынесенного судами.

- Ссылки на судебные инстанции, которые включали адрес, по которому проживало лицо.

Как я могу узнать, был ли я затронут?

Я подготовил список лиц, которые были затронуты в большей или меньшей степени уязвимостью:

- Все лица, у которых были дела в суде под юрисдикцией Клужа, имеют право на раскрытие дел.

- Все пользователи до 2024 года Официального монитора (RAMO)

- Все лица, которые ищут дату, инстанцию и тип решения, которое они получили через rejust.ro, используя поиск "по паролю", могут найти свое дело - Полное раскрытие дела.

Краткий обзор:

Румыния в последние годы предприняла значительные шаги к цифровизации с намерением соответствовать западному блоку, к которому мы все стремимся. Хотя стремление к цифровизации является положительным, способ, которым это было реализовано, вызывает много вопросов:

- Почему цифровизация так дорого стоит, когда ее осуществляет государственное учреждение?

- Почему почти все государственные учреждения в Румынии имеют утечки данных или системы, подверженные атакам и полные уязвимостей?

- Каково влияние этих попыток "цифровизации" на нас, как на граждан?

Один из важных секторов в демократии, юстиция, был сильно затронут этими поспешными решениями о цифровизации без плана, многие суды начали использовать ад-хок цифровые решения, которые не соответствовали стандартам отрасли.

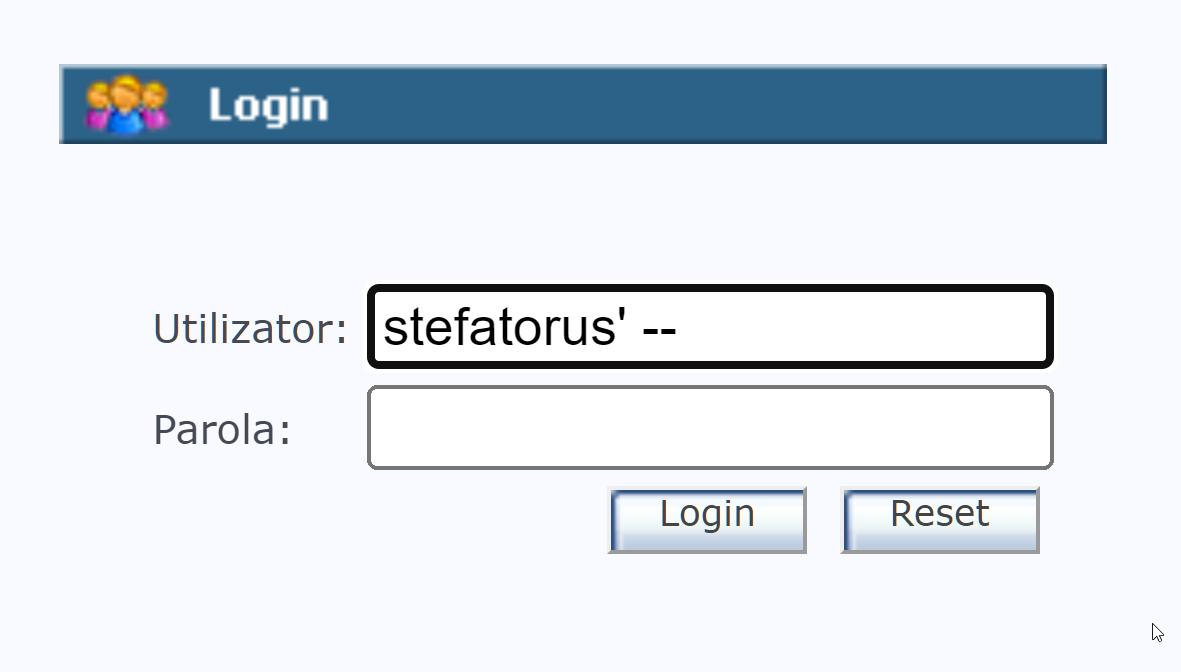

От проблем SQL-инъекций, которые позволяли изменять региональные узлы ECRIS (система, где хранятся дела, краткие решения и т.д.), до простых IDOR, вызванных отсутствием запроса аутентификации для особенно серьезной информации, настало время не держать проблемы при себе и публично их озвучить.

Официальный монитор, взломанный хакерами

Автономное учреждение "Мониторул Официал" (RAMO) является государственным органом, который занимается управлением публикацией законов и гарантией их правильности. Это учреждение, которое хранит законы и делает их публичными, а система, используемая RAMO для доведения до общественности Официального вестника, была уязвима.

Таким образом, даже 13-летний ребенок, увлеченный IT может войти в Официальный вестник и публиковать законы, потому что приложение было разработано без какого-либо внимания к наиболее распространенным и известным атакам:

- SQL Инъекция - Уровень риска КРИТИЧЕСКИЙПриложение RAMO некорректно управляло доступом к базе данных, позволяя хакерам подключаться с любым аккаунтом в приложении и извлекать конфиденциальные данные (например, учетные записи пользователей).

- Список каталогов - Средний уровень рискаПриложение AutenticMonitor, которое могло использоваться для доступа к старым мониторам, не индексированным в новом приложении "ExpertMonitor", было уязвимо к Directory Listing, то есть можно было читать, какие файлы существуют на сервере Официального Монитора.

- Непарные резервные копии - Высокий уровень риска: Другим выявленным аспектом было хранение на сервере непарных резервных копий, которые, вероятно, содержали исходный код, а также возможные копии базы данных, и которые находились непарными на веб-сервере. Злоумышленник мог использовать эту информацию для выявления уязвимостей на платформе.

- Отсутствие аутентификации фотографий свидетелей - Низкий уровень риска: ExpertMonitor предоставлял общественности неподтвержденные свидетельские фотографии, что позволяло "бесплатный" доступ к Официальному мониторингу (в Румынии необходимо купить право на доступ к документам, которые вы обязаны знать, так как вы несете юридическую ответственность, если не знаете), что явно не было намерением RAMO.

Принятые меры, и полностью игнорируемые

Мы столкнулись с рядом проблем, пытаясь заставить AutenticMonitor работать на Windows 10 (требуется java-апплет - апплеты, к которым можно получить доступ только через Internet Explorer), пытаясь восстановить его локально для работы в автономном режиме.

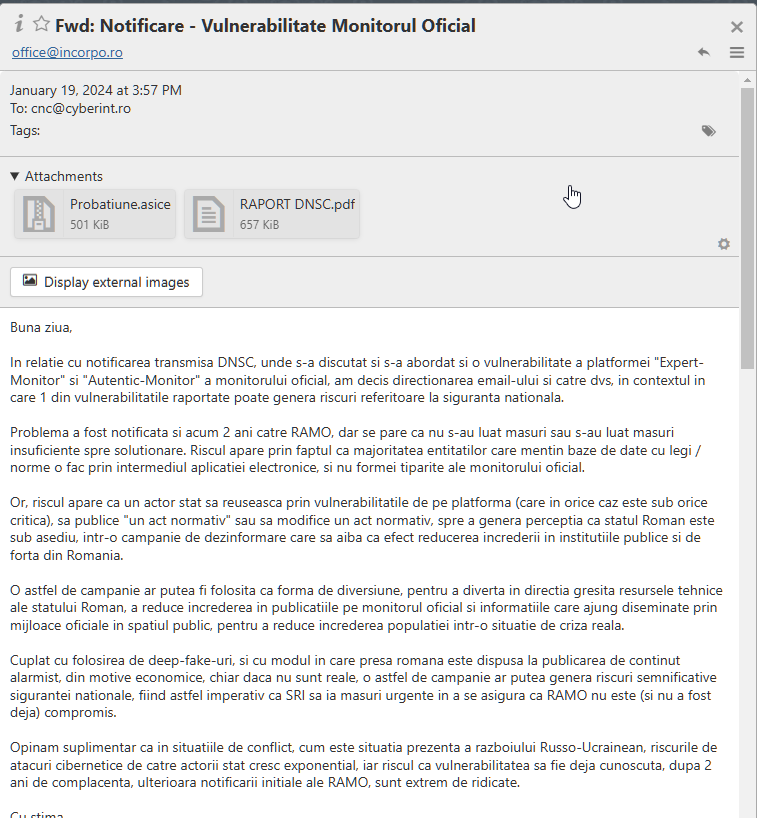

Как только проблемы были выявлены, мы срочно уведомили RAMO о существовании этих проблем и связанных с ними рисках, даже 17 октября 2022 года.

Я не получил никакого ответа относительно срока решения. По телефону (когда мы связались с RAMO) нам сказали, что они поняли, что мы хотим заняться маркетингом, и пригласили нас в Бухарест для обсуждения..

Вкратце, нам предложили сотрудничество с прямым назначением / фальсифицированным тендером в ответ на наше "шантажирование" уведомлением о проблемах.

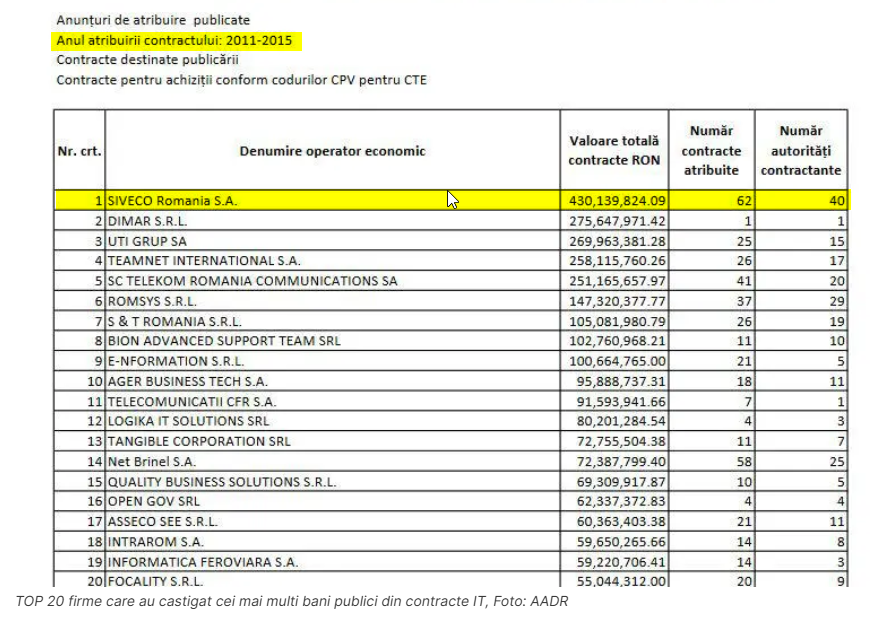

Нам сказали, что приложение было разработано компанией SIVECO, и что именно так создаются программы в государственном секторе.

Siveco Компания заключила контракты с государством на сумму более 400.000.000 RON в период с 2011 по 2015 год.

Я отказал, отметив, что мы готовы помочь в пределах времени, на безвозмездной основе, но не для разработки другой платформы за счет государства.

Нам сказали, что они уведомили нужных людей, но "не могут назвать имя по телефону" (вероятно, СРС или СТС), но, похоже, меры не были приняты.

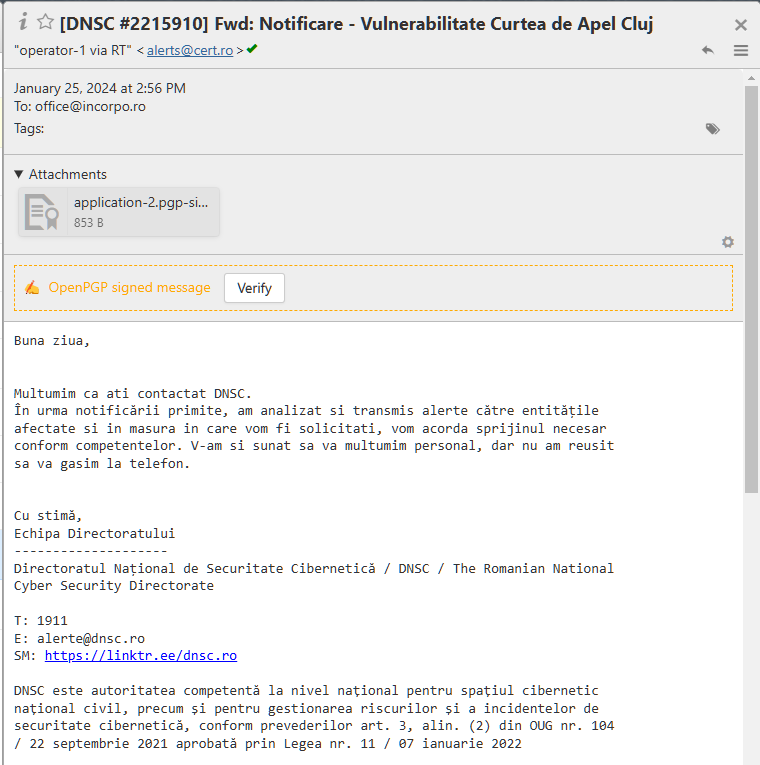

Поэтому, после сообщения о другом наборе ключевых уязвимостей (UNBR + CECCAR) и начала реальной операционализации DNSC (Национальная дирекция кибербезопасности), я сообщил о наборе уязвимостей, которые я уведомил и которые не были устранены.

DNSC сообщил нам, что принял необходимые меры для информирования соответствующих учреждений. Среди этих вопросов была и ситуация с Официальным вестником, а также некоторые уязвимости, которые затрагивали большинство судов в Румынии, о которых мы поговорим позже.

Среди этих проблем была и ситуация с Официальным монитором, а также некоторые уязвимости, которые затрагивали большинство судов в Румынии, о которых мы поговорим позже.

Чтобы убедиться, что уязвимости, влияющие на национальную безопасность, были правильно уведомлены, Я сообщил отделу CyberInt о уязвимостях, которые затрагивали военные апелляционные суды и Официальный монитор.учитывая юрисдикцию, которую Служба безопасности страны имеет над ними, и опасности запуска гибридных атак или проведения кампаний дезинформации с целью создания путаницы перед потенциальным вооруженным вторжением.

Очевидно, что такой креативный актер, как Россия, может найти другие способы использования таких уязвимостей.

Интересно, через 12 дней различные атаки на Палату депутатов станут вирусными, которая координирует деятельность Официального монитора.

Хотя атака не кажется масштабной, она создает медийное давление, которое усиливает DNSC и запускает процесс "вооружения против хакеров", необходимый для предотвращения подобных атак.

Внимание: Я вел обсуждения с коллегами о том, могла ли эта операция быть инициирована СРI под фальшивым флагом с целью "осознания" этих уязвимостей, однако это осталось на уровне спекуляций без доказательств. В любом случае, при такой отчетности, где молчание является стандартной практикой, вы ищете подтверждения принятых мер повсюду.

Что могли сделать хакеры с Официальным монитором?

Учитывая природу приложения, очевидно, что с его помощью или с помощью его базы данных можно публиковать законы, и через уязвимость SQL-инъекции это может сделать любой.

Таким образом, любой имел право публиковать законы в Официальном вестнике, и шансы на то, что они были бы идентифицированы, были ничтожны.

Давайте вспомним, как профессия юридического консультанта была искажена федерацией НПО ОЦЖР, которая обманула Официальный монитор, заставив его опубликовать фиктивный устав, налагающий обязательства, не поддерживаемые парламентом:

Узнайте, как профессия юридического консультанта была искажена, и как мы боролись, чтобы остановить это.

Из-за огромной поверхности атаки почти наверняка злоумышленник мог воспользоваться сообщенными уязвимостями, а также возможными другими уязвимостями, которые мы не заметили.

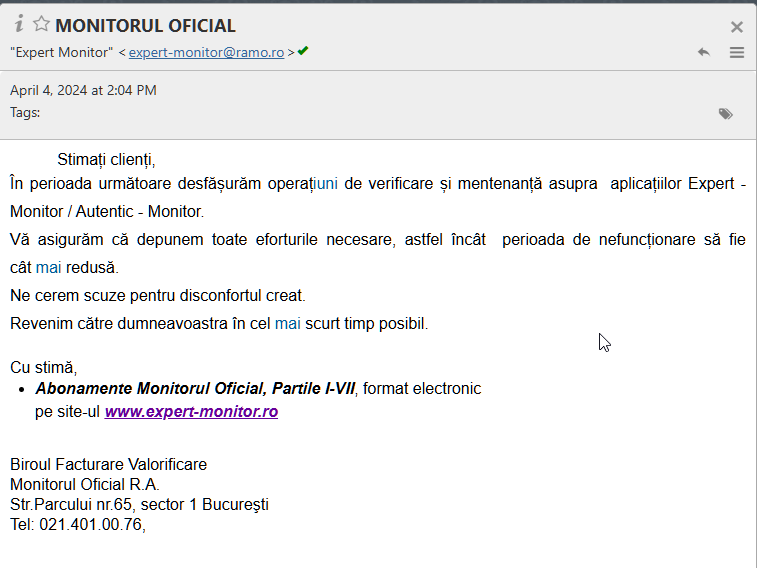

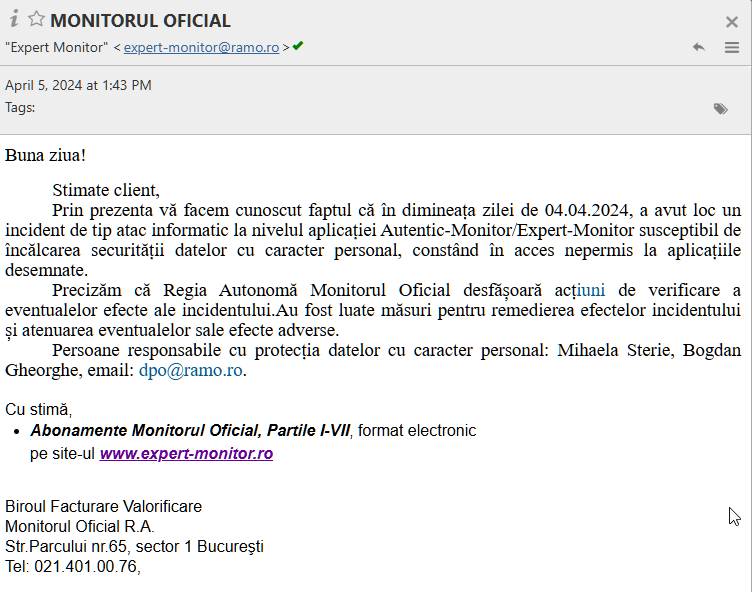

Кроме того, Официальный монитор недавно подвергся утечке данных, после чего мы подтвердили, что уязвимости были устранены.

Хотя детали этого инцидента не были публично раскрыты, за исключением нескольких расплывчатых электронных писем, отправленных пользователям, имевшим аккаунт на ExpertMonitor / AutenticMonitor, очевидно, что они стали жертвами масштабной утечки данных, поскольку предыдущие меры (отсутствующие) показал, что МО не реагирует на незначительные проблемы.

5 апреля 2024 года они вновь направят уведомление в этом отношении, сообщив лицам обратиться к DPO МО.

Слишком редко учреждения принимают такие меры, поэтому в этом аспекте мы приветствуем инициативу МО по соблюдению возложенных на них юридических обязательств.

Тем не менее, даже так, то, что Официальный монитор не упомянул, это:

- Пунктуально, что произошло с "инцидентом типа кибератаки" и каков его был воздействие?

- А была ли повышена уязвимость или даже были раскрыты персональные данные? Имеется ли РАМО журналов аудита, который показывает, кто получил доступ к информации и какую информацию?

- На сколько аккаунтов / к каким данным имели доступ злоумышленники? Ранее мы подчеркивали, что персональные данные, включая адреса, были раскрыты через каталог всех счетов / проформ, что было доведено до сведения МО. Более того, уязвимость SQL-инъекции, вероятно, позволяла экстракцию данных из базы данных. (большинство из них были слепыми, однако)

Что касается фактов, то, хотя их уведомили о некоторых рисках, которые, как только они возникают, являются сигналами о слабом основании, требующем укрепления, если не строительства с нуля, они не предприняли никаких мер, пока не стало слишком поздно.

Кроме того, такое поведение является в какой-то степени стандартным для государственных учреждений, особенно тех, которые имеют "политическую поддержку", что создает многочисленные угрозы для демократии и не должно существовать ни при каких обстоятельствах.

Апелляционный суд Клуж, уязвимый для доступа к региональной базе данных ECRIS

Система Единая система регистрации уголовных дел (ECRIS)то есть система взаимосвязи, используемая юстицией ЕС, которая в настоящее время реализуется на национальном уровне в виде модульных узлов, размещаемых отдельно каждым апелляционным судом, была уязвима для доступа из-за ошибок настройки и плохо написанных фрагментов кода.

С точки зрения суда, эта ситуация не была бы проблемной, если бы на сервере суда не находились резервные копии установки WordPress (+ база данных) и ECRIS, используемые судом.

Резервные копии базы данных WordPress и установок также включают хэшированные формы паролей, используемых инстанциями, и из-за природы некоторых сайтов, которые должны быть доступны и для персонала с юридическим образованием, это также создает риск того, что некоторые пароли могут быть не совсем безопасными и могут быть идентифицированы с помощью брутфорса (попытка всех файлов с разумными именами) на основе данных.

Резервные копии для доступа к системе ECRIS, вероятно, являются клонами веб-приложения, используемого Апелляционным судом Клуж, которые позволяли расширять поверхность атаки.

Вместе эти 2 уязвимости почти наверняка создавали возможность существования других уязвимостей, позволяющих доступ к WordPress, откуда можно было бы эскалировать доступ ко всем приложениям, размещенным пользователем, а в зависимости от версии Windows — ко всему серверу.

Резервные копии для доступа к системе ECRIS, вероятно, являются клонами веб-приложения, используемого Апелляционным судом Клужа, которое позволяло расширять поверхность атаки.

Реальная угроза

Вместе, эти 2 уязвимости почти наверняка создавали условия для существования уязвимостей, позволяющих доступ к Wordpress, откуда можно было бы эскалировать доступ ко всем приложениям, размещенным пользователем, а в зависимости от версии Windows, к всему серверу.

Могу с уверенностью сказать на 80%, что через эти уязвимости могли быть доступны все дела из региона Клуж, что составляет более 1.377.972 дел, включая дела с такими вопросами, как:

- Педофилия

- Дела с несовершеннолетними

- Нарушения

- Оморури

Полученные данные могли быть использованы для шантажа людей или раскрыты публично для создания хаоса в системе правосудия.

Принятые меры и их влияние

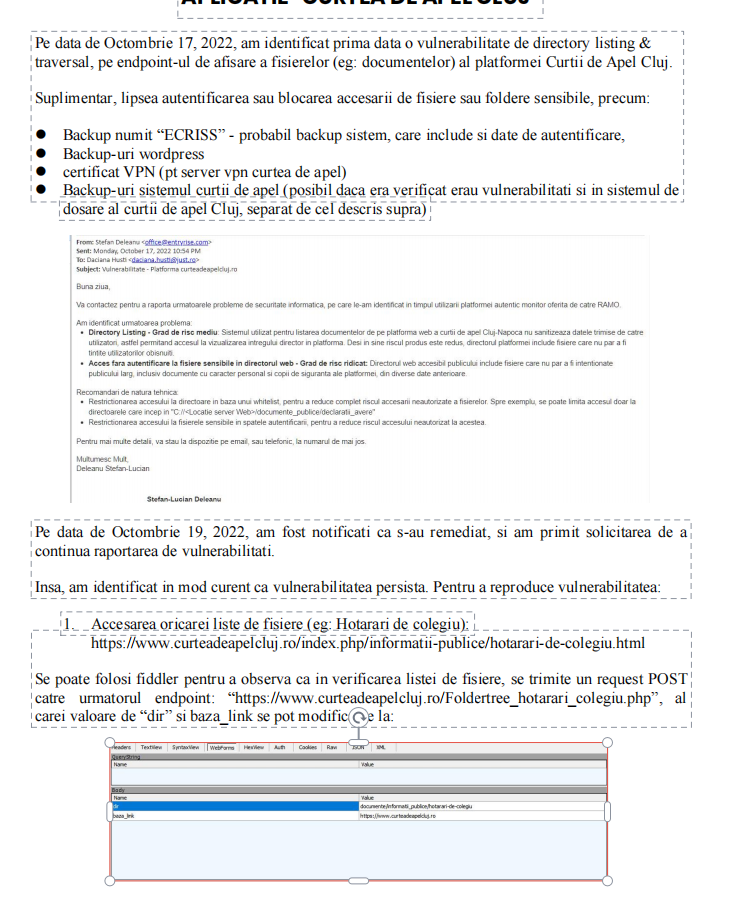

Мы немедленно сообщили о уязвимостях в Апелляционный суд Клужа.

19 октября 2022 года мы были уведомлены о том, что проблемы были устранены, и мы получили запрос продолжить отчетность о уязвимостях.

Тем не менее, после определенного времени (подтверждено в конце 2023 года) системный администратор Апелляционного суда допустил ошибку, повторно внедрив те же скрипты PHP, которые снова позволяли считывать информацию из веб-каталога.

В дальнейшем был разрешен доступ к определенным резервным копиям, хотя доступ к копиям с конфиденциальной информацией больше не предоставлялся.

Более 196 инцидентов, уязвимых к IDOR

Из-за отсутствия эффективной системы аутентификации, даже сегодня можно идентифицировать и загружать документы, которые публикуются в электронном деле суда.

Эта проблема позволяла экстракцию СНИЛС, адресов, а также чувствительных деталей о различных делах, включая дела с несовершеннолетними, в области семейного права или других проблемных областях, раскрытие которых может повлиять на частную жизнь людей.

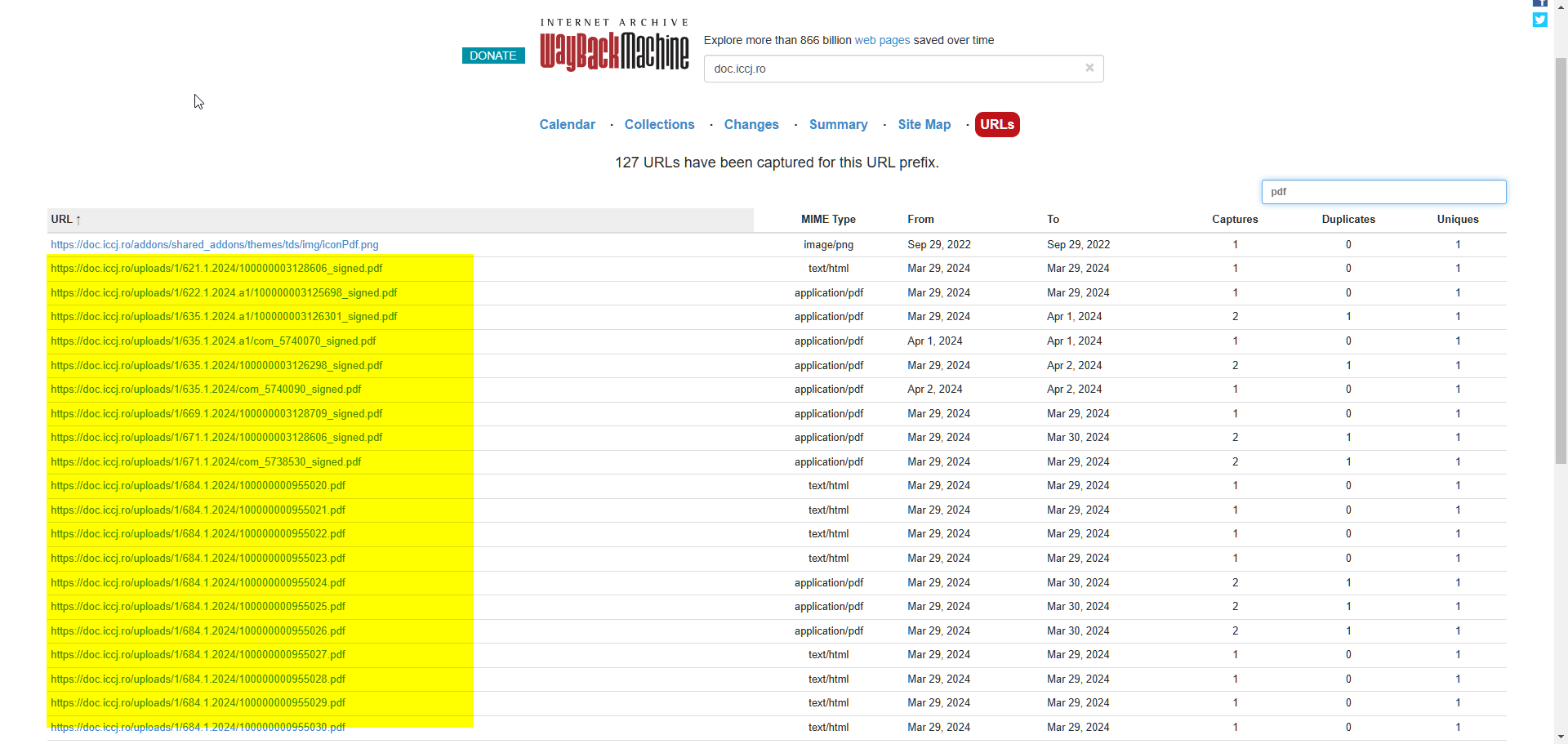

Более того, из-за неправильной настройки файла robots.txt al instantelor, un fisier care permite configurarea carui program automat (eg: Google, Bing) are acces la aceste informatii, aceste hotarari ajungeau sa fie indexate, chiar si acum fiind vizibile pe webarchive.

Впоследствии Desi приняла меры по запросу удаления этих файлов из webarchive, однако они по-прежнему хранятся на CommonCrawl и других профильных сайтах, а реализация системы аутентификации, как мы рекомендовали, не была осуществлена.

Среди этих судов была и Верховная кассационная инстанция, и большинство апелляционных судов, и все военные апелляционные суды.

Список инстанций, уязвимых к IDOR:

- Вранча: Трибунал Вранча, Суд Адджуд, Суд Фокшани, Суд Панчю

- Васлуй: Трибунал Васлуй, Суд Бâрлад, Суд Хуши, Суд Васлуй

- Тулча Тулчинский суд, Бабадагский суд, Макинский суд, Тулчинский суд

- Тимиш: Апелляционный суд Тимишоара, Тимишский трибунал, Военный трибунал Тимишоара, Суд Дета, Суд Фэгет, Суд Лугож, Суд Сынниколау-Маре, Суд Тимишоара

- Телепорт Трибунал Телорман, Суд Александриа, Суд Рошиори-де-Веде, Суд Тарну-Мэгуреле, Суд Виделе, Суд Зимницеа

- Сучава: Апелляционный суд Сучавы, Суд Сучавы, Суд Кымпулунг-Молдованеск, Суд Фалтичен, Суд Гура-Хуморулуй, Суд Радауци, Суд Сучавы, Суд Ватра-Дорней

- Сибиу: Сибиуский трибунал, Агнитский суд, Авригский суд, Медяшский суд, Сэлиштский суд, Сибиуский суд

- Сату-Маре: Сатумарский трибунал, Карайский суд, Негрешти-Оашский суд, Сатумарский суд

- Прахова: Апелляционный суд Плоешти, Трибунал Прахова, Суд Кэмпина, Суд Мизила, Суд Плоешти, Суд Синаи, Суд Валени-де-Мунте

- Олт: Олтский трибунал, Балшский суд, Каракалский суд, Коробийский суд, Слатинский суд

- Муреш: Апелляционный суд Тârgu-Mureș, Муниципальный суд Муреш, Специализированный суд Муреш, Суд Лудуш, Суд Рехин, Суд Сигишоара, Суд Тârgu-Mureș, Суд Тârnăveni

- Мехединци: Мехединцкий трибунал, Баия-де-Арама суд, Дробета-Турну-Северин суд, Оршова суд, Стреяй суд, Вэнжу-Маре суд

- Ильфов: Ильфовский трибунал, Бухтейский суд, Корнетский суд

- Яссы: Апелляционный суд Яссы, Трибунал Яссы, Военный трибунал Яссы, Суд Яссы, Суд Хырляу, Суд Пашкани, Суд Рэдюканени

- Иаломица: Трибунал Иаломица, Суд Фетешти, Суд Слобозия, Суд Урзичени

- Хунедоара: Хунедоарский трибунал, Брадский суд, Девский суд, Хаțегский суд, Хунедоарский суд, Орăштийский суд, Петршаньский суд

- Харгита: Харгитский трибунал, Гюргеньский суд, Мьеркуря-Чиукский суд, Одорхейский суд, Топлитский суд

- Горж Горжский трибунал, Мотруский суд, Новацкий суд, Тârгу-Карбунештский суд, Тârгу-Жиуский суд

- Гюргево: Гюргевский трибунал, Болинтин-Вале суд, Гюргевский суд

- Галац Апелляционный суд Галац, Трибунал Галац, Суд Галац, Суд Лиешти, Суд Тârгу Бужор, Суд Текучи

- Долг: Апелляционный суд Крайова, Трибунал Долж, Суд Бэйлешти, Суд Калафат, Суд Крайова, Суд Филиаши, Суд Сегарча

- Дамбовица: Трибунал Дымбовица, Суд Гэешти, Суд Морени, Суд Пучиоса, Суд Рэкари, Суд Тырговиште

- Ковасна: Коваснинский трибунал, Суд Йнторсура Бузэулуи, Суд Святого Георгия, Суд Тârгу Секуйеск

- Констанца: Апелляционный суд Констанцы, Трибунал Констанцы, Суд Констанцы, Суд Хыршова, Суд Мангалии, Суд Медгидии

- Клуж: Военный трибунал Клужа

- Караш-Северин: Трибунал Караш-Северин, Суд Карнасебеша, Суд Молдова-Ноу, Суд Оравица, Суд Решица

- Кэлэраши: Трибунал Кэлэраши, Суд Кэлэраши, Суд Лехлиу-Гара, Суд Олтеница

- Бузэу: Суд Бузэу, Суд Бузэу, Суд Пэтэрладжеле, Суд Погонале, Суд Рымнику-Сэрат

- Бухарест: Высший кассационный суд, Апелляционный суд Бухареста, Военный апелляционный суд Бухареста, Суд Бухареста, Суд Бухареста по страхованию, Военный суд Бухареста, Суд первой инстанции сектора 1, Суд первой инстанции сектора 2, Суд первой инстанции сектора 3, Суд первой инстанции сектора 4, Суд первой инстанции сектора 5, Суд первой инстанции сектора 6

- Брашов: Апелляционный суд Брашова, Трибунал Брашова, Трибунал по делам несовершеннолетних и семьи Брашова, Суд Брашова, Суд Фэгэраш, Суд Рупея, Суд Зарнешт

- Брэила: Трибунал Брэила, Суд Брэила, Суд Фэурей, Суд Ынсуратей

- Ботошани: Суд БОТОШАНИ, Судебный участок БОТОШАНИ, Судебный участок ДАРАБАНИ, Судебный участок ДОРОХОЙ, Судебный участок САВЕНИ

- Бихор: Апелляционный суд Орадеа, Трибунал Бихор, Суд Орадеа, Суд Алешд, Суд Беюша, Суд Маргиты, Суд Салонты

- Арад: Арэдский трибунал, Арэдский суд, Суд Чишинеу-Криш, Суд Гурахонц, Суд Инеу, Суд Липова

- Альба: Апелляционный суд Алба-Юлия, Албашский трибунал, Суд Алба-Юлия, Суд Айуд, Суд Блаж, Суд Кэмпени, Суд Себеш

Как может быть злоупотреблено уязвимостью:

Очень просто. Вы вводили в Google "filetype:pdf site:[Сайт электронного дела суда]" и получали решения / уведомления / документы из электронных дел, которые были отправлены по электронной почте правозащитникам или профессионалам.

Что мы сделали для продвижения решения проблемы?

Я немедленно уведомил CSM и DNSC о этих уязвимостях, которые проинформировали суды, разместившие файлы robots.txt на сайте.

Мы предложили им внедрить аутентификацию на конечных точках просмотра, либо с помощью 2FA, используя электронную почту получателя, либо другими средствами аутентификации, однако, похоже, они не предприняли запрашиваемые меры, за исключением исключения из индексации в Google.

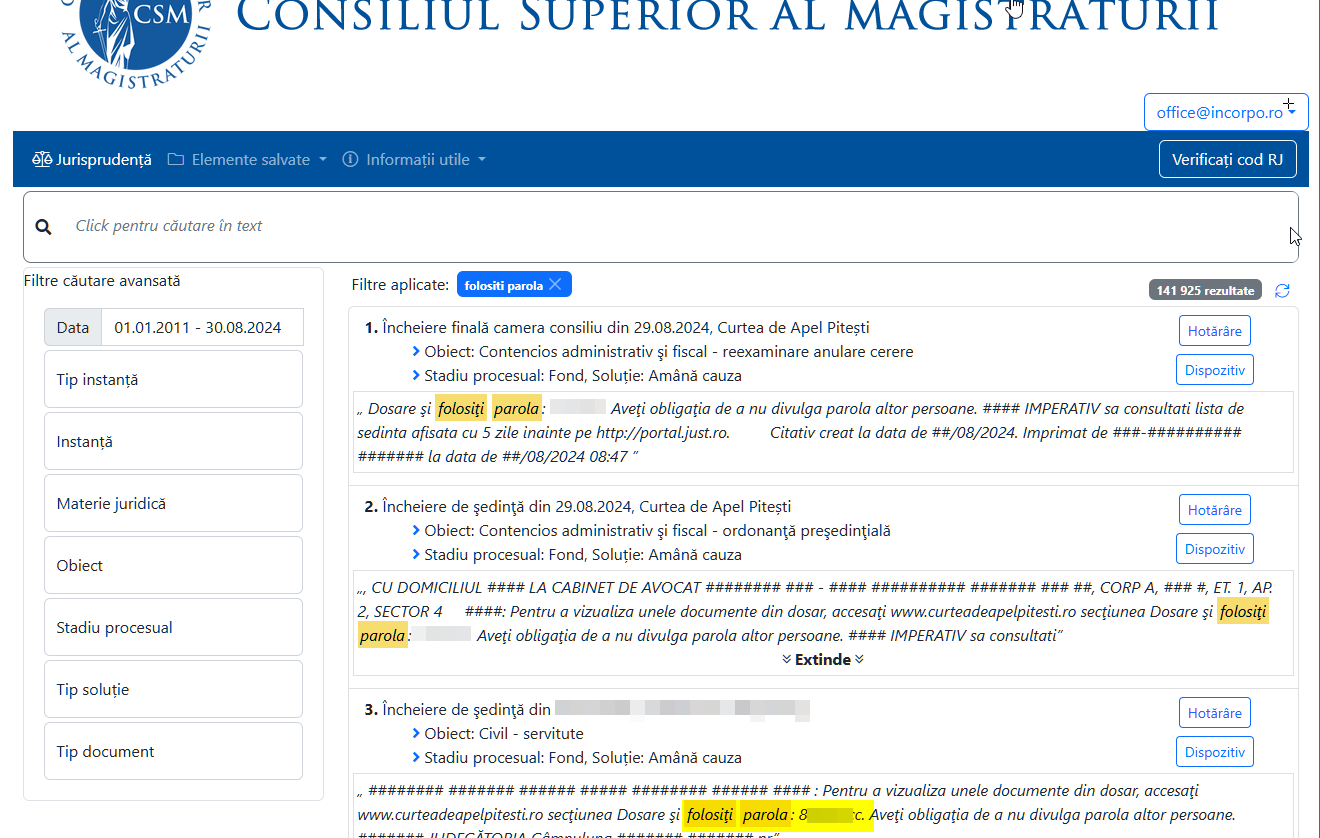

Пароли для доступа к электронным делам, опубликованным ВККС:

Недавно, один неюрист сообщил мне о серьезной проблеме, которая, похоже, была использована в дикой природе (акторами, получившими доступ с помощью этой проблемы) к электронным делам из нескольких судов Румынии.

Приблизительно 40 000 электронных дел, включая дела с участием несовершеннолетних, были раскрыты из-за ошибок судей и проблем с настройкой публичной системы, предоставленной ВККС.

Хотя на первый взгляд может показаться, что дела анонимизированы (по номеру дела) на rejust.ro, на самом деле их очень легко идентифицировать по дате, суду, предмету, процессуальному статусу, решению.

Таким образом, файлы с rejust.ro можно легко сопоставить с файлами с just.ro, чтобы узнать содержание каждого решения, предоставленного судами.

Таким образом, злоумышленнику достаточно зайти на сайт суда, найти на Синтакте или в другом приложении для поиска дел именно тот суд, который в тот день вынес решение такого типа, при необходимости сравнить по диспозитиву, и вуаля! Он получил доступ к делам и может их просмотреть.

Какие объекты и какие инстанции были уязвимы:

По данным rejust.ro, документы, которые публиковали в заключениях заседаний пароли дел, были выданы:

- Констанцская судебная инстанция: 16,21%

- Рамник-Вылчская судья 10,7%

- Констанцский трибунал: 7,06%

- Суд Клуж-Напока: 6%

- Турдский суд 5,72%

- Бистрица Суд 4,72%

- Клужский трибунал: 4,3%

- Сибиуский трибунал: 3,9%

- Тульчинский суд 3,46%

- Бабадагский суд 3,22%

- Суд Баия-Маре: 3,21%

- Костештский суд 2,65%

По процентам, эти решения касались объектов из этих областей права:

- Гражданский - 64,53%

- Штраф: 10,05%

- Споры с профессионалами: 7,7%

- Административные и налоговые споры: 6,06%

- Минори и семья: 4,55%

- Трудовые споры: 3,04%

- Фалимент: 2,61%

- Социальные взносы: 1,38%

Более 15,98% соответствующих дел имели чувствительный объект, что соответствует 22.777 делам, что означает, что:

- 4483 дела по категории "Несовершеннолетние и семья", из которых ~1120 с видимым паролемчто позволяло любому третьему лицу с бесплатной учетной записью на rejust.ro видеть детали личной жизни людей, информацию о несовершеннолетних, а также данные о конфликтах и случаях домашнего насилия, которые могли быть использованы в качестве доказательства в таких делах.

- 12,512 дел в категории "Уголовное", из которых ~3128 с видимым паролемчто позволяло третьим лицам читать детали о жертвах и иметь чувствительную информацию, с помощью которой можно шантажировать их, среди прочего.

- 1,718 дел с объектом из категории "Социальные страхования", из которых ~429 с видимым паролем, что позволяло третьим лицам получать информацию о болезнях / проблемах со здоровьем третьих лиц.

Очевидно, что и остальные 104,606 дел нельзя сказать, что не содержали никакой информации с чувствительным характером, в частности, гражданские дела и споры с профессионалами, к делу были приложены документы, которые включают:

- Коммерческая тайна

- Банковская тайна

- Информация о различных чувствительных/критических данных, которые могут повлиять на профессионалов, если они станут публичными.

- Детали о семейных проблемах (например: проблемы с наследством и т.д.)

Количество чувствительных данных, которые могут быть доступны, особенно велико, и тот факт, что любой человек может злоупотребить этой уязвимостью без каких-либо технических знаний, является проблемой.

Более того, тот факт, что я узнал о уязвимости от юриста, свидетельствует о том, что данные уже были использованы неправомерно.

Принятые меры:

Мы сообщили об этих проблемах в DNSC и CSM, которые приняли временные меры по запросу удаления информации из webarchive, по деиндексации соответствующих файлов в Google, но не внедрили систему аутентификации перед просмотром документов.

Они не сообщили жертвам, что они стали жертвами утечек данных, поскольку суды, по всей видимости, не подлежат отчетности о утечках данных в АНСПДКП, так что никто не смог предпринять меры для привлечения виновных к ответственности.

Текущая ситуация:

Проблема все еще существует, хотя и в более умеренной форме, злоумышленники могут пытаться последовательно подбирать номера для дел, чтобы извлекать произвольную информацию из любого дела. Поскольку имена файлов (и URL для неаутентифицированного доступа) являются последовательными и формируются по определенным правилам, за одну ночь можно произвольно деанонимизировать любую серию документов.

Более того, поскольку документы являются публичными, юридическая защита от злоумышленников (которых также трудно идентифицировать) практически отсутствует, и истец вынужден судиться с судебной инстанцией (Верховный суд, Апелляционные суды), что не является даже судебной ошибкой, а скорее плохим управлением их данными.

Это важно, если отвечает все государство или если ответит учреждение суда, поскольку это не ошибка судей, а ошибка учреждения, которое предоставляет им ресурсы для функционирования.

В любом случае, адвокат, который должен вас защищать, также будет в замешательстве относительно того, как подойти к проблемам, так что шансы на то, что истцы сдадутся и опустят голову, высоки.

Электронно заверенное решение Высшего судебного суда Румынии или любого другого суда, на сумму менее 10 000 евро.

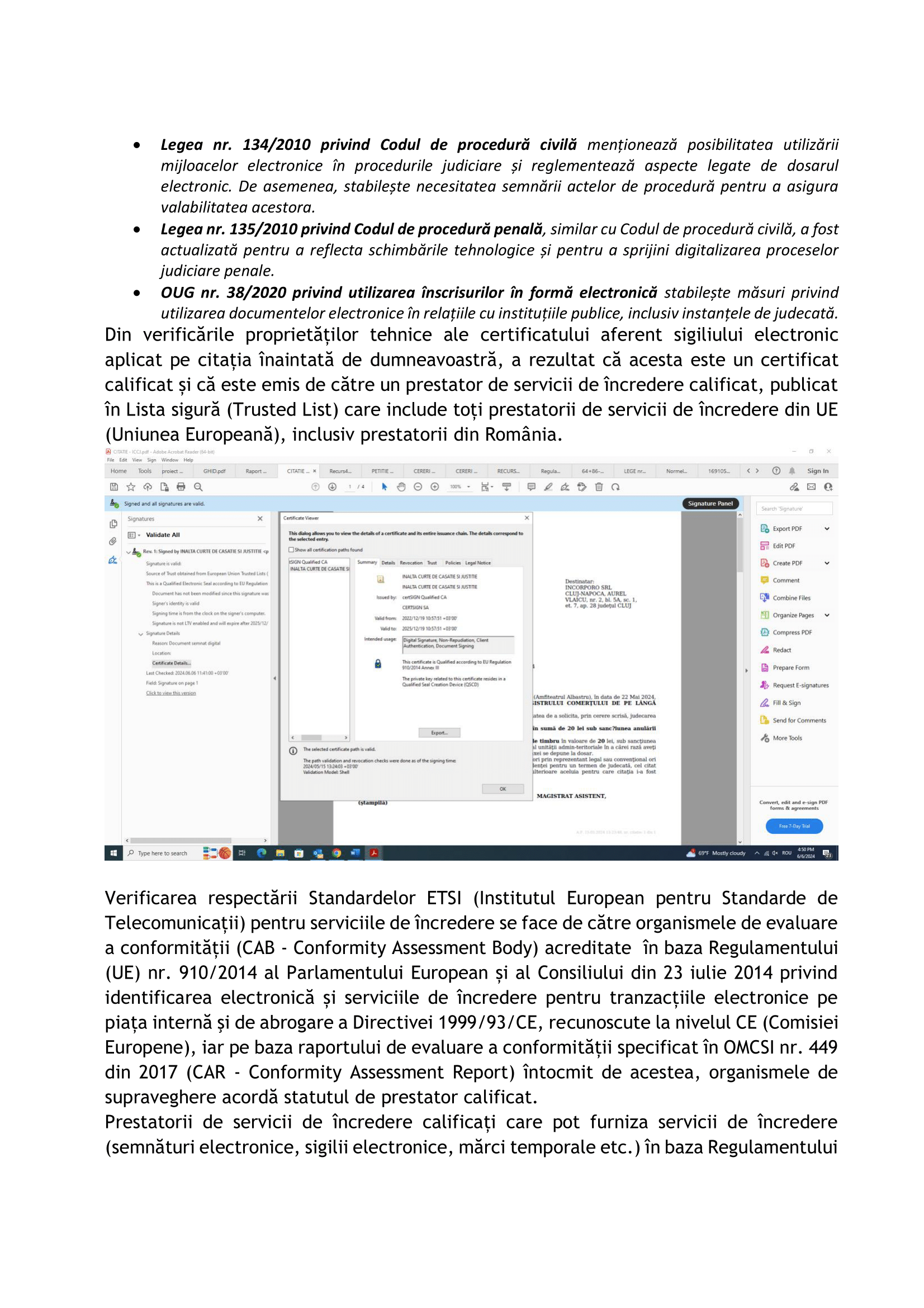

Теперь, наконец, еще одна интересная заметка касается проблемы электронных печатей судов, которые ни в коем случае не соответствуют обязательным европейским стандартам.

Поскольку нотариус не может "узаконить" доверенность или любой другой документ, находясь в туалете, он должен пройти определенные этапы, поставить печать, добавить рельеф на страницы и т.д., так же и электронные подписи должны быть защищены определенными механизмами.

Хотя правила и обязательные стандарты ЕС это предписывают, чтобы предотвратить более сложные для идентификации электронные подделки, суды Румынии, которые имеют подписи от CertSign, не соблюдают эти обязательства и игнорируют просьбы исправить эту ситуацию.

Все ссылки в электронном формате, недействительны по праву

Не буду углубляться в юридическую теорию, которая скучна для большинства непрофессионалов, закон предписывает, что для электронного цитирования должны использоваться расширенные электронные подписи. Кроме того, европейский регламент придает эквивалентную юридическую силу квалифицированным электронным печатям.

Тот же регламент предписывает, что эти печати должны быть практически невозможны для подделки (стоимость миллионов до миллиардов евро), чтобы они имели юридическую силу электронных печатей.

Если эти аспекты не соблюдаются, электронная подпись или продвинутая электронная печать больше не квалифицируются, а лишь имеют силу начального доказательства.

Когда закон требует соблюдения определенной формы (например, необходимо наличие печати, требуется собственноручная подпись и так далее), и это требование не выполняется, возникает следующий эффект Абсолютная недействительность (это означает, что данный акт не произвел и никогда не произведет юридических последствий)

Если вы были вызваны в электронном виде каким-либо судом Румынии, знайте, что этот вызов является недействительным. Ниже я покажу, как вы можете это проверить, и предоставлю файл для проверки, а также сайт, на котором вы можете сделать это бесплатно.

Бесплатная платформа, предоставленная ЕС для проверки этих вопросов

Я подал в суд по этому делу, где суд отклонил действительность некоторых электронных подписей, использованных нами (поскольку они проверяют "по фотографии" электронную подпись).

Более того, поскольку закон позволяет использовать "Квалифицированную Электронную Подпись" через факс (это технически невозможно, нужно просто предоставить QR-код с хэшом и сертификатами, использованными для подписи), очевидно, что законодатель не имеет никакого представления о электронных подписях и не понимает их.

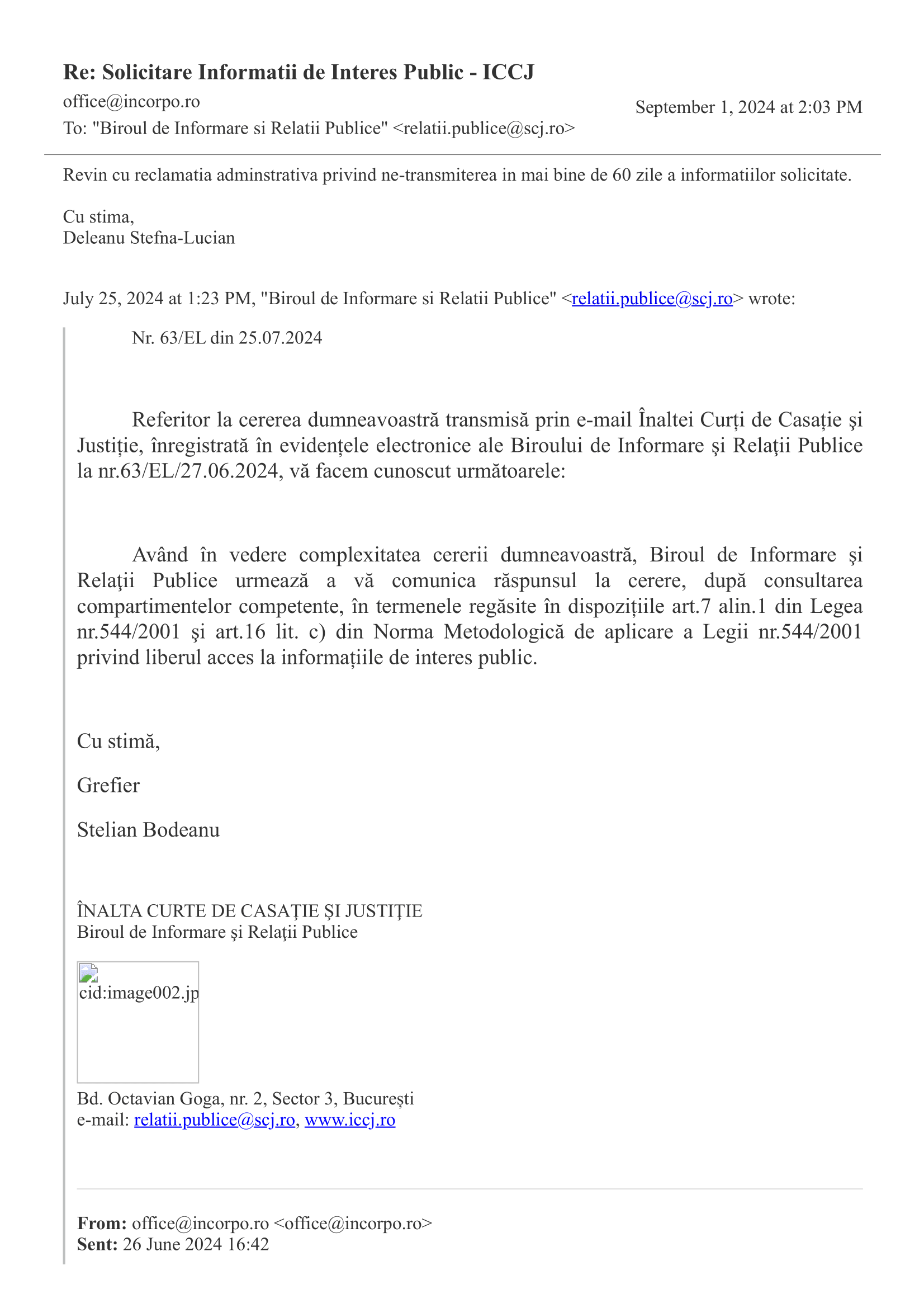

Ответы Верховного суда и других учреждений, криптичные или абсурдные

Я предпринял шаги, ответы Верховного суда и других соответствующих учреждений были криптичными, незаконными или откровенно абсурдными.

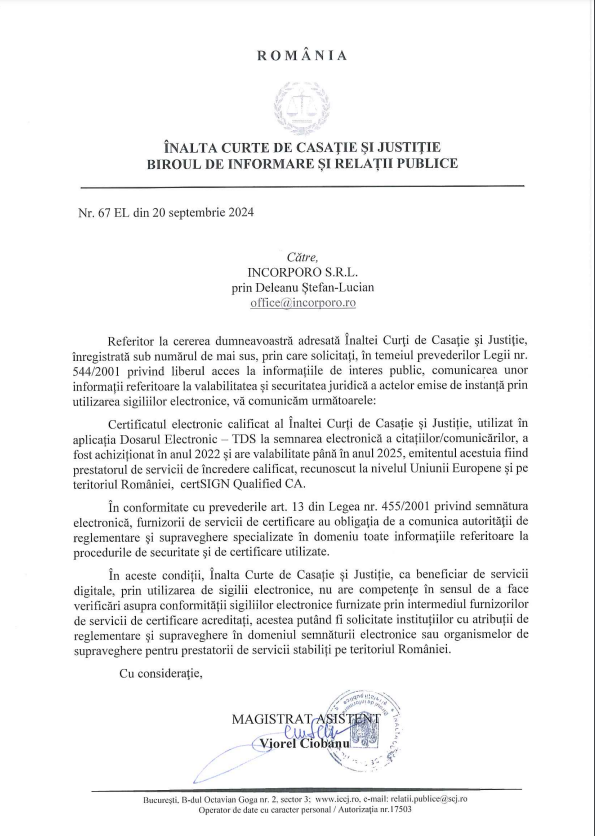

ICCJ - На стадии административной жалобы, потому что нам не предоставили информацию, представляющую общественный интерес:

Электронное письмо с ответом от Верховного суда по нашим запросам

Когда я увидел, что Верховный суд уклоняется от предоставления этой информации (срок был пропущен дважды), я подал административную жалобу, как это предусмотрено законом. Спасибо ClaudeAI, который позволяет мне быстро подавать административные жалобы.

Административная жалоба, приложенная к ICCJ, за то, что он отказался ответить на наш запрос.

ADR - Частичный и уклончивый ответ

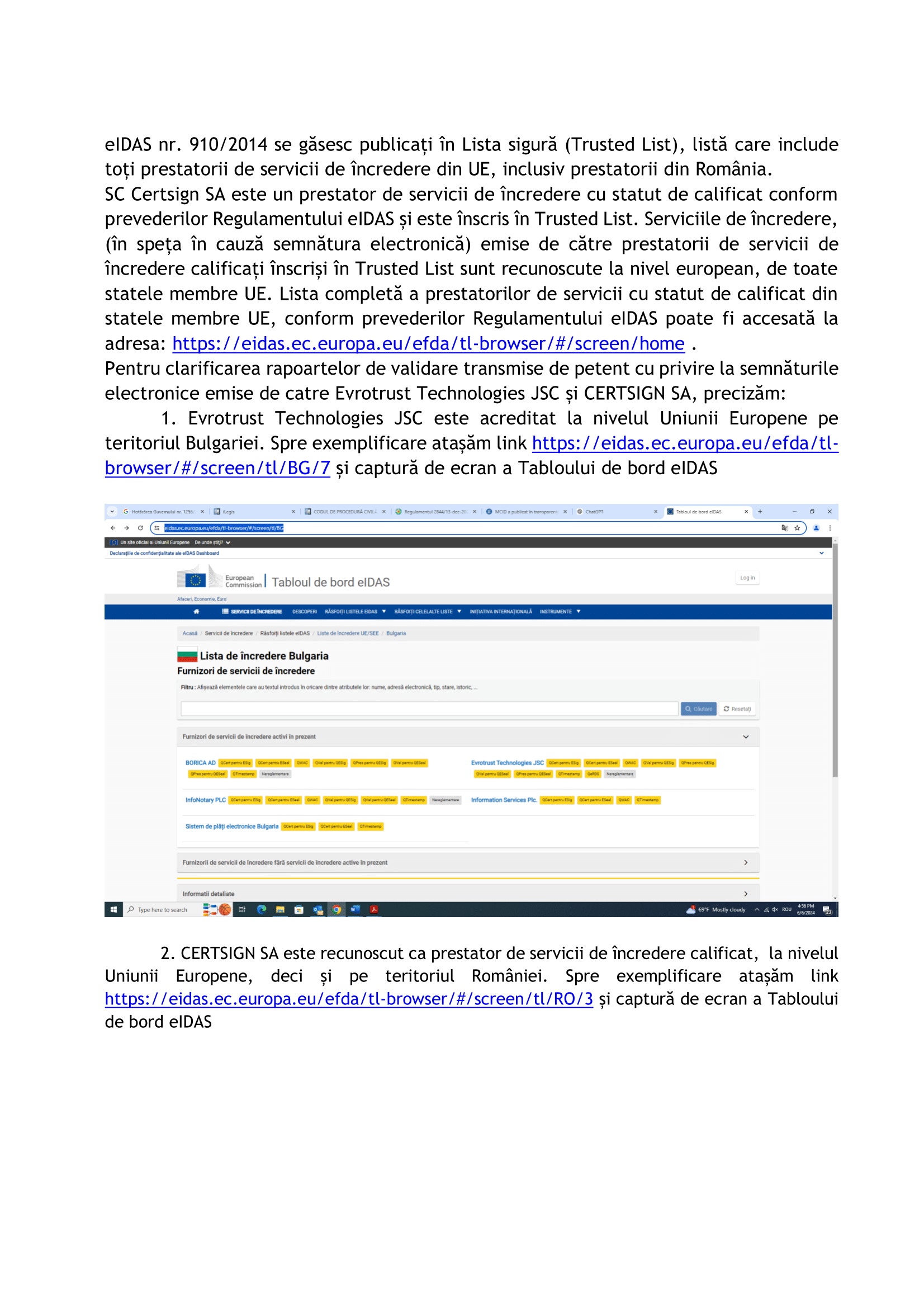

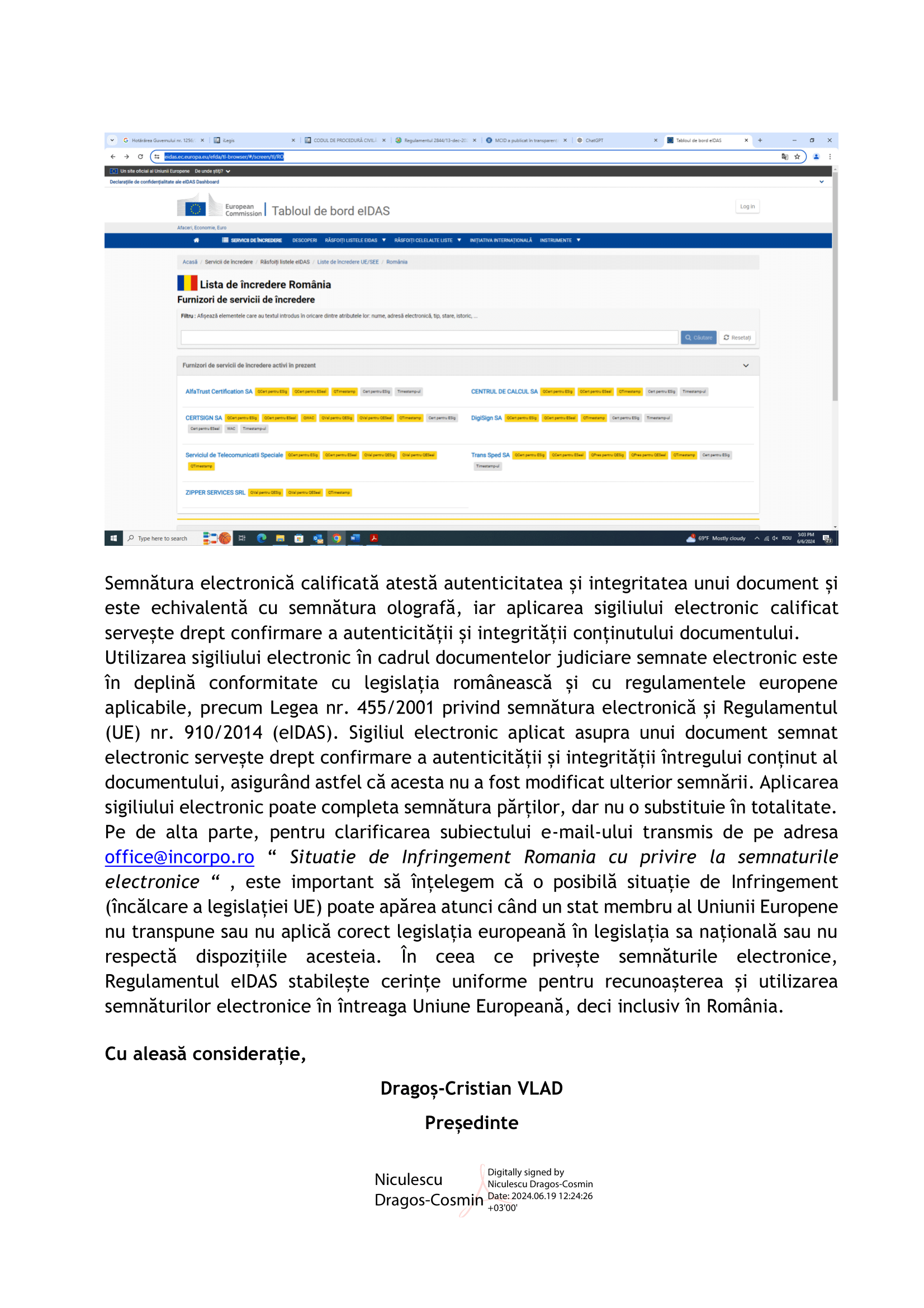

Мы запросили у ADR мнения по поводу дополнительной информации, чтобы прояснить ситуацию с юридическими документами, выданными судами, и направили следующее обращение в ADR:

Петиция, направленная в ADR по поводу проблем

Их ответ, дескать, с видимостью корректностиОн не отвечает на вопросы, а только говорит, что поставщик аккредитован. То, что X является нотариусом, не означает, что X правильно легализовал документ и что он имеет юридическую силу.

На практике ADR отказывается углубляться в суть проблемы и анализирует её крайне поверхностно, либо из-за недостатка технической компетенции (хотя юридическая компетенция у них есть), либо из-за недобросовестности, так как они дружат с CertSign, которых они лицензировали.

АДР отказывается отвечать на то, что необходимо.

Когда мы пожаловались на отсутствие ответов, они уклонились от процедуры, как раз потому, что проблемы были отмечены вместе с делом в суде о создании компании, которое сейчас находится на стадии кассации в Верховном суде.

Вместо того чтобы войти в фонд, АДР не принял необходимые меры добросовестности.

Президент ADR, с которым я заранее обсуждал это несколько раз, как по телефону, так и в LinkedIn, игнорирует проблемы, хотя и знает о них.

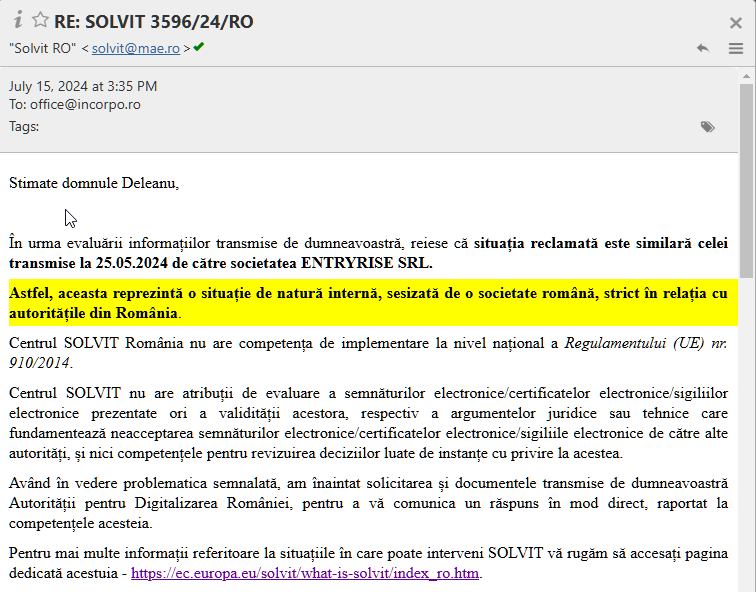

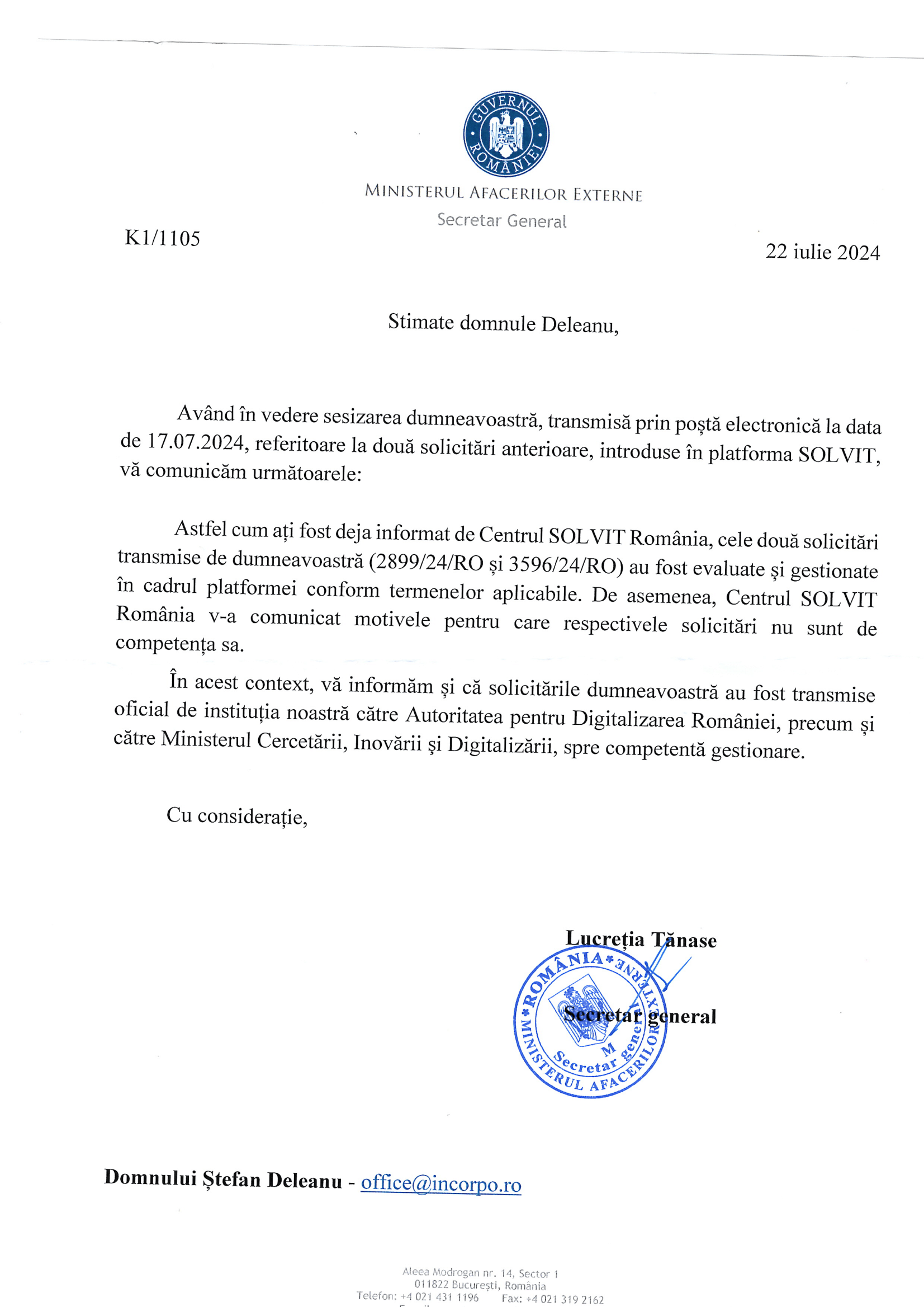

Solvit Румыния заявляет, что граждане Румынии не защищены европейским правом.

Солвит Румыния, европейский орган, который может участвовать в обеспечении соблюдения европейских регламентов, включая административные процедуры судов, уклоняется.

Очевидно, ответ, данный SOLVIT РОУМЫ, абсурден, поскольку европейские регламенты, а также основной договор, на основании которого должен функционировать SOLVIT, запрещают этот факт, как я объяснил здесь:

Меморандум, переданный SOLVIT Румыния, который продолжает говорить мне, что правила / европейский договор не применяются, если я румын (поскольку, вероятно, некому меня защитить).

Технический видеоролик с объяснением:

Когда я сообщил в DNSC (бесполезно), я представил видеоролик, в котором обсуждал теоретическую проблему, позволяющую подделку легализованных решений.

Скоро появятся старые проблемы:

В процессе решения, мы ожидаем устранения других уязвимостей, которые будут обнародованы после их решения Советом Судей / судом в сотрудничестве с DNSC.

Они включают:

- Моменты, когда произошла SQL-инъекция в базе данных ECRIS (можно изменить решения)

- Другие, о которых я пока не могу предоставить детали

Заключение

Я закончу резко, поскольку реальность говорит сама за себя, и нет смысла обсуждать или спекулировать очевидным.

Однако, несомненно, что система правосудия, поддерживающая Румынию, по-прежнему сильно уязвима из-за постоянных ошибок, совершаемых нанятыми в эти учреждения людьми, их безразличия к проблемам и игнорирования опасностей и ущерба, причиняемого жертвам.

В настоящее время государственные учреждения слишком мало заботятся о ваших данных, им почти не важно, подвергаетесь ли вы шантажу, и не волнует, если о вашей семейной жизни становятся известны конфиденциальные сведения.

Ни одно из моих действий не привело к уведомлению жертв о уязвимостях. Единственное уведомление, сделанное RAMO, было расплывчатым и не информировало общественность о последствиях; оно было сделано только после того, как они действительно подверглись атаке.

После того как мы несколько раз сообщили им о проблемах. Другие учреждения даже не предпринимали никаких действий, что уж говорить о том, чтобы сообщать о нарушениях, которые затронули их целостность, как это предписывает закон.

А если о сообщенных проблемах не уведомляют, то будут ли когда-либо известны скрытые проблемы учреждениям, и примут ли они необходимые меры? Являются ли проблемы, о которых я сообщаю как занятой человек, который часто случайно обнаруживает такие проблемы, единственными, которые влияют на эти системы?

Полезные ресурсы:

Ниже мы подготовили список полезных ресурсов для журналистов или лиц, которые хотят узнать, как мы уведомили о этих проблемах и какие меры были приняты.

Ситуация RAMO + СУДЫ В РУМЫНИИ:

Ситуация в суде - Проблемы с электронными подписями:

Документы для подтверждения проблемы, которые могут быть использованы адвокатами для оспаривания законности электронных повесток как недействительных (не соответствуют формальным требованиям):

Ответ ADR, CSM по вопросам:

Скоро появится другое.

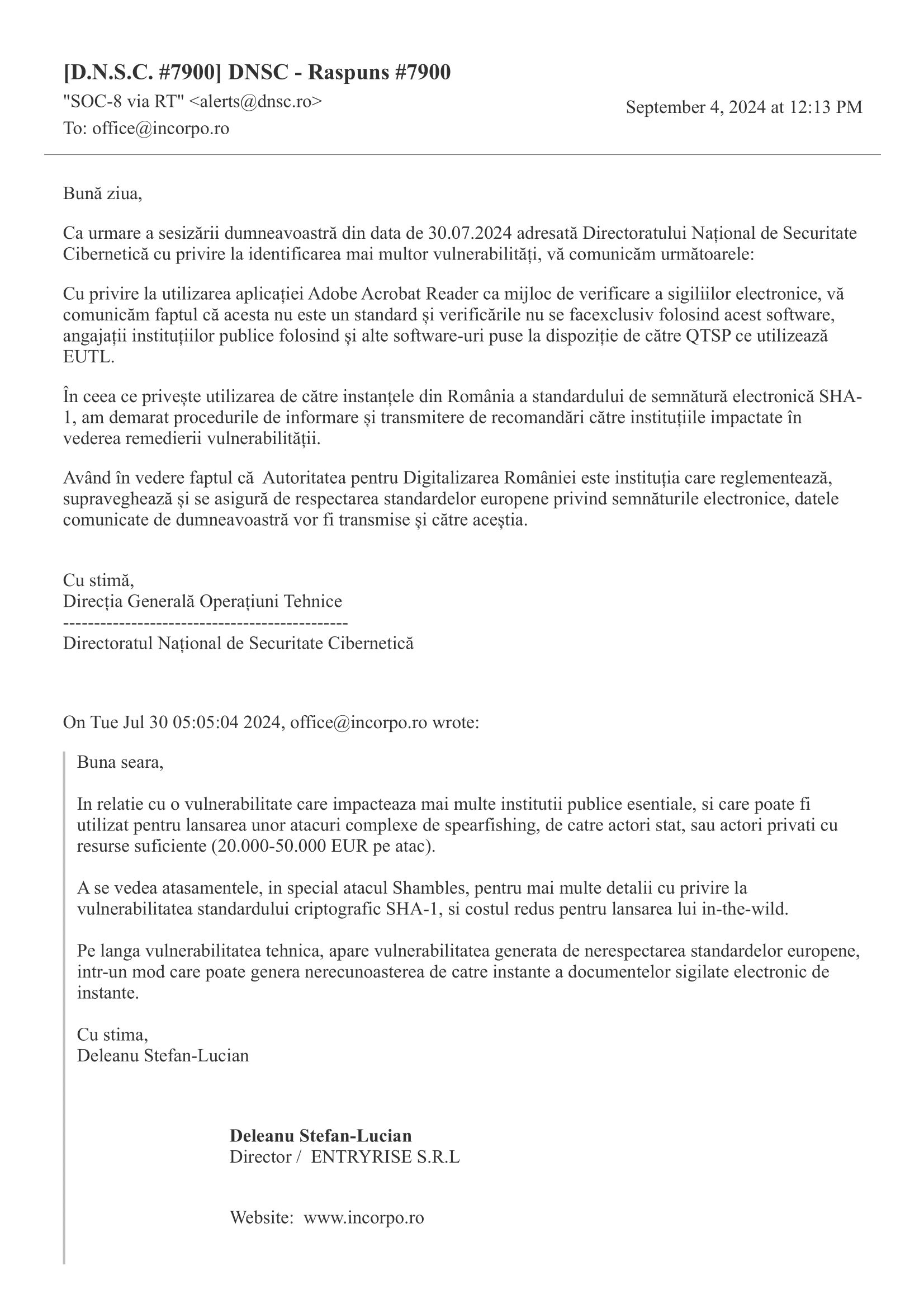

Ответ DNSC:

Ответ ANSPDCP:

Ответы вовлеченных учреждений

Ниже мы добавили ответы учреждений, которые были уведомлены о недостатках, для более удобного доступа.

Ответ, предоставленный DNSC (относительно проблем с электронными печатями) 04.09.2024

Ответ, данный ANSPDCP 05.09.2024:

Ответ, предоставленный ANSPDCP по поводу утечки данных, затронувшей платформу CSM rejust.ro

Ответ, данный Апелляционным судом Констанцы 06.09.2024:

Ответ Апелляционного суда Констанцы на запросы, сделанные CSM и DNSC, относительно утечки данных судов в Румынии

Ответ, предоставленный CA Craiova - Forward в прокуратуру, подтвержденный от 07.09.2024:

В выходные мы получили уведомление о том, что наше электронное письмо было получено прокуратурой при суде Крайова, вероятно, после пересылки от CA Крайова.

Уязвимость Rejust.ro, подтвержденная DNSC 12.09.2024:

Компрометация Rejust.ro, подтвержденная и отслеживаемая CSM:

Судебная инспекция отказывается инициировать дело по собственной инициативе и запрашивает информацию в соответствии с конкретной шаблонной стратегией:

Главный инспектор судебной инспекции, Роксана Иоана ПЕТКУотказывается анализировать причину, потому что не может провести необходимый поиск на rejust.ro и запросить внутреннюю идентификацию виновных.

ICCJ, подтвердив, что собирается дать ответ, делает шаг назад и решает, что ответственным является ADR.