司法系统易受黑客攻击。官方公报、最高法院等多个系统被入侵。

黑客发现了罗马尼亚法院的多个漏洞,能够伪造判决,使受害者无法识别 - 罗马尼亚最高法院,目前尚未得到回应。

Publicație Oficială: ENTRYRISE S.R.L

Scop: Notificarea societății civile cu privire la existența mai multor brese care le-au vulnerabilizat securitatea datelor gestionate de instante si RAMO.

Detalii Breșa:

- Aproximativ 2,000,000 de dosare ale Curtii de Apel Cluj erau susceptibile sa fie exfiltrate de un atacator cu competente medii, dosare ce includeau date deosebit de sensibile

- Cel putin 100,000 de romani si persoane juridice din Romania au avut totalitatea documentelor din dosarul electronic public, documente cu sensibilitate deosebita:

- Cel putin 10.000 de romani si persoane juridice din Romania aveau anumite documente sensibile accesibile prin vulnerabilitatea IDOR

Riscuri:

- Furt de identitate (Peste 2,100,000 persoane vulnerabile)

- Santaj, acces informatii cu caractger deosebit de sensibil (Peste 2,100,000 persoane vulnerabile)

- Divulgare adresa + date din CI (Peste 2,110,000 persoane vulnerabile)他们的观点在法律上是有效的,并已附加在页面底部。 我们将看看CSM是会自我制裁还是自我宽恕。

答案在页面底部可获取。

尽管技术不断发展,"数字化"的趋势也已渗透到司法领域,但不当的数字化使黑客能够访问敏感数据,完美伪造任何法院(包括最高法院)的裁决,成本低于8000欧元,并且能够修改或破坏通过ECRIS提交的案件,这是罗马尼亚的司法管理系统。

本文旨在引起公众对公共机构在数据保护方面的关注,以及公民面临的风险,因为公共机构仍未采取必要措施来解决这些问题。

在本文中,我们将讨论如何:

- 黑客可能会在任何法院获得伪造的合法裁决。少于8,000欧元。

- 任何人都可以在官方公报上发布法律通过一系列在两年内未解决的关键漏洞的视角。

- CSM在rejust.ro上公开了超过40,000个访问密码 关于刑法和家庭法的敏感案件文件。

- 案件中的敏感文件/决策可以通过谷歌访问因为电子档案在查看文件时没有密码。

- 以及其他

通过这些,黑客可以:

- 了解您家庭中的问题和您曾经经历的私人事务在离婚、财产分割或监护权诉讼中讨论过的内容。他们可能会随后公开你的家庭细节,甚至出售这些信息的访问权限或进行敲诈。

妻子是否曾争辩说对关系不满,认为你在离婚程序中无能为力?或者她可能提到你对孩子的行为?没关系,现在一切都是公开的。 - 了解在档案中提到的或在这些档案中讨论的专业秘密: 你的恶意竞争对手可能已经获得了这些信息。

- 要 修改某些犯罪的处罚条款: 我们能否相信法官们识别出实际上是删除了一个零,或者是对罕见犯罪的刑罚减轻了? 过去他们未能识别出数千次不应在官方公报中发布的文件。

- 获取有关受害者在刑事诉讼中遭遇的详细信息及其经历的内容他们所经历的创伤,以及他们如何利用这些创伤来盗窃或勒索受害者。

受影响的人员包括:

- 大约有2,000,000份克卢日上诉法院的档案可能会被攻击者外泄。 中等能力,包含非常敏感数据的档案:

- 恶意行为者 获取有关电子档案中刑事案件、未成年人案件、家庭暴力/未成年人案件的文件详细信息,这些案件包含非常敏感的细节。

- 恶意行为者 下载和查看包括商业机密、银行秘密等服务秘密的文件,这类文件可能被恶意行为者获取。

- 在罗马尼亚,至少有100,000名罗马尼亚人和法人拥有电子档案中的所有文件。许可证,特别敏感的文件:

- 任何人,即使没有技术能力您可以获取电子档案中关于刑事案件、未成年人案件、家庭暴力/未成年人案件的文件详细信息,这些文件包含非常敏感的细节。

- 任何人,即使没有技术能力 下载和查看包括商业机密、银行秘密等服务秘密的文件,这类文件可能被恶意行为者获取。

- 至少有10,000名罗马尼亚人和法人在罗马尼亚 通过IDOR漏洞访问某些敏感文件

- 法院的裁决中包含的地址、个人识别号码(CNP)以及其他可能用于伪造身份证以从非银行金融机构获得银行信贷的资料,以及法院最终裁决中包含的敏感信息。

- 引用包含某人居住地址的法院文件。

我如何得知自己是否受到影响?

我准备了一份受影响人员的名单,他们在脆弱性方面或多或少受到影响:

- 所有在克卢日辖区内有案件档案的人 - 申请披露档案。

- 到2024年,所有《官方公报》(RAMO)用户

- 所有通过 rejust.ro 查找日期、法庭和判决类型的人,使用“使用密码”搜索,可以找到他们的档案 - 完整档案的披露。

简要回顾:

近年来,罗马尼亚在数字化方面做出了显著努力,旨在与我们所渴望的西方国家接轨。尽管数字化的愿望是积极的,但其实施方式却引发了许多疑问:

- 为什么公共机构的数字化成本如此高?

- 为什么几乎所有罗马尼亚的公共机构都有数据漏洞,或系统容易受到攻击且充满漏洞?

- 这些“数字化”尝试对我们作为公民的影响是什么?

民主制度中一个重要的领域,司法,受到这些匆忙且缺乏计划的数字化决策的严重影响,许多法院临时采用不符合行业标准的数字解决方案。

从允许修改ECRIS区域节点的SQL注入问题(这是存储档案、简要解决方案等的系统)到由于未要求对特别敏感信息进行身份验证而导致的简单IDOR问题,现在是时候不再将这些问题藏在心里,而是公开表达出来。

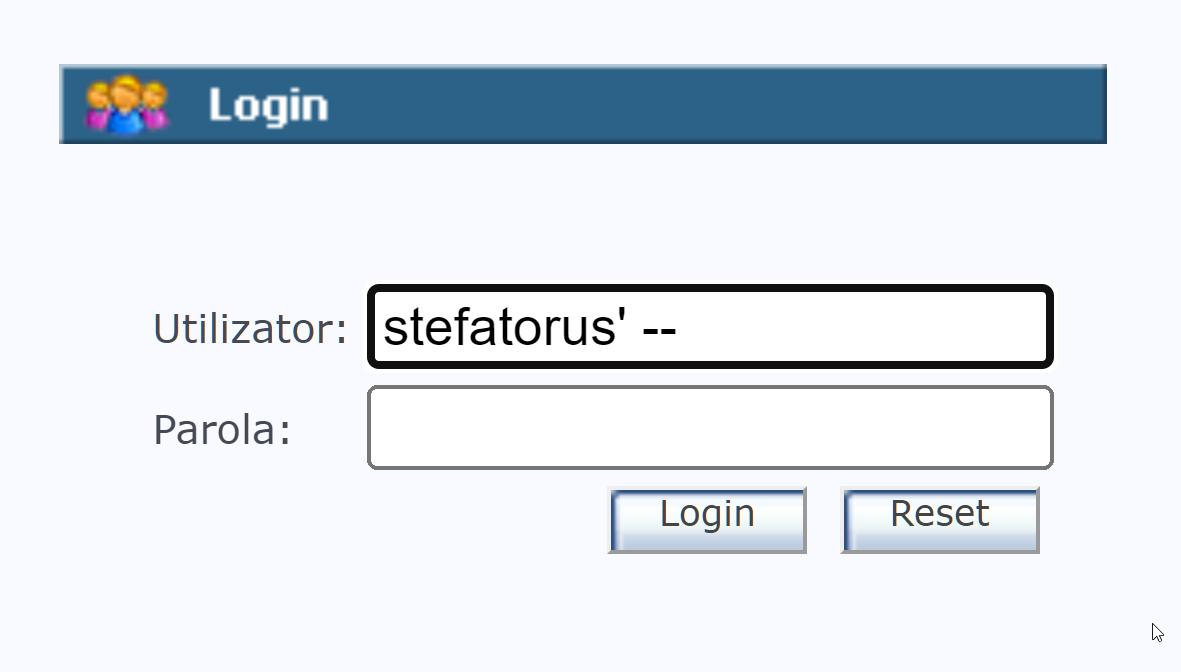

官方公报被黑客攻击

自主机构“官方公报”(RAMO)是负责法律发布管理及其准确性保障的公共机构。 这是一个保存法律并使其公开的机构,而RAMO用于向公众发布《官方公报》的系统存在漏洞。

因此,即使是一个13岁的IT爱好者 可以进入官方公报,并发布法律因为该应用程序的开发没有考虑到最常见和已知的攻击:

- SQL 注射 - 风险等级:严重RAMO应用程序未正确管理数据库访问,允许黑客使用任何帐户连接到应用程序,提取敏感数据(例如:用户帐户)。

- 目录列表 - 中等风险等级AutenticMonitor应用程序可以用于访问未在新应用程序“ExpertMonitor”中索引的旧监视器,但它存在目录列表漏洞,即您可以读取官方监视器服务器上存在的文件。

- 未配对的备份副本 - 高风险等级:另一个识别出的方面是未分离的备份文件存储在服务器上,这些备份很可能包含源代码、潜在的数据库副本,并且在网络服务器上未分离。攻击者可以利用这些信息识别平台上的漏洞。

- 缺少证人照片的认证 - 低风险级别:ExpertMonitor向公众提供未经认证的证据照片,这使得可以“免费”访问官方公报(在罗马尼亚,您必须购买访问您有义务了解的文件的权利,否则您将承担法律责任),这一点显然是RAMO未曾意图的。

采取的措施被完全忽视

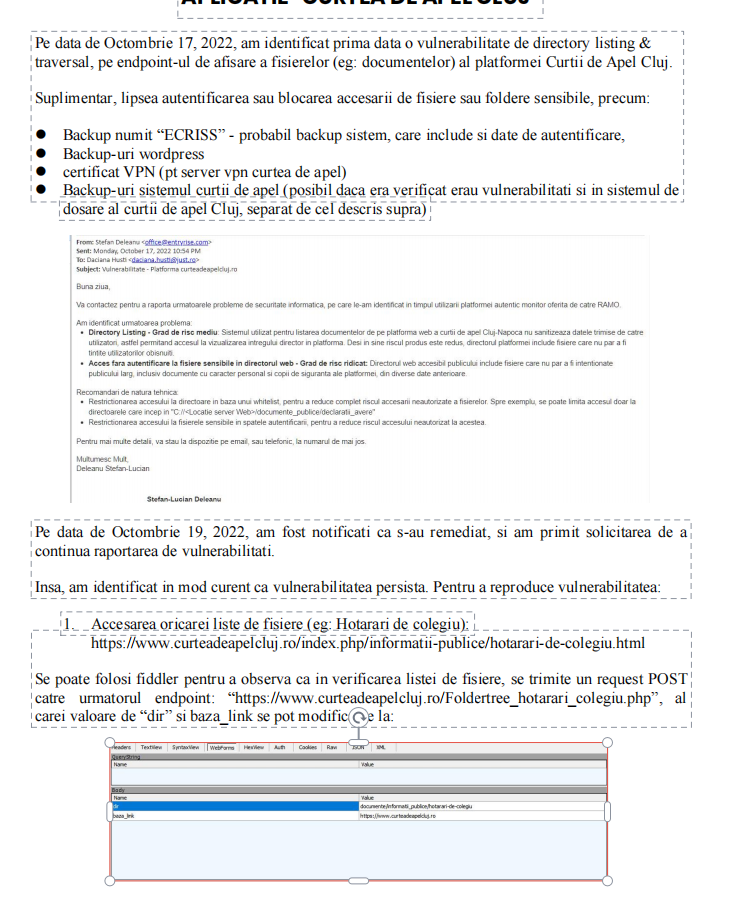

我们在尝试让AutenticMonitor在Windows 10上运行时遇到了一系列问题(需要一个Java小程序 - 这些小程序只能通过Internet Explorer访问),并试图在本地重建它以便独立运行。

一旦识别出问题,我们于2022年10月17日紧急通知了RAMO,关于这些问题及其带来的风险。

我没有收到关于解决期限的任何回复。 我们在联系RAMO时被告知,他们理解我们希望进行市场营销,并邀请我们到布加勒斯特进行讨论。.

简而言之,我们被提议进行直接分配/操纵招标的合作,以回应我们“勒索”通知问题的行为。

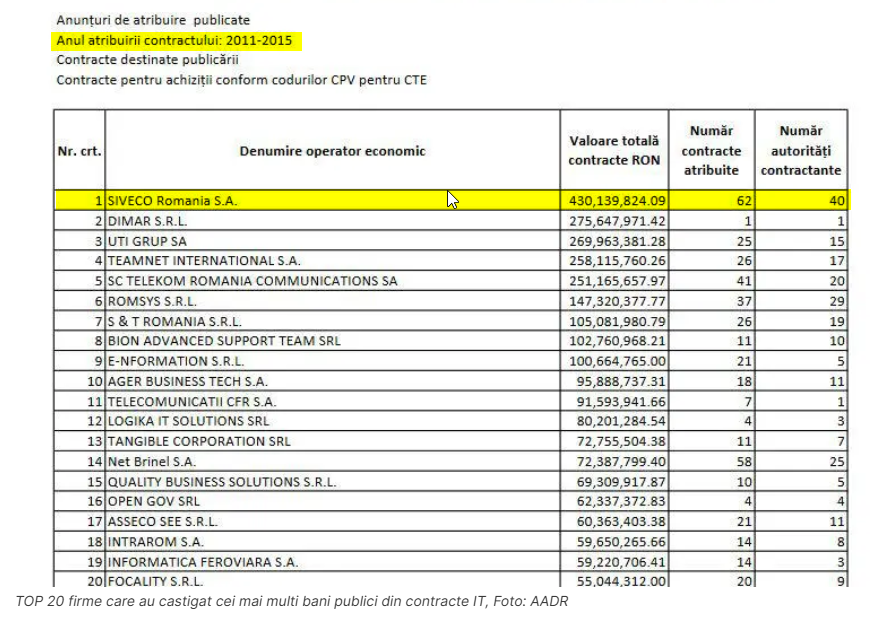

他们告诉我们这个应用程序是由SIVECO开发的,国家的程序就是这样做的。

西维科 在2011年至2015年期间,已与国家签订合同,获得超过4亿RON的收入。

我拒绝了,提到我们愿意在时间允许的情况下提供无偿帮助,但不为开发另一个由政府资助的平台。

他们告诉我们已经通知了相关人员,但“无法在电话中透露姓名”(可能是SRI或STS),但显然没有采取任何措施。

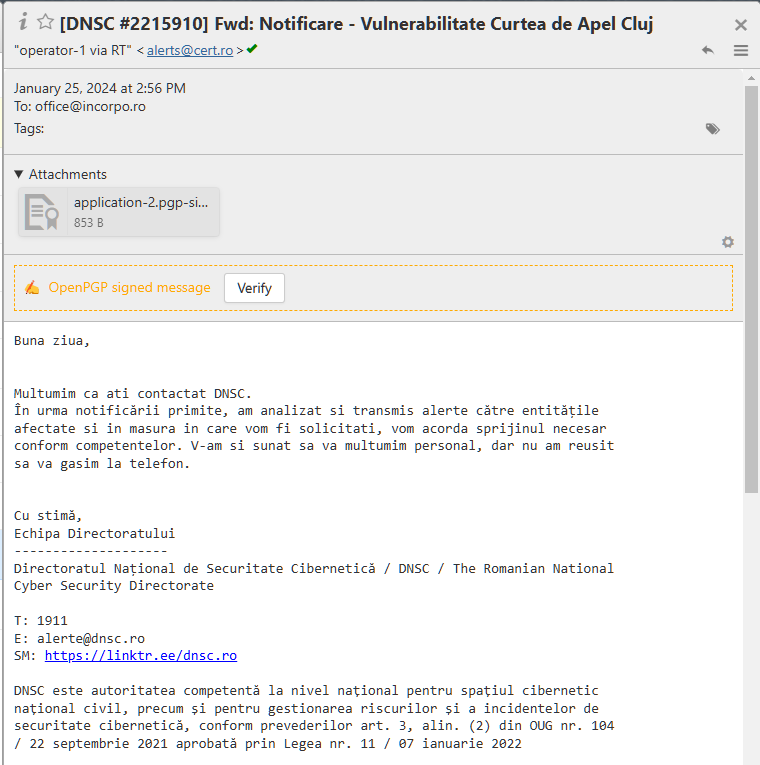

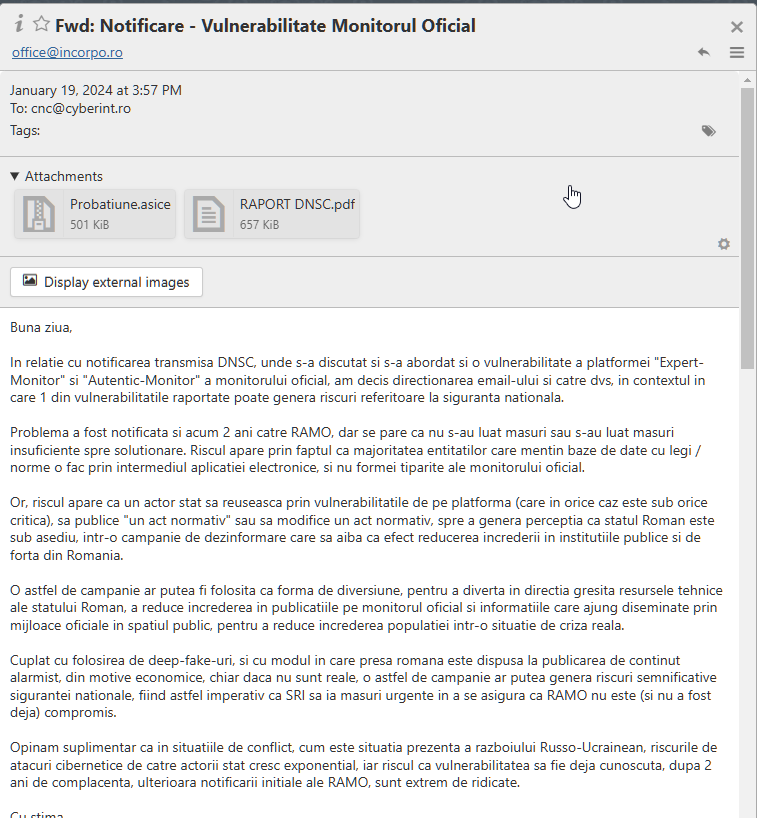

因此,在报告另一组关键漏洞(UNBR + CECCAR)后,DNSC的实际运营开始了(国家网络安全局我已通知未解决的漏洞集,并对此进行了沟通。

DNSC已通知我们,已采取必要措施以告知相关机构。其中包括《官方公报》的情况,以及影响罗马尼亚大多数法院的一些漏洞,我们稍后将讨论这些问题。

在这些问题中,包括官方公报的情况,以及一些影响罗马尼亚大多数法院的漏洞,我们稍后将讨论这些问题。

为了确保对国家安全影响的漏洞得到正确通知, 我们已向CyberInt部门通报了影响军事上诉法院和官方公报的漏洞。鉴于SRI对这些事务的管辖权,以及在潜在武装入侵之前发起混合攻击或虚假信息运动以制造混乱的危险。

显然,一个像俄罗斯这样的创造性参与者可以找到其他方法来利用这些漏洞。

有趣的是,在12天内,针对协调官方公报活动的众议院将会出现各种病毒式攻击。

尽管这次攻击似乎并不严重,但它引发的媒体压力增强了国家网络安全局(DNSC)的权威,并启动了必要的“对黑客的武装”进程,以防止此类攻击的发生。

注意: 我与同事们进行了讨论,是否可能是由SRI发起的假旗行动,以“提高”对这些脆弱性的认识,但这仍然停留在没有证据的推测层面。无论如何,在这种报告中,沉默是标准做法,你会在各种地方寻找对采取措施的确认。

黑客们在官方公报上能做些什么?

鉴于该应用程序的性质,可以肯定的是,通过它或其数据库,可以发布法律,而通过SQL注入漏洞,任何人都可以实现这一点。

因此,任何人都有权在官方公报上发布法律,而识别这些人的机会微乎其微。

让我们回想一下,OCJR非政府组织联合会如何劫持了法律顾问这一职业,欺骗官方公报发布了一份虚假的章程,强加了一些并未得到议会支持的义务:

了解法律顾问职业是如何被扭曲的,以及我们是如何努力阻止这一现象的。

由于攻击面巨大,几乎可以肯定恶意行为者能够利用报告的漏洞,以及我们未能发现的其他潜在漏洞。

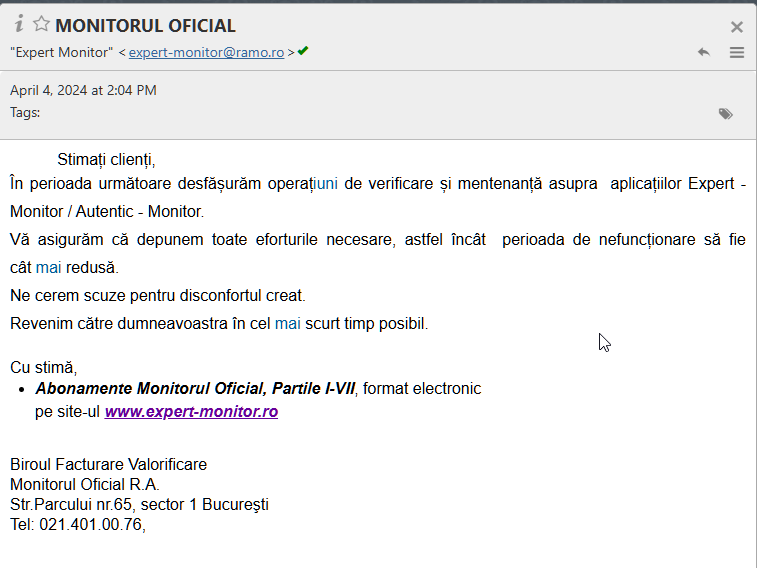

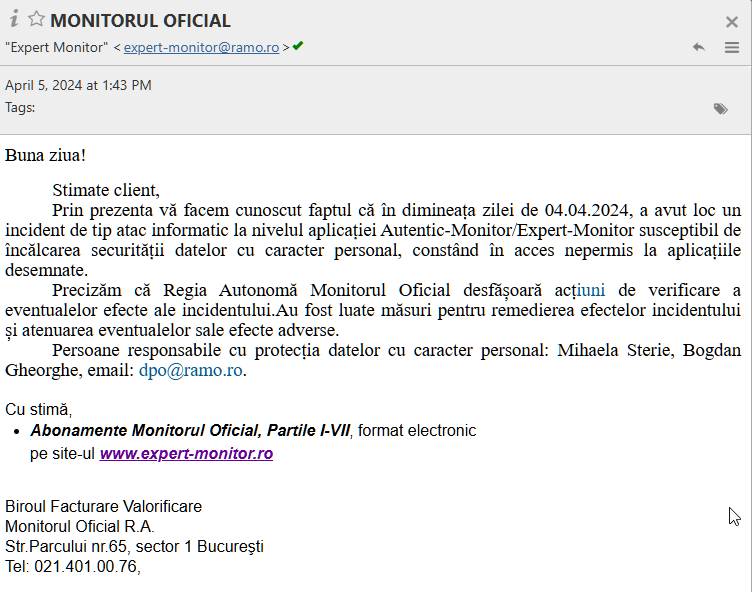

此外,官方公报最近发生了数据泄露,这也是我们确认漏洞已被修复的时刻。

虽然关于此次数据泄露的细节尚未公开,除了向在ExpertMonitor / AutenticMonitor上有账户的用户发送的一些模糊电子邮件,但可以肯定的是,他们遭遇了一次大规模的数据泄露,因为之前的措施(根本不存在)。 MO未对小问题作出反应。

在2024年4月5日,他们将发出相关通知,并告知个人联系数据保护官MO。

机构采取此类措施的情况非常少,因此在这一方面,我们赞扬MO遵守其法律义务的举措。

然而,即便如此,官方公报未提及的是:

- 准时,这个“网络攻击事件”发生了,产生了什么影响?

- A 是否存在易受攻击的情况,或者是否泄露了个人数据? 是否有审计日志记录,显示谁访问了信息以及访问了哪些信息?

- 攻击者访问了多少个账户/哪些数据? 我们之前强调,个人数据,包括地址,通过所有发票/形式的目录列表被泄露,这一问题已通知MO。此外,SQL注入漏洞可能允许从数据库中提取数据。(大多数是盲目的)

可以肯定的是,尽管他们已被通知某些风险,这些风险一旦出现便是需要加强的脆弱基础的信号,甚至需要从零开始重建,但他们直到为时已晚才采取措施。

此外,这种行为在公共机构中是某种标准,尤其是在有“政治背景”的机构中,这给民主带来了许多危险,而这些危险不应以任何形式存在。

克卢日上诉法院,易受访问区域ECRIS数据库的影响

系统 欧洲刑事记录信息系统即欧盟司法所使用的互联互通系统,目前以各上诉法院独立托管的模块化节点形式在国家层面实施,由于设置错误和糟糕编写的代码片段,导致其易受访问漏洞。

从本质上讲,如果法庭服务器上没有WordPress的备份(包括数据库)和法庭使用的ECRIS,这种情况就不会是一个问题。

WordPress数据库和安装的备份包括实例使用的密码的哈希形式,由于某些网站需要法律培训的人员访问,这也增加了某些密码不一定安全的风险,并可能通过暴力破解(尝试所有合理命名的文件)来识别数据库中的密码。

ECRIS系统的备份可能是克卢日上诉法院使用的WEB应用程序的克隆,这使得攻击面得以扩大。

上述两个漏洞几乎可以肯定地导致存在允许访问WordPress的漏洞,从而可以提升对用户托管的所有应用程序的访问权限,并且根据Windows的版本,甚至可以访问整个服务器。

ECRIS系统的备份可能是克卢日上诉法院使用的WEB应用程序的克隆,这使得攻击面得以扩大。

真实危险

上述两个漏洞几乎肯定存在可以访问WordPress的漏洞,从而可以提升对用户托管的所有应用程序的访问权限,并且根据Windows的版本,可能还会影响整个服务器。

我可以有80%的把握,通过这些漏洞,所有位于克卢日地区的档案都可以被访问,这意味着超过1,377,972个档案,包括一些案件档案,例如:

- 恋童癖

- 未成年人案件

- 违规

- Omoruri

访问的数据,这些信息可能被用于勒索个人,或公开披露以在司法系统中制造混乱。

采取的措施及其影响

我们已立即向克卢日上诉法院通报了漏洞。

在2022年10月19日,我们收到了通知,问题已得到解决,并收到继续报告漏洞的请求。

然而,在一段时间后(确认于2023年底),上诉法院的系统管理员犯了重新实施相同PHP脚本的错误,这些脚本允许再次读取网络目录中的信息。

接下来,允许访问某些备份副本,即使敏感内容的副本不再可用。

超过196个实例,易受IDOR攻击

由于缺乏有效的身份验证系统,至今仍可以识别并下载发布在法院电子档案上的文件。

这个问题允许提取个人识别号码、地址以及关于各种案件的敏感细节,包括涉及未成年人的案件、家庭法或其他可能影响个人隐私的敏感领域。

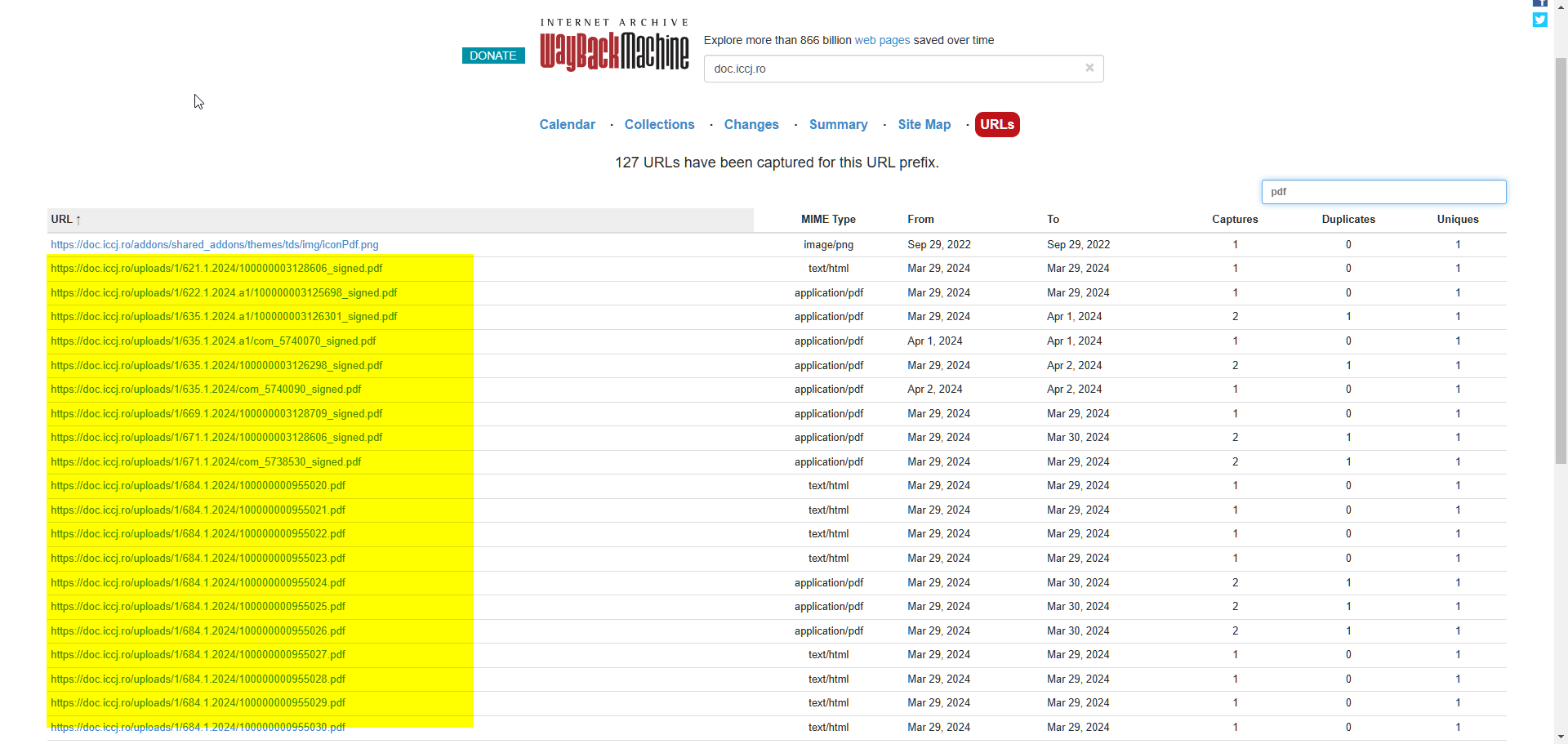

此外,由于文件配置不当 robots.txt al instantelor, un fisier care permite configurarea carui program automat (eg: Google, Bing) are acces la aceste informatii, aceste hotarari ajungeau sa fie indexate, chiar si acum fiind vizibile pe webarchive.

因此,相关方随后采取措施请求从网络档案中删除这些文件,但它们仍然存储在CommonCrawl或其他相关网站上,而我们建议实施的身份验证系统尚未实现。

在这些法院中,包括最高法院和大多数上诉法院,以及所有军事上诉法院。

易受IDOR攻击的实例列表:

- 弗朗恰 弗朗恰法院,阿久德地方法院,福克沙尼地方法院,潘丘地方法院

- 瓦斯卢伊 瓦斯卢伊法庭,巴尔拉德初级法院,胡希初级法院,瓦斯卢伊初级法院

- 图尔恰 图尔恰法庭,巴巴达格初审法院,马金初审法院,图尔恰初审法院

- 蒂米什 蒂米什县上诉法院,蒂米什县法院,蒂米什军事法院,德塔初级法院,法盖特初级法院,卢戈日初级法院,萨尼科劳马雷初级法院,蒂米什瓦拉初级法院

- 特勒奥尔曼 特尔戈曼法庭,亚历山德里亚地方法院,罗西奥里德维德地方法院,图尔努·马古雷莱地方法院,维德勒地方法院,齐姆尼采亚地方法院

- 苏恰瓦 苏恰瓦上诉法院,苏恰瓦法院,坎普伦格摩尔多维亚法院,法尔季切尼法院,古拉胡莫尔法院,拉杜茨法院,苏恰瓦法院,瓦特拉多尔内法院

- 锡比乌: 锡比乌法庭,阿格尼塔初审法院,阿夫里格初审法院,梅迪亚什初审法院,萨利什特初审法院,锡比乌初审法院

- 萨图马雷 萨图马雷法庭,卡雷伊初级法院,内格雷什特-奥阿什初级法院,萨图马雷初级法院

- 普拉霍瓦 普洛耶什蒂上诉法院,普拉霍瓦县法院,坎皮纳初级法院,米齐尔初级法院,普洛耶什蒂初级法院,锡奈亚初级法院,瓦伦尼德蒙特初级法院

- Olt: 奥尔特法庭,巴尔什初级法院,卡拉卡尔初级法院,科拉比亚初级法院,斯拉蒂纳初级法院

- 穆雷什 塔尔古-穆列什上诉法院,穆列什法院,穆列什专门法院,卢杜什初级法院,雷金初级法院,锡吉什瓦拉初级法院,塔尔古-穆列什初级法院,塔尔纳文初级法院

- 梅赫丁茨 梅赫丁茨法院,巴亚德阿拉马法庭,德罗贝塔-图尔努塞韦林法庭,奥尔肖瓦法庭,斯特雷哈亚法庭,万朱马雷法庭

- 伊尔福夫 伊尔福夫法院,布夫特亚地方法院,科尔内图地方法院

- 雅西 雅西上诉法院,雅西法院,雅西军事法院,雅西初级法院,哈尔劳初级法院,帕斯卡尼初级法院,拉杜卡内尼初级法院

- 伊亚洛米察 亚洛米察法庭,费特什地方法院,斯洛博齐亚地方法院,乌尔齐采尼地方法院

- 胡内多阿拉 胡内多阿法院,布拉德地方法院,德瓦地方法院,哈采格地方法院,胡内多阿地方法院,奥拉什蒂地方法院,佩特罗沙尼地方法院

- 哈尔吉塔 哈尔吉塔法院,格尔赫尔尼法庭,米尔库雷亚·丘克法庭,奥多赫尤·塞库伊斯克法庭,托普利察法庭

- 戈尔吉 戈尔日法庭,莫特鲁初级法院,诺瓦奇初级法院,塔尔古卡尔布内什初级法院,塔尔古朱初级法院

- 吉尔吉乌 吉尔吉乌法庭,博林廷瓦莱初级法院,吉尔吉乌初级法院

- Galați 加拉茨上诉法院,加拉茨法院,加拉茨初审法院,列什特初审法院,塔尔古布乔尔初审法院,特库奇初审法院

- 债务人 克拉约瓦上诉法院,多尔日县法院,巴伊列什初级法院,卡拉法特初级法院,克拉约瓦初级法院,菲利亚什初级法院,塞加尔恰初级法院

- 达姆博维察 丹博维察法院,盖什蒂法院,莫雷尼法院,普奇奥萨法院,拉卡里法院,塔尔戈维什特法院

- 科瓦斯纳 科瓦斯纳法庭,恩托尔苏拉布扎乌法庭,圣乔治法庭,塔尔古塞库伊斯克法庭

- 康斯坦察 康斯坦察上诉法院,康斯坦察法院,康斯坦察初级法院,哈尔什瓦初级法院,曼加利亚初级法院,梅吉迪亚初级法院

- 克卢日 克卢日军事法庭

- 卡拉什-塞韦林 卡拉什-塞韦林法庭,卡兰塞贝什初级法院,摩尔多瓦努瓦初级法院,奥拉维察初级法院,雷希察初级法院

- 卡拉拉什 卡拉拉什法庭,卡拉拉什初级法院,莱赫柳-加尔初级法院,奥尔特尼察初级法院

- 布扎乌 布扎乌法庭,布扎乌初级法院,帕特尔拉杰尔初级法院,波戈内勒初级法院,拉姆尼库萨拉特初级法院

- 布加勒斯特: 最高法院,布加勒斯特上诉法院,布加勒斯特军事上诉法院,布加勒斯特地方法院,布加勒斯特保险法院,布加勒斯特军事法院,第1区初级法院,第2区初级法院,第3区初级法院,第4区初级法院,第5区初级法院,第6区初级法院

- 布拉索夫 布拉索夫上诉法院,布拉索夫法院,布拉索夫未成年人和家庭法院,布拉索夫初级法院,法加拉什初级法院,鲁佩亚初级法院,扎尔内什初级法院

- 布雷拉 布雷拉法庭,布雷拉初审法院,法乌雷伊初审法院,因苏拉采初审法院

- 博托沙尼: 博托沙尼法院,博托沙尼初级法院,达拉巴尼初级法院,多罗霍伊初级法院,萨维尼初级法院

- Bihor: 奥拉德亚上诉法院,比霍尔县法院,奥拉德亚初级法院,阿列什德初级法院,贝尤什初级法院,马尔吉塔初级法院,萨隆塔初级法院

- 阿拉德 阿拉德法院,阿拉德初级法院,基希内乌-克里什初级法院,古拉洪茨初级法院,伊内乌初级法院,利波瓦初级法院

- 阿尔巴 阿尔巴尤利亚上诉法院,阿尔巴法庭,阿尔巴尤利亚地方法院,艾尤德地方法院,布拉日地方法院,坎佩尼地方法院,塞贝什地方法院

如何可能滥用脆弱性:

非常简单。你只需在谷歌上输入“filetype:pdf site:[电子档案网站]”,就可以获取通过电子邮件发送给法律人士或专业人士的电子档案中的裁决/传票/文件。

我们为促进问题解决做了什么?

我已立即通知CSM和DNSC关于这些漏洞,他们已通知了现在在网站上放置robots.txt文件的法院。

我们建议他们在查看端点上引入身份验证,使用收件人的电子邮件进行双因素身份验证,或其他身份验证方式,但似乎他们没有采取所要求的措施,除了在谷歌上取消索引。

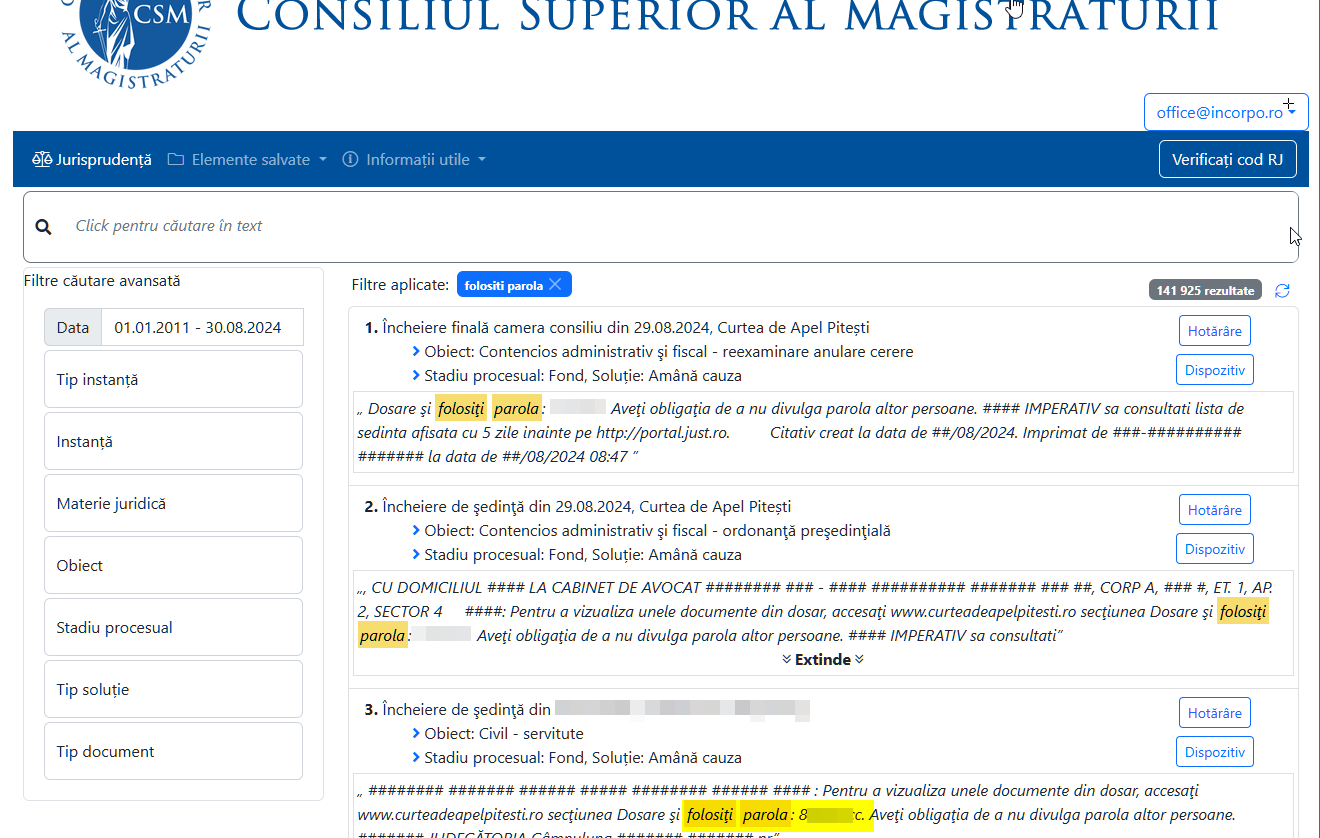

访问电子档案的密码,由CSM发布:

最近,一位非法律专业人士向我报告了一个严重的问题,该问题似乎在实际应用中被滥用(由访问该问题的行为者)涉及到多个罗马尼亚法院的电子档案。

大约有40,000份电子档案,包括涉及未成年人的案件,因某些法官的失误和CSM提供的公共系统配置问题而被泄露。

尽管在rejust.ro上初看似乎档案是匿名的(如档案编号),但实际上通过日期、法院、对象、程序状态和解决方案的搜索,它们是非常容易被识别的。

因此,可以很容易地将rejust.ro上的档案与just.ro上的档案进行关联,以了解法院提供的每个解决方案的内容。

因此,攻击者只需访问法院网站,搜索Sintact或其他案件搜索应用程序,找到在该日期发布此类裁决的法院,选择性地根据裁决内容进行比较,然后就能轻松访问案件文件并查看。

哪些对象和机构是脆弱的:

根据rejust.ro,发布会议记录中案件密码的文件占比为:

- 康斯坦察法院 16,21%

- 拉姆尼库·瓦尔cea法院 10,7%

- 康斯坦察法庭: 7,06%

- 克卢日-纳波卡法院 6%

- 图尔达法院 5,72%

- 比斯特里察法院 4,72%

- 克卢日法庭: 4,3%

- 锡比乌法庭 3,9%

- 图尔恰法院 3,46%

- 巴巴达格法院 3,22%

- 巴亚马雷法院 3,21%

- 科斯特什法院 2,65%

按比例,这些解决方案涉及以下法律领域的对象:

- 民事 - 64.53%

- 罚款:10.05%

- 与专业人士的诉讼:7.7%

- 行政和税务争议:6.06%

- 未成年人及家庭:4.55%

- 劳动争议:3.04%

- 破产率:2.61%

- 社会保险:1.38%

超过15.98%的相关档案具有敏感内容,这对应于22,777份档案,这意味着:

- 4483个涉及“未成年人和家庭”类别的案件,其中约1120个具有可见密码这使得任何在rejust.ro上拥有免费账户的第三方都可以查看个人的隐私生活细节、未成年人的信息,以及有关家庭暴力的争吵和证据,这些信息可以在此类案件中作为证据使用。

- 12,512个案件属于“刑事”类别,其中约有3128个案件的密码可见这使得第三方能够读取有关受害者的详细信息,并掌握可以用来勒索的敏感信息等。

- 1,718个与“社会保险”类别相关的档案,其中约429个具有可见密码, 允许第三方获取有关他人健康问题的信息。

显然,其他104,606个档案也不能说不包含任何敏感信息,尤其是在民事和与专业人士的诉讼中,档案中附有包括以下内容的文件:

- 商业秘密

- 银行秘密

- 有关可能影响专业人士的各种敏感/关键数据的信息,如果这些数据被公开。

- 家庭问题的详细信息(例如:继承问题等)

可访问的敏感数据数量非常庞大,而任何人都可以在没有任何技术知识的情况下利用这一漏洞,这非常有问题。

此外,从一位法律专家那里得知这一漏洞表明数据已经被滥用。

采取的措施:

我们已向DNSC和CSM报告了这些问题,他们采取了临时措施,要求从网络档案中删除信息,并在Google上取消相关文件的索引,但尚未在查看文件之前实施身份验证系统。

他们没有通知受害者他们是数据泄露的受害者,显然法院不愿意将数据泄露报告给国家个人数据保护局,因此没有人能够采取措施追究责任。

当前情况:

问题仍然存在,尽管情况有所缓和,攻击者仍然可以尝试对文件进行序列号攻击,以从任何文件中下载任意信息。由于文件名(以及未认证访问的URL)是序列化的,并且基于某些规则格式化,因此在某个晚上可以任意去匿名化任何一系列文档。

此外,由于文件是公开的,针对攻击者的法律保护几乎不存在(而且攻击者也很难被识别),当事人必须与法院机构(最高法院、上诉法院)进行诉讼,这不仅仅是审判错误,而是对其数据管理不善的反映。

这与国家是否承担全部责任,或是否由法院机构承担责任有关,因为这不是法官的错误,而是提供资源以使其运作的机构的错误。

无论如何,应该为您辩护的律师也会对如何处理问题感到困惑,因此,诉讼者放弃和低头的可能性很高。

一份由最高法院或任何其他法院电子公证的裁决,金额低于10,000欧元。

最后,另一个有趣的注释是关于法院电子印章的问题,这些印章在任何情况下都不符合强制性的欧洲标准。

由于公证人不能在卫生间“合法化”授权书或任何文件,而必须经过一些步骤,盖章,添加页面浮雕等,电子签名也应受到某些机制的保护。

尽管欧盟的法规和强制标准规定了这一点,以防止更难以识别的电子伪造,但罗马尼亚的法院却未能遵守这些义务,并忽视了纠正这一问题的请求。

所有引用均为电子格式,法律上无效

为了避免进入对大多数非专业人士来说乏味的法律理论,法律规定电子引用必须使用扩展电子签名。此外,欧洲法规赋予合格电子印章与手写印章相同的法律效力。

相同的规定要求这些印章几乎不可能被伪造(成本高达数百万至数十亿欧元),以便它们具有电子印章的法律效力。

如果不遵守这些方面,所应用的电子签名或高级电子印章将不再具备资格,仅具有初步证据的效力。

当法律规定某种形式的条件(例如必须盖章、必须手写签名等),如果不遵守,所产生的后果是 绝对无效 (即该文件未产生且将永远不会产生法律效力)

如果您在罗马尼亚的任何法院收到了电子传票,请注意该传票是无效的。下面,我将向您展示如何进行验证,并提供一个文件供您使用,以及一个可以免费进行此操作的网站。

欧盟提供的免费平台,用于验证这些问题

我在法庭上提出了这个问题,法庭否认了我们使用的一些电子签名的有效性(因为他们根据“照片”来验证电子签名)。

此外,由于法律允许通过传真引用“合格电子签名”(技术上不可能,只能提供带有哈希值和所用证书的二维码),显然立法者对电子签名毫无了解。

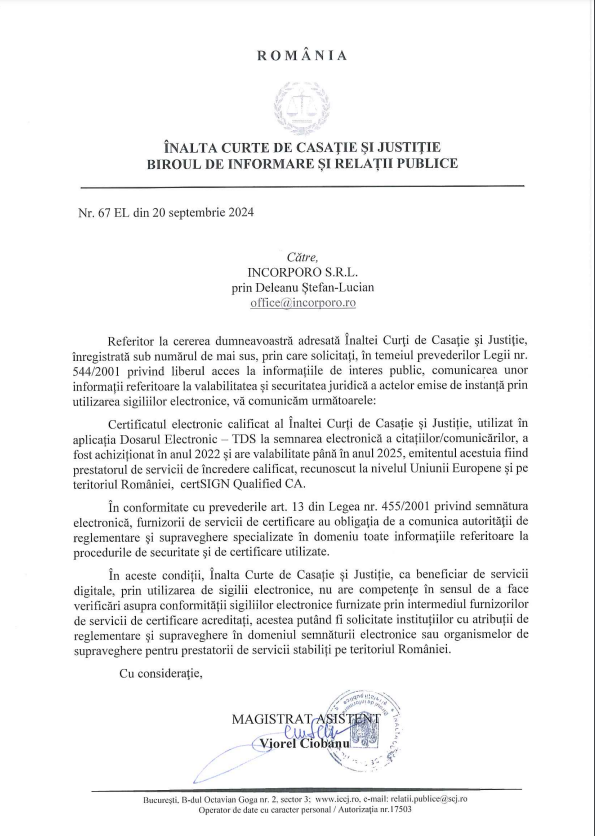

ICCJ及其他机构的回答,模糊或荒谬

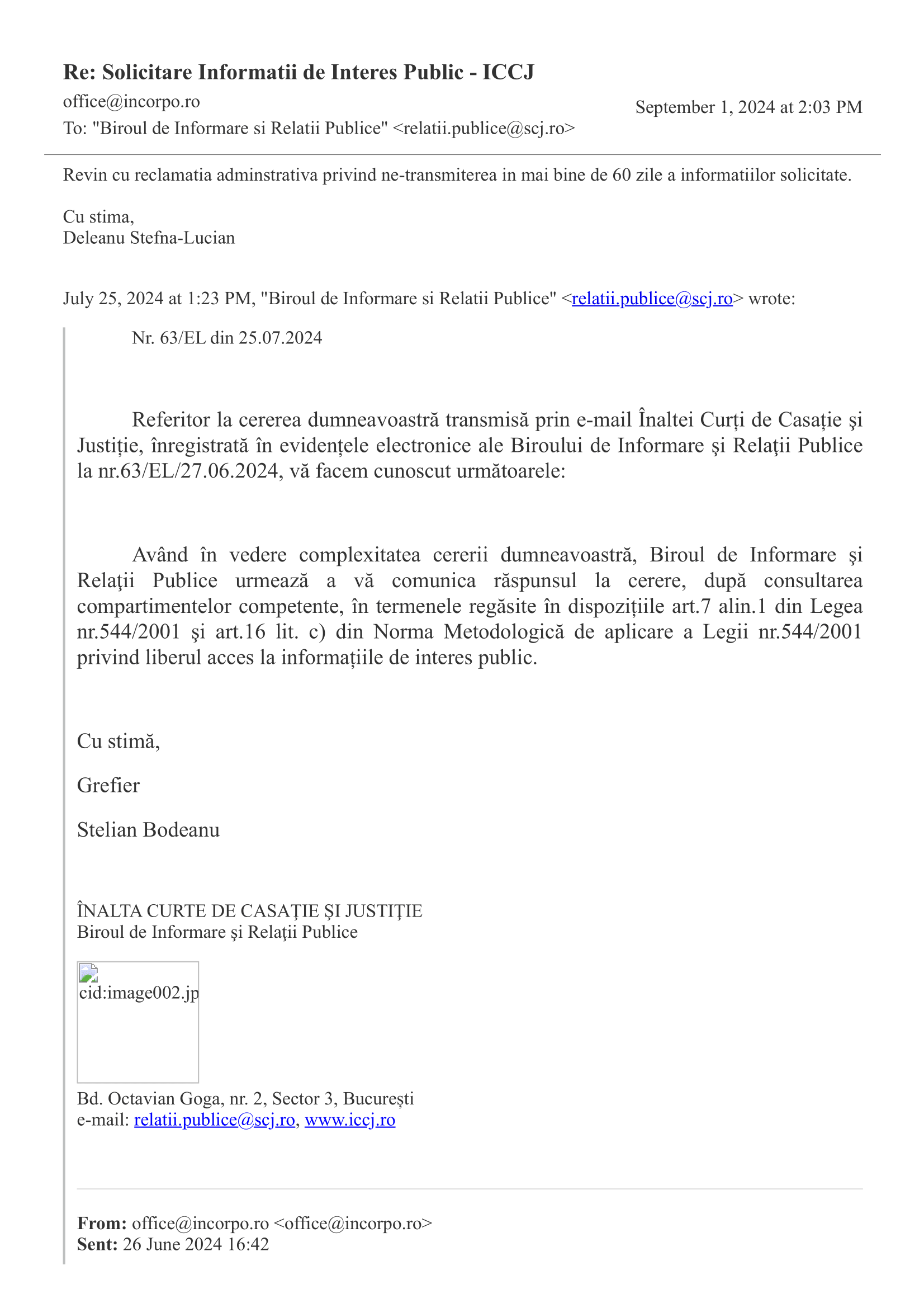

我采取了措施,最高法院和相关机构的回复模糊不清、违法或完全荒谬。

ICCJ - 关于未提供公共利益信息的行政投诉状态:

关于我们请求的ICCJ回复的电子邮件

由于我看到最高法院逃避提供这些信息(法定期限已过两次),我根据法律提出了行政投诉。多亏了ClaudeAI,它让我能够快速提交行政投诉。

附上对最高法院的行政投诉,因为他们拒绝回应我们的请求。

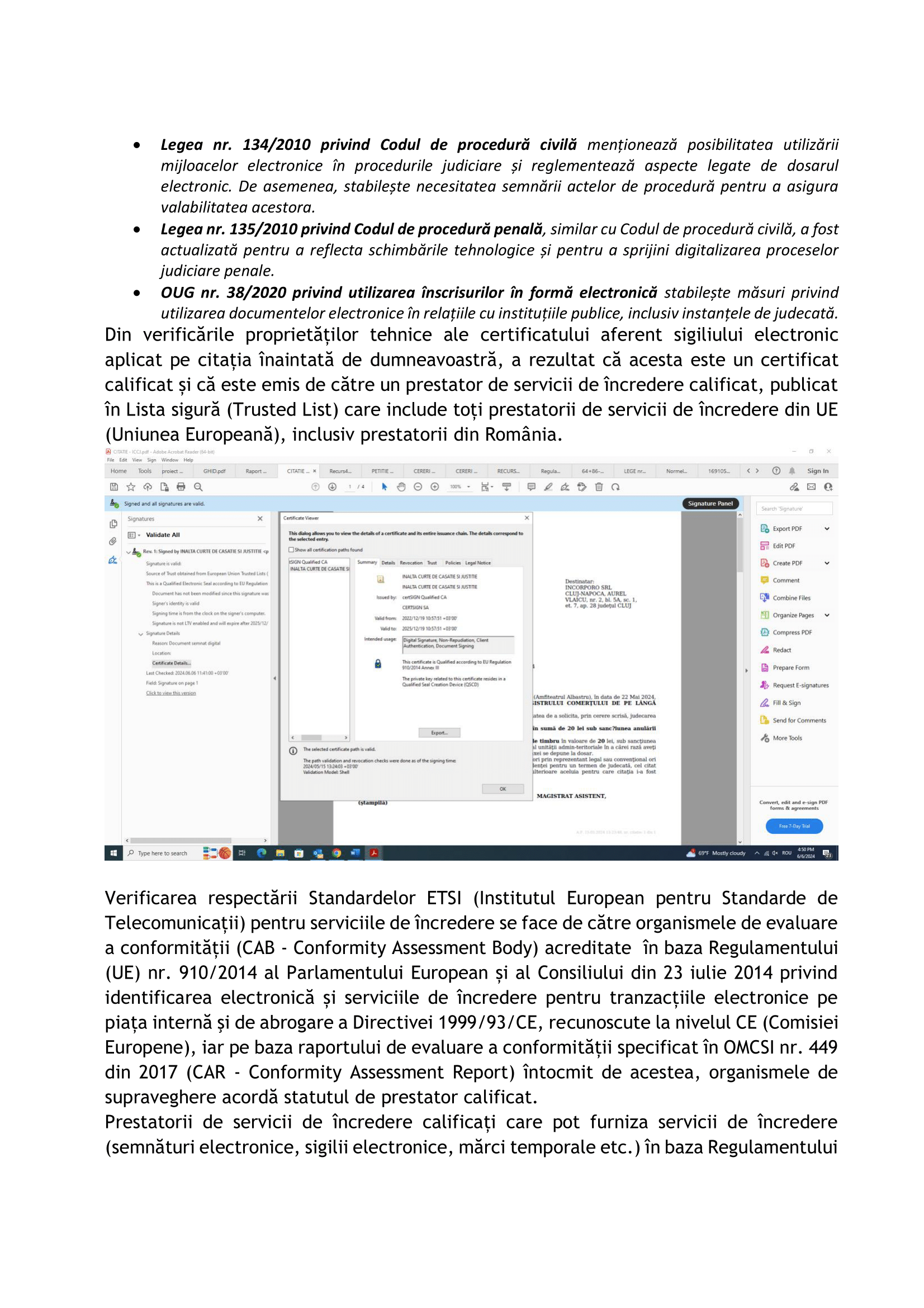

ADR - 部分和模糊的回应

我们已向ADR请求对多个信息的意见,以澄清法院发布的法律文件的情况,因此我们向ADR发出了以下函件:

提交给ADR的请愿书,关于问题的

他们的回答, 尽管表面上看似正当他并没有回答问题,只是说供应商是经过认证的。X是公证人并不意味着X正确地公证了一份文件,并且该文件具有法律效力。

实际上,ADR拒绝深入问题的实质,只是表面分析,可能是由于缺乏技术能力(尽管他们具备法律能力),或者出于恶意,因为他们与CertSign有关系,而CertSign是他们授权的公司。

ADR拒绝回应所需事项。

当我们投诉他们缺乏回应时,他们借口程序问题,正因为这些问题是与一个关于公司成立的案件一起提交的,目前该案件正在最高法院进行上诉。

ADR没有采取必要的善意措施,而是选择不进入基金。

我与ADR的主席事先进行了多次讨论,包括电话和LinkedIn,但他对问题置之不理,尽管他知道这些问题。

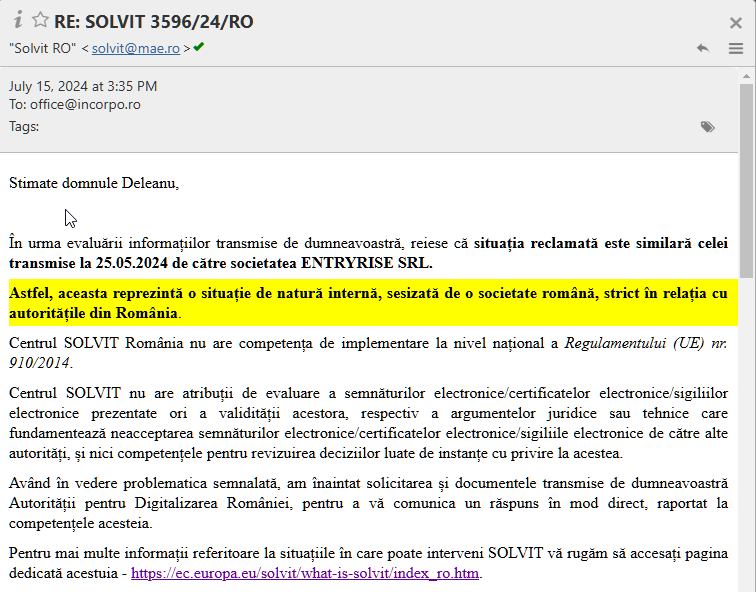

索尔维特罗马尼亚模糊地声明,罗马尼亚公民不受欧洲法律的保护。

罗马尼亚解决方案,一个可以参与确保遵守欧洲法规的欧洲机构,包括法院的行政程序,正在回避责任。

显然,SOLVIT ROMANIA 给出的回答是荒谬的,因为欧洲法规以及 SOLVIT 必须运作的基本条约禁止这种情况,正如我在这里解释的那样:

传递给SOLVIT罗马尼亚的备忘录继续告诉我,如果我是罗马尼亚人,欧洲的法规/条约不适用(可能没有人能保护我)。

技术说明视频:

当我向国家安全委员会(无用)报告时,我展示了一段视频,讨论了允许伪造合法决策的问题的理论层面。

旧问题(即将推出):

我们期待其他漏洞的解决方案在CSM/法院与DNSC合作解决后公开发布。

它们包括:

- 在ECRIS数据库中发生SQL注入的瞬间(可以修改解决方案)

- 其他我还无法提供详细信息的事项

结论

我将直接结束,因为现实自会说明一切,讨论或推测显而易见的事情是没有意义的。

然而,毫无疑问,支持罗马尼亚的司法系统仍然存在严重的脆弱性,这源于在这些机构工作的人员持续犯错,对问题的漠不关心以及对受害者造成的危险和损害的无动于衷。

目前,公共机构对你们的数据几乎不在乎,几乎不在乎你们是否受到勒索,几乎不在乎是否有关于你们家庭生活的敏感信息被泄露。

在我所有的行动中,受害者并未被通知有关漏洞的情况。RAMO发出的唯一通知模糊不清,并未告知公众其影响,而是在他们实际遭受攻击后才发出。

在我们多次沟通问题后,其他机构甚至多次没有采取任何措施,更不用说根据法律规定报告影响其完整性的数据信息泄露了。

如果报告的内容没有被通知,那么那些秘密进行的事情,是否有可能被机构知晓并采取必要措施?我作为一个忙碌的人,偶然发现这些问题,是否只是我报告的这些问题影响了这些系统?

有用资源:

下面,我们准备了一份有用资源的清单,供记者或希望了解我们如何通知这些问题及采取的措施的人士参考。

罗马尼亚的RAMO情况 + 法院即时信息:

情况即时 - 电子签名问题:

用于验证问题的文件,律师可以利用这些文件对电子传票的合法性提出异议,认为其因不符合形式条件而无效:

ADR和CSM关于问题的回复:

其他功能即将推出。

国家商业登记局的回复:

ANSPDCP的回复:

相关机构的回复

下面,我们添加了有关漏洞的通知机构的回复,以便更方便地访问。

2024年9月4日DNSC(关于电子印章问题)给出的答复

ANSPDCP于2024年9月5日给出的答复:

ANSPDCP对影响CSM平台rejust.ro的数据泄露事件的回应

2024年9月6日康斯坦察上诉法院的答复:

康斯坦察上诉法院对CSM和DNSC提出的关于罗马尼亚法院数据泄露的转发请求的回应

克拉约瓦CA - Forward于2024年9月7日确认的检察院回复:

在周末,我们收到通知,表明我们的电子邮件已被克拉约瓦法院的检察院接收,可能是经过克拉约瓦上诉法院转发的。

Rejust.ro的安全漏洞,已于2024年9月12日由DNSC确认:

Rejust.ro的妥协,已由CSM确认并跟踪:

司法检查机关拒绝主动介入,并要求在特定模板策略中提供信息:

司法监察局局长, 罗克萨娜·乔安娜·佩图他拒绝分析原因,因为他无法在rejust.ro上进行必要的搜索,并要求内部识别责任人。

ICCJ在确认将作出回应后,退回一步,决定由ADR负责。