Sistemul de justiție, vulnerabil la hacking. Monitorul Oficial, ICCJ, și multe altele, sparte

Hackerii au descoperit mai multe vulnerabilitati ale instantelor din Romania cu care pot falsifica hotarari care devin imposibile de identificat de catre victime - ICCJ, momentan nici un raspuns.

Publicație Oficială: ENTRYRISE S.R.L

Scop: Notificarea societății civile cu privire la existența mai multor brese care le-au vulnerabilizat securitatea datelor gestionate de instante si RAMO.

Detalii Breșa:

- Aproximativ 2,000,000 de dosare ale Curtii de Apel Cluj erau susceptibile sa fie exfiltrate de un atacator cu competente medii, dosare ce includeau date deosebit de sensibile

- Cel putin 100,000 de romani si persoane juridice din Romania au avut totalitatea documentelor din dosarul electronic public, documente cu sensibilitate deosebita:

- Cel putin 10.000 de romani si persoane juridice din Romania aveau anumite documente sensibile accesibile prin vulnerabilitatea IDOR

Riscuri:

- Furt de identitate (Peste 2,100,000 persoane vulnerabile)

- Santaj, acces informatii cu caractger deosebit de sensibil (Peste 2,100,000 persoane vulnerabile)

- Divulgare adresa + date din CI (Peste 2,110,000 persoane vulnerabile)Punctul lor de vedere este valid juridic, si a fost atasat in partea inferioara a paginii. Urmeaza sa vedem daca CSM se va auto-sanctiona sau se va auto-ierta.

Raspunsul este accesibil in subsolul paginii.

Deși tehnologia a evoluat, și tendintele "digitalizării" au atins și culmile domeniului justiției, digitalizarea prost făcută permite hackerilor să acceseze date sensibile, să falsifice la perfecție hotărâri din partea oricăror instanțe (inclusiv ICCJ), cu mai puțin de 8.000 EUR, și să modifice sau să saboteze dosarele introduse prin ECRIS, sistemul de gestiune al justiției din România.

Acest articol vine să aducă în atenția publică gradul de interes pe care îl au instituțiile publice în protecția datelor lor, și la ce pericole sunt cetățenii expuși, întrucât în continuare, instituțiile publice nu iau măsurile necesare pentru a le soluționa.

În articol, vom discuta despre cum:

- Pot hackerii să obțină hotărâri legalizate false, la orice instanță de judecată, pentru mai puțin de 8.000 EUR.

- Putea oricine publica legi în Monitorul Oficial, prin prisma unui set larg de vulnerabilități critice care n-au fost soluționate în 2 ani de zile.

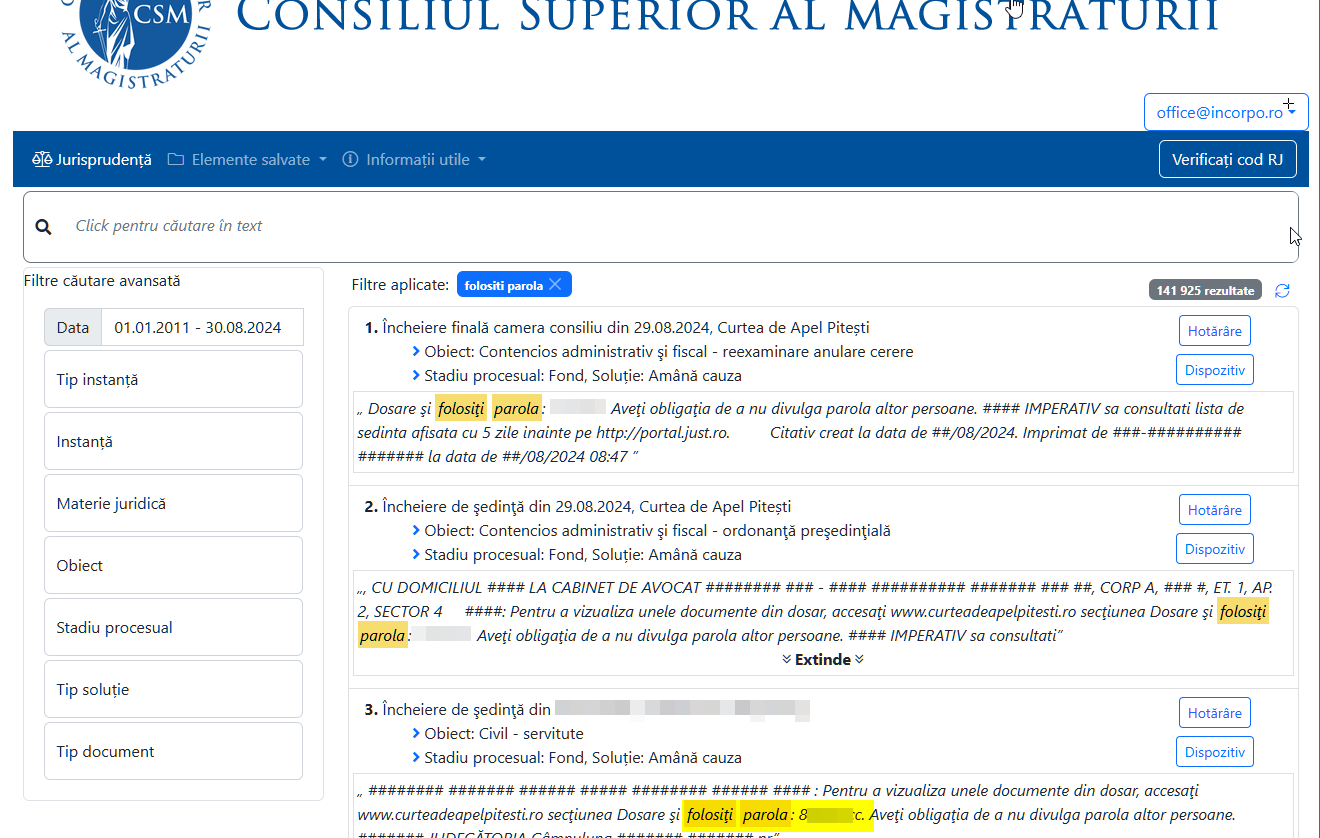

- CSM a făcut publice pe rejust.ro mai bine de 40.000 de parole de acces la dosarele sensibile cu spețe de la Penal, la Dreptul Familiei.

- Hotărârile / documente sensibile din dosare erau accesibile prin Google, pentru că dosarul electronic nu are o parolă la vizualizarea fișierelor.

- Și altele

Prin acestea, hackerii puteau:

- Să afle problemele tale din familie și aspectele intime pe care tu le-ai avut, și care au fost discutate în divorț, în partaj, sau în litigii cu privire la tutelă. Ei puteau ulterior să publice detalii despre familia ta, sau chiar să vândă accesul la aceste informații sau să te șantajeze.

A argumentat soția că era nemulțumită de relație că erai impotent in procedura de divort? Sau poate a discutat ca iti bati copilul? Nici o problema, acum totul e public. - Să afle secrete profesionale care au fost menționate în dosar sau despre care s-a discutat în acestea: Competitorii tăi de rea credință, au putut avea acces la aceste informații.

- Să modifice termenele de pedeapsă pentru anumite infracțiuni: Oare ne putem baza că judecătorii identificau că de fapt a fost șters un zero, sau redusă pedeapsa, pentru infracțiuni rar întâlnite? Au esuat in trecut sa identifice acte care nu trebuiau publicate in MO de mii de ori.

- Să obțină detalii despre ce au pățit victimele dintr-un proces penal și prin ce au trecut, traumele pe care le au, și cum le pot exploata pentru a fura sau șantaja victimele.

Iar afectati erau:

- Aproximativ 2,000,000 de dosare ale Curtii de Apel Cluj erau susceptibile sa fie exfiltrate de un atacator cu competente medii, dosare ce includeau date deosebit de sensibile:

- Un actor malițios putea obtine detalii documentele din dosarul electronmic din dosare penale, dosare cu minori, dosare despre violenta domestica / minori, care includ detalii foarte sensibile

- Un actor malițios putea citi si descarca documente care includ Secrete de serviciu, secrete comericale, secret bancar, documente de acest gen devenind accesibile de catre actorii maliciosi.

- Cel putin 100.000 de romani si persoane juridice din Romania au avut totalitatea documentelor din dosarul electronic public, documente cu sensibilitate deosebita:

- Orice persoana, chiar si fara competente tehnice, putea obtine detalii documentele din dosarul electronmic din dosare penale, dosare cu minori, dosare despre violenta domestica / minori, care includ detalii foarte sensibile

- Orice persoana, chiar si fara competente tehnice putea citi si descarca documente care includ Secrete de serviciu, secrete comericale, secret bancar, documente de acest gen devenind accesibile de catre actorii maliciosi.

- Cel putin 10.000 de romani si persoane juridice din Romania aveau anumite documente sensibile accesibile prin vulnerabilitatea IDOR

- Hotarari ale instantelor care includeau adresa, CNP-ul, precum si alte date cu care se putea falsifica un CI cu care sa se obtina credite bancare de la IFN-uri, precum si mentiuni cu caracter sensibil din solutia finala data de instante.

- Citari ale instantelor care includeau adresa unde locuia o persoana.

Cum pot sa aflu daca am fost afectat?

Am pregatit o lista de persoane care au fost afectate, mai mult sau mai putin, in vulnerabilitate:

- Toate persoanele care au avut dosare in instanta sub jurisdictia Cluj - Aces la divulgarea dosarelor.

- Toti utilizatorii pana in 2024 ai Monitorului Oficial (RAMO)

- Toate persoanele care cautand data, instanta, si tipul de hotarare pe care l-au avut prin rejust.ro, folosind cautarea "folosind parola", isi gasesc dosarul - Divulgarea dosarului intreg.

Scurta trecere in revista:

România a făcut în ultimii ani semnificative demersuri de digitalizare, cu intenția de a se alinia la blocul vestic la care mult aspirăm. Deși dorința digitalizării este una bună, modul în care aceasta s-a realizat pune multe semne de întrebare:

- De ce este atât de scumpă digitalizarea, când este realizată de o instituție publică?

- De ce aproape toate instituțiile publice din România au breșe de date, sau sisteme susceptibile la atacuri și pline de vulnerabilități?

- Ce impact au aceste tentative de "digitalizare" asupra noastră, ca cetățeni?

Unul dintre sectoarele importante în democrație, Justiția, a fost puternic impactat de aceste decizii de digitalizare pe fugă și fără un plan, multe instanțe apucându-se ad-hoc de soluții digitale care nu respectau standardele industriei.

De la probleme de SQL injection care permiteau modificarea nodurilor regionale ECRIS (sistemul unde se stochează dosarele, soluțiile pe scurt, etc), la simple IDOR-uri cauzate de nesolicitarea autentificării pentru informații deosebit de severe, este momentul să nu mai țin pentru mine problemele și să le expun public.

Monitorul Oficial, spart de hackeri

Regia Autonomă "Monitorul Oficial" (RAMO) este instituția publică care se ocupă de gestionarea publicării legilor și garantarea corectitudinii lor. Ea este instituția care păstrează legile și le face publice, iar sistemul folosit de RAMO pentru a aduce în atenția publicului Monitorul Oficial era vulnerabil.

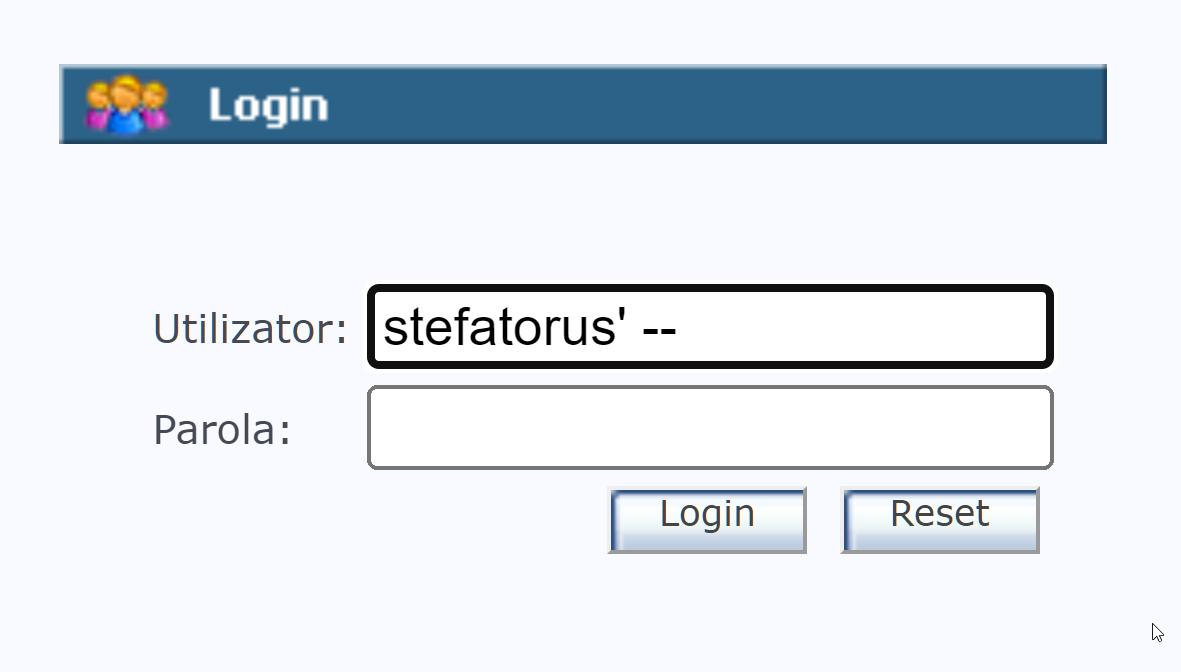

Astfel, chiar și un copil de 13 ani pasionat de IT putea să intre în Monitorul Oficial, și să publice legi, pentru că aplicația a fost dezvoltată fără nicio atenție la cele mai frecvente și cunoscute atacuri:

- SQL Injecție - Grad de risc CRITIC: Aplicația RAMO nu gestiona corect accesul la baza de date, permițând hackerilor să se conecteze cu orice cont pe aplicație, să extragă date sensibile (ex: conturile utilizatorilor).

- LISTA DE DIRECTOR - Grad de risc Mediu: Aplicația AutenticMonitor, care putea fi utilizată pentru accesarea monitoarelor vechi care nu erau indexate în noua aplicație "ExpertMonitor", era vulnerabilă la Directory Listing, adică puteai citi ce fișiere existau pe serverul Monitorului Oficial.

- Copii de rezervă neparolate - Grad de risc Ridicat: Un alt aspect identificat a fost stocarea pe server a copiilor de rezervă neparolate (backup-uri), care cel mai probabil conțineau codul sursă, potențial și copii ale bazei de date, și care existau neparolate pe serverul web. Un atacator putea folosi aceste informații pentru a identifica vulnerabilitățile de pe platformă.

- Lipsa autentificare poze martor - Grad de risc scăzut: ExpertMonitor punea la dispoziția publicului poze martor care nu erau autentificate, ceea ce permitea accesarea Monitorului Oficial "gratuit" (în România trebuie să cumperi dreptul să accesezi acte pe care ești obligat să le cunoști, că răspunzi juridic dacă nu), aspect clar neintenționat de RAMO.

Măsuri luate, și complet ignorate

Am intrat pe șirul problemelor încercând să facem AutenticMonitor să funcționeze pe Windows 10 (necesită un applet java - appleturi care nu pot fi accesate decât cu Internet Explorer), încercând să îl reconstruim local pentru a funcționa standalone.

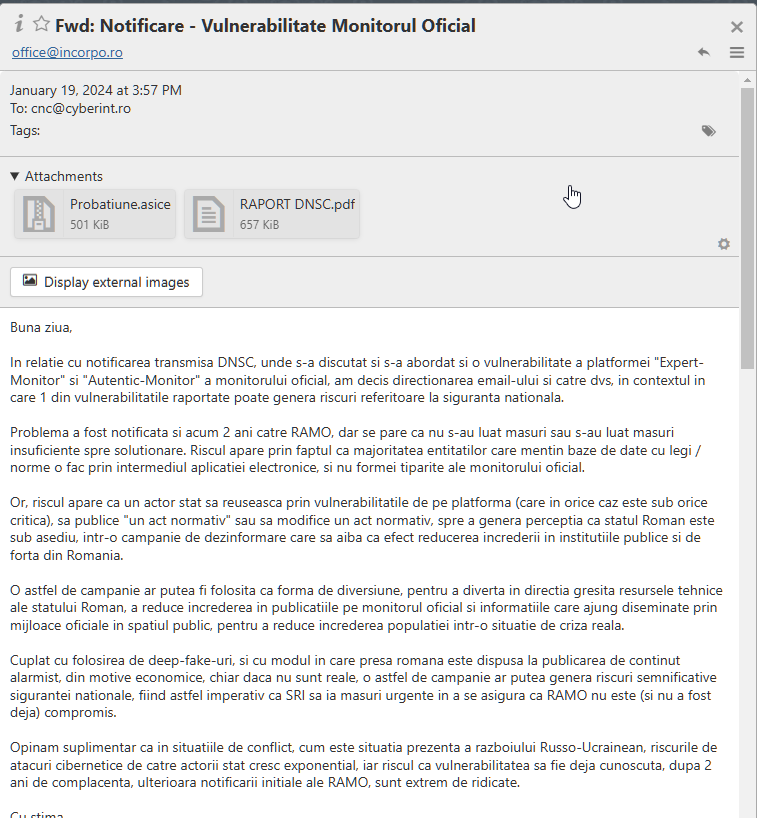

Odată identificate, am comunicat urgent RAMO cu privire la existența problemelor, și riscurile generate de acestea, chiar în 17 Octombrie 2022.

Nu am primit niciun răspuns cu privire la termenul de solutionare. Telefonic (când am contactat noi RAMO) ni s-a spus că au înțeles că noi dorim să ne facem marketing și ne-au invitat în București pentru o discuție.

Pe scurt, ni s-a propus o colaborare cu atribuire directă / licitație măsluită ca răspuns la "șantajul" nostru de a notifica problemele.

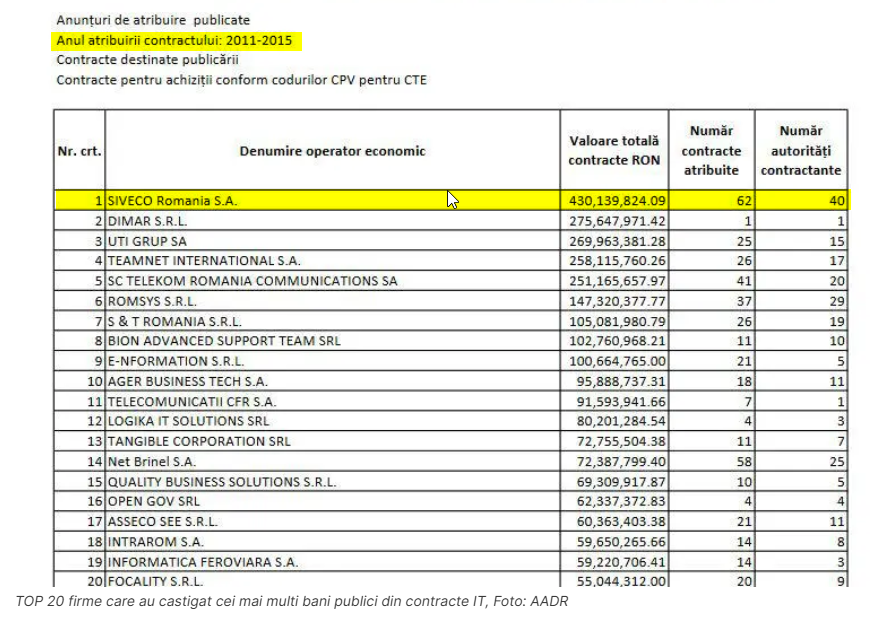

Ne-au spus că aplicația a fost dezvoltată de SIVECO, și că așa se fac programele la stat.

Siveco a realizat peste 400.000.000 RON cu contracte cu statul, între anii 2011-2015.

Am refuzat, menționând că suntem dispuși să ajutăm, în limitele timpului, pro bono, însă nu pentru dezvoltarea altei platforme, pe banii statului.

Ne-au spus că au notificat pe cine trebuie dar "nu pot spune numele la telefon" (Probabil SRI sau STS), dar aparent nu s-au luat măsuri.

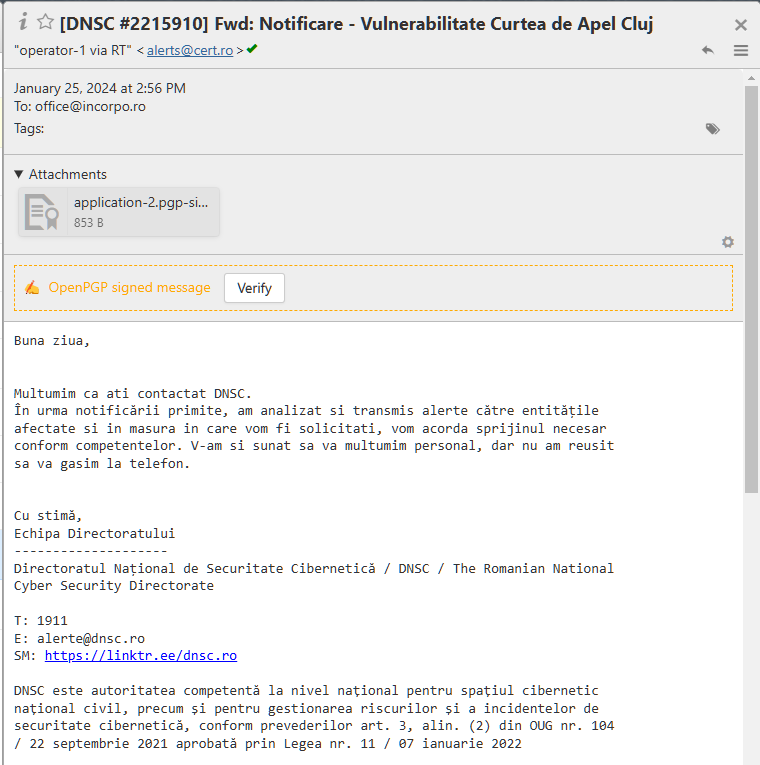

De aceea, după raportarea unui alt set de vulnerabilități cheie (UNBR + CECCAR), și începutul operaționalizării reale a DNSC (Directoratului Național de Securitate Cibernetică), am comunicat setul de vulnerabilități pe care le-am notificat și nu s-au soluționat și acestora.

DNSC ne-a comunicat că a luat măsurile necesare pentru informarea instituțiilor respective. Printre aceste probleme era și situația Monitorului Oficial, dar și niște vulnerabilități care afectau majoritatea instanțelor din România, despre care vom discuta mai târziu.

Printre aceste probleme era și situația Monitorului Oficial, dar și niște vulnerabilități care afectau majoritatea instanțelor din România, despre care vom discuta mai târziu.

Pentru a ne asigura că vulnerabilitățile cu impact asupra siguranței naționale erau corect notificate, am comunicat secției de CyberInt vulnerabilitățile care afectau curțile de apel militare și Monitorul Oficial, dat fiind jurisdicția pe care SRI o are asupra acestora, și pericolele lansării unor atacuri hibride sau lansarea unor campanii de dezinformare cu rolul de a genera confuzii anterior unei potențiale incursiuni armate.

Evident, un actor stat creativ cum e Rusia poate găsi alte metode de a folosi astfel de vulnerabilități.

Interesant, peste 12 zile se viralizează diverse atacuri la Camera Deputaților, care coordonează activitatea Monitorului Oficial.

Deși atacul nu pare să fi fost de proporții, el generează presiune mediatică care împuternicește DNSC și care începe procesul de "înarmare împotriva hackerilor" necesar prevenirii unor astfel de atacuri.

N.B.: Not Am purtat dezbateri cu colegi dacă ar fi putut fi lansat de SRI ca operațiune sub steag fals tocmai pentru a "conștientiza" aceste vulnerabilități, însă a rămas la nivel de speculă fără probe. În orice caz, la o astfel de raportare, la care tăcerea este practica standard, cauți confirmări ale măsurilor luate în tot felul de locuri.

Ce puteau face hackerii pe Monitorul Oficial?

Dat fiind natura aplicației, este cert că prin intermediul ei sau bazei acesteia de date, se puteau publica legi, iar prin intermediul vulnerabilității de SQL injection, acest lucru poate fi realizat de oricine.

Deci, oricine avea puterea să publice legi în Monitorul Oficial, iar șansele ca aceștia să fi fost identificați erau infime.

Să ne aducem aminte de cum a fost deturnată profesia de consilier juridic de către federația de ONG-uri OCJR, care a păcălit Monitorul Oficial să publice un statut fictiv, care impunea obligații care nu erau susținute de parlament:

Afla cum a fost profesia de consilier juridic deturnata, si cum am luptat sa stopam asta.

Datorită suprafeței enorme de atac, este aproape sigur că un actor malițios putea abuza de vulnerabilitățile raportate, precum și posibilele alte vulnerabilități pe care nu le-am sesizat.

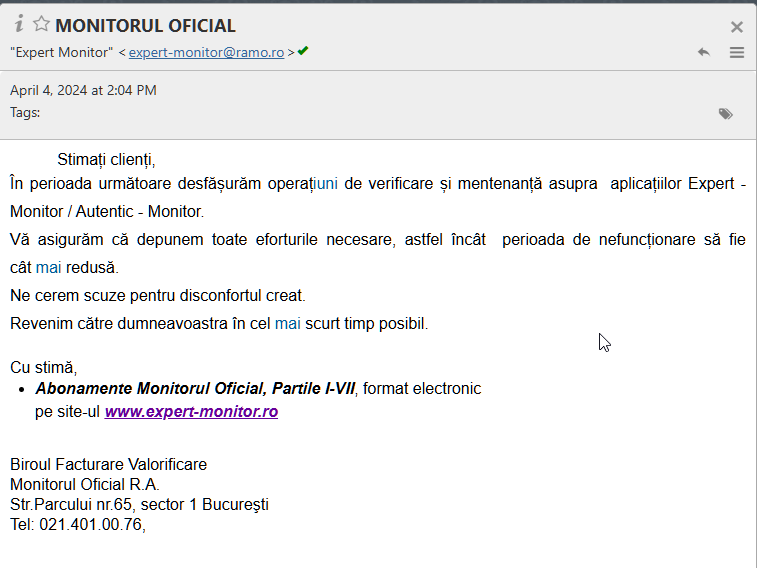

De altfel, Monitorul Oficial a suferit recent o breșă de date, acela fiind momentul după care am confirmat că vulnerabilitățile au fost rectificate.

În timp ce detaliile despre această breșă nu au fost comunicate public, cu excepția unor email-uri vagi transmise persoanelor care au avut un cont pe ExpertMonitor / AutenticMonitor, este cert că aceștia au suferit o breșă de date de proporții, întrucât măsurile anterioare (inexistente) au arătat că MO nu reacționează la probleme minore.

In Aprilie 5 2024, acestia revin cu o notificare in acest sens, chiar comunicand personanelor sa se adreseze DPO-ului MO.

Prea rar instituțiile iau astfel de măsuri, astfel încât în acest aspect, lăudăm inițiativa MO de a respecta obligațiile legale care le reveneau.

Totuși, chiar și așa, ceea ce nu a menționat Monitorul Oficial este:

- Punctual, ce "incident de tip atac informatic" s-a realizat, și ce impact a avut?

- A fost susceptibil, sau chiar s-au divulgat date cu caracter personal? Dispune RAMO de audit-log-uri care să arate cine a accesat informații și ce informații?

- La câte conturi / la ce date au avut acces atacatorii? În mod anterior, subliniem că date cu caracter personal incluzând adrese erau divulgate printr-un directory listing al tuturor facturilor / proformelor, aspect notificat în atenția MO. Mai mult, vulnerabilitatea de SQL injection permitea probabil exfiltrarea datelor din baza de date. (majoritatea erau blind insa)

Ce este cert este că deși au fost notificați cu privire la anumite riscuri, riscuri care odată ce apar sunt semnale ale unei fundații șubrede care necesită consolidată, dacă nu construită de la 0, aceștia nu au luat măsurile până nu a fost prea târziu.

De altfel, această conduită este oarecum standard instituțiilor publice, mai ales celor cu "spate politic", ceea ce generează pericole numeroase pentru democrație, și care nu ar trebui să existe sub nicio formă.

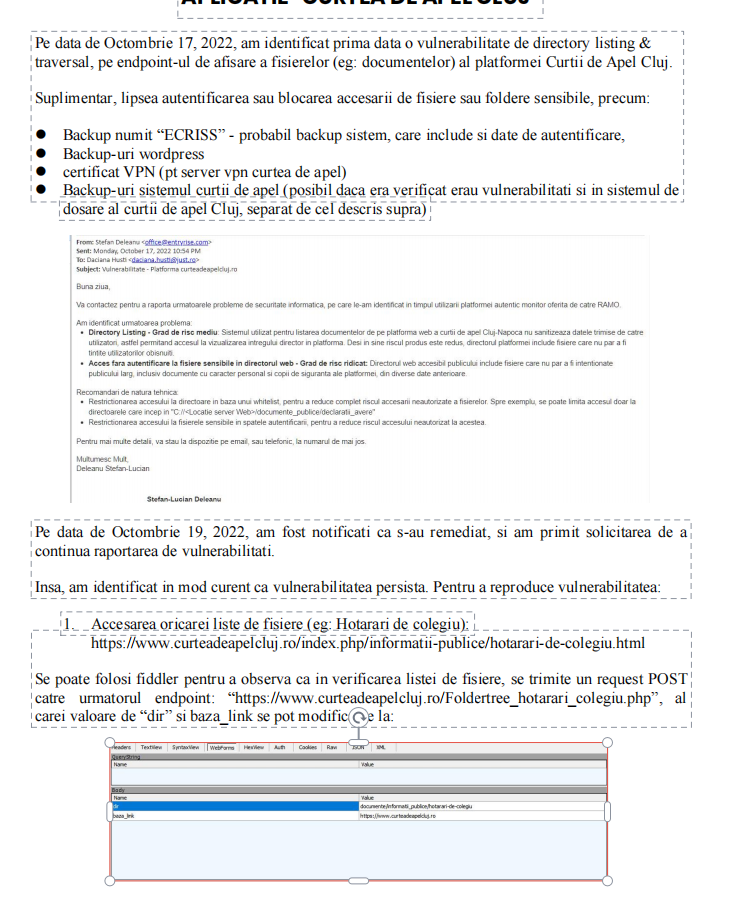

Curtea de Apel Cluj, vulnerabilă la accesarea bazei de date ECRIS regională

Sistemul ECRIS, adică sistemul de interconectare folosit de justiția din UE, și care este implementat național sub forma unor noduri modulare momentan găzduite distinct de fiecare curte de apel, a fost vulnerabil în a fi accesat, datorită unor erori de setare și unor snippet-uri de cod prost redactate.

De la sine, această situație nu era problematică, dacă pe serverul instanței nu se aflau și backup-uri ale instalării de WordPress (+ baza de date) și ECRIS folosite de instanță.

Backup-urile bazei de date wordpress si instalatitiei includ și formele hașurate ale parolei utilizată de instanțe, iar datorită naturii unor site-uri care trebuie accesate și de personalul cu formare juridică, asta determină și riscul ca unele dintre parole să nu fie neapărat sigure și să poată fi identificate printr-un bruteforce (încercarea tuturor fișierelor cu nume rațional) pe baza de date.

Backup-urile pentru accesarea sistemului ECRIS sunt probabil clone ale aplicației WEB utilizată de Curtea de Apel Cluj, care permiteau lărgirea suprafeței de atac.

Împreună, cele 2 vulnerabilități de mai sus făceau aproape certă existența unor vulnerabilități care să permită accesul la WordPress, de unde se putea escala accesul la toate aplicațiile găzduite de utilizatorul web, și depinzând de versiunea de Windows, la întreg serverul.

Backup-urile pentru accesarea sistemului ECRIS sunt probabil clone ale aplicatiei WEB utilizata de Curtea de Apel Cluj, care permiteau largirea suprafetei de atac.

Pericol real

Impreuna, cele 2 vulnerabilitati de mai sus faceau aproape certa existenta unor vulnerabilitati care sa permita accesul la Wordpress, de unde se putea escala accesul la toate aplicatiile gazduite de utilizatorul web, si depinzand de versiunea de Windows, la intreg serverul.

Pot spune cu certitudine de 80% ca prin intermediul acestor vulnerabilitati, puteau fi accesate toate dosarele din regiunea Cluj, insemnand peste 1.377.972 dosare, inclusiv dosare cu spete precum:

- Pedofilie

- Dosare cu Minori

- Violuri

- Omoruri

Odata accesate, acesate informatii puteau fi folosite pentru santajarea persoanelor, sau divulgate public pentru a genera haos in sistemul de justitie.

Masuri luate, si impact

Am comunicat de indata vulnerabilitatile catre Curtea de Apel Cluj.

Pe data de Octombrie 19, 2022, am fost notificati ca s-au remediat, si am primit solicitarea de a continua raportarea de vulnerabilitati.

Totusi, dupa o perioada de timp (Confirmat la finalul 2023), administratorul de sistem al Curtii de Apel a facut eroarea re-implementarii acelorasi script-uri PHP care permiteau iar citirea informatiilor din directorul web.

In continuare, se permitea acces la anumite copii de siguranta, chiar daca cele cu caracter sensibil nu mai erau accesibile.

Peste 196 de Instante, vulnerabile la IDOR

Datorita lipsei unui sistem efectiv de autentificare, se pot chiar si in ziua de astazi identifica si descarca documentele care ajung publicate pe dosarul electronic al instantei.

Aceasta problema permitea exfiltrarea CNP-urilor, adreselor, precum si detalii sensibile despre varii spete, inclusiv spete cu minori, in dreptul familiei, sau alte zone problematice a caror divulgare poate impacta viata privata a persoanelor.

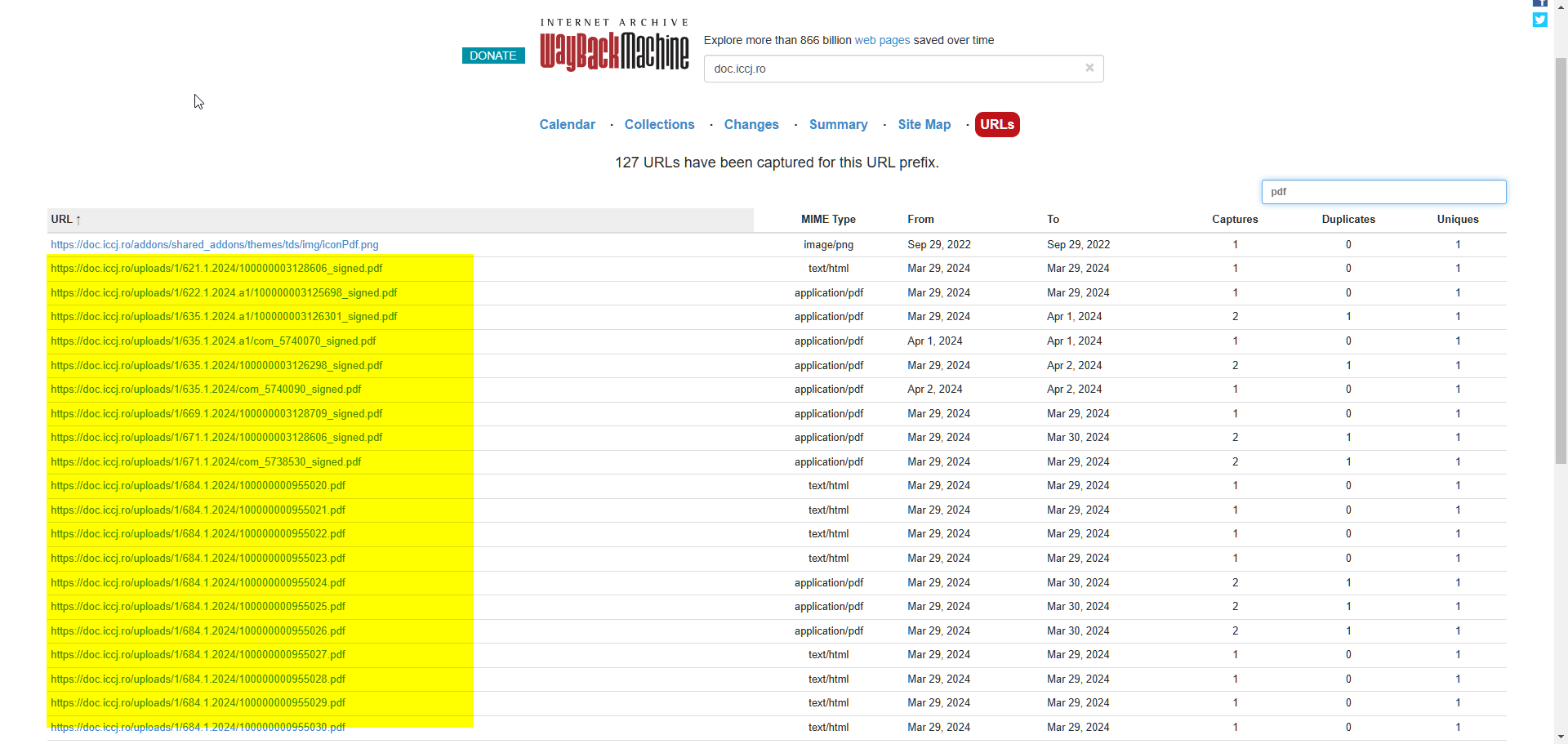

Mai mult, datorita proastei configurari a fisierului robots.txt al instantelor, un fisier care permite configurarea carui program automat (eg: Google, Bing) are acces la aceste informatii, aceste hotarari ajungeau sa fie indexate, chiar si acum fiind vizibile pe webarchive.

Desi instantele au luat ulterior masura de a solicita eliminarea acestor fisiere de pe webarchive, ele sunt in continuare stocate pe CommonCrawl sau alte site-uri de profil, iar implementarea unui sistem de autentificare, cum am recomandat, nu s-a realizat.

Printre aceste instante, era si Inalta Curte de Casatie si Justitie, si majoritatea curtilor de apel, si toate curtile militare de apel.

Lista instantelor vulnerabile la IDOR:

- Vrancea: Tribunalul Vrancea, Judecătoria Adjud, Judecătoria Focșani, Judecătoria Panciu

- Vaslui: Tribunalul Vaslui, Judecătoria Bârlad, Judecătoria Huși, Judecătoria Vaslui

- Tulcea: Tribunalul Tulcea, Judecătoria Babadag, Judecătoria Măcin, Judecătoria Tulcea

- Timiș: Curtea de Apel Timișoara, Tribunalul Timiș, Tribunalul Militar Timișoara, Judecătoria Deta, Judecătoria Făget, Judecătoria Lugoj, Judecătoria Sânnicolau Mare, Judecătoria Timișoara

- Teleorman: Tribunalul Teleorman, Judecătoria Alexandria, Judecătoria Roșiori de Vede, Judecătoria Turnu Măgurele, Judecătoria Videle, Judecătoria Zimnicea

- Suceava: Curtea de Apel Suceava, Tribunalul Suceava, Judecătoria Câmpulung Moldovenesc, Judecătoria Fălticeni, Judecătoria Gura Humorului, Judecătoria Rădăuți, Judecătoria Suceava, Judecătoria Vatra Dornei

- Sibiu: Tribunalul Sibiu, Judecătoria Agnita, Judecătoria Avrig, Judecătoria Mediaș, Judecătoria Săliște, Judecătoria Sibiu

- Satu Mare: Tribunalul Satu Mare, Judecătoria Carei, Judecătoria Negrești-Oaș, Judecătoria Satu Mare

- Prahova: Curtea de Apel Ploiești, Tribunalul Prahova, Judecătoria Câmpina, Judecătoria Mizil, Judecătoria Ploiești, Judecătoria Sinaia, Judecătoria Vălenii de Munte

- Olt: Tribunalul Olt, Judecătoria Balș, Judecătoria Caracal, Judecătoria Corabia, Judecătoria Slatina

- Mureș: Curtea de Apel Târgu-Mureș, Tribunalul Mureș, Tribunalul Specializat Mureș, Judecătoria Luduș, Judecătoria Reghin, Judecătoria Sighișoara, Judecătoria Târgu-Mureș, Judecătoria Târnăveni

- Mehedinți: Tribunalul Mehedinți, Judecătoria Baia de Aramă, Judecătoria Drobeta-Turnu Severin, Judecătoria Orșova, Judecătoria Strehaia, Judecătoria Vânju Mare

- Ilfov: Tribunalul Ilfov, Judecătoria Buftea, Judecătoria Cornetu

- Iași: Curtea de Apel Iași, Tribunalul Iași, Tribunalul Militar Iași, Judecătoria Iași, Judecătoria Hârlău, Judecătoria Pașcani, Judecătoria Răducăneni

- Ialomița: Tribunalul Ialomița, Judecătoria Fetești, Judecătoria Slobozia, Judecătoria Urziceni

- Hunedoara: Tribunalul Hunedoara, Judecătoria Brad, Judecătoria Deva, Judecătoria Hațeg, Judecătoria Hunedoara, Judecătoria Orăștie, Judecătoria Petroșani

- Harghita: Tribunalul Harghita, Judecătoria Gheorgheni, Judecătoria Miercurea Ciuc, Judecătoria Odorheiu Secuiesc, Judecătoria Toplița

- Gorj Tribunalul Gorj, Judecătoria Motru, Judecătoria Novaci, Judecătoria Târgu Cărbunești, Judecătoria Târgu Jiu

- Giurgiu: Tribunalul Giurgiu, Judecătoria Bolintin Vale, Judecătoria Giurgiu

- Galați Curtea de Apel Galați, Tribunalul Galați, Judecătoria Galați, Judecătoria Liești, Judecătoria Târgu Bujor, Judecătoria Tecuci

- Dolj: Curtea de Apel Craiova, Tribunalul Dolj, Judecătoria Băilești, Judecătoria Calafat, Judecătoria Craiova, Judecătoria Filiași, Judecătoria Segarcea

- Dâmbovița: Tribunalul Dâmbovița, Judecătoria Găești, Judecătoria Moreni, Judecătoria Pucioasa, Judecătoria Răcari, Judecătoria Târgoviște

- Covasna: Tribunalul Covasna, Judecătoria Întorsura Buzăului, Judecătoria Sfântu Gheorghe, Judecătoria Târgu Secuiesc

- Constanța Curtea de Apel Constanța, Tribunalul Constanța, Judecătoria Constanța, Judecătoria Hârșova, Judecătoria Mangalia, Judecătoria Medgidia

- Cluj: Tribunalul Militar Cluj

- Caraș-Severin: Tribunalul Caraș-Severin, Judecătoria Caransebeș, Judecătoria Moldova-Nouă, Judecătoria Oravița, Judecătoria Reșița

- Călărași: Tribunalul Călărași, Judecătoria Călărași, Judecătoria Lehliu-Gară, Judecătoria Oltenița

- Buzău: Tribunalul Buzău, Judecătoria Buzău, Judecătoria Pătârlagele, Judecătoria Pogoanele, Judecătoria Râmnicu Sărat

- București: Înalta Curte de Casație și Justiție, Curtea de Apel București, Curtea Militară de Apel București, Tribunalul București, Tribunalul București Asigurări, Tribunalul Militar București, Judecătoria Sectorului 1, Judecătoria Sectorului 2, Judecătoria Sectorului 3, Judecătoria Sectorului 4, Judecătoria Sectorului 5, Judecătoria Sectorului 6

- Brașov: Curtea de Apel Brașov, Tribunalul Brașov, Tribunalul Minori și Familie Brașov, Judecătoria Brașov, Judecătoria Făgăraș, Judecătoria Rupea, Judecătoria Zărnești

- Brăila: Tribunalul Brăila, Judecătoria Brăila, Judecătoria Făurei, Judecătoria Însurăței

- Botoșani: Tribunalul BOTOȘANI, Judecătoria BOTOȘANI, Judecătoria DARABANI, Judecătoria DOROHOI, Judecătoria SĂVENI

- Bihor: Curtea de Apel Oradea, Tribunalul Bihor, Judecătoria Oradea, Judecătoria Aleșd, Judecătoria Beiuș, Judecătoria Marghita, Judecătoria Salonta

- Arad: Tribunalul ARAD, Judecătoria ARAD, Judecătoria CHIȘINEU-CRIȘ, Judecătoria GURAHONȚ, Judecătoria INEU, Judecătoria LIPOVA

- Alba: Curtea de Apel Alba Iulia, Tribunalul Alba, Judecătoria Alba Iulia, Judecătoria Aiud, Judecătoria Blaj, Judecătoria Câmpeni, Judecătoria Sebeș

Cum putea fi abuzata vulnerabilitatea:

Foarte simplu. Scriai pe google "filetype:pdf site:[Site dosar electronic instanta]" si obtineai hotarari / citatii / documente din dosarele electronice care au fost transmise prin email justitiabililor sau profesionistilor.

Ce am facut pentru a promova solutionarea problemei?

Am notificat de indata CSM, DNSC cu privire la aceste vulnerabilitati, acestia informand instantele care au pus acum fisiere robots.txt pe site.

Le-am propus sa introduca autentificare pe endpoint-urile de vizualizare, fie cu un 2fa folosind email-ul destinatarului, fie alte mijloace de autentificare, insa se pare ca acestia nu au luat masurile solicitate, cu exceptia dezindexarii pe google.

Parolele pentru acces la dosarele electronice, publicate de CSM:

Recent, un non-jurist mi-a comunicat o problemă severă care pare să fi fost exploatată în mediul real (de către actori care au accesat folosind această problemă) dosarele electronice de la mai multe instanțe din România.

Aproximativ 40.000 de dosare electronice, inclusiv in cauze cu minorii au ajuns divulgate din culpa unor magistrati si din vina unor probleme de configurare a unui sistem public pus la dispozitie de CSM.

Deși la prima vedere ar putea părea că dosarele sunt anonimizate (ca număr de dosar) pe rejust.ro, realitatea este că ele sunt foarte ușor de identificat prin căutarea după dată, instanță, obiect, stadiu procesual, soluție.

Deci, se pot foarte ușor corela dosarele din rejust.ro cu cele din just.ro, pentru a afla conținutul fiecărei soluții oferită de instanțe.

Astfel că, un atacator trebuie doar să intre pe site-ul instanței, să caute pe Sintact sau altă aplicație de căutare dosare, fix instanța care a emis la acea dată o soluție de acel tip, să o mai compare după dispozitiv (opțional), și bam! A obținut acces la dosare și poate să se uite.

Ce obiecte si ce instante au fost vulnerabile:

Ca procent, conform rejust.ro, dosarele care publicau in incheierile de sedinta parolele dosarelor erau emise de:

- Judecătoria Constanța: 16,21%

- Judecătoria Râmnicu Vâlcea: 10,7%

- Tribunalul Constanța: 7,06%

- Judecătoria Cluj-Napoca: 6%

- Judecătoria Turda: 5,72%

- Judecătoria Bistrița: 4,72%

- Tribunalul Cluj: 4,3%

- Tribunalul Sibiu: 3,9%

- Judecătoria Tulcea: 3,46%

- Judecătoria Babadag: 3,22%

- Judecătoria Baia Mare: 3,21%

- Judecătoria Costești: 2,65%

Ca procent, aceste solutii aveau obiecte din aceste arii de drept:

- Civil - 64,53%

- Penal: 10,05%

- Litigii cu profesioniştii: 7,7%

- Contencios administrativ şi fiscal: 6,06%

- Minori şi familie: 4,55%

- Litigii de muncă: 3,04%

- Faliment: 2,61%

- Asigurări sociale: 1,38%

Mai bine de 15,98% din dosarele respective aveau un obiect sensibil, cea ce corespunde cu 22.777 dosare, cea ce inseamna ca:

- 4,483 dosare cu obiect din categoria "Minori si Familie", din care ~1120 cu parola vizibila, cea ce permitea oricarui tert cu cont gratis pe rejust.ro sa vada detalii cu privire la viata privata a persoanelor, detalii despre minori, precum si informatii cu privire la certurile si constatarile de violenta domestica care putea fi folosita drept proba in astfel de cauze.

- 12,512 dosare cu obiect din categoria "Penal", din care ~3128 cu parola viziibla, cea ce permitea tertilor sa citeasca detalii cu privire la victime, si sa aiba informatii sensibile cu care le pot santaja, printre altele.

- 1,718 dosare cu obiect din categoria "Asigurari Sociale", din care ~429 cu parola vizibila, cea ce permitea tertilor sa afle informatii cu privire la bolile / problemele de sanatate ale tertilor.

Evident, nici celelalte 104,606 dosare nu se poate zice ca nu includeau nici o informatie cu caracter sensibil, in spete civile si de litigii cu profesionistii fiind atasate in dosar documente care includ:

- Secrete comerciale

- Secrete bancare

- Informatii cu privire la diverse date sensibile / critice care pot afecta profesionistii daca ajung publice.

- Detalii despre probleme familiale (eg: probleme de succesiune, etc)

Numarul de date sensibile care sunt probabil accesibile sunt deosebit de multe, iar faptul ca orice persoana putea abuza de aceasta vulnerabilitate fara nici o cunostinta tehnica, e problematic.

Mai mult, faptul ca am aflat vulnerabilitatea de la un jurist demonstreaza ca datele erau deja abuzate.

Masuri luate:

Am comunicat aceste probleme la DNSC, si catre CSM, care au luat masurile temporare de a solicita stergerea informatiilor de pe webarchive, dezindexarea de pe Google a dosarelor respective, dar nu au implementat un sistem de autentificare inainte de vizualizarea documentelor.

Ei nu au comunicat victimelor ca au fost victmele unor brese, aparent instantele de judecata nefiind susceptibile raportarii breselor de date la ANSPDCP, astfel incat nimeni nu a putut lua masuri pentru a trage la raspundere vinovatii.

Situatia actuala:

Problema inca persista, desi intr-o nota mai temperata, atacatorii putand incerca serial numere pentru dosare pentru a descarca informatiile arbitrare din orice dosar. Cum numele fisierelor (si URL-ul de accesare neautentificata) sunt seriale si formate in baza unor reguli, intr-o seara se pot deanonimiza discretionar orice serie de documente.

Mai mult, cum documentele sunt publice, protectiile juridice fata de atacatori (care sunt si dificil de identificari) sunt aproape inexistente, justitiabilul trebuind sa se judece cu institutia instantei (ICCJ, Curtile de Apel), nefiind nici macar o eroare de judecata, ci de proasta gestionare a datelor lor.

Este de interes daca raspunde tot statul, sau daca va raspunde institutia instantei, intrucat nu este o eroare a magistratilor ci a institutiei care le ofera resursele pentru a functiona.

In orice caz, avocatul care ar trebui sa va apere va fi si el confuz in cum sa abordeze problemele, asa ca sansele ca justitiabilii sa se dea batuti si sa coboare capul sunt ridicate.

O hotarare legalizata electronic a ICCJ sau a oricarei alte instante, sub 10.000 EUR.

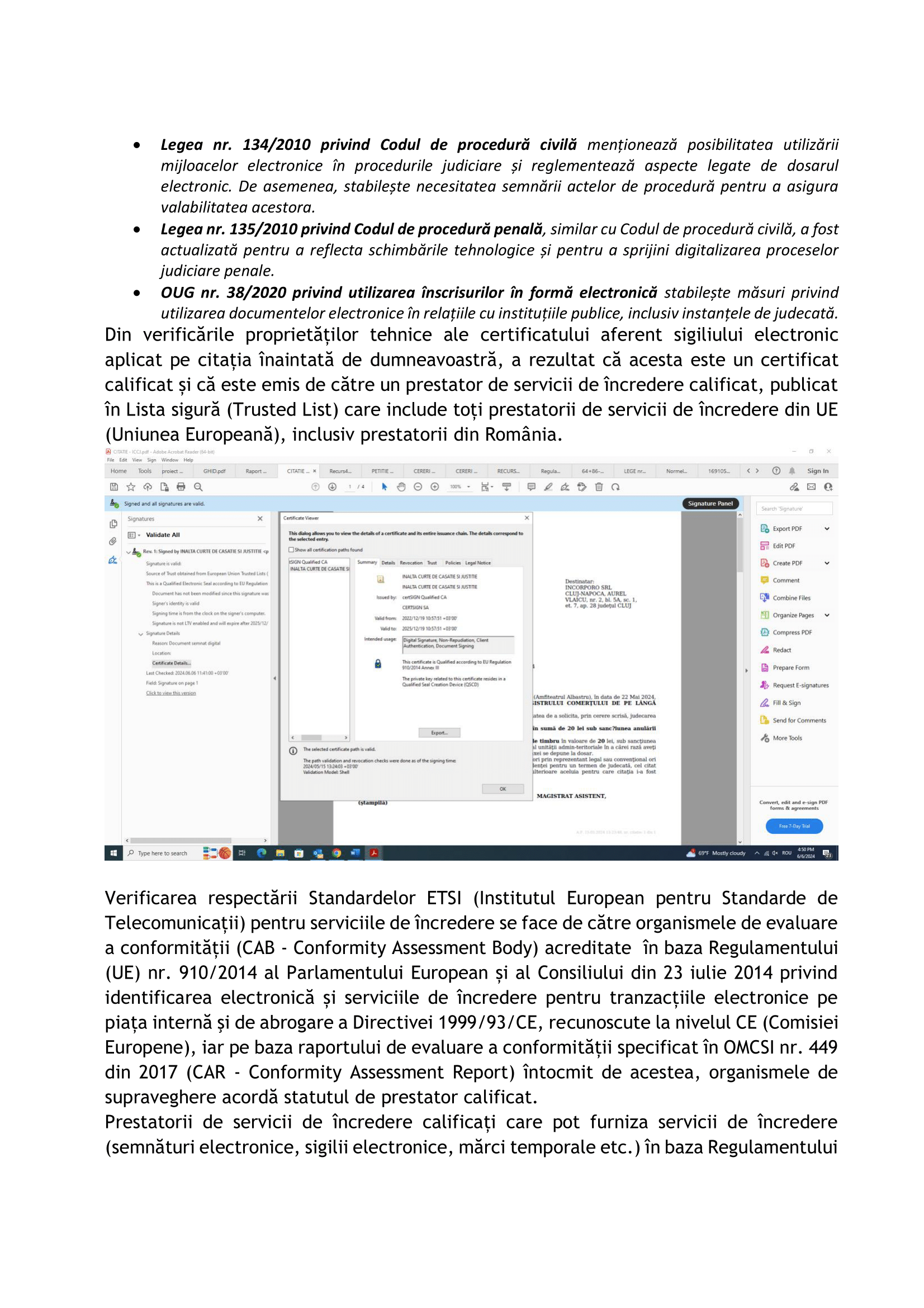

Nu in cele din urma, o alta nota interesanta este despre problema privind sigiliile electronice ale instantelor, care sub nici o forma nu respecta standardele europene obligatorii.

Cum notarul nu poate "legaliza" de pe WC o procura sau orice act, ci trebuie sa treaca prin niste pasi, sa aplice stampila, sa adauge relieful pe pagini, etc, la fel si semnaturile electronice ar trebui protejate de anumite mecanisme.

Iar desi regulamentele si standardele obligatorii ale UE prevad asta, tocmai pentru a preveni falsurile mai dificile de identificat, electronice, instantele din Romania, care au semnaturi de la CertSign, nu respecta aceste obligatii, si ignora petitile de a rectifica acest aspect.

Toate citarile in format electronic, nule de drept

Fara sa intru in teoria juridica care este plictisitoare pentru majoritatea non-profesionistilor, legea prevede ca pentru citarea in format electronic se vor folosi semnaturi electronice extinse. Mai departe, reg. european da efect juridic echivalent si sigiliilor electronice calificate.

Acelasi regulament prevede ca aceste sigilii trebuie sa fie aproape imposibile de falsificat (costuri de milioane spre mld. de EUR), pentru ca ele sa aiba efectul juridic al sigiliilor electronice.

Daca aceste aspecte nu se respecta, semnatura electronica sau sigiliul electronic avansat aplicat nu mai este calificat, ci doar are putere de inceput de proba.

Iar cand legea prevede o conditie de forma (ca tre sa fie stampilat, ca trebuie sa fie semnat olograf, ca nustiu ce), si nu respecti, efectul care apare este NULLITATEA ABSOLUTĂ (adica actul nu a produs si nu va produce niciodata efecte juridice)

Asa ca daca ati fost citati electronic de vreo instanta din Romania, acea citatie sa stiti ca a fost nula de drept. Mai jos, va arat cum puteti verifica, si va dau chiar si un fisier cu care sa verificati + site-ul pe care puteti realiza asta gratuit.

Platforma gratuita pusa la dispozitie de UE pentru validarea acestor probleme

Desi am invederat instantei aceste probleme intr-o exceptie ridicata unde instanta a negat validitatea unor semnaturi electronice utilizate de noi (pt ca ei verifica dupa "poza" semnatura electronica).

Mai mult, cum legea permite citarea cu "Semnatura Electronica Calificata" prin telefax (este imposibila tehnic, doar sa dai un QR code cu hash-ul si certificatele utilizate de semnatura), este clar ca legiuitorul n-are nici o treaba cu semnaturile electronice si nu le intelege.

Raspunsurile ICCJ si a celor institutii, criptice sau absurde

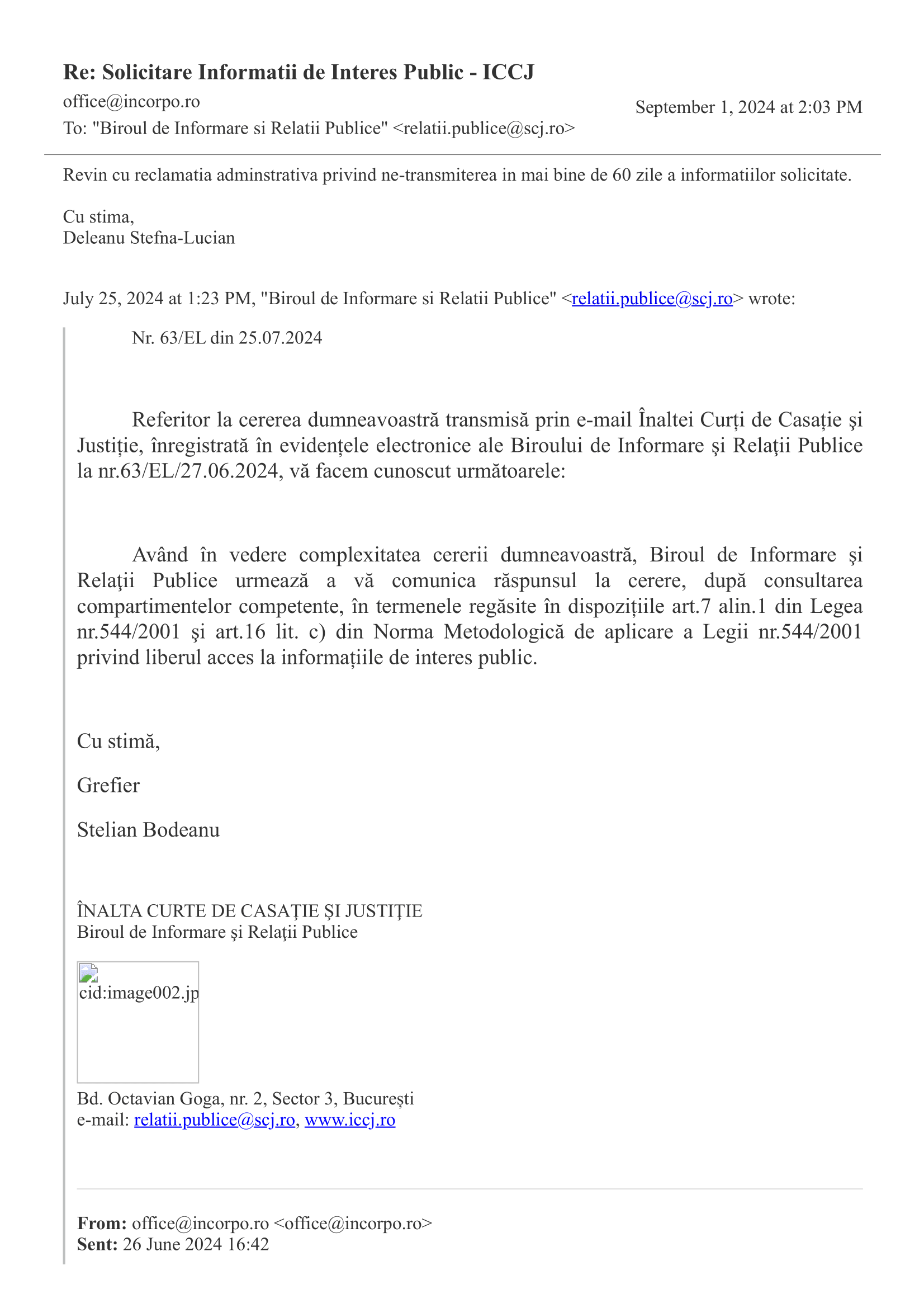

Desi am luat demersuri, raspunsurile ICCJ si a celor institutii de resort au fost criptice, nelegale, sau de-a dreptul absurde.

ICCJ - La stadiul de plangere administrativa pentru ca nu ne-au oferit informatiile de interes public:

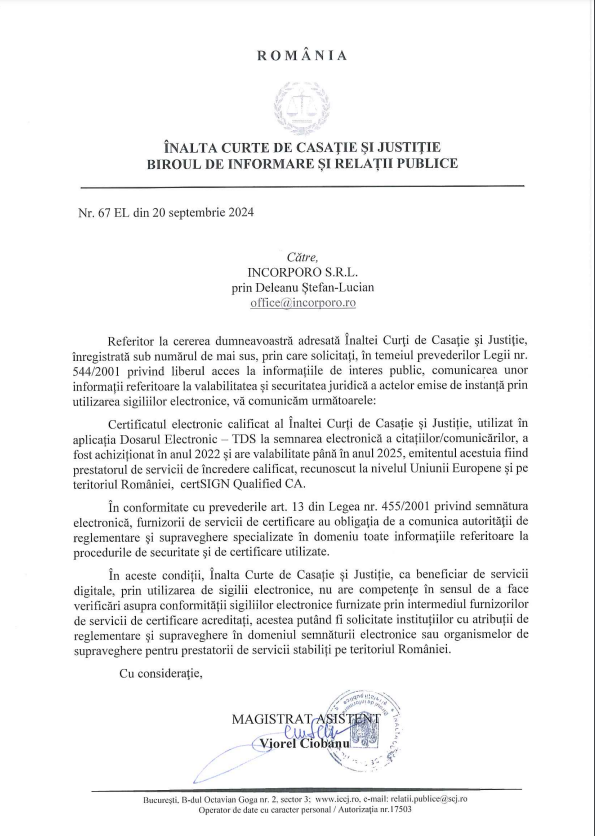

Email si raspuns al ICCJ cu privire la solicitarile noastre

Cum am vazut ca ICCJ se eschiveaza de la furnizarea acestor informatii (a trecut termenul legal de 2 ori), am facut o plangere administrativa, cum prevede legea. Noroc de ClaudeAI ca imi permite sa fac rapid plangeri administrative.

Plangere administrativa atasata ICCJ pentru ca a refuzat sa ne raspunda la solicitare.

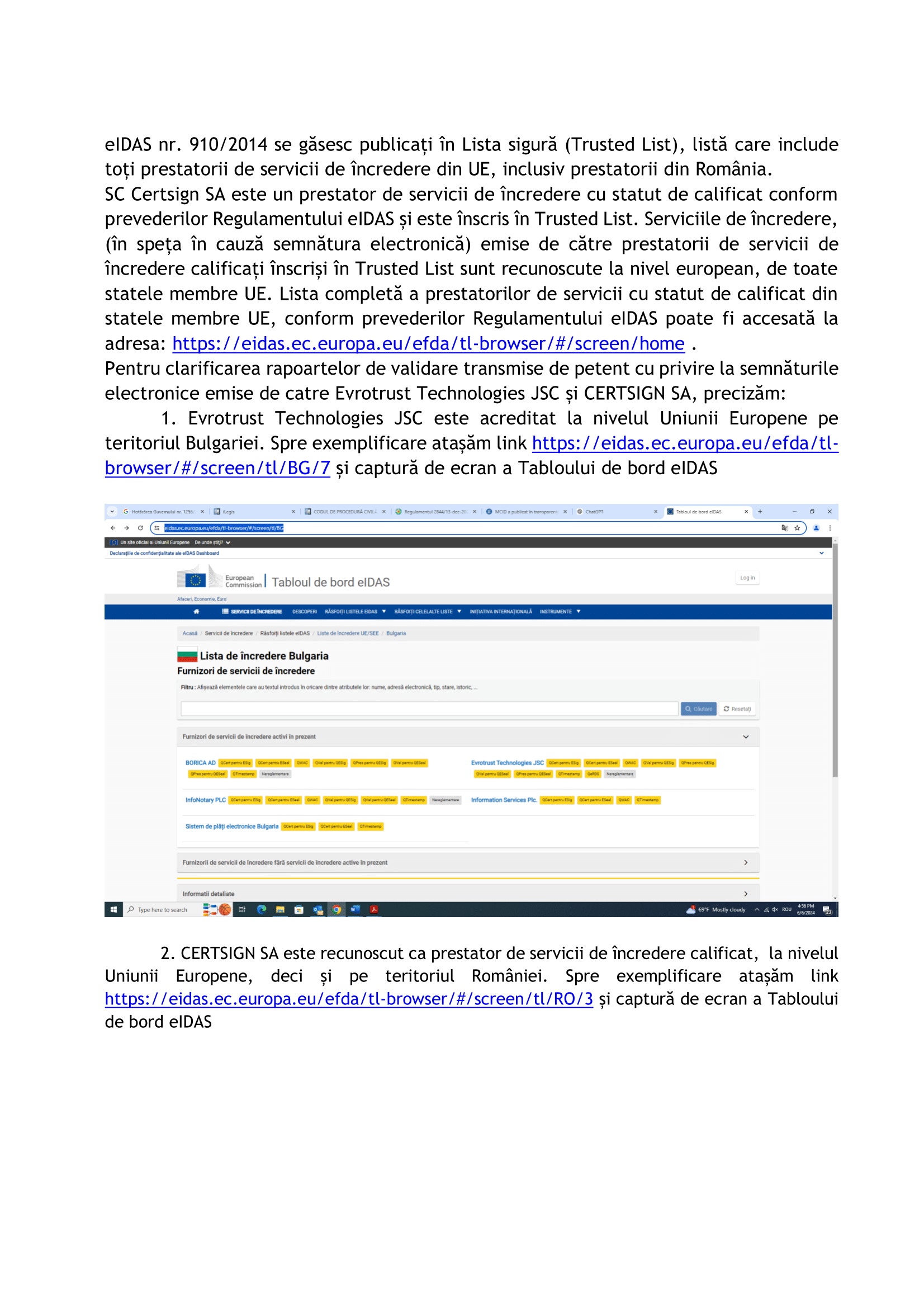

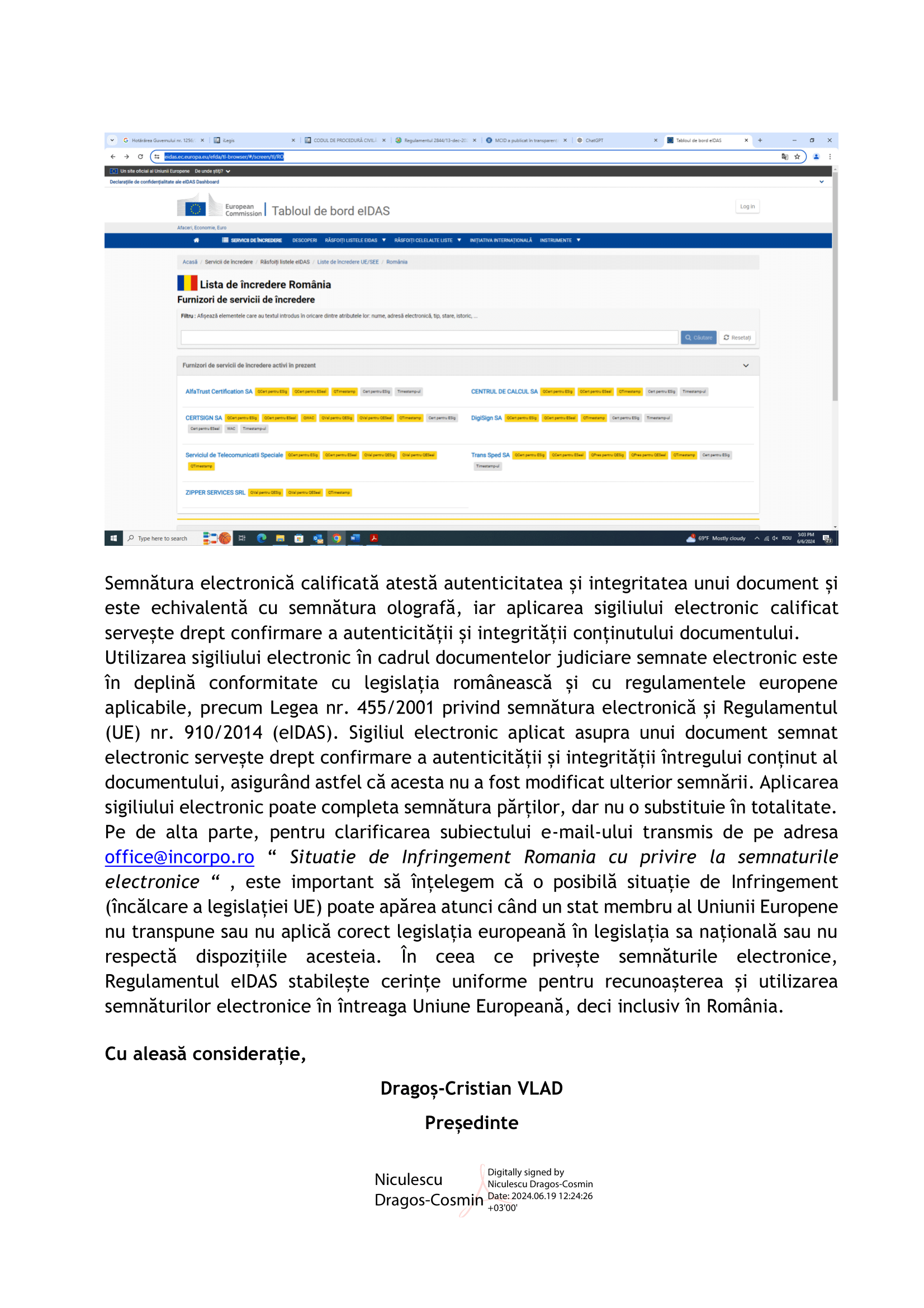

ADR - Raspuns partial si evaziv

Desi am solicitat ADR puncte de vedere cu privire la mai multe informatii tocmai pentru a clarifica situatia actelor juridice emise de instante, am facut urmatoarea adresa la ADR:

Petitie transmisa catre ADR cu privire la problemele

Raspunsul lor, desi cu aparenta de corectitudine, nu raspunde la intrebari, ci doar spune ca furnizorul este acreditat. Faptul ca X este notar nu inseamna ca X a si legalizat corect un document, si ca acesta are efect juridic.

Practic, ADR refuza sa intre in fondul problemei, si il analizeaza extrem de superficial, fie din lipsa de competente tehnice (desi competenta juridica au), fie din rea credinta fiind prieteni cu CertSign pe care ei i-au licentiat.

ADR refuza sa raspunda la ce trebuie.

Cand le-am reclamat lipsa de raspunsuri, s-au eschivat pe procedura, tocmai pentru ca problemele au fost semnalate anex cu un dosar in instanta despre infiintarea unei societati, acum in faza de Recurs la Inalta Curte de Casatie si Justitie.

In loc sa intre in fond, ADR nu a luat masurile de buna credinta necesare.

Iar presedintele ADR, cu care am discutat in prealabil de mai multe ori, si telefonic, si pe Linkedin, ignora problemele desi le cunoaste.

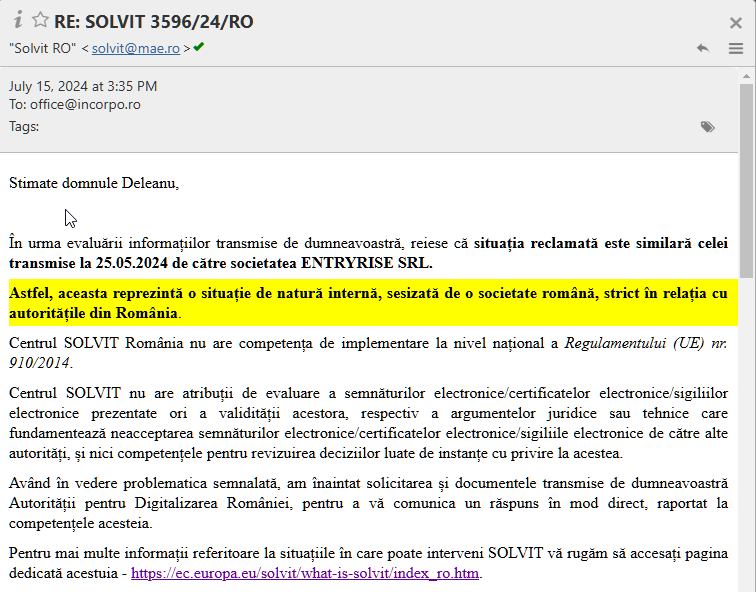

Solvit Romania declara vag ca cetatenii din Romania nu sunt protejati de dreptul european.

Solvit Romania, un organ european care poate sa se implice in a asigura respectarea regulamentelor europene, inclusiv in procedurile administrative ale instantelor, se eschiveaza

Evident, raspunsul dat de SOLVIT ROMANIA este absurd, pentru ca regulamentele europene, precum si tratatul fundamental pe baza carora este nevoie sa functioneze SOLVIT interzic acest fapt, cum am explicat si aici:

Memoriul transmis SOLVIT ROmania, care in continuare imi spune ca regulamentele / tratatul european nu se aplica daca sunt roman (ca n-are cine ma apara probabil)

Videoclip Explicativ (foarte tehnic):

Cand am raportat la DNSC (inutil), am prezentat un videoclip in care am discutat la nivel teoretic de problema care permite falsificarea hotararilor legalizate.

Probleme vechi (în curând):

In curs, asteptam solutionarea altor vulnerabilitati care vor fi facute publice, dupa solutionarea acestora de catre CSM / instante, in colaborare cu DNSC.

Ele includ:

- Instante care au SQL Injection in baza de date ECRIS (se pot modifica solutii)

- Altele la care nu pot da inca detalii

Concluzie

Voi inchia abrupt, intrucat realitatile vorbesc de la sine, si nu are rost sa discut sau sa speculez evidentul.

Este insa cert ca sistemul de justitie si care sustine Romania este in continuare puternic vulnerabil, de la erorile continue facute de persoanele contractate la aceste institutii, indolente fata de probleme si indiferente fata de pericole si daunele provocate victimelor.

Momentan, institutiilor publice prea putin le pasa de datele voastre, prea putin le pasa daca ajungeti santajai, prea putin le pasa daca se afla informatii sensibile despre viata voastra familiala.

La nici unul din demersurile mele, nu au fost notificate victimele cu privire la vulnerabilitati. Singura notificare, facuta de RAMO, a fost vaga, nenotificand publicul cu privire la impact, a fost facuta dupa ce au suferit realmente un atac.

Asta dupa ce le-am comunicat de mai multe ori problemele. Celelalte institutii nici macar nu au luat demersuri de multe ori, ce sa mai raporteze, cum prevede legea, bresele de date care le-au afectat integritatea.

Iar daca cele raportate nu sunt notificate, oare cele facute pe ascuns, sunt vreodata cunoscute de institutii si ajung sa ia ele masurile necesare? Sunt oare problemele notificate de mine, un om ocupat si care descopera de multe ori incidental astfel de probleme, singurele care afecteaza aceste sisteme?

Resurse Utile:

Mai jos, am pregatit o lista de resurse utile pentru jurnalisti sau persoane, care sa se informeze despre cum am notificat aceste probleme, si masurile luate.

Situatie RAMO + INSTANTE DIN ROMANIA:

Situatie Instante - Probleme Semnaturi Electronice:

Documentele pentru validarea problemei, care pot fi utilizate de avocati pentru contestarea legalitatii citatilor in format electronic ca fiind nule de drept (nu respecta conditiile de forma):

Raspunsul ADR, CSM cu privire la probleme:

Altele în curând.

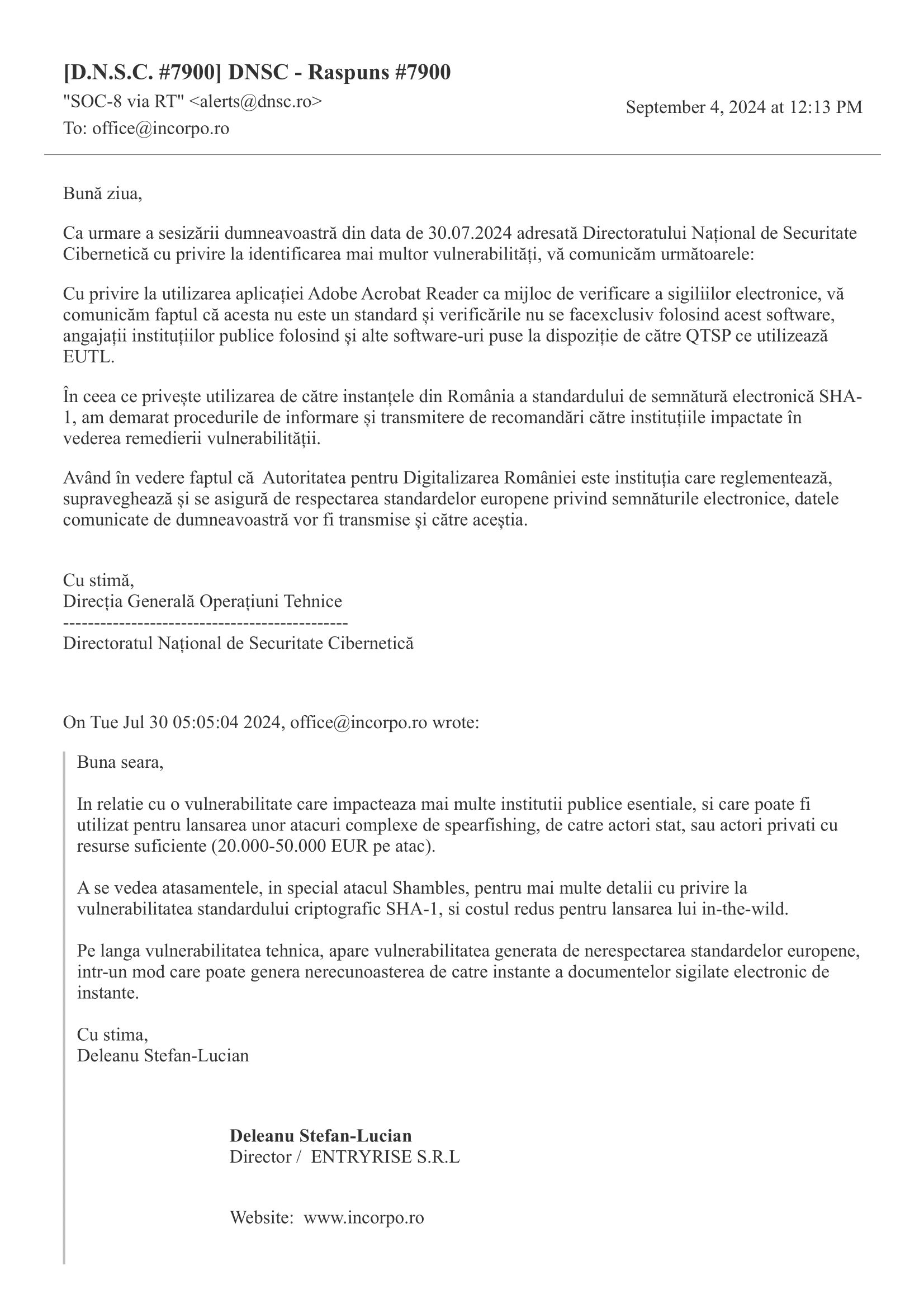

Raspunsul DNSC:

Raspunsul ANSPDCP:

Raspunsurile institutiilor implicate

Mai jos, am adaugat raspunsurile institutiilor care au fost notificate cu privire la brese, pentru acces mai facil.

Raspunsul dat de DNSC (ref. probleme sigilii electronice) in 04.09.2024

Raspunsul dat de ANSPDCP in 05.09.2024:

Raspunsul oferit de ANSPDCP cu privire la bresa de date care a afectat platforma CSM rejust.ro

Raspunsul dat de Curtea de Apel Constanta in 06.09.2024:

Raspunsul Curtii de Apel Constanta la forwardul sesiziarii facute CSM si DNSC, cu privire la bresa de date a instantelor din Romania

Raspunsul dat de CA Craiova - Forward la Parchet confirmat din 07.09.2024:

In zi de weekend, primim o notificare ca email-ul nostru s-a receptionat de catre parchetul de pe langa judecatoria Craiova, cel mai probabil dupa forward din partea CA Craiova.

Compromiterea Rejust.ro, confirmata de DNSC pe 12.09.2024:

Compromiterea Rejust.ro, confirmata si urmarita de CSM:

Inspectia Judiciara, refuza sa se sesizeze din oficiu, si solicita informatii in strategia sablon specifica:

Inspectorul sef al Inspectiei Judiciare, Roxana Ioana PETCU, refuza sa analizeze cauza pentru ca nu reuseste sa faca cautarea necesara pe rejust.ro, si sa solicite intern identificarea vinovatilor

ICCJ, dupa ce confirma ca urmeaza sa dea un raspuns, face pasi in spate si decide ca responsabil este ADR