Как работает bresa Rejust.ro

С помощью 3 кликов и используя фразу "используйте пароль", можно было получить доступ к паролям дел через ReJust.ro

Платформа ReJust.ro — это приложение, с помощью которого юристы и обычные граждане могут консультироваться по анонимизированным вариантам дел из судебной практики.

В нормальном режиме это приложение должно, с одной стороны, не содержать личной информации, которая может поставить под угрозу стороны в деле, а с другой стороны, предоставлять юристам доступ к информации, необходимой для понимания поведения судов по определённым общим или повторяющимся делам.

Платформа должна, таким образом, сбалансировать потребность в информировании заинтересованных сторон с необходимостью обеспечения безопасности конфиденциальных данных сторон, свидетелей и т.д.

Обновление 27.08.2025: Информация о видео-пробеле

Какова была, на самом деле, ниша ReJust.ro

Основная проблема, наиболее серьезно затрагивающая ReJust.ro, была вызвана отсутствием ответственности со стороны судей, в сочетании с отсутствием мер, принятых управляющими платформы rejust.ro - то есть Верховным советом юстиции.

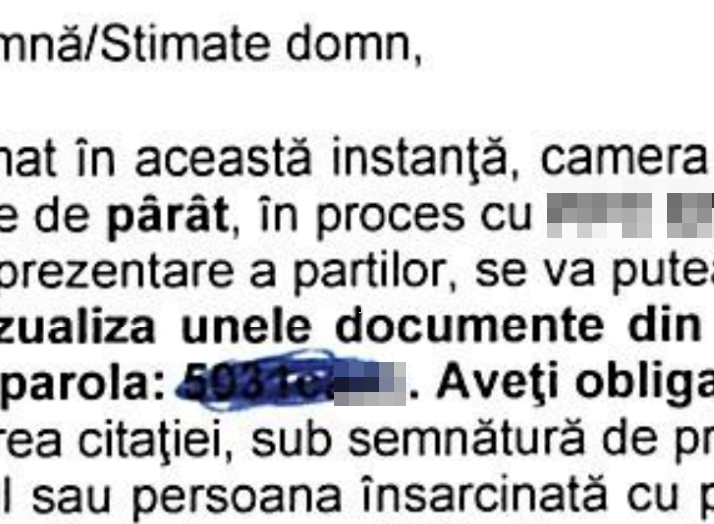

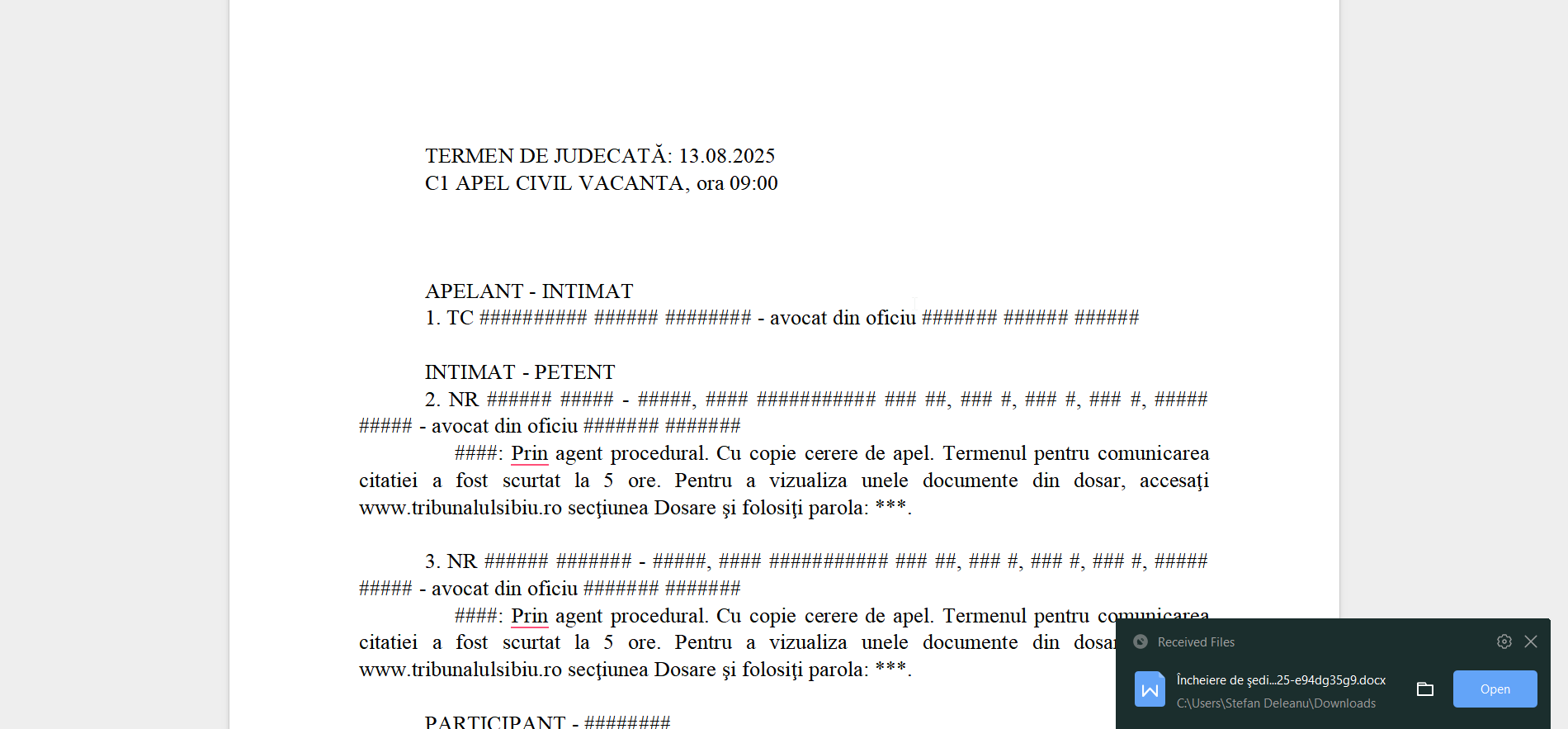

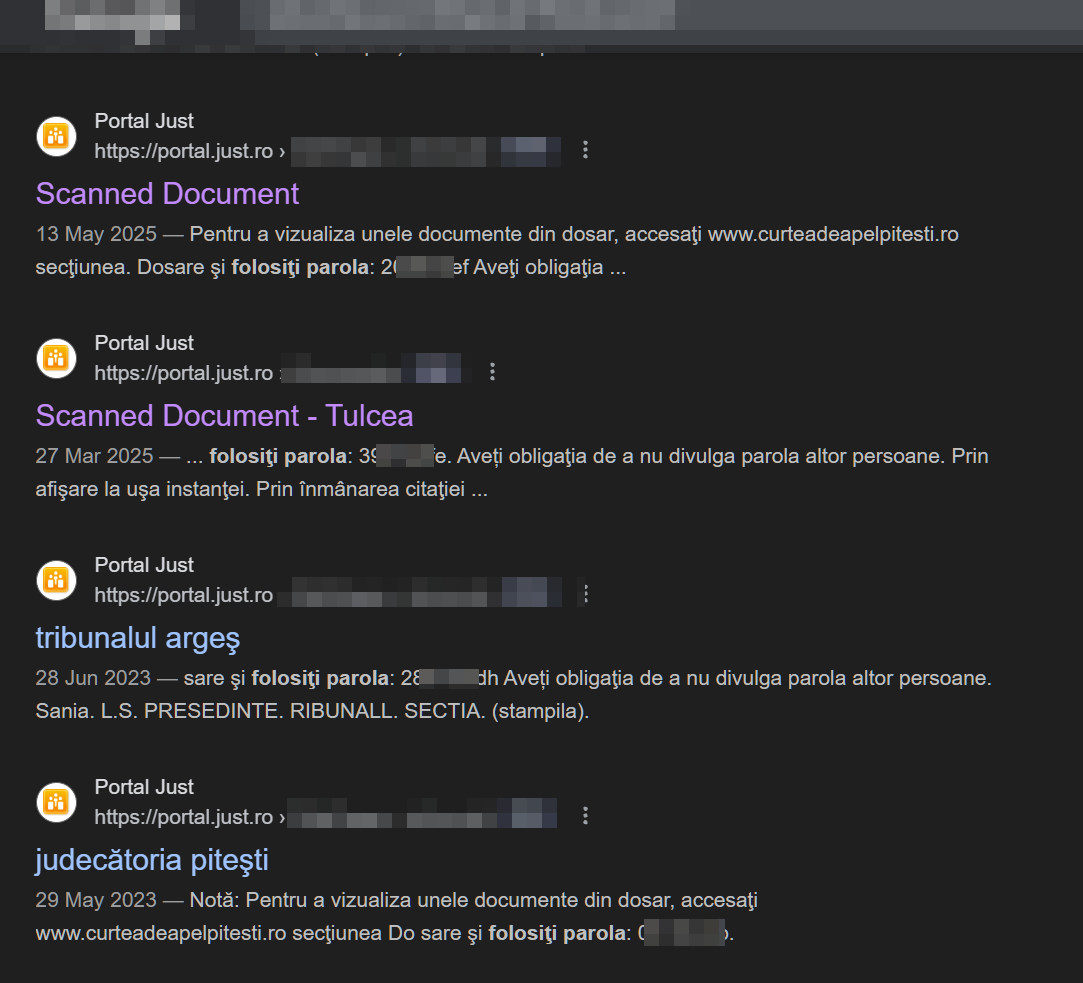

Прежде всего, многие документы были полностью неанонимизированы, использовалась синяя чернила для "анонимизации" пароля доступа к документу.

Количество дел, подверженных этой форме небрежности, исчисляется сотнями, что наглядно демонстрирует недостаток внимания к тому, как данные впоследствии обрабатываются или даже публикуются.

Профессиональная небрежность судебных приставов, в сочетании с институциональной безразличием Совета Судей, привела к неразрешению серьезной уязвимости, лишенной технического характера. В данном случае любой мог найти в rejust фразу "используйте пароль", чтобы получить список из более чем 170 000 уязвимых дел.

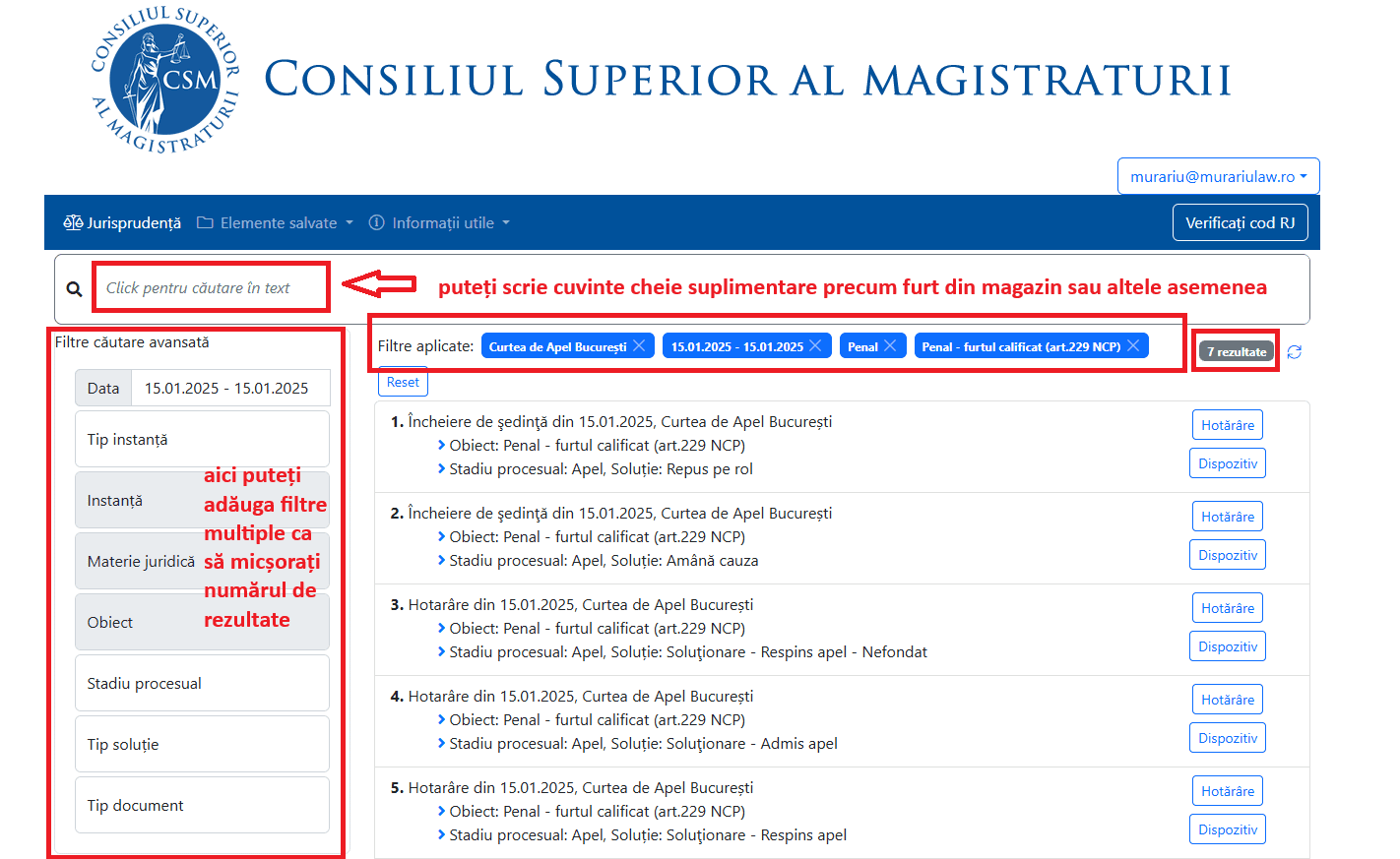

Модуль, в котором реализована уязвимость. Вы заходили на сайт, авторизовывались, искали "используйте пароль" и получали список всех файлов с публичным паролем. Затем вы нажимали на решение, нажимали на загрузку и прокручивали вниз, где пароль больше не был цензурирован в загруженном документе. Это и была уязвимость, и любой мог это сделать, не имея никаких знаний в области ИТ.

Очевидно, что слово без пользователя (в данном случае номер дела не имеет значения), но этот аспект очень легко исправить, если учесть, что: а) количество дел в конкретном суде, с конкретным предметом, на конкретную дату составляет менее 10 в самых загруженных судах. б) Система dosare.just.ro позволяет проводить расширенный поиск с использованием API, и большинство инструментов для поиска дел теперь также поддерживают расширенные поисковые функции.

Практически, загружайте данные о деле с rejust.ro и ищите их на just.ro, чтобы найти 2-3 дела. Проверьте и сравните устройство, которое поможет вам точно идентифицировать данное дело.

Таким образом, у вас был номер дела, который вы могли извлечь с rejust.ro. Аналогично, и наоборот, поиск можно осуществить на rejust.ro с данными из just.ro.

С двумя вами был доступ к электронному делу, к которому вы подключались.

Следующим шагом для злонамеренного актера было бы использование этих знаний для эксфильтрации конфиденциальных данных и начала кампаний шантажа / получения информации и т.д. Отсюда и серьезность ситуации.

После анонимизации файла rejust.ro, получив пароль, вы получаете полный доступ к электронному делу, имея как имя пользователя, так и пароль для доступа.

Как мы открыли для себя брезу?

Первая бреза из пакета, уведомленного в CSM в августе 2024 года, была этой, и я узнал о ней от друга, налогового консультанта. Проблема была настолько простой, что он ее обнаружил и случайно рассказал мне о ней, но не сообщил об этом. Я сам сообщил об этом в CSM.

Во втором случае я предоставлю больше деталей, как только удостоверюсь, что вопрос решен, и риск того, что жертвы будут затронуты возможным преждевременным раскрытием, минимален или отсутствует, даже если это будет связано с виной CSM.

На кого влияет этот пробел?

Приблизительно 170 000 дел, находящихся в юрисдикциях Констанцы, Клужа, Тârgu Mureș, Питещ, Крайова, Тимишоара, любое судебное учреждение использовало платформу электронного дела Апелляционного суда Клужа.

Большинство было сосредоточено в Констанце, Клужe, Питещах. Часть результатов указывает на другие пароли, но они составляют примерно 10% от дел. Из всех дел, рассмотренных для проверки существования утечки (~20-30), только 2 оказались ложноположительными, то есть только 2 были учтены дополнительно.

Мы можем оценить, что реальное количество уязвимых дел составляло около 150 000 дел, плюс дела, затронутые другим инцидентом, который будет подробно описан позже, и это уровень сложности ниже, чем текущая уязвимость.

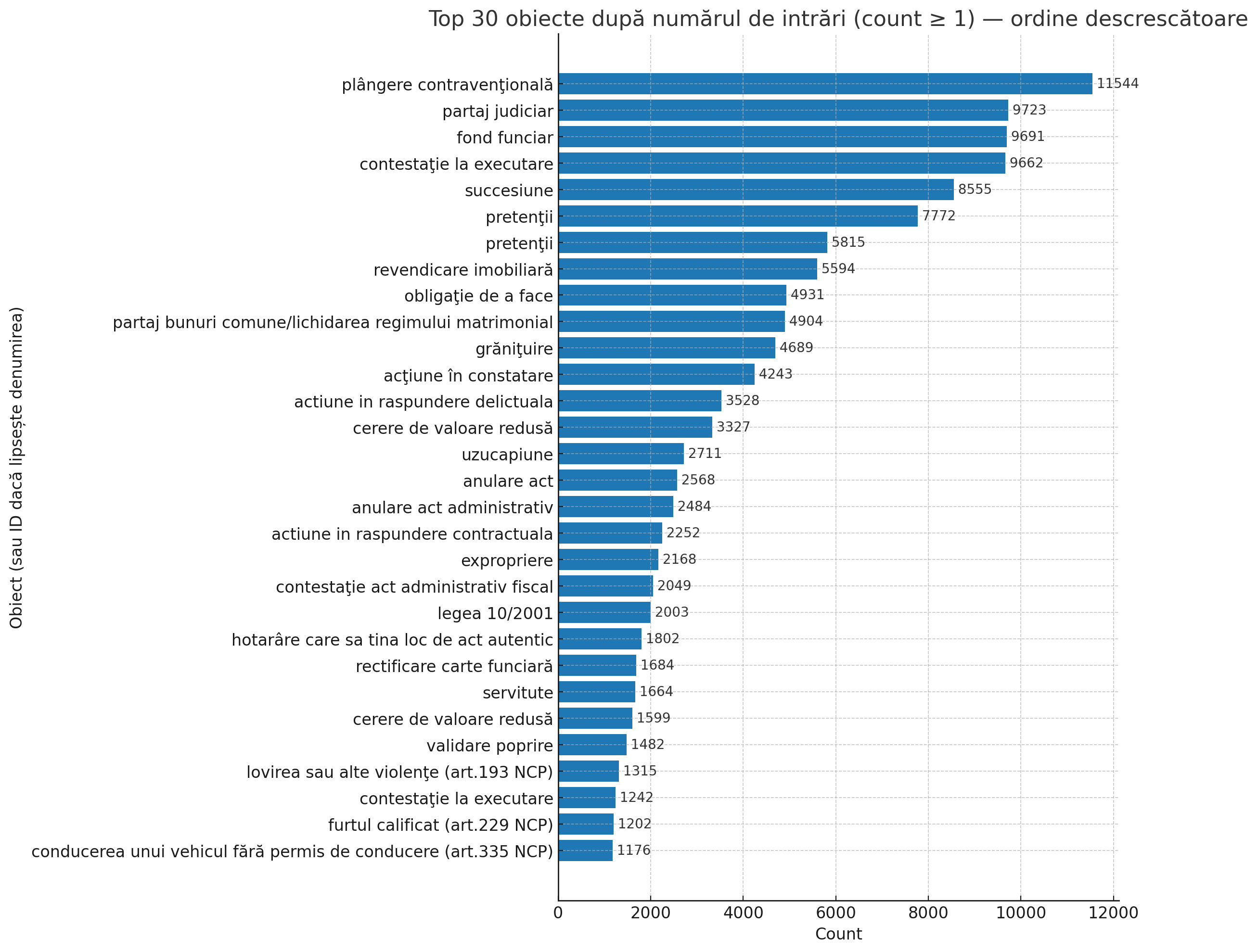

Категория с самым высоким риском систематической эксплуатации включает семейные дела и дела, касающиеся несовершеннолетних. В нее входят 4,904 случая раздела имущества и ликвидации брачного режима, 837 случаев осуществления родительских прав, 688 случаев алиментов и 129 охранных предписаний.

Эти файлы содержат чувствительные личные данные, включая адреса, финансовую информацию и психологические оценки, представляя собой приоритетные цели для операций по сбору разведывательной информации и социальному инжинирингу.

В области экономической преступности 376 дел о налоговом уклонении и 698 заявлений о банкротстве представляют собой ценные источники для организованных групп экономической преступности. Информация о финансовых схемах, банковских счетах и деловых отношениях может быть монетизирована через вымогательство, инсайдерскую торговлю или продажу на черных рынках.

Чувствительные уголовные дела, включая 136 случаев домашнего насилия, 52 случая сводничества и 20 случаев торговли людьми, представляют высокий риск повторной виктимизации. Организованные преступные группы могут использовать эти данные для идентификации уязвимых жертв или для защиты своих операций путем компрометации свидетелей.

Патримониальные споры, представленные 9.662 жалобами на исполнение и 8.555 наследственными делами, предоставляют ценную информацию для целевых атак. Участники APT могут использовать эти данные для фишинга, пректестинга или других методов целенаправленного компрометирования лиц с значительным состоянием.

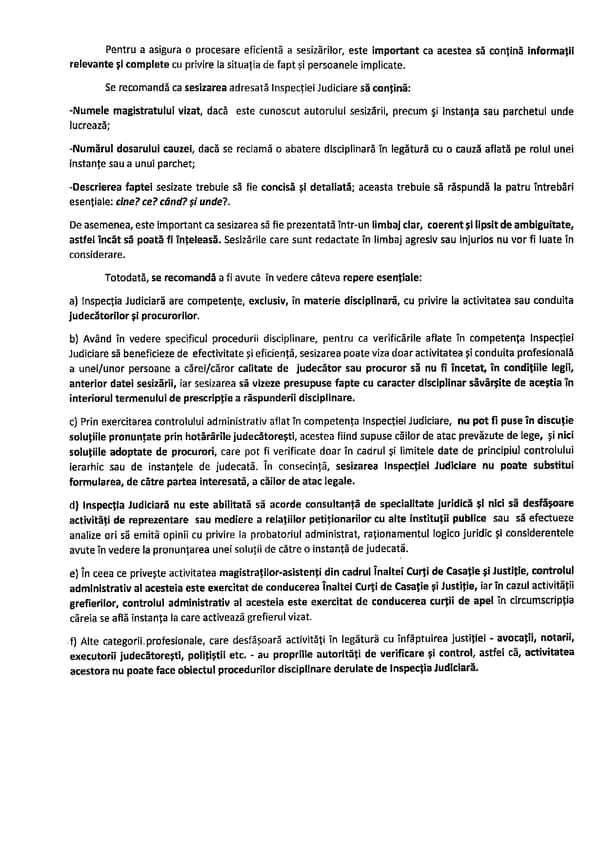

Что сделали государственные органы?

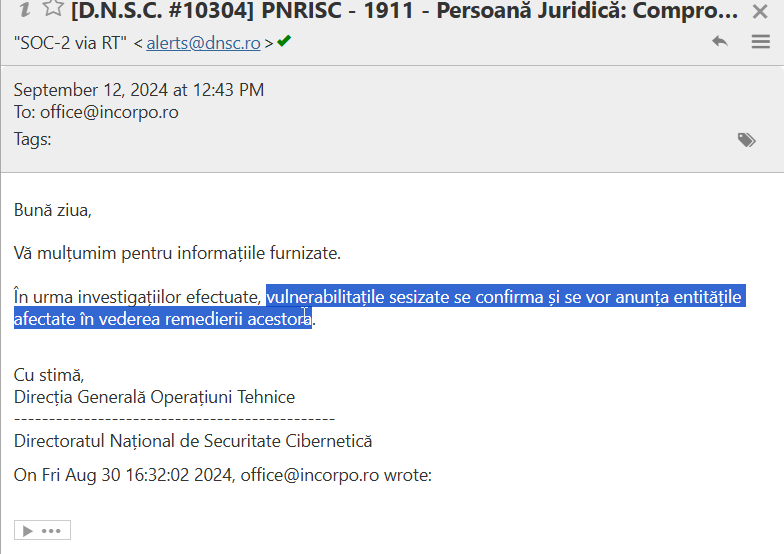

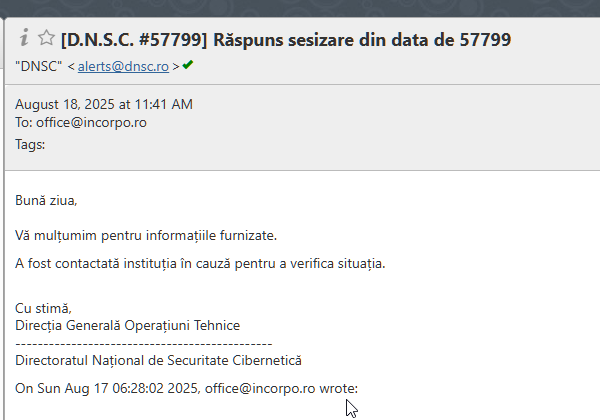

DNSC выполнил свою работу и уведомил ответственные органы

Никого не наказали за созданную ситуацию, никто не понес ответственности за проблему, похоже, что они не обучили судебных секретарей, чтобы предотвратить повторение ситуации в будущем.

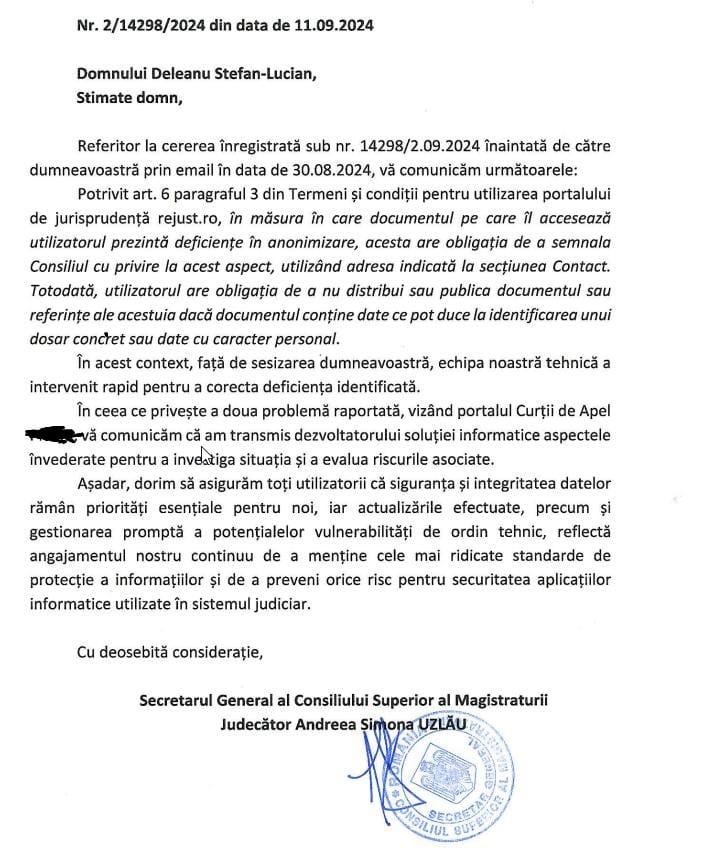

Секретарь CSM ответил кратко, заявив, что условия и положения являются достаточной защитой для защиты правосудия от возможного запроса.

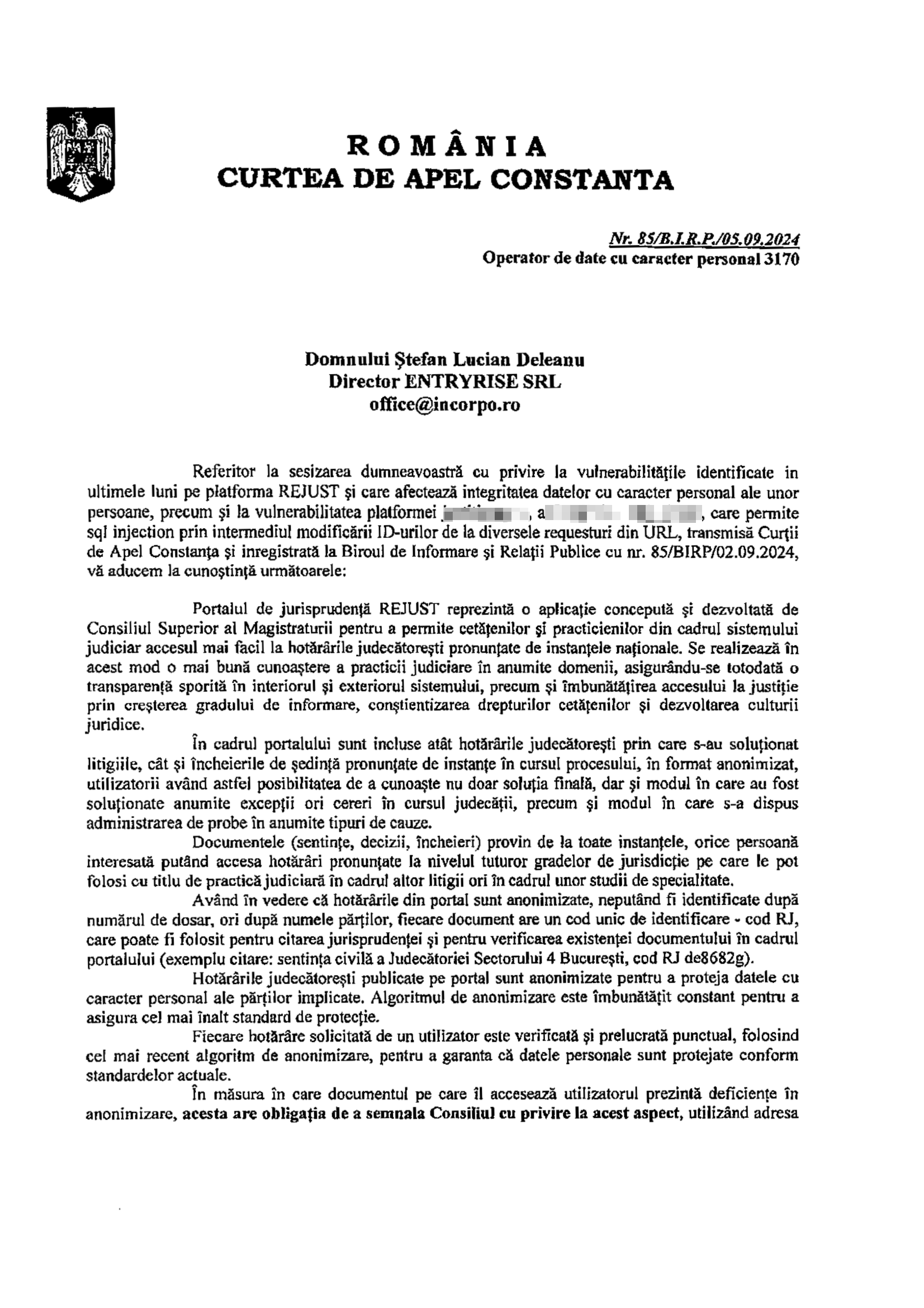

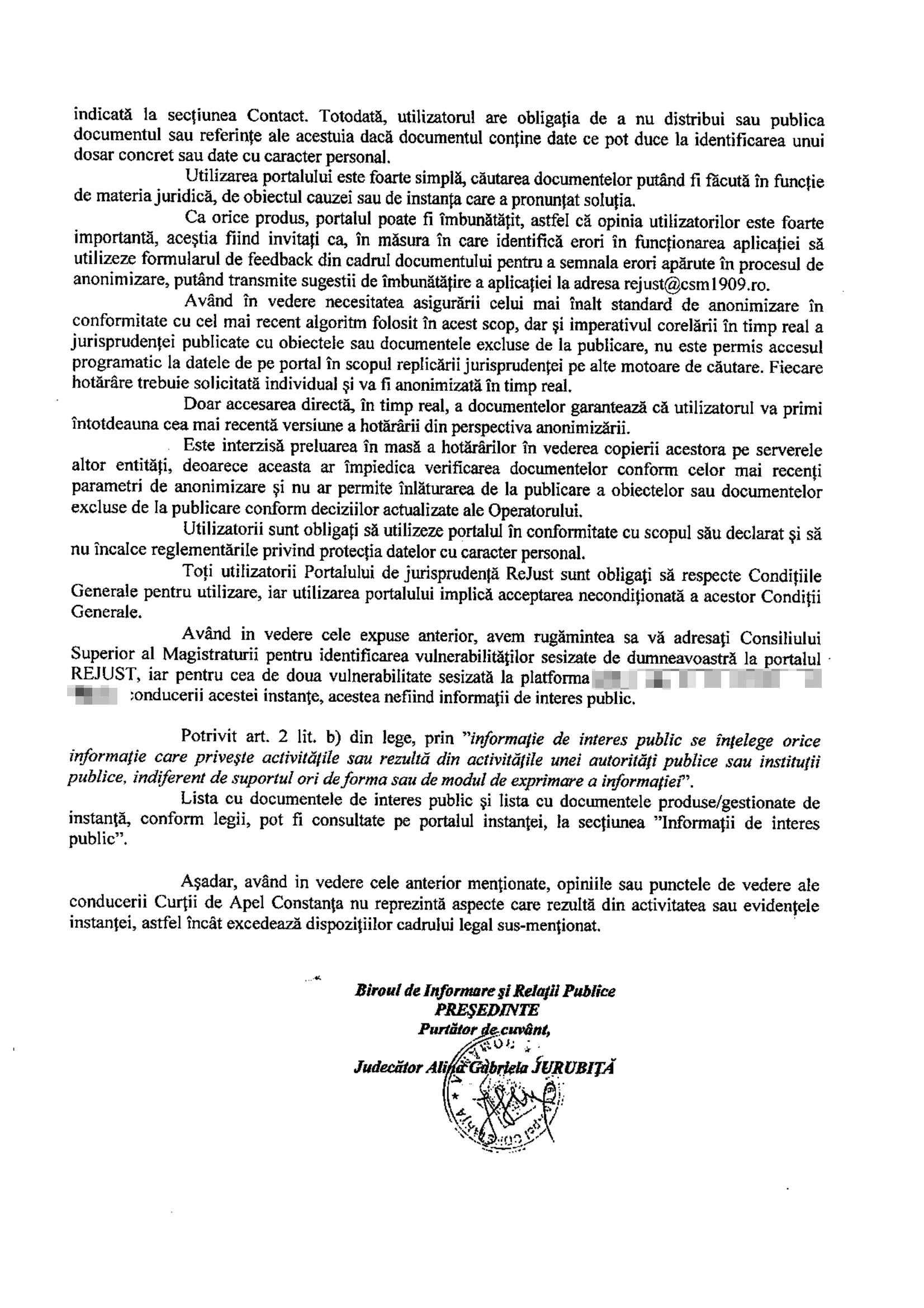

Апелляционный суд Констанцы попросил нас сообщить уязвимым органам власти о соответствующих аспектах, заявив, что анонимизация по имени является достаточной для защиты номера дела.

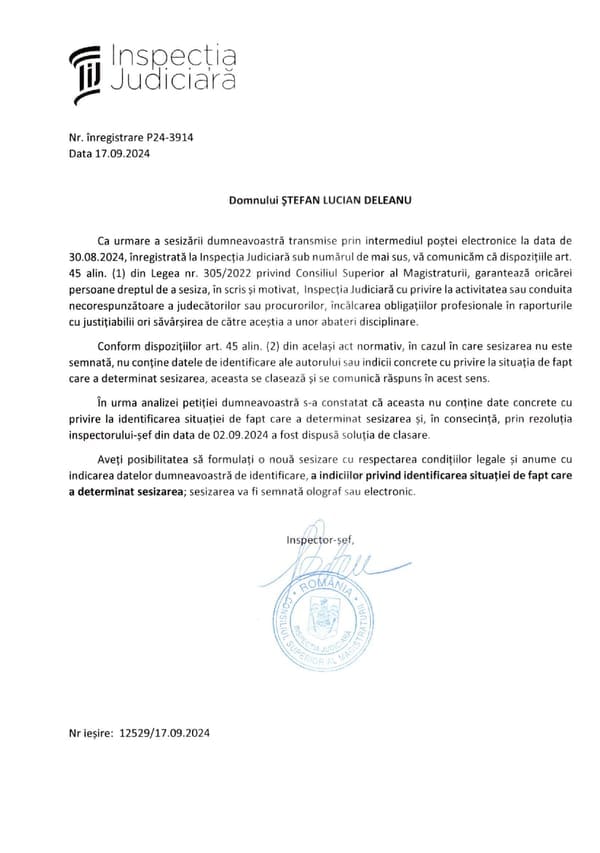

Судебная инспекция аргументировала, что нет никаких проблемных действий, ни формы грубой небрежности, которые привели к публикации паролей в повестках, которые являются документами публичного характера.

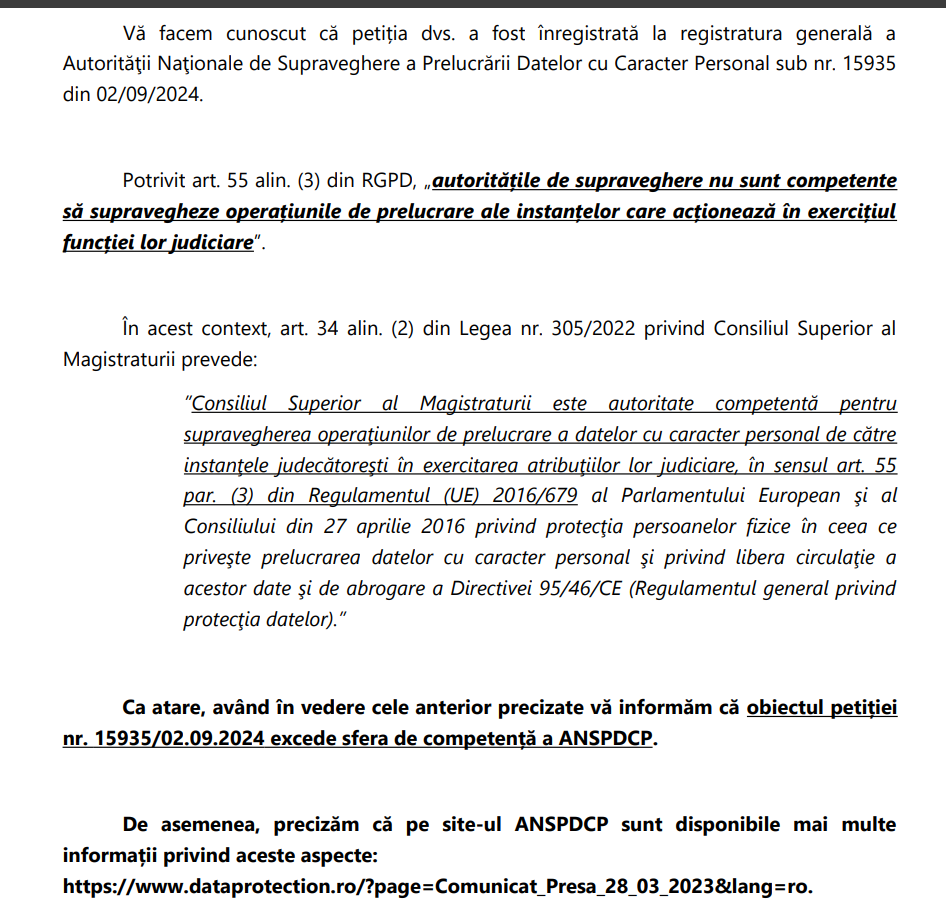

АНСПДКП сообщила нам, что она не является органом, который может контролировать и наказывать возможные утечки данных со стороны судебной власти, эта роль принадлежит ВККС. ВККС не применил к себе санкции, предпочтя скрыть проблему и не применять регламент GDPR.

Спустя почти 12 месяцев я снова посетил ранее сообщенные уязвимые сайты, чтобы проверить, была ли проблема решена. Я обнаружил, что решение было поверхностным, по-прежнему позволяя получить доступ к файлам с помощью пароля.

Сегодня утром я повторно уведомил учреждения и начал процедуру раскрытия информации о наличии уязвимости таким образом, чтобы не подвергать риску жертв. Благодаря общественному давлению, CSM оперативно решила проблему.

В 11:04 утра подтвердил решение проблемы, многократно проверяя платформу, чтобы убедиться, что нет рисков раскрытия конфиденциальных данных.

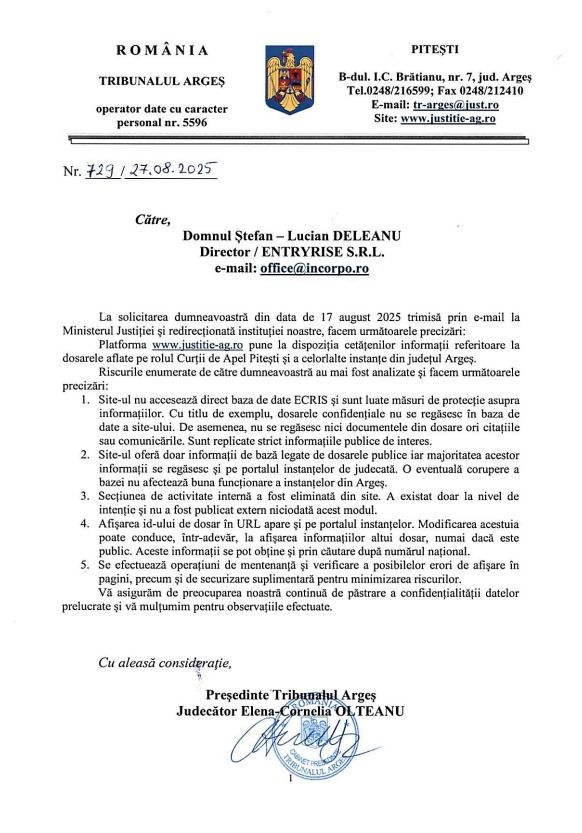

Я подтвердил, что проблемы, сообщенные в суд, были решены в течение предыдущих дней. Что касается упомянутого судом, возникают следующие критики:

- Даже если сайт косвенно обращается к системе ecris, существует риск того, что, попав в систему, злоумышленник сможет получить привилегии, особенно учитывая устаревшую технологическую платформу и пренебрежение стандартами кибербезопасности при разработке приложения. Поэтому простое существование текущей уязвимости указывает на то, что проблемы, вероятно, гораздо серьезнее, и любой злонамеренный актор с мотивацией рискует их выявить и использовать.

- Надеемся, что их анализ будет тщательным.

- Очень хорошо.

- Проблема заключалась в том, что можно было выполнить SQL-инъекцию (прямое взаимодействие с базой данных, доступной веб-приложению) через идентификатор приложения, а не в том, что можно было получить доступ к другим папкам.

- Очень хорошо.

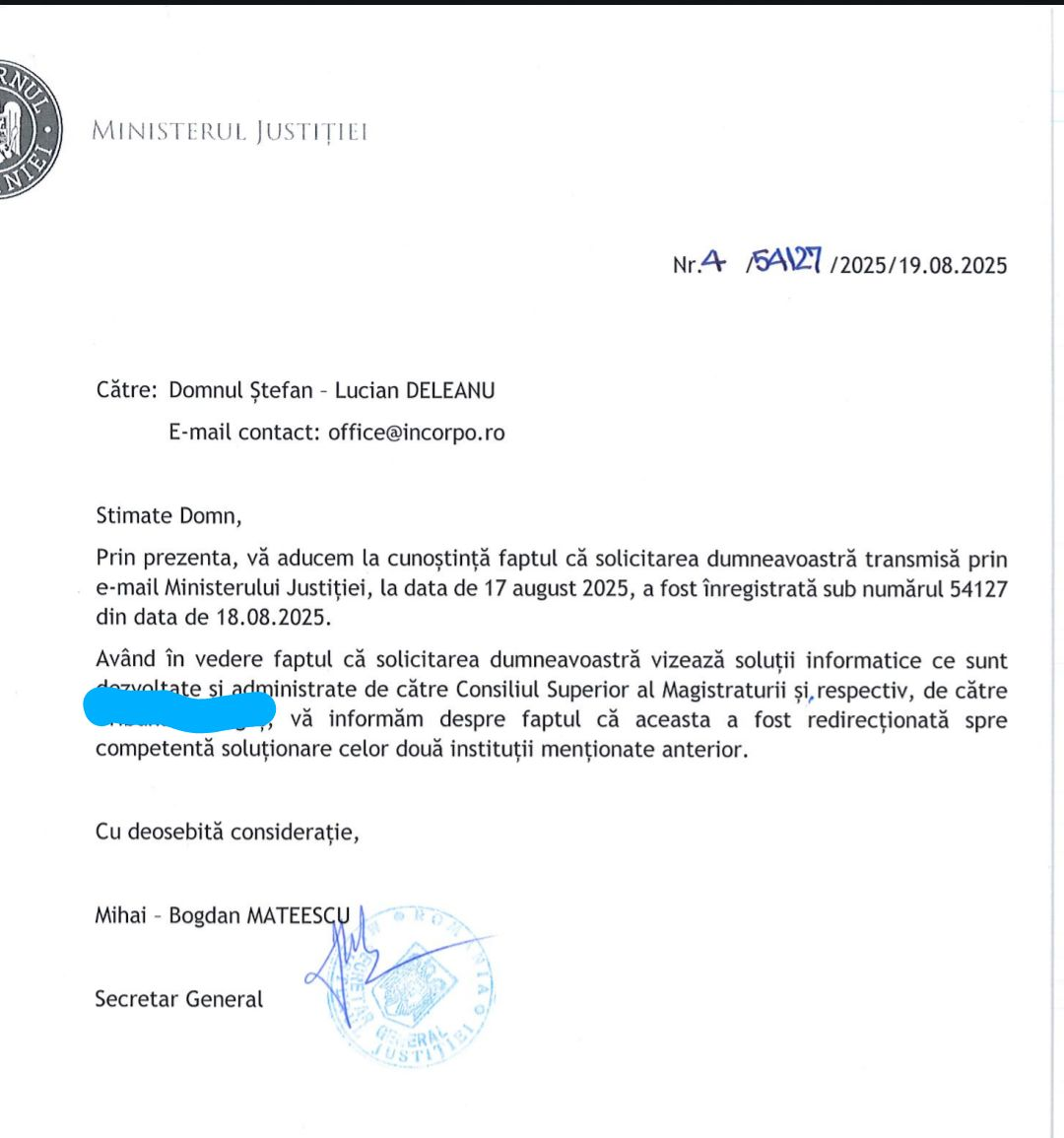

Ответ властей после повторного уведомления (Обновлено 14:43 18.08.2025):

Я предлагаю ниже максимально прозрачным образом представить взаимодействие румынского государства, чтобы принудить к конструктивному решению проблем и внедрению мер по снижению риска повторения подобных проблем.

Таким образом, я обеспечиваю, что власти не могут отрицать знание проблемы или пытаться искать решения вне правового поля.

Официальные взаимодействия (контакт):

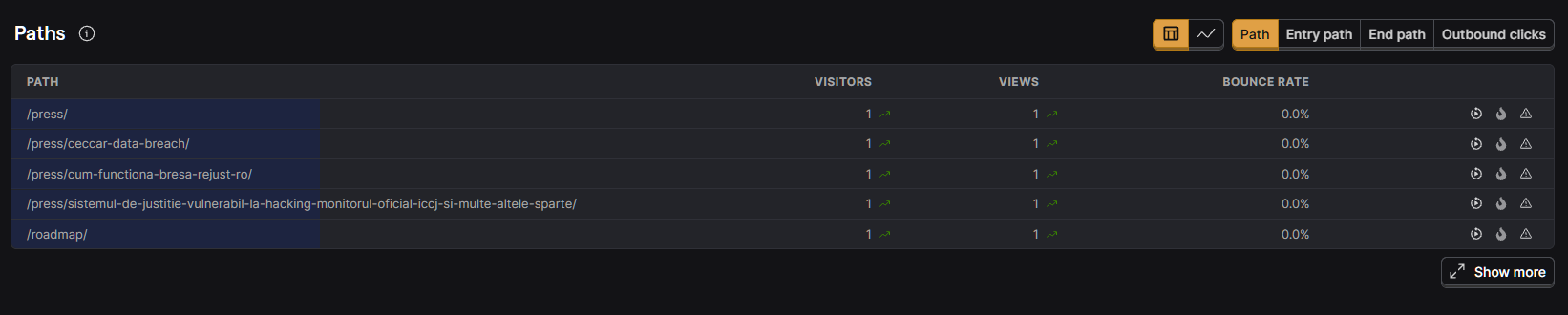

Взаимодействия с веб-платформой:

Используя методы анализа логов веб-платформы, я проанализировал зоны доступа к приложению с целью выявления взаимодействия государственных органов с утечкой данных.

Взаимодействия - Национальное управление кибербезопасности

Первое взаимодействие со стороны DNSC произошло в 9:00 17.08.2025, до решения уязвимости со стороны CSM, вероятно, в результате вмешательства DNSC.

Он строго нацелился на главную страницу сайта, вероятно, с целью идентифицировать источник уведомления, отправленного несколько часов назад в учреждение.

Взаимодействия - Служба информации Румынии

Короткая продолжительность средних сессий скорее указывает на информационную активность, в которой операторы быстро просматривают содержимое для определения тематики и уровня публичной экспозиции, не углубляясь в детальный анализ каждого материала.

Такое поведение характерно для предварительных проверок или отчетов о осведомленности, предназначенных для предоставления принимающим решениям сжатого представления о репутационных рисках и потенциальных институциональных последствиях.

Взаимодействия - Национальное антикоррупционное управление

Мы мониторили длительные взаимодействия со стороны IP, связанного с Национальным антикоррупционным управлением, которые подтверждают участие антикоррупционных властей в анализе утечки. Доступ был осуществлён с 10:00 в рабочие часы.

Продолжительная длительность веб-сессий (в которых вкладка браузера была открыта прерывисто), с последовательным просмотром содержимого материала создает видимость доступа с целью работы. Пользователь, похоже, последовательно просматривает и анализирует информацию, представленную в статье.

Официальный ответ CSM (Повторное уведомление) - Обновление 13.09.2025:

К сожалению, Высший совет магистратуры дал неуверенный ответ, не признав своей ошибки и не приняв необходимых мер для предотвращения подобных ситуаций в будущем.

CSM утверждает, что через rejust.ro нельзя узнать номер дела (это правда), однако не упоминает, что старая платформа portal.just.ro позволяет выполнить эту формальность, что может привести к деанонимизации дел и позволяет получить учетные данные для доступа к делам судов.

Прежде всего, хотя утверждение о том, что национальный номер дела нельзя получить, верно, CSM знает о существовании платформы и API, предоставляемых portal.just.ro, платформы Министерства юстиции, разработанной на средства Европейского Союза.

Таким образом, используя бесплатное приложение, публичный портал portal.just.ro, можно выполнить отпечаток устройства + дата + инстанция + объект дела для автоматического определения национального номера.

Считается, что CSM, вероятно, осведомлен о этих рисках, участвуя в реализации платформы portal.just.ro. Тем не менее, они решили, что риск деанонимизации и последующего несанкционированного доступа не является достаточным основанием для внесения изменений, которые могли бы уменьшить количество анонимизированных данных.

Утверждение о том, что CSM быстро вмешался, верно, но упускает из виду, что первоначальное и вторичное вмешательство касаются одних и тех же технических проблем, а именно недостаточной анонимизации паролей доступа к электронным делам, связанным с решениями, доступными на rejust.ro.

Это означает, что на самом деле вмешательства были неэффективными в решении проблемы, которая не была устранена целый год. Даже ранее, уязвимость оставалась доступной для общественности с момента запуска платформы, что длилось гораздо дольше.

В индустрии такой ответ был бы признан как минимум небрежным. В конечном итоге защита, в которой CSM утверждает, что условия и положения или ведение журнала необходимы, игнорирует простоту уклонения от уголовного преследования киберпреступниками, которые могут использовать VPN для сокрытия своего реального местоположения.

Использование VPN широко распространено, осуществляется через смешивание (что затрудняет идентификацию реального пользователя VPN, который в данный момент получил доступ к системе) и, более того, редко регистрируется. Провайдеры VPN продают эту функцию как преимущество - абсолютная конфиденциальность.

Имплицитно, любые меры безопасности, основанные на карательном ответе, бесполезны - правоохранительные органы окажутся не в состоянии привлечь к ответственности недобросовестного не государственного актера.

Что касается рисков национальной безопасности, вытекающих из больших объемов данных, которые могли быть обработаны ранее, то эти данные могут быть использованы для выявления личных уязвимостей интересующих лиц.

Например, государственный деятель может проанализировать судебную историю интересующего лица, выявить, что данное лицо потребляет порнографический контент (информация, полученная из электронного дела о разводе жертвы) и/или имело доказанное неверное поведение, и решить шантажировать его публикацией документов из дела, чтобы подорвать его политический капитал. Другой пример — анализ склонности к взяткам, путем выявления поведения в отношении судебных разбирательств с денежными ставками.

Еще один более экстремальный, но маловероятный пример — это анализ информации из судебно-медицинских сертификатов или медицинской документации для выявления определенных проблем со здоровьем человека, которые могут быть использованы в своих интересах.

Все это становится все более полезным в контексте, когда технологии ИИ позволяют анализировать информацию в широком масштабе и извлекать полезные поведенческие данные для сложных злоумышленников.

Вопросы и ответы: Кризис кибербезопасности в румынской судебной системе

Ниже приведены некоторые ответы на вопросы, которые, как я думаю, могли бы задать многие. Я воспользовался ИИ, чтобы сгенерировать вопросы, которые логически вытекают из представленной информации.

В: Как вы обнаружили уязвимости в румынской судебной системе?

Первое нарушение из пакета, уведомленного в CSM в августе 2024 года, было именно это, и я узнал о нем от друга, налогового консультанта. Проблема была настолько простой, что он ее обнаружил и случайно рассказал мне о ней, но не сообщил. Я сам сообщил об этом в CSM.

С помощью 3 кликов и фразы "используйте пароль" можно было получить доступ к паролям документов через ReJust.ro. Большинство проблем требуют браузера, мыши и клавиатуры. Не требуется никаких специализированных программ или технических знаний для их использования.

Каков реальный масштаб выявленных вами нарушений?

Существует более 10 нарушений, о которых я сообщил, ни одно из которых не было уведомлено добровольно. Официальный монитор, Апелляционный суд Клуж, Верховный суд кассационной инстанции, военные суды, более 80% судов в Румынии были подвержены этому.

Миллионы граждан были подвержены риску, и степень этого риска наиболее высока в судебной сфере, где документы из электронных дел могут включать судебно-медицинские сертификаты, детали о домашнем насилии и другую очень чувствительную информацию.

Приблизительно 170 000 дел, находящихся в юрисдикциях Констанцы, Клужа, Тârgu Mureș, Питещ, Крайова, Тимишоары, любое судебное учреждение использовало платформу электронного дела Апелляционного суда Клужа.

В: Какие типы чувствительных данных подвержены риску из-за этих уязвимостей?

Категория с самым высоким риском систематической эксплуатации включает семейные дела и дела, касающиеся несовершеннолетних. В нее входят 4,904 случая раздела имущества и ликвидации брачного режима, 837 случаев осуществления родительских прав, 688 случаев алиментов и 129 охранных предписаний.

В области экономической преступности 376 дел о налоговом уклонении и 698 заявлений о банкротстве представляют собой ценные источники для организованных группировок экономической преступности.

Чувствительные уголовные дела, включая 136 случаев домашнего насилия, 52 случая сводничества и 20 случаев торговли людьми, представляют высокий риск повторной виктимизации.

В: Как власти отреагировали, когда вы сообщили им о проблемах?

АНСПДКП сообщила нам, что она не является органом, который осуществляет надзор и налагает санкции за возможные утечки данных со стороны судебной власти, эта роль принадлежит ВККС.

CSM не самонаказался, предпочтя скрыть проблему и не применять регламент GDPR. Судебная инспекция аргументировала, что нет никаких проблемных действий, никакой формы грубой небрежности, которая привела бы к публикации паролей в повестках, которые являются документами публичного характера.

Спустя почти 12 месяцев я снова посетил ранее сообщенные уязвимые сайты, чтобы проверить, была ли проблема решена. Я обнаружил, что решение было поверхностным, что по-прежнему позволяло получить доступ к файлам с помощью пароля.

В: Существуют ли доказательства того, что эти уязвимости активно эксплуатируются?

Я знаю несколько случаев, когда после того, как я уведомил власти и обнародовал уязвимости, экономические операторы, увидевшие последующие публичные раскрытия, сообщили мне, что они активно используют аналогичные уязвимости, которые государство еще не обнаружило, в экономических целях, из любопытства и т.д. Большинство уязвимостей существовали открытыми в течение многих лет и могли быть использованы государственными актерами в любое время.

Уязвимость, похоже, была использована в дикой природе, о чем мне сообщил профессионал в области права, который выявил проблему, исследуя судебную практику, доступную через платформу rejust.ro.

В: Что произошло после того, как вы публично изложили уязвимости UNBR и CECCAR?

После того как я уведомил жертв, в случае UNBR + CECCAR, на меня подали уголовную жалобу, которую, как я считаю, закроют. Доказательство того, что система предпочитает искать козлов отпущения, а не принимать меры. Меня вызвали в качестве свидетеля примерно через год.

Прокурор заявил мне, что то, что я делаю, правильно, но заставляет меня бегать по инстанциям. Я подвергся попыткам запугивания со стороны ответственных лиц, которые направлены на то, чтобы отговорить меня от принятия мер, которые могут привести к их наказанию. Например, риск обращения в суд, необходимость тратить деньги на адвокатов и т.д. представляет собой способ принуждения.

Какова роль компании INTRACONNECT SRL в этих нарушениях?

INTRACONNECT SRL является примером организации, которая была ответственна за примерно 50% утечек в информационных системах государственных учреждений. Тот же оператор также занимался UNBR, системой eMAP и другими платформами, которые я не буду упоминать.

Я не знаю, как распределяются контракты, проводятся ли проверки безопасности для них и как осуществляется мониторинг их выполнения.

Какие риски представляют эти уязвимости для национальной безопасности?

Система имела несколько критических проблем, которые позволяли доступ к любому аккаунту без пароля, включая администраторские аккаунты, которые могли быть использованы для просмотра всех файлов, среди которых были архивы программы, работающей на информационной системе.

В долгосрочной перспективе эти проблемы могли быть использованы для дестабилизации, например, путем ложного объявления чрезвычайного положения в периоды, когда время реакции властей должно было быть больше. Мог был опубликован указ, устанавливающий состояние войны, чтобы вызвать нестабильность среди населения и спровоцировать восстание для свержения государственного порядка.

В: Почему CSM не принимает эффективные меры для решения проблем?

CSM использует конституционную независимость, чтобы не соблюдать закон, и чрезмерно ссылается на независимость судебной власти, чтобы не применять санкции. CSM контролирует Судебную инспекцию, которая может исключить из системы и оставить без работы судей, которые будут справедливо рассматривать дела против своих начальников.

Система безнадежно коррумпирована, и не похоже, что правительство или политическая власть могут ее контролировать из-за огромного влияния, которое Конституционный суд (КС) имеет вместе с Советом судей (СС). Фактически, ни один закон не проходит или не применяется, если они этого не хотят.

В: Как эта ситуация влияет на иностранных граждан и международные отношения?

В процесс вовлечены граждане из десятков стран, от граждан США до граждан Германии, Франции, Италии, Эмиратов и т.д. Мы уведомили Германию из-за строгости требований GDPR и влияния в рамках ЕС, Францию из-за культурной близости и помощи, которую они нам оказали со времени обретения независимости как страны.

Румыния, например, отказалась помочь мне в обеспечении соблюдения моих прав, ссылаясь на то, что я гражданин Румынии, а не иностранец. Румыния считает своих граждан управляемыми ресурсами, в то время как иностранцы, имея защиту со стороны посольств, обладают дополнительными правами.

Не вина иностранцев, чтобы мы понимали, а наша, потому что мы не уважаем права наших сограждан, поскольку у них нет иностранного посольства, чтобы гарантировать им справедливость в суде.

Что произойдет, если не будут приняты срочные меры?

Мы рискуем тем, что национальная безопасность будет подвержена эксплуатации, если не государственными актерами, то внутренними - мошенниками, скамерами, хакерами и т.д. Вероятно, уязвимости будут использованы преступниками, и судебная система рухнет из-за отсутствия доверия со стороны населения.

Судьи рискуют потерять все льготы, если не докажут, что их заслуживают. Маловероятно, что система будет очищена без усилий со стороны гражданского общества, независимо от политической принадлежности.

Что могут сделать граждане, чтобы добиться изменений?

Мое сообщение заключается в том, чтобы обратиться к властям, даже если они ничего не выиграют. Это усилие необходимо для того, чтобы страна восстановилась.

В противном случае, им стоит хотя бы обратиться за помощью к Европейской комиссии, потому что им не понравится, если их будут шантажировать тем, что они были изнасилованы в детстве, или угрожать, что их детям будет причинен вред, если они что-то сделают, поскольку эти слабости становятся очевидными из документов, случайно обнародованных ВКК или другими властями.

Обычные граждане должны требовать отчетности от парламентариев, подавать жалобы в Комиссию, обращаться в посольства своих стран для нерумынов.

Q: Почему вы продолжаете эту борьбу, несмотря на репрессии и личные риски?

Это моральный и патриотический долг человека, который хочет иметь детей в Румынии. Я не верю, что Румынию можно спасти в моем поколении, но я нахожу удовлетворение в том, чтобы попытаться оставить страну более богатой, чем я ее получил.

Да, я продолжу сообщать о уязвимостях, я осознаю риск возможных репрессий, хотя я предпринял меры для минимизации этих рисков и для того, чтобы превратить институциональные злоупотребления в другие факторы, которые могут быть отслежены на международном уровне.

В: Каковы ваши выводы о текущем состоянии кибербезопасности в Румынии?

Реальность гораздо хуже, чем восприятие. К сожалению, государственные учреждения не соблюдают даже основные правила кибербезопасности, проводят аудиты безопасности только на бумаге, не принимают меры, и существуют обоснованные подозрения, что такое поведение происходит в сотрудничестве с государственными учреждениями и их интересными группами.

Недостаток прозрачности заставляет нас гордиться ситуацией больше, чем это соответствует реальности, и делает нас уязвимыми для неожиданных атак. Власти и соответствующие учреждения, похоже, не справляются с этим.

Почему учреждения не учатся на повторяющихся нарушениях и не принимают профилактические меры?

Учреждения не учатся на повторяющихся пробелах, потому что данные правозащитников не имеют значения, а риски, которым подвергаются простые граждане, их не затрагивают.

Приблизительно 50% проблем решаются лишь косметически, особенно те, которые требуют минимальных усилий со стороны пользователей - именно они наиболее опасны, так как их легко злоупотреблять.

Нет санкций, только преимущества - вы не прилагаете первоначальных усилий, а действуете по мере необходимости. Когда нет санкций, утечка данных - это просто задача, которую вы откладываете на будущее, а не кризис.

В: Какова реальная способность контрольных органов, таких как DNSC и SRI, на ваш взгляд?

DNSC имеет ограниченные возможности управления, подобно силовым институтам, таким как СРС. Судебная власть обладает серьезной силой и, похоже, исключает себя от определенных обязанностей с точки зрения авторитета и реальной власти, которую она имеет как третья ветвь власти в государстве.

DNSC очень оперативен, но сообщество в судебной системе сильно и часто сопротивляется "приказам", поэтому, на мой взгляд, у DNSC руки несколько связаны. В прошлом году в DNSC накопилось десятки тысяч заявок, что указывает на слишком частые проблемы, однако, похоже, власти отказываются подчиняться требованиям DNSC.

Очевидно, что то, что я здесь говорю, основано на тех эффектах, которые я вижу, и на тех полномочиях, которые, как я знаю, имеют организации, потому что никто не предоставляет мне отчет. Однако я считаю, что довольно ясно, когда игра меняется, и некоторые ответы указывают на координацию, требующую подготовки в этом направлении.

В: Какие случаи получают быстрое внимание, а какие игнорируются годами?

Высокие ставки обычно связаны с острыми политическими или национальными интересами безопасности, где влияние силовых структур превышает влияние ответственных органов, которые вынуждены принимать необходимые меры, не уклоняясь от ответственности.

До сих пор UNBR, CECCAR, CSM и Официальный монитор были основными, кто проявлял сопротивление решению из-за отсутствия интереса, все они имеют сильные политические позиции и влияние. По многим другим вопросам они находили решения, но это происходило только при наличии институциональной доброй воли и в учреждении, которое управляло уязвимостями.

В: Почему жертвы не уведомляются более чем через год после обнаружения нарушений?

Жертвы не уведомлены, потому что GDPR является понятием, которое не принимается всерьез в Румынии. CSM еще не уведомил адвокатов более чем через 11 месяцев после инцидента и, вероятно, не собирается уведомлять жертв по соображениям имиджа, даже несмотря на то, что закон обязывает это делать.

Я был бы рад, если бы некоторые профессионалы начали судебные разбирательства и потребовали компенсацию, иначе эти проблемы никогда не будут восприниматься всерьез, и над ними будут только смеяться.

В: Как сегодняшнее исправление демонстрирует, что власти знали о проблеме все это время?

Сегодня утром я повторно уведомил учреждения и начал процедуру раскрытия информации о наличии уязвимости таким образом, чтобы не подвергать риску жертв. Благодаря общественному давлению, CSM оперативно решила проблему.

В 11:04 утра подтвердил решение проблемы, многократно проверяя платформу, чтобы убедиться, что нет рисков раскрытия конфиденциальных данных.

Теперь данные правильно анонимизированы, пароль заменен на ***. Это демонстрирует, что CSM знала о уязвимости, но сохраняла её до тех пор, пока не была вынуждена под давлением общественности.

В: Как профессионалы используют эти уязвимости в "профессиональном наборе инструментов"?

Существует множество поставщиков IT-платформ, которые в основном автоматизируют различные аспекты взаимодействия с государством, а также простые профессионалы, которые получают информацию, используя непреднамеренные продвинутые функции. Существует десятки людей, которые знают о проблемах в Румынии.

Профессионалы, которые включают уязвимости в свой профессиональный инструментарий, потому что они часто полезны и никогда не выявляются, когда их активно эксплуатируют.

Экономические операторы занимаются всем, от промышленного шпионажа до получения данных, которые в противном случае стоили бы дороже.

В: Как Румыния контролируется на европейском уровне по этим вопросам?

ЕС относительно ограничена в возможности вмешательства в внутреннее право, но может требовать соблюдения своих регламентов, особенно когда есть трансграничные элементы. Посольства также заинтересованы в защите своих граждан.

Я уже отправил меморандумы в Европейскую комиссию, потому что хочу указать им на места, где дела не решаются из-за комбинаций.

В: Какова истинная структура власти, стоящей за этими проблемами?

Государство состоит из групп интересов, многие из которых не заинтересованы в благосостоянии Румынии как страны. Не потому, что иностранцы нам вредят, а потому что румыны нам вредят и пользуются тем, что у нас нет бога или властей.

Ясно, какие риски существуют для национальной безопасности, учитывая, насколько чувствительны данные, доступные через эти досье, и их высокая информативная ценность в многих ситуациях.

В: Как вы лично инвестировали в эту борьбу и как это повлияло на вас?

Я потратил десятки часов на то, чтобы выявить, сообщить, уведомить и затем подписать документы, чтобы решить некоторые из более критических проблем в этой сфере.

Государство Румыния оплачивает мне билеты на самолет, чтобы я подписал документы из-за вины некоторых коррумпированных персонажей. К сожалению, такие как я, в основном бесполезны, потому что без давления со стороны других сил, которые могли бы заставить ответственных за нарушения, они приклеены на клей. Но я, тем не менее, вызываю максимальное беспокойство.

В: Каковы самые серьезные риски для жертв, чьи данные были раскрыты?

Торгуемые женщины, жертвы изнасилования, abused дети, люди, чьи личные проблемы становятся публичными, компании, чьи финансовые проблемы становятся предметом общественного интереса.

Им бы не понравилось, если бы их шантажировали тем, что они были изнасилованы в детстве, или угрожали, что их детям будет причинен вред, если они что-то сделают, поскольку эти слабости становятся известны из документов, случайно обнародованных ВКС или другими властями.

Организованные преступные группы могут использовать эти данные для идентификации уязвимых жертв или для защиты своих операций путем компрометации свидетелей.

Что вы ожидаете от международного давления и посольств?

Я ожидаю, что Германия и Франция окажут давление, пусть и тихое, на румынское государство. Я уведомлю несколько посольств, чтобы привлечь их к ответственности и повысить вероятность того, что они также будут вынуждены принимать меры в интересах своих граждан, чтобы не рисковать осуждением в своей стране.

В процессе уведомляю посольства в порядке, в котором обязан это делать, чтобы снизить риск их злоупотребления уязвимостями или информацией о слабостях текущей системы. Все уведомленные до сих пор посольства находятся в НАТО, большинство из них - в ЕС.

Соответствующие документы (оригинал)

Этот список будет дополнен отчетами, отправленными в государственные органы, как только будет подтверждено решение всех проблем, чтобы я не публиковал исключительно отредактированную информацию, которая может еще больше поставить под угрозу данные жертв, чем это уже произошло.

Приглашаю всех, кто хочет получить дополнительные доказательства по поводу утечки, подавать запросы в соответствии с Законом 544/2001 или связываться со мной по электронной почте [email protected], однако я буду ограничен в объеме информации, которую могу опубликовать.

Более того, я уже передал соответствующим парламентским комиссиям информацию и надеюсь, что они защитят права граждан.

Рассмотрите, какова роль адвокатов в защите сторон, которых они представляют, и их частной жизни.

Я буду общаться с европейскими властями, чтобы убедиться, что судебная власть подчиняется тем же стандартам ответственности, что и остальные ветви власти в государстве.

Старые ресурсы - Общественные обсуждения:

Уязвимость CSM, которая раскрыла данные доступа к более чем 150 000 дел

по u/инкорпорирую в юридические