Что делать, если я стал жертвой утечки данных?

Если вы стали жертвой утечки данных, атаки программ-вымогателей или подобного инцидента, вы можете оказаться в ситуации, когда у вас есть как потерянные данные, так и злоумышленник, угрожающий раскрыть эти данные, если вы не заплатите определенную сумму денег, а также клиенты, которые могут вас оскорбить.

В этой статье я намерен объяснить, как управлять такой ситуацией на макроуровне с точки зрения менеджера или администратора компании.

Почему происходят утечки данных?

Всё больше и больше действий теперь выполняется онлайн. Технология очень полезна для нас и стала незаменимой в нашей личной и профессиональной жизни, со всеми её плюсами и минусами.

Отрицательным эффектом широкого внедрения технологий является то, что вторжение больше не ограничивается физическим уровнем (кто-то разбивает окно в магазине, заходит через окно и крадет), но также распространяется и на цифровую сферу.

В отличие от вора, который оставляет следы, когда "крадет" в физическом мире - его можно увидеть на камерах видеонаблюдения, как он выглядит физически / его телосложение, и его можно отслеживать по камерам и часто идентифицировать, хакера гораздо труднее идентифицировать и сложнее управлять.

Сегодня легко совершать киберпреступления. От простого доступа к заблокированному телефону партнера из-за ревности до высокоопасных преступных действий, таких как осуществление кибератак, в интернете теперь есть все, что нужно, чтобы нанести серьезный вред людям и бизнесу.

Большинство уязвимостей, используемых хакерами, публикуются исследователями в области безопасности, которые выявляют теоретические проблемы и делают их общеизвестными. Злоумышленники следят за этими добросовестными отчетами, определяют, что было исправлено в обновленной версии, и используют пробелы в принятии новых версий, чтобы воспользоваться публичными уязвимостями и получить доступ к компьютеру жертвы.

Часть уязвимостей также включает 0day, то есть полученные более способными злоумышленниками, которые часто используют более продвинутые методы для атаки на жертву. Тем не менее, таких немного, и их цели обычно выше, чем магазин на углу или компания с оборотом менее 500.000 RON.

Как мне убедиться, что я не стал жертвой утечки данных?

Вкратце, вам нужно выделить ресурсы в этом направлении. Деньги и/или время - либо сотрудник, либо вы должны заняться технической стороной, иметь необходимое программное обеспечение и т.д.

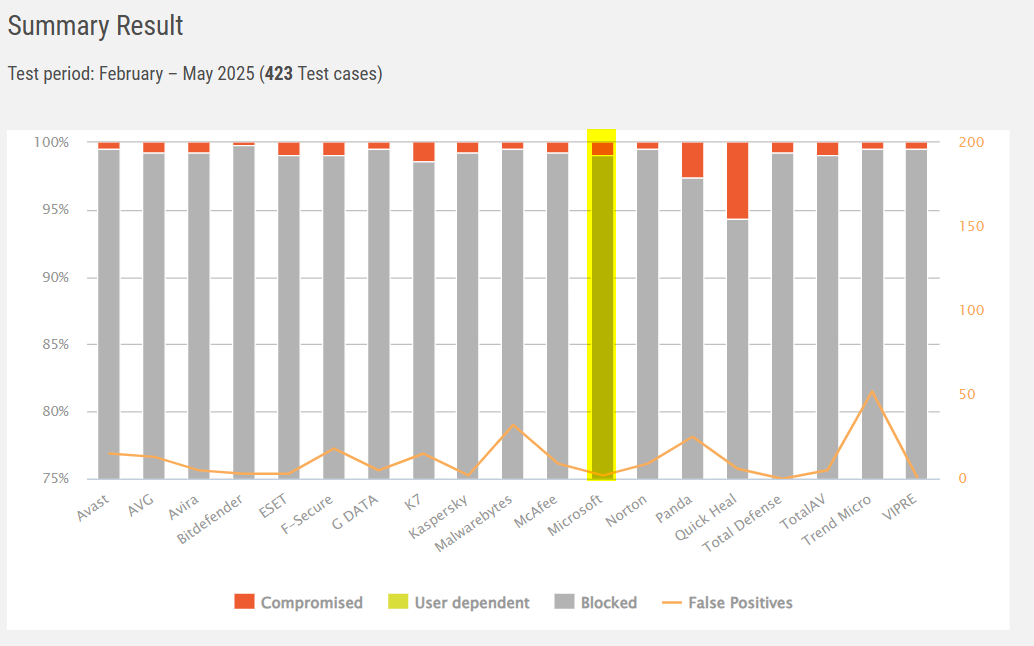

В рамках бюджета вы можете сократить расходы. Антивирус от Microsoft хорош сам по себе Если вы всегда держите свой компьютер обновленным до последних версий и не против обновлений Windows, то не стоит использовать кряк, так как вы теряете возможность обновления и подвергаете себя огромному риску. В интернете есть дешевые ключи, которые работают.

Хорошо, если ты сможешь выделить технического специалиста для решения этих вопросов, особенно если у тебя есть довольно большая команда (5+ человек). Это может быть на неполный рабочий день или по контракту (второй вариант предпочтительнее с точки зрения затрат).

Создайте резервные копии на случай форс-мажора и убедитесь, что у вас есть контакт (адвокат) на случай форс-мажора, чтобы сократить последующие расходы.

Что делать, если я стал жертвой утечки данных?

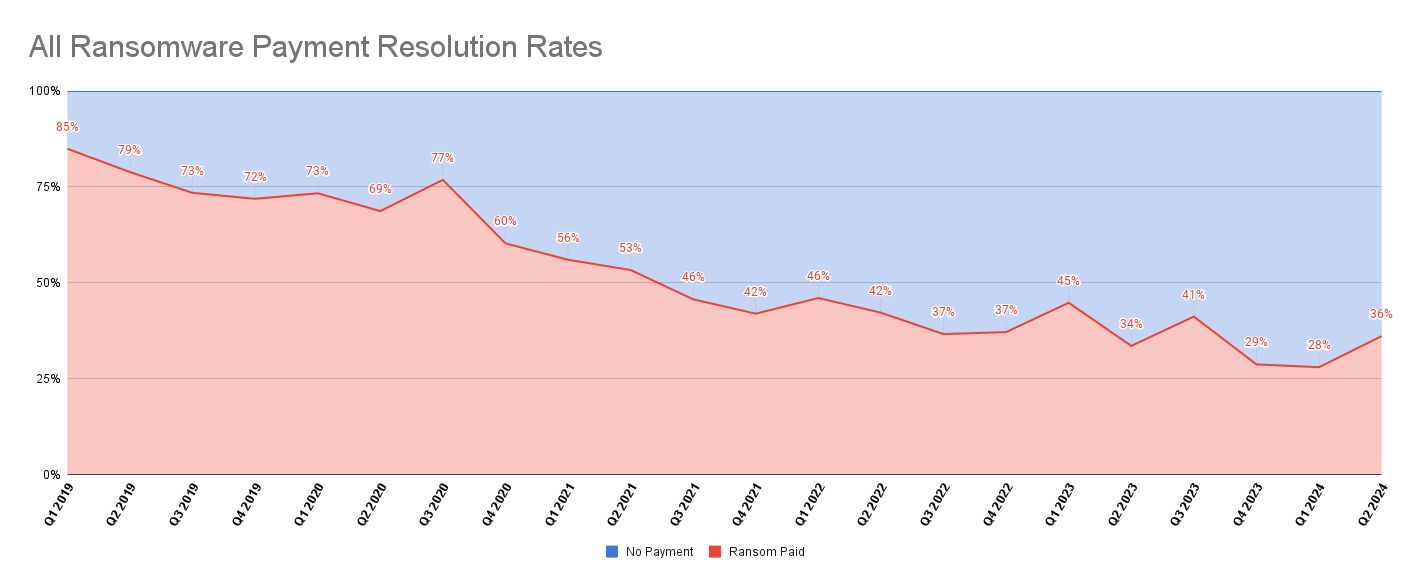

Короче говоря, это сложно - либо вы платите сбор и у вас есть 60%-40% шанс вернуть данные, либо восстанавливаете из резервных копий (если они есть), либо занимаетесь устранением последствий, если их нет. Поэтому хорошо иметь резервные копии.

Шаг первый, оцените ситуацию и прекратите атаку

Первый шаг — отключите всё от сети. Я преувеличиваю в случае крупных организаций, где SLA имеют значение, но говорю совершенно серьезно для малых фирм. Если вы не техническая организация и не знаете, как управлять такими проектами, лучше отключите всю технологию (включая отключение электричества), чем рисковать тем, что кто-то будет работать на вашем компьютере, пока вы пытаетесь и не можете поймать его антивирусом.

Большая компания обычно умеет предсказывать, что может произойти, и анализировать внешние факторы (такие как тепло, выделяемое серверами/рабочими станциями), чтобы определить, являются ли станции проблемными для постоянной работы.

Отключив калькулятор, вы теряете некоторые судебные артефакты, но увеличиваете шансы на то, что такие меры, как шифрование или полное удаление, потерпят неудачу, в отличие от ситуации, когда они остаются включенными, так как команда 'rm -rf /*' может достичь своей цели и удалить данные, которые в противном случае могли бы быть сохранены.

Иногда оставление их включенными позволяет восстановить ключи из оперативной памяти или использовать другие техники для восстановления данных, но для этого нужен технический специалист на месте (большинство не имеют), который сможет остановить процесс шифрования в реальном времени и немедленно вызвать экспертов с почасовой ставкой в пять цифр, поэтому крупные компании не выключают серверы/компьютеры, а лишь сеть.

Если вы находитесь на этой статье, то очевидно, что вы не подходите для этого, и вы уже знаете, что делать - поэтому нет смысла объяснять вам вещи, которые уже широко известны в индустрии для технических специалистов.

Антивирусы не обнаруживают всего, особенно 0day-уязвимости, и если вы будете вести себя слишком смело, это может привести к серьезным последствиям. Обычно все, что было затронуто или может быть затронуто, должно быть отключено от сети, изолировано (оставлено без интернета) и очищено вручную, возможно, восстановлено из резервной копии, если атака кажется осуществленной актором, способным оставить задние двери.

Тем не менее, вам нужно определить, когда и как это попало в вашу систему, потому что в противном случае вы рискуете столкнуться с серьезными последствиями. Вы восстановили данные из резервной копии, оно снова попало (возможно, даже из зараженной резервной копии), и через год оно снова заберет ваши данные, и на этот раз потребует еще больший выкуп.

Итак, нужно решить эти вопросы, но мы вернемся к шагу 3, где обсудим, как это сделать. В данный момент необходимо минимизировать площадь атаки и знать, что говорить клиентам / властям в зависимости от ситуации.

Шаг второй, уведомление государственных учреждений и клиентов

В теории (и я настоятельно рекомендую соблюдать закон), в момент два должно быть подано уголовное заявление в DIICOT и "самообвинение" - уведомление для прессы в ANSPDCP. Последнее наложит на вас серьезный штраф (5-10 тыс. евро), но это правильно.

Обязанность по отчетности перед ANSPDCP не существует, если данные из утечек не затрагивают ни одного физического лица, однако подавляющее большинство имеет такой уровень риска.

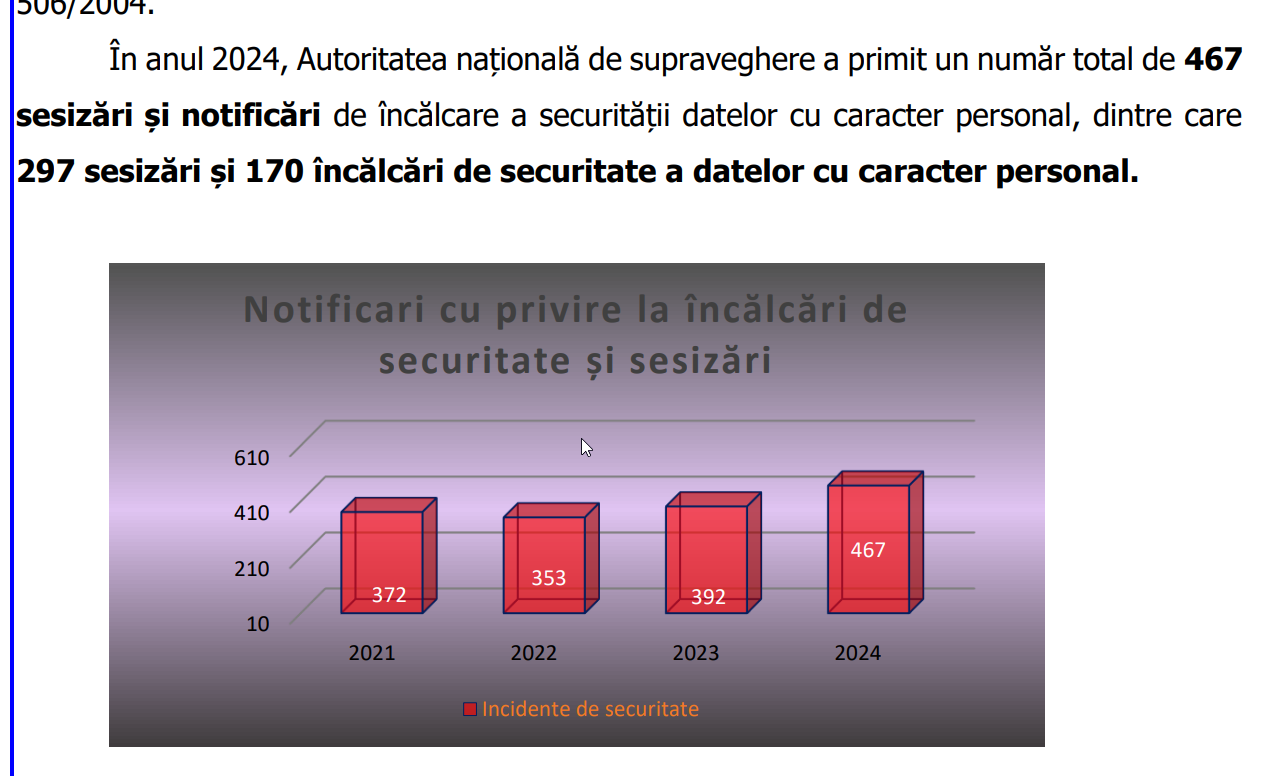

Тем не менее, большинство компаний не сообщают о событиях в ANSPDCP, чтобы избежать штрафов; по крайней мере, согласно отчетам ANSPDCP, таких случаев, похоже, очень мало, что указывает на выборочный bias. Румын скрывает вину под ковром, и я знаю, что в своих собственных уязвимых ситуациях, о которых сообщалось, ANSPDCP не был уведомлен. Я сообщил десятки случаев в государственные и частные учреждения, все с высоким уровнем риска. Не знаю, чтобы какая-либо организация была наказана.

Официальные отчеты о деятельности ANSPDCP, где можно увидеть относительно плохую ситуацию с самоотчетностью в Румынии.

Это твое решение, если ты решишь, но в принципе, если хакер не выложит данные в интернет (что вполне возможно, если данные интересные, но маловероятно, если данные скучные и их трудно использовать для шантажа), ты в безопасности и не подлежишь наказанию.

Если они выложат это в интернет, зависит от того, инициирует ли ANSPDCP (шансы небольшие или средние). Если ANSPDCP инициирует проверку, а ты не сообщил, то тебе не поздоровится, если у тебя нет хорошего адвоката, и ты можешь затягивать / отказываться сотрудничать честно / оправдываться, пользуясь ограничениями полномочий и авторитета ANSPDCP (то есть ты говоришь, что это ложные данные, что они не от тебя и так далее).

Многие, включая государственные органы, уже практиковали это раньше с успехом, судя по всему, но это рискованно и является уголовным преступлением, поэтому я не могу вас к этому подталкивать. Это не способ решения проблем ни в коем случае, и в долгосрочной перспективе такое поведение негативно сказывается на вашей репутации. Однако я не буду игнорировать институциональные уязвимости, которые у нас есть как у страны, и решение остается за предпринимателем, что делать на практике.

Юридически, у вас есть обязательство уведомлять, и штрафы могут достигать процентов от оборота, поэтому чем больше вы растете, тем более целесообразно не рисковать с отчетностью. Штраф приемлем, если вы не создаете себе дополнительные риски без оснований.

И затем обязательно уведомите клиентов, предоставив краткое резюме мер, которые компания собирается предпринять для предотвращения подобных инцидентов в будущем, а также рисков, которым они подвергаются, и как их смягчить. Если вы действуете добросовестно, это плохо, но не очень плохо. Я видел, как практикуются расплывчатые сообщения, основанные на минимальном соблюдении юридических обязательств.

Если это работает, то теоретически электронное письмо из двух строк, расплывчатое, освобождает вас от четкой юридической ответственности за нарушение GDPR. Теоретически это запрещено, но на практике возможно, что суд вас простит, и вы отделаетесь меньшим штрафом или вовсе без него. Я видел это на практике, потому что это создает видимость законности, не вызывая тревоги, связанной с ответственным сообщением. Непорядочно, но это практикуется.

Пожалуйста, наймите адвоката, так как штрафы большие, и они могут их уменьшить, особенно если вы решите соблюдать законные обязательства. Не буду лгать, говоря, что соблюдение обязательства по саморепортации часто происходит, но если вы разумны и делаете отчет, все равно наймите адвоката, чтобы сократить последующие расходы на штрафы.

Шаг три, смягчи атаку

После того как ты уладил свои юридические обязательства, смягчи атаку и посмотри, что можно сделать (восстановить из резервной копии, восстановить текущую систему).

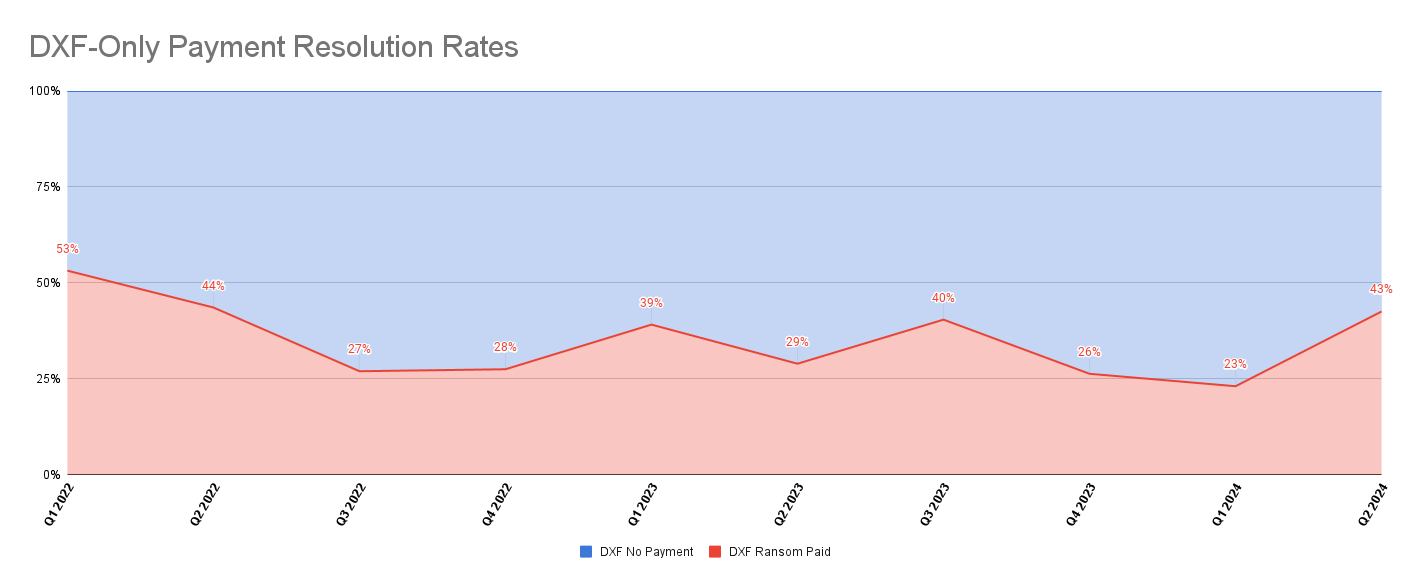

Некоторые атаки программ-вымогателей используют уязвимое вредоносное ПО, которое можно отключить позже. Другие атаки программ-вымогателей являются надежными, и у вас есть возможность заплатить человеку (на доверие) деньги с шансами 60% на 40%, что он вернет вам ключ шифрования, но ваши данные останутся у него на компьютере (и не исключено, что он снова потребует выкуп за них в будущем). Или он может вас обмануть.

Трудно оценить, сколько недобросовестных участников можно считать надежными - в конце концов, я бы не сказал, что преступники - это самые порядочные люди, но, вероятно, большинство из них предоставят вам ключ шифрования после выполнения своих действий по следующим причинам:

- Не все клиенты настолько ценны, чтобы стоило красть их данные и публиковать их, потому что у них есть данные, которые нельзя монетизировать другим способом.

- Обычно цена на экстрагированные данные на порядок ниже, чем плата за выкуп, особенно если у злоумышленника есть репутация (которая необходима, чтобы люди доверяли тому, что он сдержит слово и вернет деньги). Рисковать обманом, чтобы получить краткосрочную выгоду, опасно, так как это может привести к долгосрочным последствиям. И это не стоит ничего, чтобы отдать им ключ шифрования после того, как вы его получите.

Тем не менее, это не должно быть первым вариантом - если данные существуют в резервной копии или не были зашифрованы, лучше восстановить их из резервной копии и не передавать ничего злоумышленнику.

Если у вас действительно есть критически важные данные, где моральное решение может стоить вам всего бизнеса, я оставляю это на ваше усмотрение. Моральность спорна, если отказ от выплаты выкупа приведет к большим потерям для ваших клиентов, чем сумма, которую вы заплатите за шантаж.

Я объясню, как можно оплатить сбор за защиту в последней части статьи, хотя я и не одобряю такие действия. Ты решаешь, стоит ли это цены, и иногда это может быть возможно.

Шаг четыре, предотвратить повторение атаки в будущем

Бесполезно смягчать атаку, если вскоре последует новая. На мой взгляд, необходимо сделать все возможное, чтобы предотвратить будущую атаку.

Как это сделать? Просто сделайте резервную копию с избыточностью (по методу 3-2-1),

- 3 копии данных, одна из которых используется (продакшн + стенд), и две другие в качестве резервных копий.

- 2 различных средства хранения. Например, у вас может быть локальная резервная копия и одна в облаке. Дешевые варианты включают Hetzner Storage, Backblaze, но здесь есть сотни решений с их плюсами и минусами.

- Данные должны храниться вне офиса, то есть не там, где находится бизнес. В случае пожара или ядерного удара данные должны выжить. undeva. Обычно в облаке.

Затем убедитесь, что у вас установлен актуальный антивирус, что вы регулярно создаете резервные копии как приложений, так и самой операционной системы, и что вы следите за разделением данных в приложениях, то есть у вас есть некоторые правила информационной гигиены.

Будьте осторожны и не используйте одинаковые пароли в разных местах (или хотя бы используйте разные уровни паролей в зависимости от риска, связанного с каждым приложением, к которому вы получаете доступ, учитывая, что некоторые из них могут быть взломаны, и ваш пароль станет публичным рано или поздно).

Во-первых, обязательно убедитесь, что у вас есть план на случай бедствия, чтобы вы могли эффективно управлять будущими кризисами, когда они возникнут. Обычно компании, особенно малые, не задумываются об этом, даже на абстрактном уровне, и оказываются в замешательстве при атаке, не зная, что делать.

Ситуация сложная, и было бы абсурдно утверждать, что существует решение, которое учитывает все трудности, присущие управлению малым бизнесом.

Наконец, обучите своих сотрудников. Обычно они представляют собой наибольшую опасность. Они нажимают на электронные письма, на которые не следует нажимать, они доверчивы, используют глупые пароли, которые применяют и на работе.

Я лично столкнулся с двумя утечками данных по электронной почте, обе из-за ошибок сотрудников, которые неправильно использовали свои компьютеры, на которых хранили рабочие пароли. К счастью, мы разделяем бизнес-единицы, поэтому ничего чувствительного не было доступно. Просто они отправляли спам с моих почтовых ящиков, и это было ограничено после первого инцидента, когда мой почтовый сервер использовался для спама, поэтому я внедрил правила, чтобы ограничить пропускную способность (чтобы не отправлять много).

Шаг пять, понесите последствия

Реальность такова, что будут последствия за вашу небрежность / недостаточное выделение средств на предотвращение инцидента.

Размер затрат будет зависеть от того, насколько серьезен злоумышленник, насколько велика ваша цель и какой тип данных вы потеряли (речь идет о медицинских данных, юридической информации или о компрометации учетных записей, используемых исключительно в вашем приложении).

Если вы умны, потерянные данные не будут очень важны, и ваши расходы будут небольшими. Однако если вы упустили эти моменты, расходы могут быть значительными.

Если вы сообщили в учреждение, что стали жертвой утечки, это может обернуться для вас серьезными последствиями. Либо вам повезет, и злоумышленник был неосторожен, и вы сможете получить от него компенсацию (при условии, что у него есть средства, и что удастся конфисковать эти деньги, особенно если они находятся в криптокошельке, где, если злоумышленник умен, он может удерживать их, чтобы остаться с деньгами).

Бонус: Как вы платите за шантаж

Если вы оказались в нежелательной ситуации, когда нет более оптимального варианта, чем поддаться шантажу и заплатить за защиту, ниже мы расскажем, как сделать это быстро и (относительно) безопасно.

Установите средство связи с нападающим

Установите способ сотрудничества с недобросовестным участником, который поможет вам лучше понять, насколько вероятно, что он выполнит свои обещания. Обычно они будут пытаться использовать непрозрачные средства связи (например, Signal, анонимные электронные письма и т.д.).

Если они отслеживаемы, сообщите правоохранительным органам. Если вам удастся дать ему айплоггер (отправьте ему файл для загрузки с вашей системы, ссылку, где вы ведете логирование и т.д.), сообщите правоохранительным органам. Если он умен, учитывайте это, так как это снижает ваши шансы на успешные переговоры.

Если вы решите заплатить за "выкуп", предварительная дискуссия обязательна. Здесь вы можете обсудить, какие механизмы вы внедрили, чтобы ни одна сторона не пострадала, и, возможно, немного поторговаться по цене.

Если злоумышленник не идентифицирует себя с цифровым персонажем (группой хакеров, именем пользователя в хакерской группе и т.д.) таким образом, чтобы это можно было отследить (например, оставляя сообщение с своего аккаунта), риски заключаются в том, что вы можете попасть в ловушку.

Если он позорит свою репутацию, над которой долго работал, возможно, цена шантажа не покроет его репутационные потери. Это твое преимущество, если ты решишь вернуть ему деньги. Но обязательно убедись, что у него есть что терять, больше, чем он требует от тебя в шантаже.

Обычно такие актеры являются социопатами, но рациональными, так что с ними можно вести переговоры, если у вас есть четкие аргументы. Например, если он показывает, что он кто-то, но у него нет такой большой заранее установленной репутации, вы можете снизить цену, достигнув консенсуса на основе того, что он не может гарантировать выполнение своих обещаний. Будьте холодны с ним, не показывайте эмоций, и обычно вы сможете снизить цену.

Правило применяется с учетом изменений ко всем аморальным лицам, с которыми вы начинаете сотрудничество или с которыми вам предстоит взаимодействовать. Если у них есть проблемы с эго, используйте это в своих интересах. Большинство из них также нарциссы или имеют другие проблемы с личностью, которые можно использовать для снижения ваших затрат.

Найди способ и уведомь злонамеренного актера, что ты отомстишь ему, если он не сдержит обещание, подорвав его репутацию, которую он ранее продемонстрировал, но подумай, как сделать это, не испортив свою собственную репутацию еще больше.

Идея о том, что вы заплатили шантажисту, не выглядит благоприятной, и если вы не покажете актеру, что у вас есть на него компромат, он может полностью над вами посмеяться.

Покупайте криптовалюту для оплаты сбора за защиту

Вы используете CEX для покупки криптовалюты за деньги. Я не знаю, подлежат ли такие суммы вычету, или каков их налоговый статус. Однако я предполагаю, что это расходы, явно в интересах компании. Не думаю, что ANAF будет сообщать об этом в ANSPDCP, так как это требует больших усилий, но они могут отклонить расходы, даже если для них может быть экономическое и чисто налоговое обоснование.

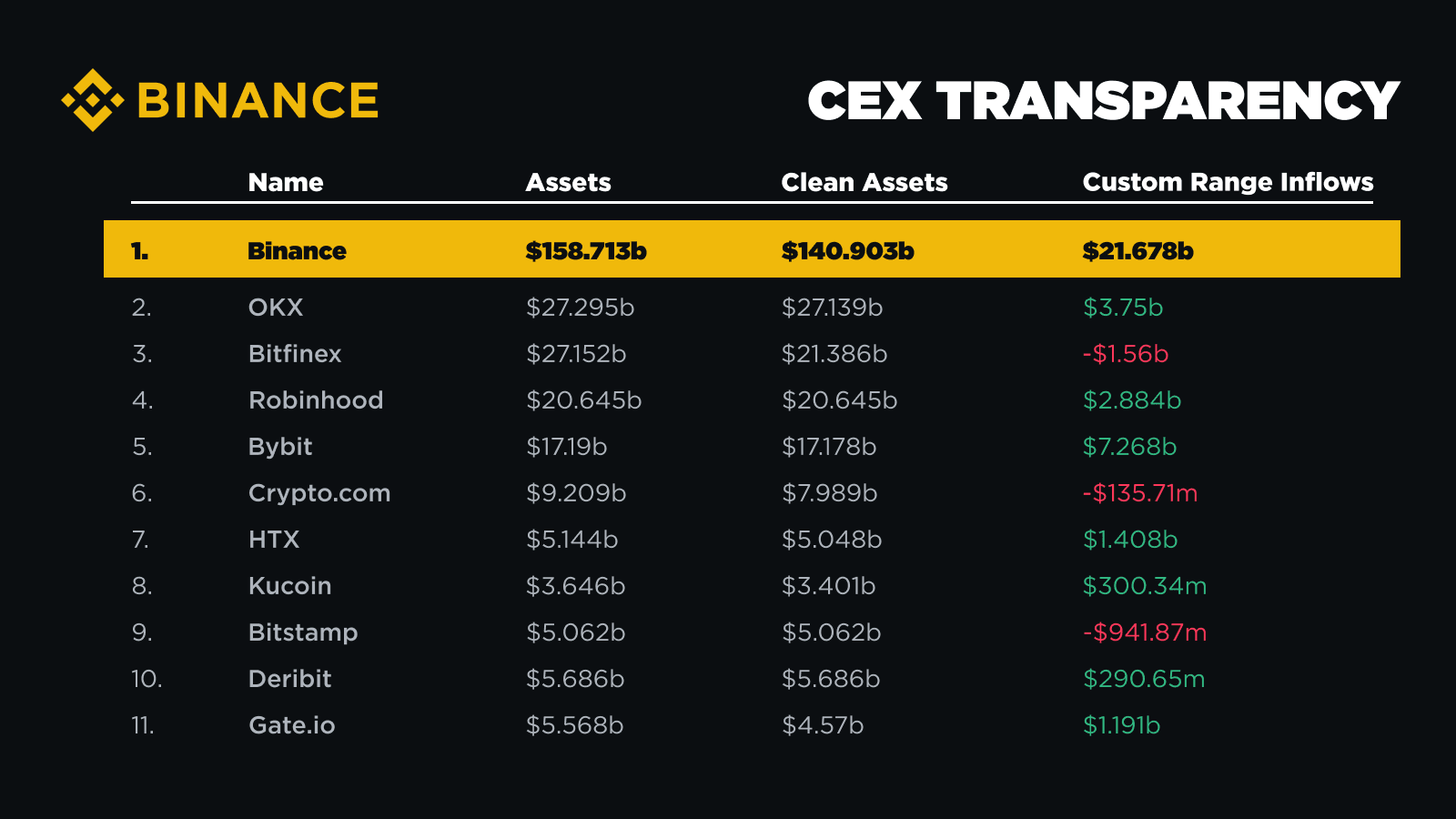

Хорошие примеры CEX, которые до сих пор не оказались Понци-схемами, включают Binance, Coinbase Pro, Kraken.

Идеально, если ты сможешь уведомить CEX о том, что собираешься заплатить выкуп, так как они могут заблокировать соответствующие счета (если они находятся в CEX) или могут установить ограничения на счета, чтобы усложнить злоумышленнику отмывание денег. Это необходимо сделать заранее. Здесь может помочь квалифицированный адвокат в этой области, таких немного.

Вы платите за правонарушителя

Вы можете найти криптоадрес злоумышленника. Если вы сотрудничаете с государственными учреждениями, рекомендуется обсудить с ними возможный выкуп, чтобы они могли координировать процесс, так как злоумышленник может выдать себя, отмывая деньги (или не делая этого). Иногда вы можете связать выплаченные деньги с виновным лицом и таким образом вернуть часть средств. Шансы невелики, поскольку злоумышленник становится все более умным.

Вероятно, он хочет либо Биткойн (который обладает высокой ликвидностью и интегрирован на платформах для отмывания денег), либо хочет Монеро или другие более сложные для отслеживания валюты. Скорее всего, он захочет Биткойн.

Покупайте биткойны на этих платформах.

После того как вы произведете оплату, вам останется только надеяться, что человек, совершивший преступления ранее, сдержит обещание и выполнит это произвольное правило о возврате ваших денег. Обычно злоумышленнику выгодно сдерживать обещание, особенно если у него есть личность, которая оправдывает атаки.

Результат твоих действий

Если он не сдержит обещание, осрамь его доступным способом, как я описал ранее. Если нет общего понимания, как его можно привлечь к ответственности за возможный обман, у него есть все стимулы это сделать и продать ваши данные после.

Если он сдержит обещание, используй ключ шифрования для расшифровки данных и проверь их целостность. Очень вероятно, что там все еще есть бэкдор. Проанализируй данные и проверь, а также убери все ненужное, что осталось там.

Если ты будешь неосторожен здесь, возможно, тебе придется снова заплатить налог на защиту. Преступники ищут хороших дойных коров, так что не будь хорошей дойной коровой.

Заключение

Нарушители в этих областях подготовлены, в то время как государственные учреждения отстают. Природа интернета напоминает Дикий Запад - очень трудно добиться справедливости в среде без прослеживаемости, где вину трудно или даже невозможно установить.

В современном цифровом мире расходы на расследование таких атак превышают миллион долларов, поэтому шансы на то, что власти обратят внимание на дело, если оно окажется сложным, минимальны.

Не надейся, что тебя спасет ни DIICOT, ни какой-либо IT-специалист или знакомый. Прими меры заранее, чтобы не стать жертвой, потому что последствия в альтернативном случае будут гораздо серьезнее.