El sistema de justicia, vulnerable al hacking. El Boletín Oficial, el ICCJ y muchos otros, hackeados.

Los hackers han descubierto múltiples vulnerabilidades en las instancias de Rumanía que les permiten falsificar sentencias que se vuelven imposibles de identificar por las víctimas - ICCJ, actualmente sin respuesta.

Publicație Oficială: ENTRYRISE S.R.L

Scop: Notificarea societății civile cu privire la existența mai multor brese care le-au vulnerabilizat securitatea datelor gestionate de instante si RAMO.

Detalii Breșa:

- Aproximativ 2,000,000 de dosare ale Curtii de Apel Cluj erau susceptibile sa fie exfiltrate de un atacator cu competente medii, dosare ce includeau date deosebit de sensibile

- Cel putin 100,000 de romani si persoane juridice din Romania au avut totalitatea documentelor din dosarul electronic public, documente cu sensibilitate deosebita:

- Cel putin 10.000 de romani si persoane juridice din Romania aveau anumite documente sensibile accesibile prin vulnerabilitatea IDOR

Riscuri:

- Furt de identitate (Peste 2,100,000 persoane vulnerabile)

- Santaj, acces informatii cu caractger deosebit de sensibil (Peste 2,100,000 persoane vulnerabile)

- Divulgare adresa + date din CI (Peste 2,110,000 persoane vulnerabile)Su punto de vista es jurídicamente válido y ha sido adjuntado en la parte inferior de la página. Veremos si el CSM se auto-sancionará o se auto-perdonará.

La respuesta está disponible en el pie de página de la página.

A pesar de que la tecnología ha evolucionado y las tendencias de "digitalización" han alcanzado incluso las cumbres del ámbito de la justicia, una digitalización mal realizada permite a los hackers acceder a datos sensibles, falsificar a la perfección resoluciones de cualquier tribunal (incluido el ICCJ), con menos de 8.000 EUR, y modificar o sabotear los expedientes presentados a través de ECRIS, el sistema de gestión de la justicia en Rumanía.

Este artículo tiene como objetivo llamar la atención pública sobre el grado de interés que tienen las instituciones públicas en la protección de sus datos, y sobre los peligros a los que están expuestos los ciudadanos, ya que, a pesar de ello, las instituciones públicas no están tomando las medidas necesarias para solucionarlo.

En este artículo, discutiremos sobre cómo:

- Los hackers pueden obtener sentencias legalizadas falsas en cualquier tribunal., por menos de 8.000 EUR.

- Cualquiera puede publicar leyes en el Boletín Oficial, a través de un amplio conjunto de vulnerabilidades críticas que no se han solucionado en 2 años.

- CSM ha hecho públicas más de 40,000 contraseñas de acceso en rejust.ro los expedientes sensibles con casos del Penal, al Derecho de Familia.

- Las resoluciones / documentos sensibles de los expedientes eran accesibles a través de Googleporque el expediente electrónico no tiene una contraseña para visualizar los archivos.

- Y otros

A través de esto, los hackers podían:

- Descubrir los problemas familiares y los aspectos íntimos que has tenido., y que fueron discutidos en el divorcio, en la división de bienes, o en litigios sobre la tutela. Podían posteriormente publicar detalles sobre tu familia, o incluso vender el acceso a esta información o chantajearte.

¿Argumentó la esposa que estaba insatisfecha con la relación porque eras impotente en el proceso de divorcio? ¿O tal vez discutió que golpeabas a tu hijo? No hay problema, ahora todo es público. - Descubrir secretos profesionales que han sido mencionados en el expediente o sobre los cuales se ha discutido en estos: Los competidores deshonestos han podido acceder a esta información.

- Ser modificar los términos de las penas para ciertos delitos: ¿Podemos confiar en que los jueces identificaron que, de hecho, se eliminó un cero o se redujo la pena por delitos poco comunes? Han fallado en el pasado en identificar actos que no debían publicarse en el BOE miles de veces.

- Obtener detalles sobre lo que les sucedió a las víctimas en un proceso penal y por lo que han pasado.las traumas que tienen y cómo pueden explotarlas para robar o chantajear a las víctimas.

Los afectados eran:

- Aproximadamente 2,000,000 de expedientes de la Corte de Apelaciones de Cluj eran susceptibles de ser exfiltrados por un atacante. con competencias medias, expedientes que incluían datos extremadamente sensibles:

- Un actor malicios obtenga detalles de los documentos en el expediente electrónico de casos penales, casos de menores, casos de violencia doméstica / menores, que incluyen detalles muy sensibles

- Un actor malicios Los documentos que incluyen secretos de estado, secretos comerciales, secretos bancarios y documentos de este tipo se vuelven accesibles para actores maliciosos.

- Al menos 100,000 rumanos y personas jurídicas de Rumanía han tenido la totalidad de los documentos en el expediente electrónico publicado.licencias, documentos de sensibilidad especial:

- Cualquier persona, incluso sin competencias técnicasse pueden obtener detalles de los documentos en el expediente electrónico de casos penales, casos de menores, casos de violencia doméstica / menores, que incluyen detalles muy sensibles

- Cualquier persona, incluso sin competencias técnicas Los documentos que incluyen secretos de estado, secretos comerciales, secretos bancarios y documentos de este tipo se vuelven accesibles para actores maliciosos.

- Al menos 10.000 rumanos y personas jurídicas de Rumanía hay ciertos documentos sensibles accesibles a través de la vulnerabilidad IDOR

- Los registros de las instancias que incluían la dirección, el número de identificación personal (CNP), así como otros datos que podrían falsificar un documento de identidad para obtener créditos bancarios de entidades financieras no bancarias (IFN), así como menciones de carácter sensible de la solución final proporcionada por los tribunales.

- Citas de los tribunales que incluían la dirección donde residía una persona.

¿Cómo puedo saber si he sido afectado?

He preparado una lista de personas que han sido afectadas, en mayor o menor medida, en su vulnerabilidad:

- Todas las personas que han tenido expedientes en el tribunal bajo la jurisdicción de Cluj - Acceso a la divulgación de expedientes.

- Todos los usuarios hasta 2024 del Monitor Oficial (RAMO)

- Todas las personas que buscan la fecha, el tribunal y el tipo de resolución que tuvieron a través de rejust.ro, utilizando la búsqueda "usando la contraseña", pueden encontrar su expediente - Divulgación del expediente completo.

Breve reseña:

Rumanía ha realizado en los últimos años esfuerzos significativos de digitalización, con la intención de alinearse con el bloque occidental al que tanto aspiramos. Aunque el deseo de digitalización es positivo, la forma en que se ha llevado a cabo plantea muchas interrogantes:

- ¿Por qué es tan costosa la digitalización cuando es realizada por una institución pública?

- ¿Por qué casi todas las instituciones públicas de Rumanía tienen brechas de datos, o sistemas susceptibles a ataques y llenos de vulnerabilidades?

- ¿Cuál es el impacto de estos intentos de "digitalización" sobre nosotros, como ciudadanos?

Uno de los sectores importantes en la democracia, la Justicia, ha sido fuertemente impactado por estas decisiones de digitalización apresuradas y sin un plan, muchas cortes adoptando soluciones digitales ad-hoc que no cumplían con los estándares de la industria.

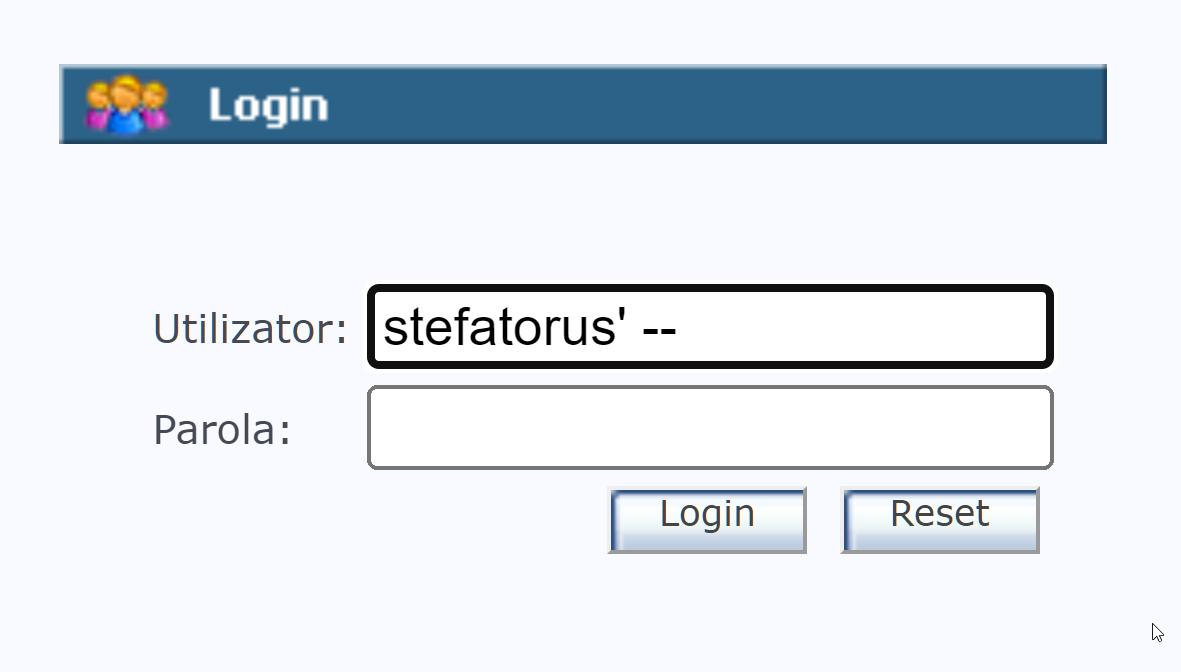

Desde los problemas de inyección SQL que permitían la modificación de los nodos regionales de ECRIS (el sistema donde se almacenan los expedientes, las soluciones breves, etc.), hasta simples IDOR causados por la falta de autenticación para información especialmente sensible, es momento de no guardar más los problemas para mí y exponerlos públicamente.

El Monitor Oficial, hackeado por piratas informáticos

La Regia Autónoma "Monitorul Oficial" (RAMO) es la institución pública encargada de gestionar la publicación de las leyes y garantizar su corrección. Esta es la institución que conserva las leyes y las hace públicas, y el sistema utilizado por RAMO para dar a conocer al público el Monitor Oficial era vulnerable.

Así, incluso un niño de 13 años apasionado por la informática puede entrar en el Boletín Oficial y publicar leyes, porque la aplicación fue desarrollada sin ninguna atención a los ataques más comunes y conocidos:

- SQL Inyección - Grado de riesgo CRÍTICOLa aplicación RAMO no gestionaba correctamente el acceso a la base de datos, permitiendo a los hackers conectarse con cualquier cuenta en la aplicación y extraer datos sensibles (por ejemplo: las cuentas de los usuarios).

- Listado de Directorio - Grado de Riesgo MedioLa aplicación AutenticMonitor, que podía ser utilizada para acceder a los monitores antiguos que no estaban indexados en la nueva aplicación "ExpertMonitor", era vulnerable a la enumeración de directorios, es decir, se podían leer los archivos que existían en el servidor del Monitor Oficial.

- Copias de respaldo no liberadas - Grado de riesgo alto: Otro aspecto identificado fue el almacenamiento en el servidor de copias de seguridad no segregadas, que probablemente contenían el código fuente, así como posibles copias de la base de datos, y que existían sin segregación en el servidor web. Un atacante podría utilizar esta información para identificar vulnerabilidades en la plataforma.

- Falta de autenticación de fotos de testigos - Grado de riesgo bajo: ExpertMonitor ponía a disposición del público fotos testigo que no estaban autenticadas, lo que permitía acceder al Monitor Oficial "gratuitamente" (en Rumanía debes comprar el derecho a acceder a documentos que estás obligado a conocer, ya que eres responsable legalmente si no lo haces), un aspecto claramente no intencionado por RAMO.

Medidas tomadas y completamente ignoradas

Nos hemos encontrado con una serie de problemas al intentar hacer que AutenticMonitor funcione en Windows 10 (requiere un applet de Java - applets que solo se pueden acceder con Internet Explorer), tratando de reconstruirlo localmente para que funcione de manera independiente.

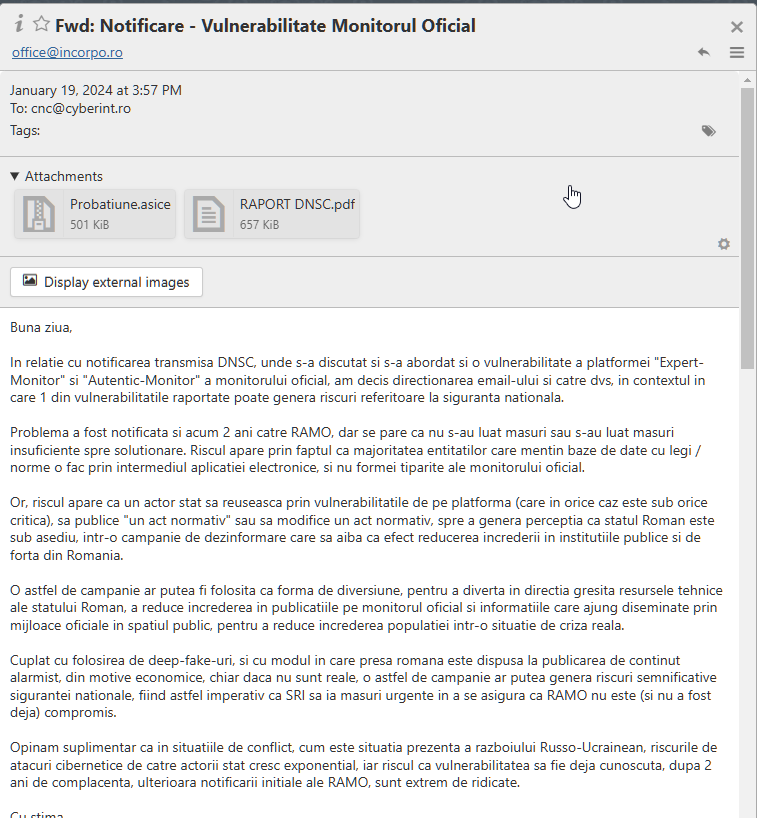

Una vez identificados, informamos urgentemente a RAMO sobre la existencia de los problemas y los riesgos que estos generan, incluso el 17 de octubre de 2022.

No he recibido ninguna respuesta sobre el plazo de resolución. Cuando contactamos a RAMO por teléfono, nos dijeron que entendían que queríamos hacer marketing y nos invitaron a Bucarest para una conversación..

En resumen, se nos propuso una colaboración con adjudicación directa / licitación manipulada como respuesta a nuestro "chantaje" de notificar problemas.

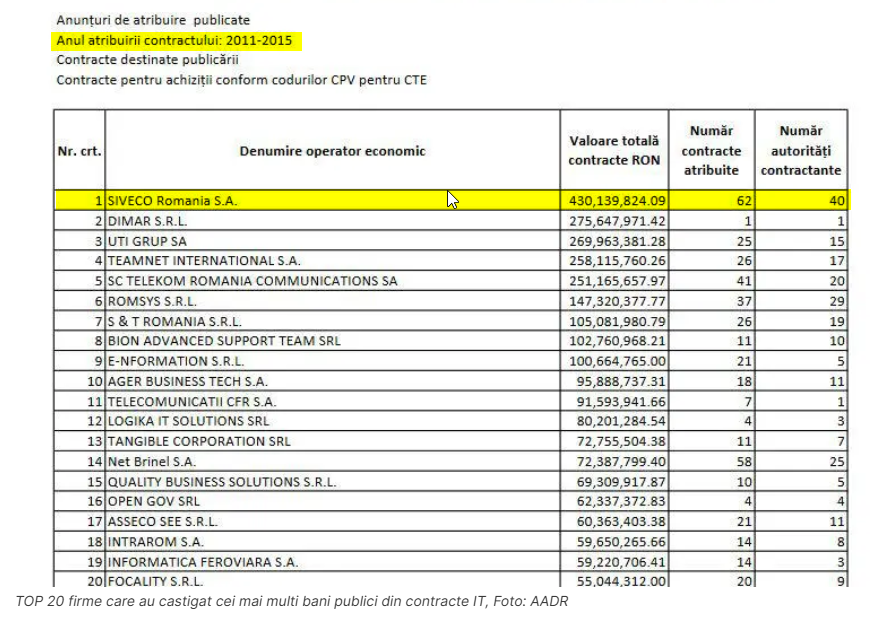

Nos dijeron que la aplicación fue desarrollada por SIVECO, y que así es como se hacen los programas en el estado.

Siveco realizó más de 400.000.000 RON en contratos con el estado, entre los años 2011 y 2015.

He rechazado, mencionando que estamos dispuestos a ayudar, dentro de nuestras posibilidades de tiempo, pro bono, pero no para el desarrollo de otra plataforma, con fondos del estado.

Nos dijeron que habían notificado a quien debían, pero "no pueden decir el nombre por teléfono" (probablemente SRI o STS), pero aparentemente no se tomaron medidas.

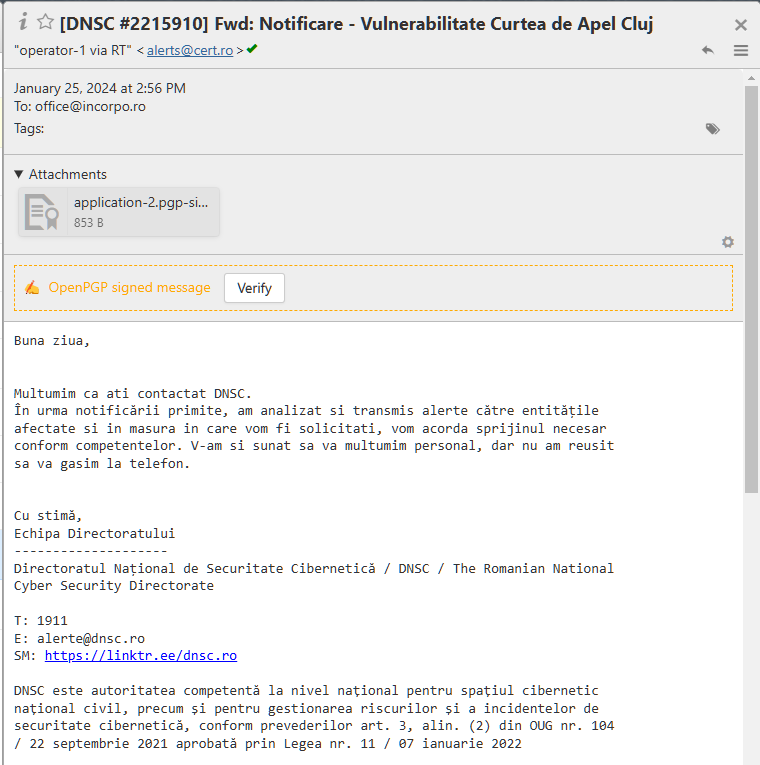

Por lo tanto, tras la notificación de otro conjunto de vulnerabilidades clave (UNBR + CECCAR), y el inicio de la operacionalización real del DNSC (Dirección Nacional de Seguridad CibernéticaHe comunicado el conjunto de vulnerabilidades que he notificado y que no se han resuelto.

DNSC nos ha comunicado que ha tomado las medidas necesarias para informar a las instituciones correspondientes. Entre estos problemas se encontraba la situación del Monitor Oficial, así como algunas vulnerabilidades que afectaban a la mayoría de los tribunales en Rumanía, de las cuales hablaremos más adelante.

Entre estos problemas se encontraba la situación del Monitor Oficial, así como algunas vulnerabilidades que afectaban a la mayoría de los tribunales en Rumanía, de las cuales hablaremos más adelante.

Para asegurarnos de que las vulnerabilidades que impactan la seguridad nacional fueron notificadas correctamente, He comunicado a la sección de CyberInt las vulnerabilidades que afectaban a los tribunales militares y al Boletín Oficial.Dada la jurisdicción que tiene el SRI sobre estos, y los peligros de lanzar ataques híbridos o campañas de desinformación con el fin de generar confusión antes de una posible incursión armada.

Es evidente que un actor estatal como Rusia puede encontrar otras formas de aprovechar tales vulnerabilidades.

Interesante, en 12 días se viralizarán diversos ataques a la Cámara de Diputados, que coordina la actividad del Monitor Oficial.

Aunque el ataque no parece haber sido de gran magnitud, genera una presión mediática que empodera al DNSC y que inicia el proceso de "armarse contra los hackers" necesario para prevenir tales ataques.

N.B: He debatido con colegas si podría haber sido lanzado por el SRI como una operación de bandera falsa precisamente para "concienciar" sobre estas vulnerabilidades, pero se ha quedado en el nivel de especulación sin pruebas. En cualquier caso, ante un informe de este tipo, donde el silencio es la práctica estándar, buscas confirmaciones de las medidas tomadas en todo tipo de lugares.

¿Qué podían hacer los hackers en el Monitor Oficial?

Dada la naturaleza de la aplicación, es evidente que a través de ella o de su base de datos, se podían publicar leyes, y mediante la vulnerabilidad de inyección SQL, esto puede ser realizado por cualquiera.

Así, cualquiera tenía el poder de publicar leyes en el Boletín Oficial, y las posibilidades de que estos fueran identificados eran mínimas.

Recordemos cómo la profesión de asesor jurídico fue desviada por la federación de ONG OCJR, que engañó al Monitor Oficial para publicar un estatuto ficticio que imponía obligaciones no respaldadas por el parlamento:

Descubre cómo se desvió la profesión de asesor jurídico y cómo luchamos para detenerlo.

Debido a la enorme superficie de ataque, es casi seguro que un actor malicioso podría haber explotado las vulnerabilidades reportadas, así como otras posibles vulnerabilidades que no hemos detectado.

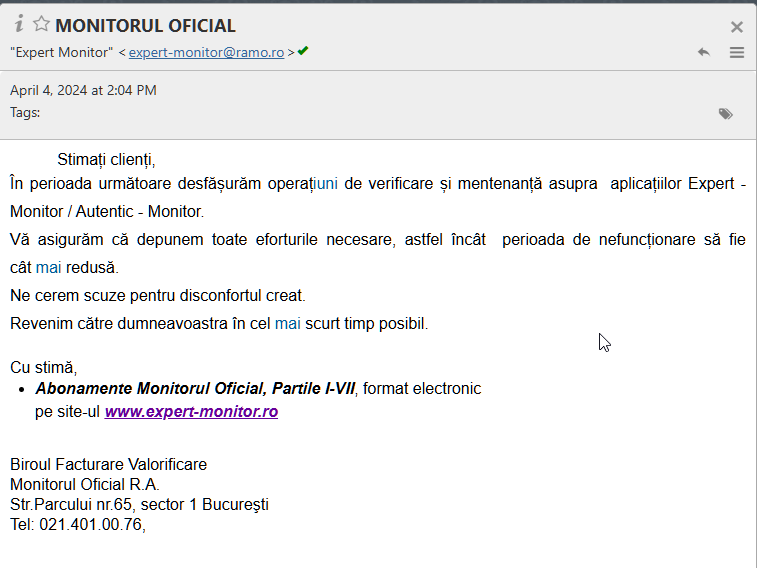

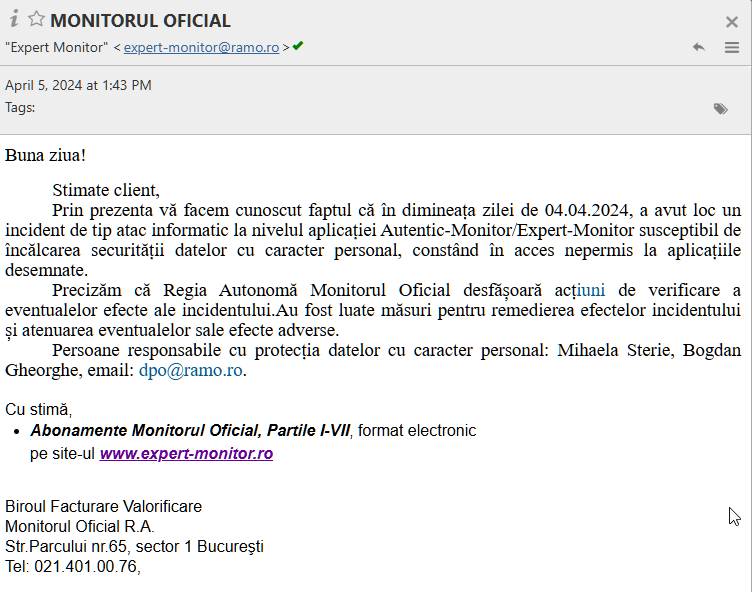

De hecho, el Monitor Oficial sufrió recientemente una brecha de datos, momento después del cual confirmamos que las vulnerabilidades habían sido rectificadas.

Aunque los detalles sobre esta brecha no se han comunicado públicamente, excepto por algunos correos electrónicos vagos enviados a las personas que tenían una cuenta en ExpertMonitor / AutenticMonitor, es evidente que han sufrido una brecha de datos significativa, ya que las medidas anteriores (inexistentes) no se implementaron. ha demostrado que MO no reacciona a problemas menores.

El 5 de abril de 2024, ellos regresan con una notificación al respecto, comunicando incluso a las personas que se dirijan al DPO de MO.

Rara vez las instituciones toman medidas así, por lo que en este aspecto, elogiamos la iniciativa del MO de cumplir con las obligaciones legales que les correspondían.

Sin embargo, incluso así, lo que no mencionó el Monitor Oficial es:

- Puntual, ¿qué "incidente de tipo ataque informático" ocurrió y qué impacto tuvo?

- A ¿Se ha fomentado la susceptibilidad, o incluso se han divulgado datos de carácter personal? ¿Dispone RAMO de un registro de auditoría que muestre quién accedió a la información y qué información se accedió?

- ¿A cuántas cuentas / a qué datos tuvieron acceso los atacantes? Anteriormente, destacamos que los datos personales, incluidas las direcciones, se divulgaban a través de un listado de directorio de todas las facturas/proformas, aspecto que fue notificado a la MO. Además, la vulnerabilidad de inyección SQL probablemente permitía la exfiltración de datos de la base de datos. (la mayoría eran ciegos, sin embargo)

Lo que es cierto es que, aunque fueron notificados sobre ciertos riesgos, riesgos que, una vez que aparecen, son señales de una base débil que necesita ser reforzada, si no construida desde cero, no tomaron las medidas hasta que fue demasiado tarde.

De hecho, esta conducta es algo estándar en las instituciones públicas, especialmente en aquellas con "apoyo político", lo que genera numerosos peligros para la democracia, y que no deberían existir bajo ninguna circunstancia.

Corte de Apelaciones de Cluj, vulnerable al acceso a la base de datos regional ECRIS

El Sistema ECRISes decir, el sistema de interconexión utilizado por la justicia de la UE, que se implementa a nivel nacional en forma de nodos modulares actualmente alojados de manera distinta por cada corte de apelaciones, ha sido vulnerable a accesos no autorizados debido a errores de configuración y fragmentos de código mal redactados.

Desde su perspectiva, esta situación no sería problemática si en el servidor del tribunal no se encontraran también copias de seguridad de la instalación de WordPress (+ la base de datos) y ECRIS utilizados por el tribunal.

Las copias de seguridad de la base de datos de WordPress y de la instalación incluyen también las versiones hash de las contraseñas utilizadas por las instancias, y debido a la naturaleza de algunos sitios que deben ser accesibles también por personal con formación jurídica, esto conlleva el riesgo de que algunas contraseñas no sean necesariamente seguras y puedan ser identificadas mediante un ataque de fuerza bruta (intento de todos los archivos con nombres racionales) en la base de datos.

Las copias de seguridad para acceder al sistema ECRIS son probablemente clones de la aplicación WEB utilizada por el Tribunal de Apelaciones de Cluj, que permitían ampliar la superficie de ataque.

Juntas, las 2 vulnerabilidades mencionadas anteriormente hacían casi seguro la existencia de vulnerabilidades que permitieran el acceso a WordPress, desde donde se podría escalar el acceso a todas las aplicaciones alojadas por el usuario web, y dependiendo de la versión de Windows, al servidor completo.

Las copias de seguridad para acceder al sistema ECRIS son probablemente clones de la aplicación WEB utilizada por el Tribunal de Apelación de Cluj, que permitían ampliar la superficie de ataque.

Peligro real

Juntas, las 2 vulnerabilidades mencionadas anteriormente hacían casi seguro la existencia de vulnerabilidades que permitieran el acceso a Wordpress, desde donde se podría escalar el acceso a todas las aplicaciones alojadas por el usuario web, y dependiendo de la versión de Windows, al servidor completo.

Puedo afirmar con un 80% de certeza que a través de estas vulnerabilidades se podían acceder a todos los expedientes de la región de Cluj, lo que significa más de 1.377.972 expedientes, incluidos expedientes con casos como:

- Pederastia

- Expedientes con Menores

- Violaciones

- Omoruri

Los datos accedidos, esa información podría ser utilizada para chantajear a personas, o divulgada públicamente para generar caos en el sistema de justicia.

Medidas tomadas y su impacto

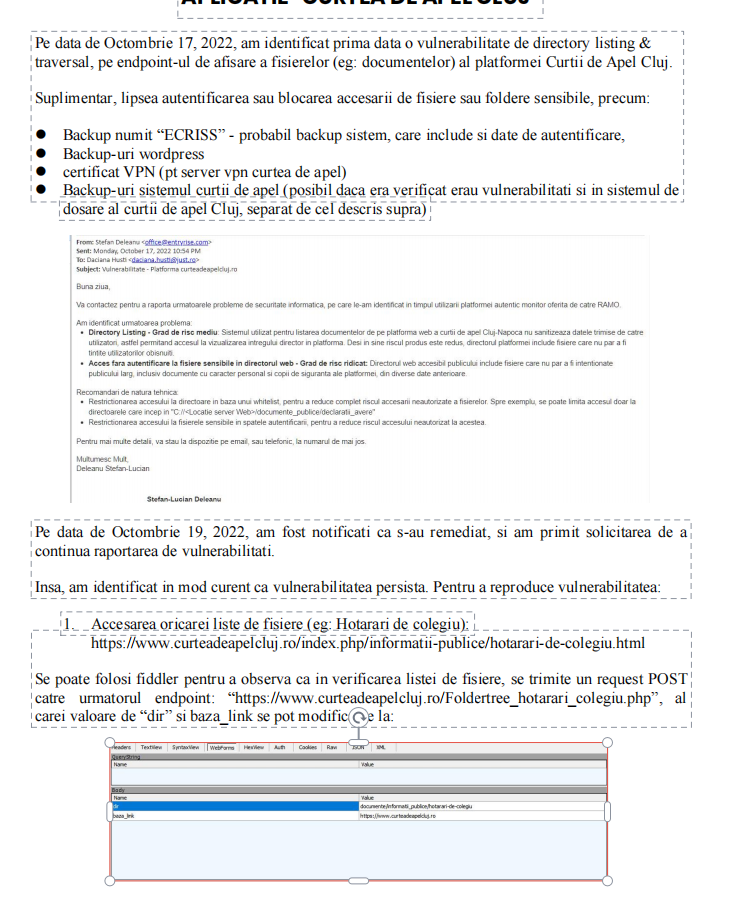

Hemos comunicado de inmediato las vulnerabilidades al Tribunal de Apelaciones de Cluj.

El 19 de octubre de 2022, se nos notificó que se habían solucionado los problemas, y recibimos la solicitud de continuar reportando vulnerabilidades.

No obstante, después de un período de tiempo (Confirmado a finales de 2023), el administrador del sistema de la Corte de Apelaciones cometió el error de re-implementar los mismos scripts PHP que permitían nuevamente la lectura de la información del directorio web.

A continuación, se permitía el acceso a ciertas copias de seguridad, aunque las de carácter sensible ya no eran accesibles.

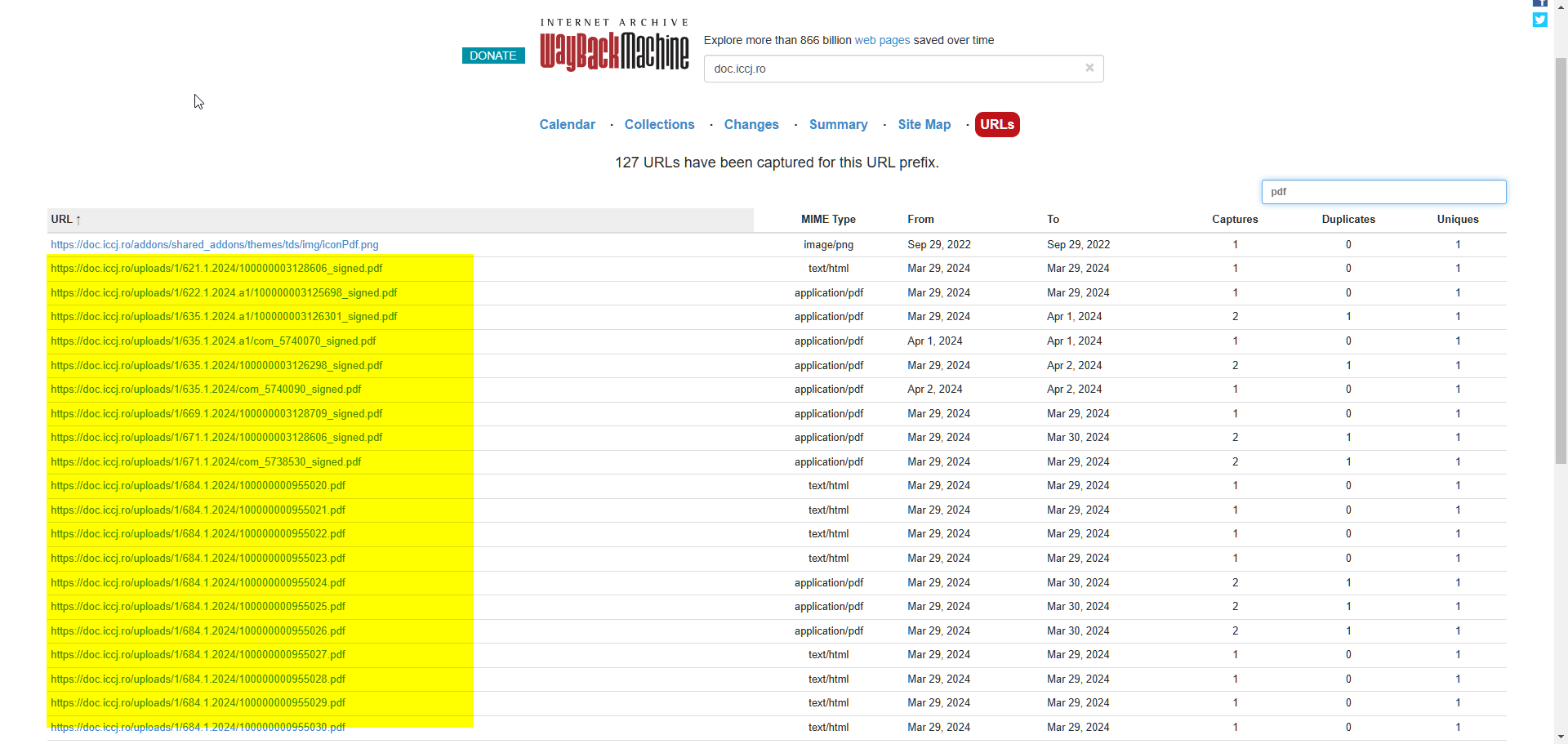

Más de 196 instancias, vulnerables a IDOR

Debido a la falta de un sistema efectivo de autenticación, incluso hoy en día se pueden identificar y descargar los documentos que se publican en el expediente electrónico del tribunal.

Este problema permitía la exfiltración de números de identificación personal, direcciones, así como detalles sensibles sobre diversos casos, incluyendo casos con menores, en el ámbito familiar, o en otras áreas problemáticas cuya divulgación puede afectar la vida privada de las personas.

Además, debido a la mala configuración del archivo robots.txt al instantelor, un fisier care permite configurarea carui program automat (eg: Google, Bing) are acces la aceste informatii, aceste hotarari ajungeau sa fie indexate, chiar si acum fiind vizibile pe webarchive.

Desi los instantes tomaron posteriormente la medida de solicitar la eliminación de estos archivos de webarchive, todavía están almacenados en CommonCrawl u otros sitios de perfil, y la implementación de un sistema de autenticación, como recomendé, no se ha llevado a cabo.

Entre estas instancias, se encontraba el Tribunal Supremo de Casación y Justicia, la mayoría de los tribunales de apelación y todos los tribunales militares de apelación.

Lista de instancias vulnerables a IDOR:

- Vrancea: Tribunal de Vrancea, Juzgado de Adjud, Juzgado de Focșani, Juzgado de Panciu

- Vaslui: Tribunal de Vaslui, Juzgado de Bârlad, Juzgado de Huși, Juzgado de Vaslui

- Tulcea: Tribunal de Tulcea, Juzgado de Babadag, Juzgado de Măcin, Juzgado de Tulcea

- Timiș Corte de Apelaciones de Timișoara, Tribunal de Timiș, Tribunal Militar de Timișoara, Juzgado de Deta, Juzgado de Făget, Juzgado de Lugoj, Juzgado de Sânnicolau Mare, Juzgado de Timișoara

- Teleorman: Tribunal de Teleorman, Juzgado de Alexandria, Juzgado de Roșiori de Vede, Juzgado de Turnu Măgurele, Juzgado de Videle, Juzgado de Zimnicea

- Suceava: Corte de Apel Suceava, Tribunal de Suceava, Juzgado de Câmpulung Moldovenesc, Juzgado de Fălticeni, Juzgado de Gura Humorului, Juzgado de Rădăuți, Juzgado de Suceava, Juzgado de Vatra Dornei

- Sibiu: Tribunal de Sibiu, Juzgado de Agnita, Juzgado de Avrig, Juzgado de Mediaș, Juzgado de Săliște, Juzgado de Sibiu

- Satu Mare: Tribunal de Satu Mare, Juzgado de Carei, Juzgado de Negrești-Oaș, Juzgado de Satu Mare

- Prahova: Corte de Apel Ploiești, Tribunal de Prahova, Juzgado de Câmpina, Juzgado de Mizil, Juzgado de Ploiești, Juzgado de Sinaia, Juzgado de Vălenii de Munte

- Olt: Tribunal de Olt, Juzgado de Balș, Juzgado de Caracal, Juzgado de Corabia, Juzgado de Slatina

- Mureș: Corte de Apel Târgu-Mureș, Tribunal de Mureș, Tribunal Especializado de Mureș, Juzgado de Luduș, Juzgado de Reghin, Juzgado de Sighișoara, Juzgado de Târgu-Mureș, Juzgado de Târnăveni

- Mehedinți: Tribunal de Mehedinți, Juzgado de Baia de Aramă, Juzgado de Drobeta-Turnu Severin, Juzgado de Orșova, Juzgado de Strehaia, Juzgado de Vânju Mare

- Ilfov: Tribunal de Ilfov, Juzgado de Buftea, Juzgado de Cornetu

- Iași: Corte de Apel Iași, Tribunal de Iași, Tribunal Militar de Iași, Juzgado de Iași, Juzgado de Hârlău, Juzgado de Pașcani, Juzgado de Răducăneni

- Ialomița: Tribunal de Ialomița, Juzgado de Fetești, Juzgado de Slobozia, Juzgado de Urziceni

- Hunedoara: Tribunal de Hunedoara, Juzgado de Brad, Juzgado de Deva, Juzgado de Hațeg, Juzgado de Hunedoara, Juzgado de Orăștie, Juzgado de Petroșani

- Harghita: Tribunal de Harghita, Juzgado de Gheorgheni, Juzgado de Miercurea Ciuc, Juzgado de Odorheiu Secuiesc, Juzgado de Toplița

- Gorj: Tribunal de Gorj, Juzgado de Motru, Juzgado de Novaci, Juzgado de Târgu Cărbunești, Juzgado de Târgu Jiu

- Giurgiu: Tribunal de Giurgiu, Juzgado de Bolintin Vale, Juzgado de Giurgiu

- Galați Corte de Apel de Galați, Tribunal de Galați, Juzgado de Galați, Juzgado de Liești, Juzgado de Târgu Bujor, Juzgado de Tecuci

- Dolj: Corte de Apelaciones de Craiova, Tribunal de Dolj, Juzgado de Băilești, Juzgado de Calafat, Juzgado de Craiova, Juzgado de Filiași, Juzgado de Segarcea

- Dâmbovița: Tribunal de Dâmbovița, Juzgado de Găești, Juzgado de Moreni, Juzgado de Pucioasa, Juzgado de Răcari, Juzgado de Târgoviște

- Covasna: Tribunal de Covasna, Juzgado de Întorsura Buzăului, Juzgado de Sfântu Gheorghe, Juzgado de Târgu Secuiesc

- Constanța: Corte de Apel Constanța, Tribunal de Constanța, Juzgado de Constanța, Juzgado de Hârșova, Juzgado de Mangalia, Juzgado de Medgidia

- Cluj: Tribunal Militar de Cluj

- Caraș-Severin: Tribunal de Caraș-Severin, Juzgado de Caransebeș, Juzgado de Moldova-Nouă, Juzgado de Oravița, Juzgado de Reșița

- Călărași: Tribunal de Călărași, Juzgado de Călărași, Juzgado de Lehliu-Gară, Juzgado de Oltenița

- Buzău Tribunal de Buzău, Juzgado de Buzău, Juzgado de Pătârlagele, Juzgado de Pogoanele, Juzgado de Râmnicu Sărat

- Bucarest: Corte Suprema de Casación y Justicia, Tribunal de Apelaciones de Bucarest, Tribunal Militar de Apelaciones de Bucarest, Tribunal de Bucarest, Tribunal de Seguros de Bucarest, Tribunal Militar de Bucarest, Juzgado del Sector 1, Juzgado del Sector 2, Juzgado del Sector 3, Juzgado del Sector 4, Juzgado del Sector 5, Juzgado del Sector 6

- Brașov: Corte de Apelaciones de Brașov, Tribunal de Brașov, Tribunal de Menores y Familia de Brașov, Juzgado de Brașov, Juzgado de Făgăraș, Juzgado de Rupea, Juzgado de Zărnești

- Brăila: Tribunal de Brăila, Juzgado de Brăila, Juzgado de Făurei, Juzgado de Însurăței

- Botoșani: Tribunal de BOTOȘANI, Juzgado de BOTOȘANI, Juzgado de DARABANI, Juzgado de DOROHOI, Juzgado de SĂVENI

- Bihor: Corte de Apel Oradea, Tribunal de Bihor, Juzgado de Oradea, Juzgado de Aleșd, Juzgado de Beiuș, Juzgado de Marghita, Juzgado de Salonta

- Arad: Tribunal de ARAD, Juzgado de ARAD, Juzgado de CHIȘINEU-CRIȘ, Juzgado de GURAHONȚ, Juzgado de INEU, Juzgado de LIPOVA

- Alba: Corte de Apel Alba Iulia, Tribunal de Alba, Juzgado de Alba Iulia, Juzgado de Aiud, Juzgado de Blaj, Juzgado de Câmpeni, Juzgado de Sebeș

¿Cómo podría ser abusada la vulnerabilidad?

Muy sencillo. Escribías en Google "filetype:pdf site:[Sitio del expediente electrónico del tribunal]" y obtenías resoluciones / citaciones / documentos de los expedientes electrónicos que habían sido enviados por correo electrónico a los justiciables o profesionales.

¿Qué hemos hecho para promover la solución del problema?

He notificado de inmediato al CSM y al DNSC sobre estas vulnerabilidades, quienes han informado a los tribunales que ahora han colocado archivos robots.txt en el sitio.

Les propusimos que implementaran autenticación en los endpoints de visualización, ya sea con un 2FA utilizando el correo electrónico del destinatario o mediante otros métodos de autenticación; sin embargo, parece que no han tomado las medidas solicitadas, excepto la desindexación en Google.

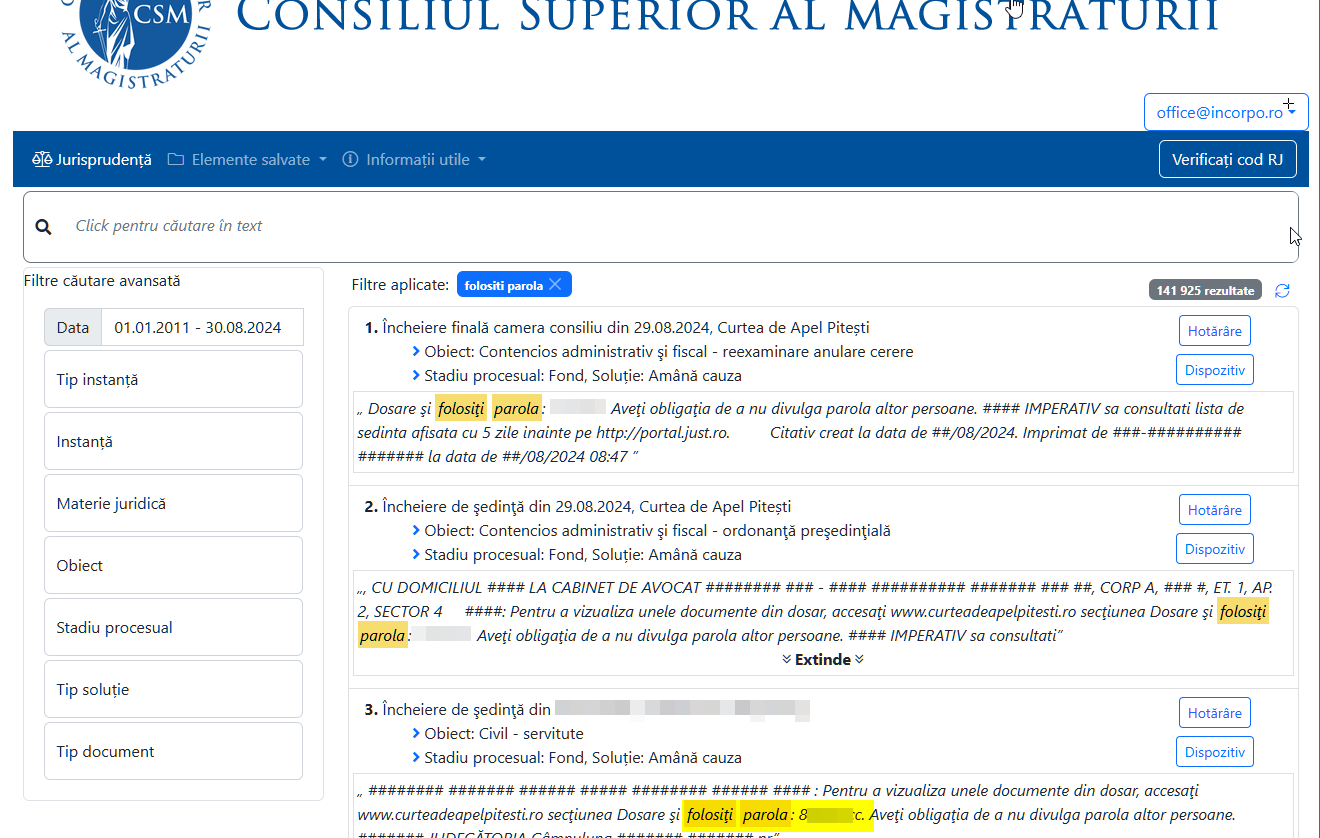

Las contraseñas para acceder a los archivos electrónicos, publicadas por el CSM:

Recientemente, un no jurista me comunicó un problema grave que parece haber sido explotado en la naturaleza (por actores que accedieron utilizando este problema) en los archivos electrónicos de varios tribunales de Rumanía.

Aproximadamente 40,000 expedientes electrónicos, incluidos los de casos con menores, se han divulgado debido a la culpa de algunos magistrados y a problemas de configuración de un sistema público proporcionado por el CSM.

Aunque a primera vista podría parecer que los expedientes están anonimizados (por número de expediente) en rejust.ro, la realidad es que son muy fáciles de identificar mediante la búsqueda por fecha, tribunal, objeto, estado procesal y solución.

Por lo tanto, los archivos de rejust.ro se pueden correlacionar fácilmente con los de just.ro para conocer el contenido de cada solución proporcionada por los tribunales.

Así, un atacante solo necesita ingresar al sitio web del tribunal, buscar en Sintact u otra aplicación de búsqueda de casos, exactamente el tribunal que emitió en esa fecha una resolución de ese tipo, compararla por el dispositivo (opcional), ¡y bam! Ha obtenido acceso a los casos y puede revisarlos.

Qué objetos y qué instancias han sido vulnerables:

Según rejust.ro, los expedientes que publicaban en las actas de las sesiones las contraseñas de los expedientes eran emitidos por:

- Juzgado de Constanța: 16,21%

- Juzgado de Râmnicu Vâlcea: 10,7%

- Tribunal de Constanța: 7,06%

- Juzgado de Cluj-Napoca: 6%

- Juzgado de Turda: 5,72%

- Juzgado de Bistrița: 4,72%

- Tribunal de Cluj: 4,3%

- Tribunal de Sibiu: 3,9%

- Juzgado de Tulcea: 3,46%

- Juzgado de Babadag: 3,22%

- Juzgado de Baia Mare: 3,21%

- Juzgado de Costești: 2,65%

En porcentaje, estas soluciones tenían objetos de estas áreas del derecho:

- Civil - 64,53%

- Penal: 10,05%

- Litigios con profesionales: 7,7%

- Contencioso administrativo y fiscal: 6,06%

- Menores y familia: 4,55%

- Litigios laborales: 3,04%

- Quiebra: 2,61%

- Seguros sociales: 1,38%

Más del 15,98% de los expedientes respectivos tenían un objeto sensible, lo que corresponde a 22.777 expedientes, lo que significa que:

- 4,483 expedientes con objeto de la categoría "Menores y Familia", de los cuales ~1120 con contraseña visiblelo que permitía a cualquier tercero con una cuenta gratuita en rejust.ro ver detalles sobre la vida privada de las personas, detalles sobre menores, así como información sobre disputas y hallazgos de violencia doméstica que podrían ser utilizados como prueba en tales casos.

- 12,512 expedientes en la categoría "Penal", de los cuales ~3128 tienen la contraseña visiblelo que permitía a terceros leer detalles sobre las víctimas y tener información sensible con la que podrían chantajearlas, entre otras cosas.

- 1,718 expedientes con objeto en la categoría "Seguros Sociales", de los cuales ~429 con contraseña visible, lo que permitía a terceros conocer información sobre las enfermedades / problemas de salud de otros terceros.

Es evidente que los otros 104,606 expedientes tampoco se puede decir que no incluían ninguna información de carácter sensible, ya que en casos civiles y litigios con profesionales se adjuntaron en el expediente documentos que incluyen:

- secretos comerciales

- secreto bancario

- Información sobre diversas fechas sensibles/críticas que pueden afectar a los profesionales si se hacen públicas.

- Detalles sobre problemas familiares (por ejemplo: problemas de sucesión, etc.)

El número de datos sensibles que probablemente sean accesibles es considerablemente alto, y el hecho de que cualquier persona pueda abusar de esta vulnerabilidad sin ningún conocimiento técnico es problemático.

Además, el hecho de que haya descubierto la vulnerabilidad a través de un abogado demuestra que los datos ya estaban siendo abusados.

Medidas tomadas:

He comunicado estos problemas al DNSC y al CSM, que han tomado medidas temporales para solicitar la eliminación de la información de webarchive, la desindexación de Google de los respectivos archivos, pero no han implementado un sistema de autenticación antes de la visualización de los documentos.

No se ha comunicado a las víctimas que han sido víctimas de brechas, aparentemente los tribunales no son susceptibles de informar sobre las brechas de datos a la ANSPDCP, de modo que nadie ha podido tomar medidas para responsabilizar a los culpables.

Situación actual:

El problema persiste, aunque de una manera más moderada, los atacantes pueden intentar números de serie para los archivos y así descargar información arbitraria de cualquier expediente. Dado que los nombres de los archivos (y la URL de acceso no autenticado) son secuenciales y formateados según ciertas reglas, en una noche se puede desanonimizar discrecionalmente cualquier serie de documentos.

Además, dado que los documentos son públicos, las protecciones legales contra los atacantes (que son difíciles de identificar) son casi inexistentes, y el justiciable debe litigar contra la institución judicial (ICCJ, Cortes de Apelación), no siendo ni siquiera un error de juicio, sino una mala gestión de sus datos.

Es de interés si responde todo el estado, o si lo hará la institución del tribunal, ya que no es un error de los magistrados, sino de la institución que les proporciona los recursos para funcionar.

En cualquier caso, el abogado que debería defenderlo también estará confundido sobre cómo abordar los problemas, por lo que las posibilidades de que los justiciables se den por vencidos y bajen la cabeza son altas.

Una resolución legalizada electrónicamente del ICCJ o de cualquier otro tribunal, por debajo de 10.000 EUR.

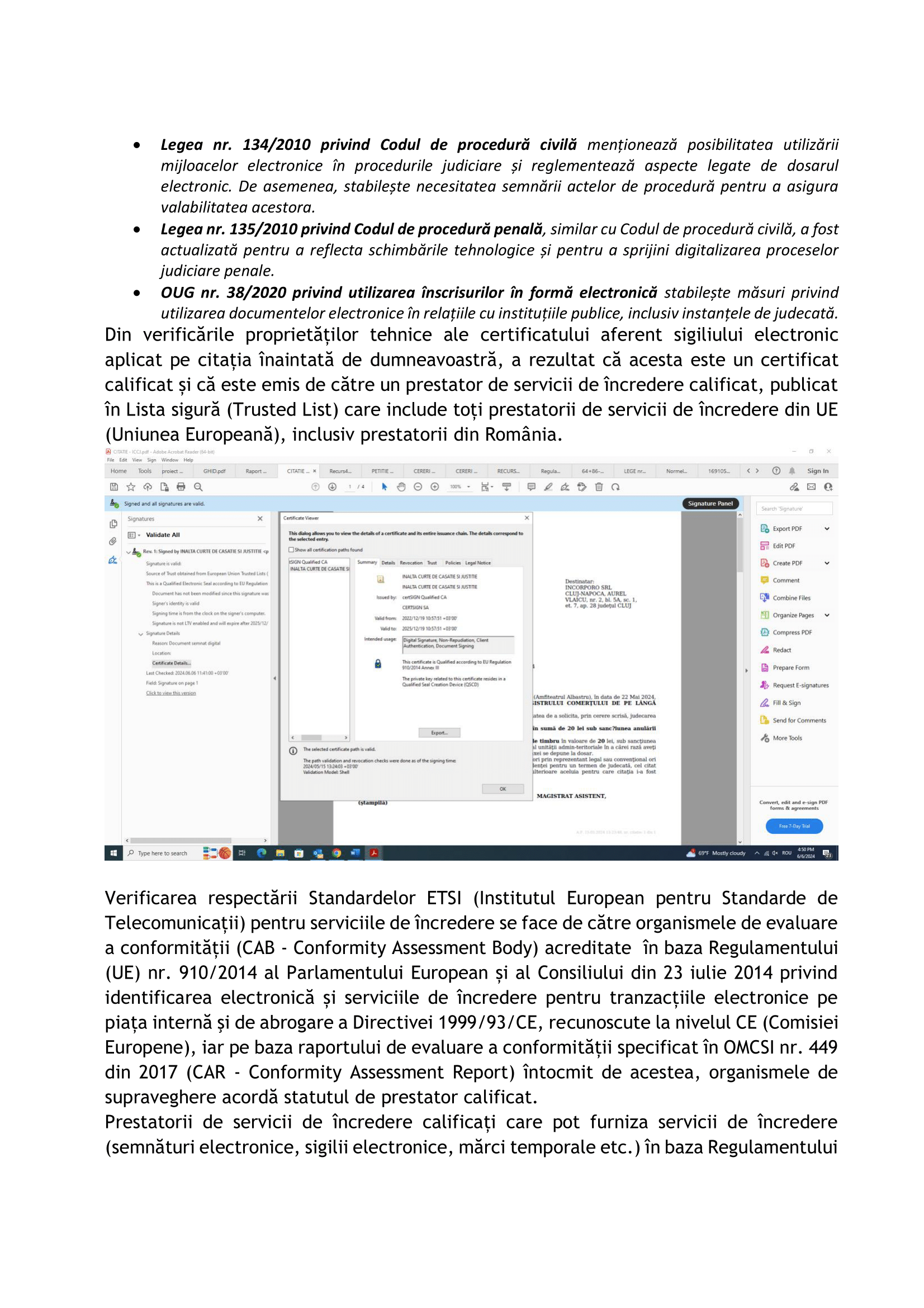

Finalmente, otra nota interesante es sobre el problema de los sellos electrónicos de los tribunales, que de ninguna manera cumplen con los estándares europeos obligatorios.

Dado que el notario no puede "legalizar" un poder o cualquier documento desde el baño, sino que debe seguir ciertos pasos, aplicar el sello, añadir el relieve en las páginas, etc., las firmas electrónicas también deberían estar protegidas por ciertos mecanismos.

A pesar de que las regulaciones y estándares obligatorios de la UE prevén esto, precisamente para prevenir falsificaciones más difíciles de identificar, electrónicas, los tribunales en Rumanía, que tienen firmas de CertSign, no cumplen con estas obligaciones y ignoran las peticiones para rectificar este aspecto.

Todas las citas en formato electrónico, nulas de derecho

Sin entrar en la teoría jurídica que resulta aburrida para la mayoría de los no profesionales, la ley establece que para la citación en formato electrónico se utilizarán firmas electrónicas avanzadas. Además, el reglamento europeo otorga efecto jurídico equivalente a los sellos electrónicos cualificados.

El mismo reglamento establece que estos sellos deben ser casi imposibles de falsificar (costos de millones a miles de millones de EUR), para que tengan el efecto jurídico de los sellos electrónicos.

Si no se respetan estos aspectos, la firma electrónica o el sello electrónico avanzado aplicado ya no se considera calificado, sino que solo tiene valor de inicio de prueba.

Cuando la ley establece una condición de forma (como que debe estar sellado, que debe ser firmado de manera manuscrita, que no sé qué), y no se respeta, el efecto que se produce es NULIDAD ABSOLUTA (indica que el acto no ha producido ni producirá nunca efectos jurídicos)

Si ha recibido una citación electrónica de algún tribunal en Rumanía, debe saber que dicha citación es nula de pleno derecho. A continuación, le muestro cómo puede verificarlo y le proporciono incluso un archivo para que lo verifique, además del sitio web donde puede hacerlo de forma gratuita.

Plataforma gratuita puesta a disposición por la UE para la validación de estos problemas

He presentado esta cuestión ante el tribunal en una excepción planteada, donde el tribunal negó la validez de algunas firmas electrónicas que utilizamos (porque ellos verifican la "imagen" de la firma electrónica).

Además, dado que la ley permite la citación con "Firma Electrónica Calificada" a través de fax (lo cual es técnicamente imposible, solo se puede proporcionar un código QR con el hash y los certificados utilizados por la firma), está claro que el legislador no tiene nada que ver con las firmas electrónicas y no las comprende.

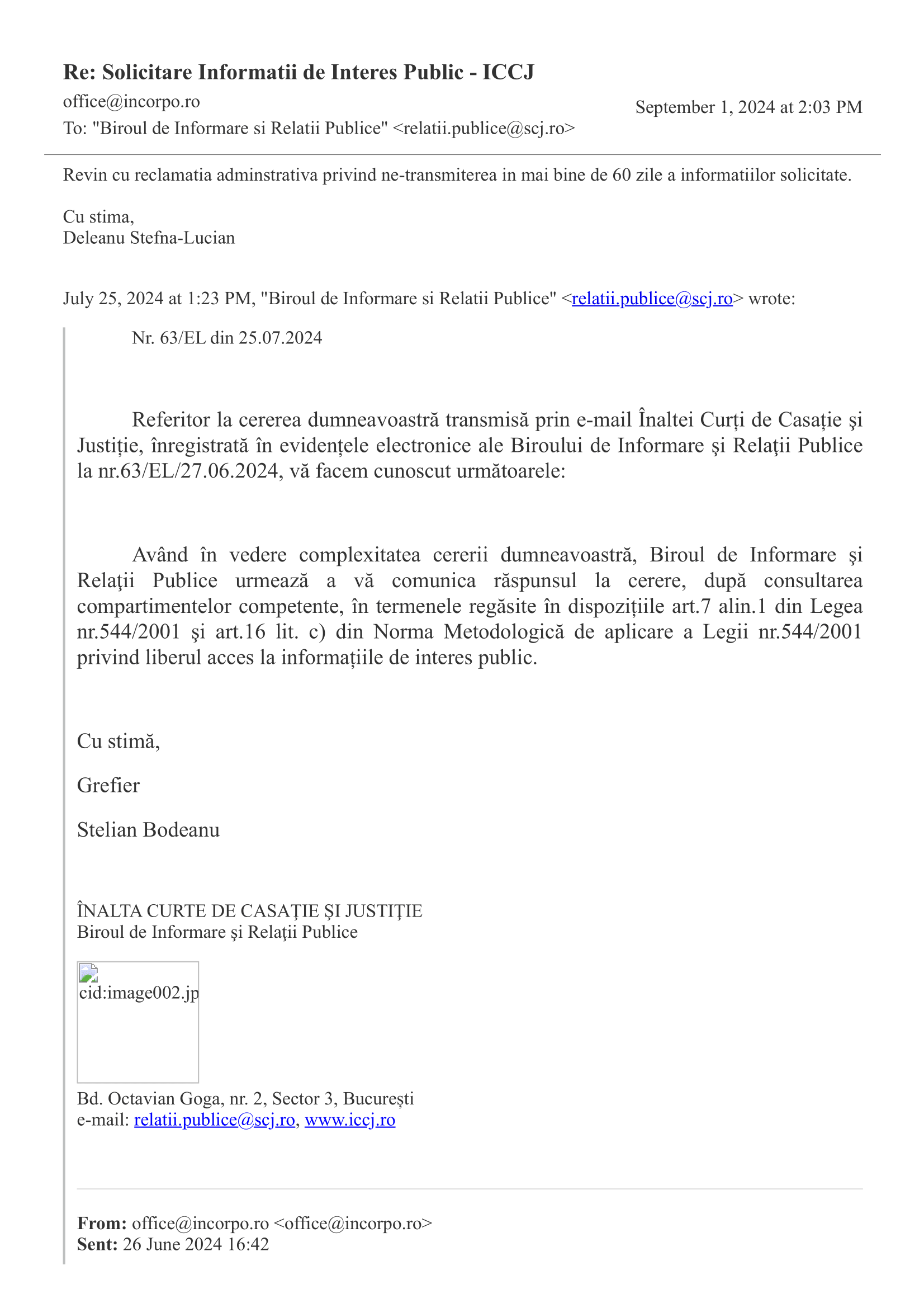

Las respuestas del ICCJ y de esas instituciones, crípticas o absurdas

He tomado medidas, las respuestas del ICCJ y de las instituciones pertinentes han sido crípticas, ilegales o directamente absurdas.

ICCJ - En el estado de la queja administrativa porque no nos han proporcionado la información de interés público:

Correo electrónico de respuesta del ICCJ respecto a nuestras solicitudes

Como he visto que el ICCJ se escabulle de proporcionar esta información (el plazo legal ha pasado dos veces), he presentado una queja administrativa, como lo establece la ley. Gracias a ClaudeAI, puedo presentar quejas administrativas rápidamente.

Queja administrativa adjunta al ICCJ por haber rechazado responder a nuestra solicitud.

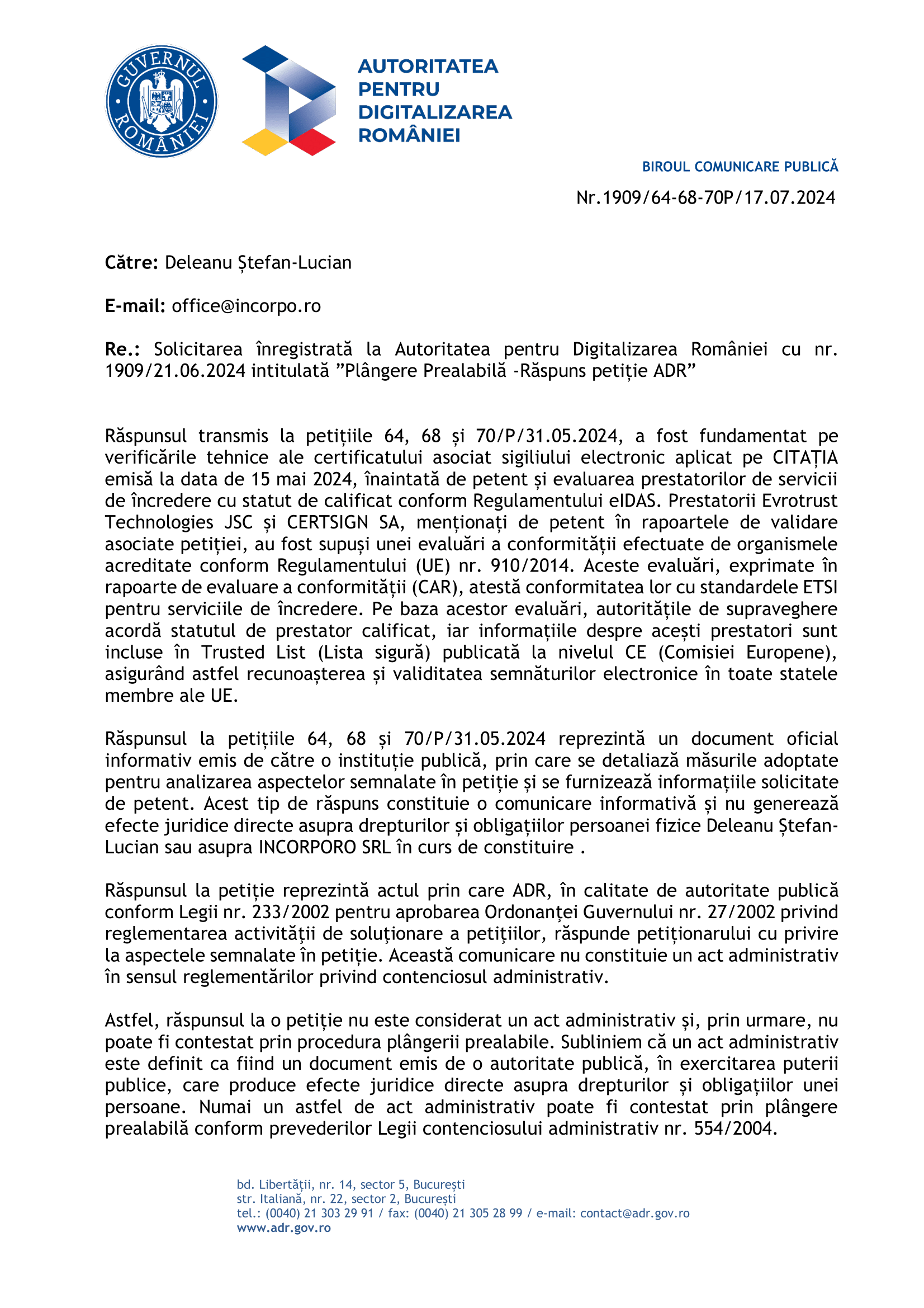

ADR - Respuesta parcial y evasiva

He solicitado a la ADR puntos de vista sobre más información precisamente para aclarar la situación de los documentos legales emitidos por los tribunales, he hecho la siguiente dirección a la ADR:

Petición enviada a la ADR sobre los problemas

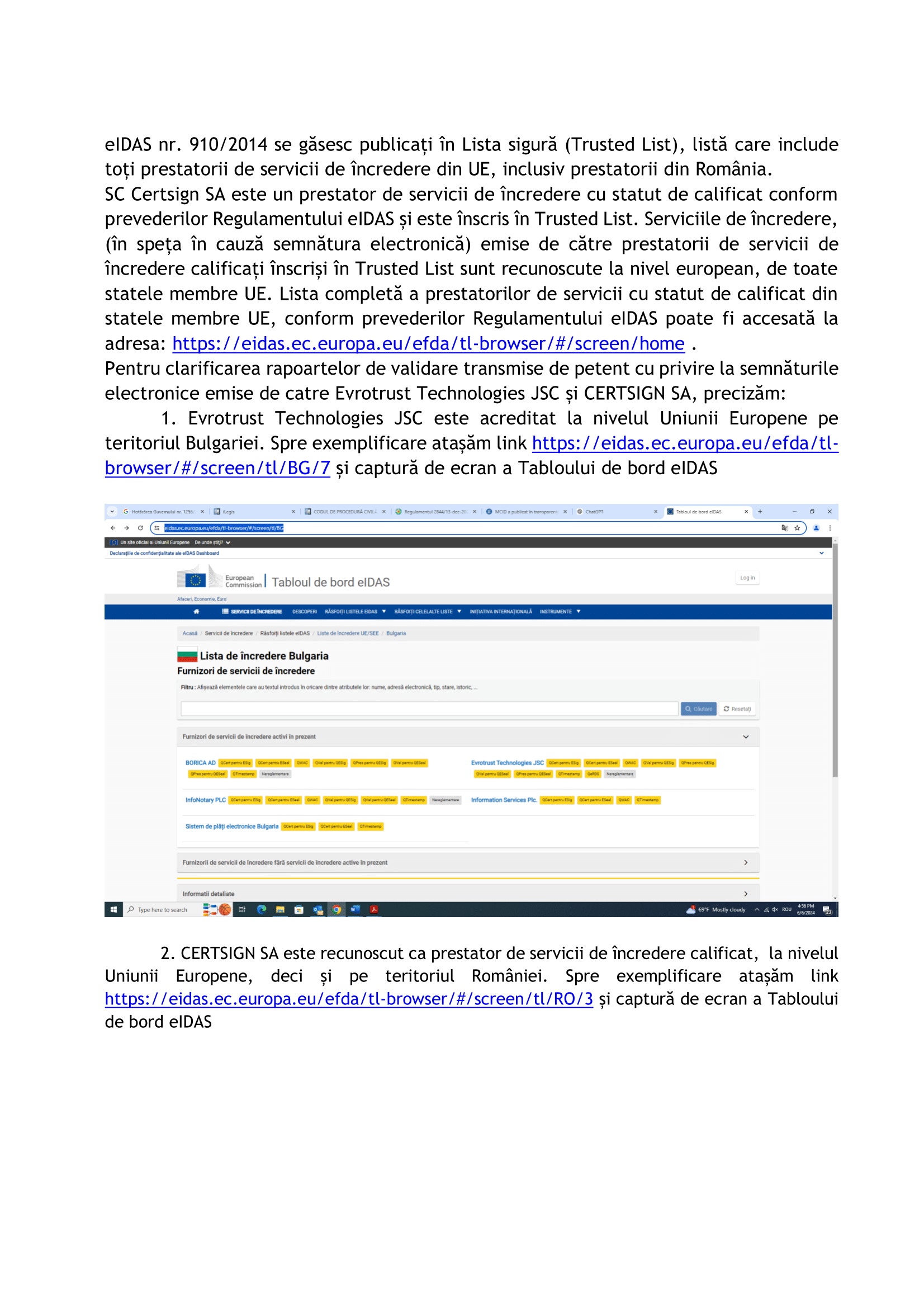

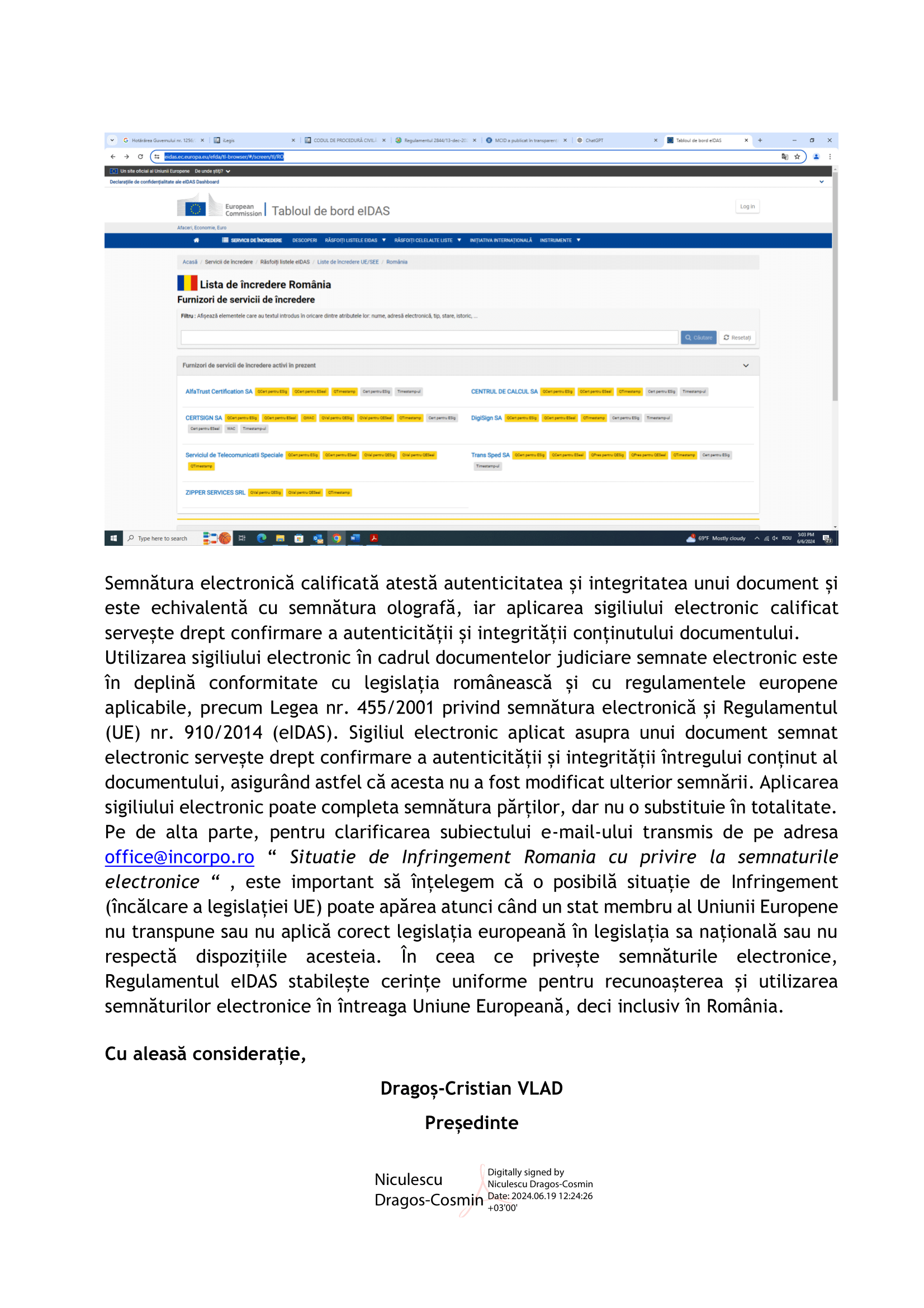

Su respuesta, desi con apariencia de correcciónNo responde a las preguntas, solo dice que el proveedor está acreditado. El hecho de que X sea notario no significa que X haya legalizado correctamente un documento, y que este tenga efecto jurídico.

En la práctica, el ADR se niega a abordar el fondo del problema y lo analiza de manera extremadamente superficial, ya sea por falta de competencias técnicas (aunque tienen competencia jurídica), o por mala fe, siendo amigos de CertSign, a quienes ellos mismos han licenciado.

ADR se niega a responder a lo que debe.

Cuando les reclamamos la falta de respuestas, se escudaron en el procedimiento, precisamente porque los problemas se habían señalado junto con un expediente en el tribunal sobre la creación de una sociedad, ahora en fase de recurso ante el Tribunal Supremo de Casación y Justicia.

En lugar de entrar en el fondo, la ADR no tomó las medidas de buena fe necesarias.

El presidente de la ADR, con quien he discutido en varias ocasiones, tanto por teléfono como por LinkedIn, ignora los problemas a pesar de conocerlos.

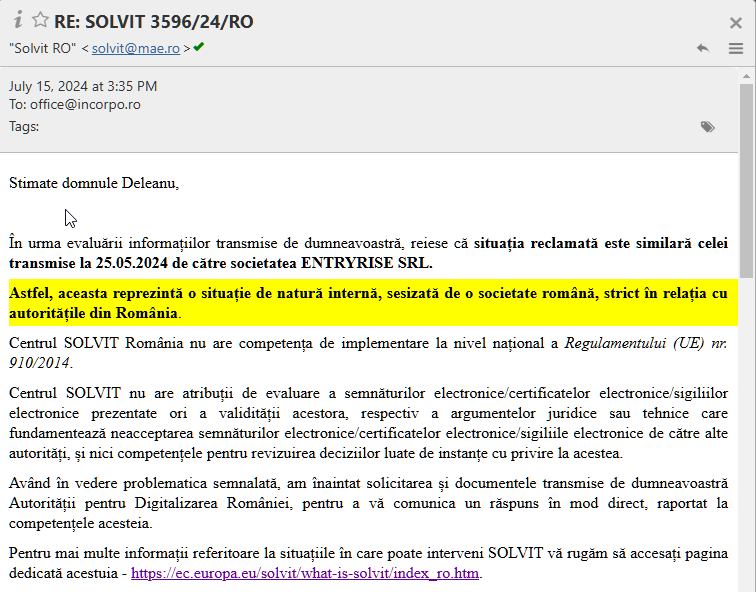

Solvit Rumanía declara vagamente que los ciudadanos de Rumanía no están protegidos por el derecho europeo.

Solvit Rumanía, un organismo europeo que puede involucrarse en garantizar el cumplimiento de las regulaciones europeas, incluidas las procedimientos administrativos de los tribunales, se escabulle.

Es evidente que la respuesta dada por SOLVIT RUMANIA es absurda, ya que los reglamentos europeos, así como el tratado fundamental en base al cual debe funcionar SOLVIT, prohíben este hecho, como he explicado aquí:

El memorando enviado a SOLVIT Rumanía, que me dice que los reglamentos / tratados europeos no se aplican si soy rumano (probablemente porque no hay quien me defienda).

Video explicativo (muy técnico):

Cuando me reporté a la DNSC (inútilmente), presenté un video en el que discutí teóricamente el problema que permite la falsificación de las resoluciones legalizadas.

Problemas antiguos (próximamente):

En breve, esperamos la resolución de otras vulnerabilidades que serán publicadas después de su tratamiento por parte del CSM / tribunales, en colaboración con el DNSC.

Incluyen:

- Instantes en los que se producen inyecciones SQL en la base de datos ECRIS (se pueden modificar soluciones)

- Otros a los que aún no puedo dar detalles

Conclusión

Voy a concluir abruptamente, ya que las realidades hablan por sí mismas, y no tiene sentido discutir o especular sobre lo evidente.

Es cierto que el sistema de justicia que sostiene a Rumanía sigue siendo altamente vulnerable, debido a los errores continuos cometidos por las personas contratadas en estas instituciones, que muestran indiferencia hacia los problemas y desinterés por los peligros y daños causados a las víctimas.

Actualmente, a las instituciones públicas les importa muy poco sus datos, les importa muy poco si son extorsionados, y les importa muy poco si hay información sensible sobre su vida familiar.

En ninguno de mis esfuerzos, las víctimas fueron notificadas sobre las vulnerabilidades. La única notificación, realizada por RAMO, fue vaga, sin informar al público sobre el impacto, y se hizo después de que realmente sufrieron un ataque.

Asta después de que les comunicamos en varias ocasiones los problemas. Las otras instituciones ni siquiera han tomado medidas muchas veces, ¿qué más pueden informar, como lo establece la ley, sobre las brechas de datos que han afectado su integridad?

Y si lo que se informa no se notifica, ¿alguna vez se conocen las acciones realizadas en secreto por las instituciones y toman las medidas necesarias? ¿Son acaso los problemas que notifico, como una persona ocupada que a menudo descubre incidentalmente tales problemas, los únicos que afectan a estos sistemas?

Recursos Útiles:

A continuación, hemos preparado una lista de recursos útiles para periodistas o personas que deseen informarse sobre cómo hemos notificado estos problemas y las medidas tomadas.

Situación RAMO + INSTANTES EN RUMANÍA:

Situación Instante - Problemas con Firmas Electrónicas:

Los documentos para validar el problema, que pueden ser utilizados por abogados para impugnar la legalidad de las citaciones en formato electrónico como nulas de pleno derecho (no cumplen con las condiciones de forma):

Respuesta de la ADR, CSM sobre problemas:

Próximamente otras.

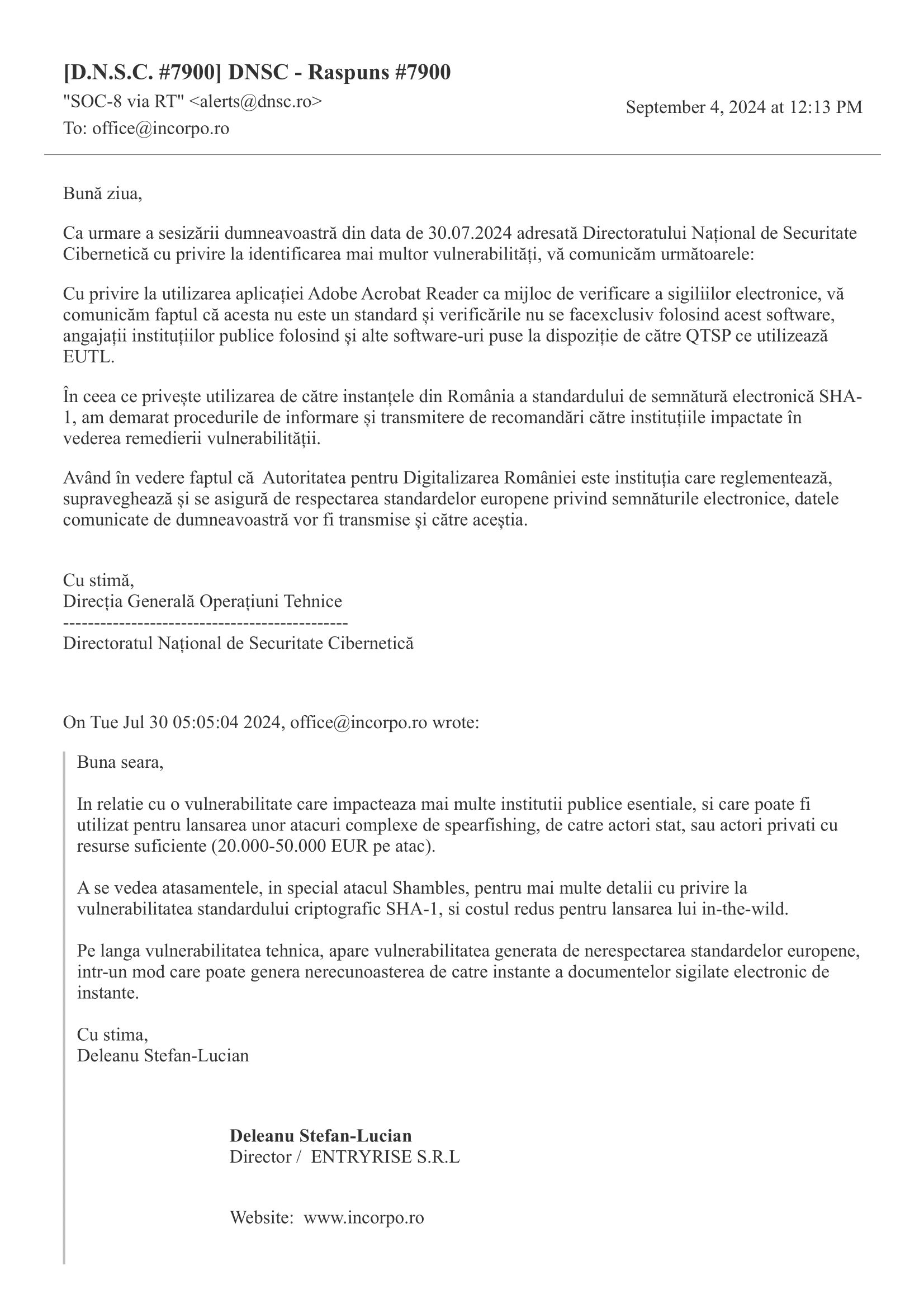

Respuesta de la DNSC:

Respuesta de la ANSPDCP:

Las respuestas de las instituciones involucradas

A continuación, hemos añadido las respuestas de las instituciones que han sido notificadas sobre las brechas, para facilitar el acceso.

Respuesta dada por el DNSC (ref. problemas de sellos electrónicos) el 04.09.2024

Respuesta dada por la ANSPDCP el 05.09.2024:

La respuesta proporcionada por la ANSPDCP sobre la brecha de datos que afectó a la plataforma CSM rejust.ro

La respuesta dada por el Tribunal de Apelación de Constanța el 06.09.2024:

La respuesta del Tribunal de Apelaciones de Constanta al avance de las solicitudes realizadas por el CSM y el DNSC, respecto a la brecha de datos de los tribunales en Rumanía.

Respuesta dada por la CA Craiova - Forward al Parquet confirmada el 07.09.2024:

El fin de semana, recibimos una notificación de que nuestro correo electrónico ha sido recibido por la fiscalía del tribunal de Craiova, probablemente tras un reenvío por parte del CA Craiova.

La compromisión de Rejust.ro, confirmada por el DNSC el 12.09.2024:

La compromisión de Rejust.ro, confirmada y supervisada por el CSM:

La Inspección Judicial se niega a actuar de oficio y solicita información en la estrategia de plantilla específica:

El inspector jefe de la Inspección Judicial, Roxana Ioana PETCUse niega a analizar la causa porque no logra realizar la búsqueda necesaria en rejust.ro, y a solicitar internamente la identificación de los culpables

ICCJ, después de confirmar que dará una respuesta, da un paso atrás y decide que la responsabilidad recae en ADR.