Ce sa fac daca am fost victima unei brese de date?

In cazul in care ai suferit o bresa de date, ai fost victima unui atac ransomware, sau similar, este posibil sa fi ajuns in pozitia in care sa ai si datele pierdute, si un actor malicios care te ameninta ca va divulga datele date daca nu platesti o anumita suma de bani, si clienti care sa vrea sa te injure.

In acest articol imi propun sa explic cum sa gestionezi o astfel de situatie la nivel macro, din perspectiva unui manager sau administrator de societate.

De ce se intampla bresele de date?

Vrand-nevrand, din ce in ce mai multe activitati sunt acum realizate online. Tehnologia ne este foarte utila, si a devenit indispensabila in viata noastra personala si profesionala, cu bune si cu rele.

Un efect negativ al adoptarii tehnologiei la scara larga este ca intruziunea nu se mai restrange la nivel fizic (iti sparge cineva geamul la magazin, iti intra pe geam si fura), ci se extinde si in sfera digitala.

Spre deosebire de un hot, care lasa urme cand "fura" in mediul fizic - se vede pe camerele de luat supravegheri cum arata ca fizic / statura, si poate fi urmarit pe camere si de multe ori identificat, un hacker este mult mai dificil de identificat si costistior de gestionat.

In ziua de astazi, este usor sa faci infractiuni informatice. De la simpla accesare a telefonului parolat al partenerului de viata din motive de gelozie, pana la conduite infractionale cu grad de periculozitate ridicat cum ar fi lansarea de atacuri infractionale, acum ai pe internet tot ce ai nevoie sa faci mult rau oamenilor si afacerilor deopotriva.

Marea majoritate a vulnerabilitatilor abuzate de hackeri sunt publicate de cercetatori in domeniul securitatii care identifica probleme teoretice pe care le fac publice. Actorii maliciosi urmaresc aceste raportari bine intentionate, identifica ce a fost rezolvat in varianta updatata, si profita de vidul de adoptie al noilor versiuni pentru a utiliza vulnerabilitatile publice si a accesa calculatorul victimei.

O parte din vulnerabilitati mai sunt si 0day, adica obtinute de actori maliciosi mai capabili, care deseori au abordari mult mai avansate in a ataca o victima. Totusi, acestia sunt putini si au tinte de obicei mai mari decat magazinul de la colt si firma cu cifra de afaceri de sub 500.000 RON.

Cum ma asigur ca nu sunt victima unei brese de date?

Pe scurt, trebuie sa aloci resurse in directia asta. Bani si/sau timp - un angajat sau tu sa te ocupi de latura tehnica, sa aveti soft-ul necesar, etc.

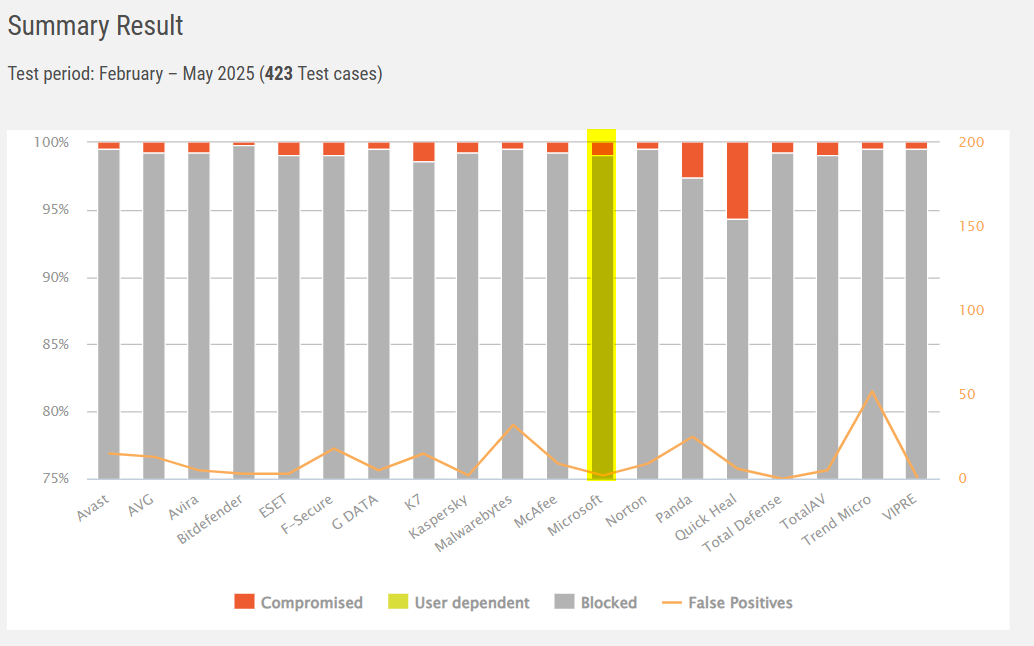

Pe buget, poti taia din costuri. Antivirus-ul de la Microsoft este bun de la sine daca tii calculatorul actualizat la ultimele versiuni mereu si nu ti-e sila de update-urile windows. De aia nu e bine sa iti iei crack unde pierzi posibilitatea sa faci update, te supui unui risc enorm. Si sunt chei ieftine de luat de pe net care merg.

E bine, daca poti, sa aloci un om tehnic care sa se ocupe de treburile astea, mai ales daca ai o echipa marisoara (5+ oameni). Poate fi part-time sau contractual (mai bine a doua varianta la costuri).

Fa-ti backup-uri in caz de forta majora si asigura-te ca ai pe cine contacta (avocat) in caz de forta majora, cat sa iti tai din costurile ulterioare.

Ce fac daca sunt victima unei brese de date?

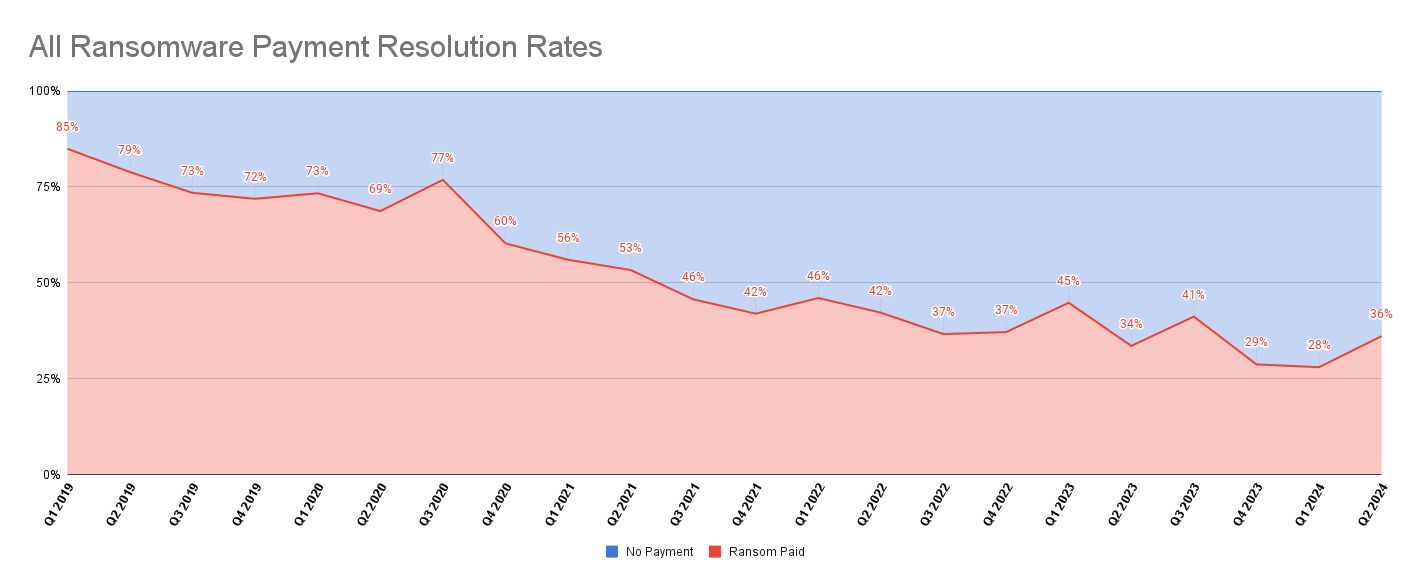

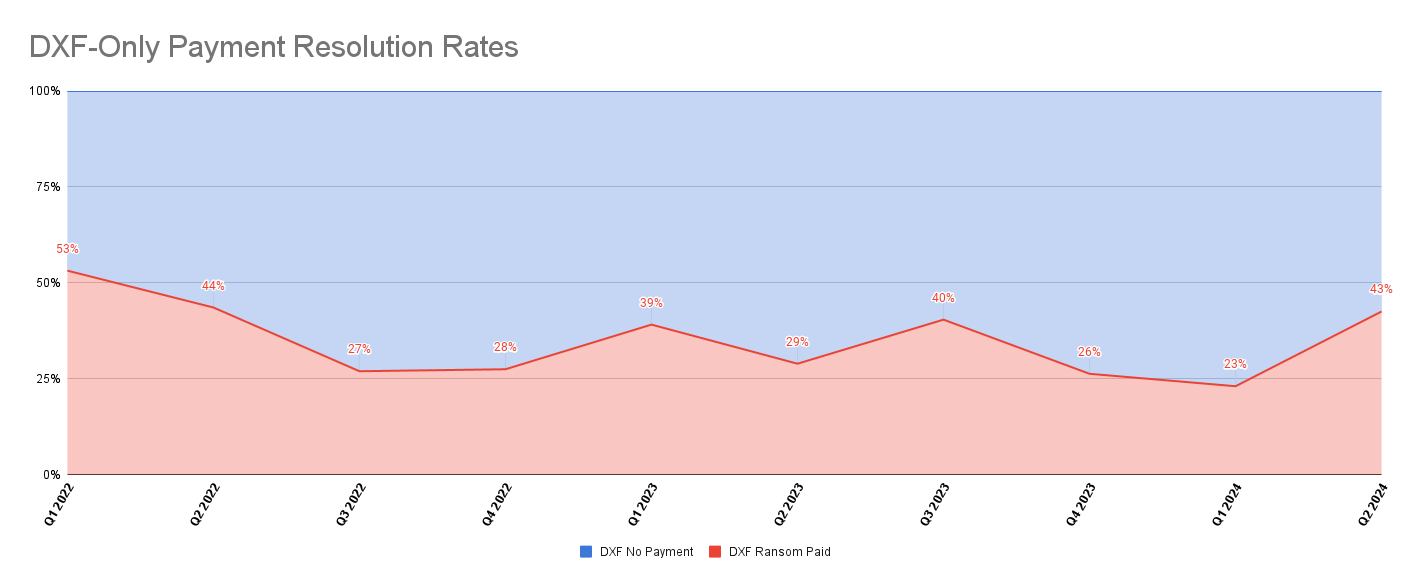

Pe scurt, este complicat - fie platesti taxa si ai o varianta 60%-40% sa iti vina inapoi datele, fie recuperezi din backup-uri (daca ai), fie intrii pe damage control daca n-ai. De aceea e bine sa ai backup-uri.

Pasul unu, faci bilantul situatiei si opresti atacul

Primul pas, scoti in priza tot. Exagerez in cazul entitatilor mari unde SLA-urile conteaza, dar vorbesc cat se poate de serios pentru firmele mici. Daca nu esti o entitate tehnica, si nu stii sa gestionezi astfel de proiecte, mai bine inchizi toata tehnologia (inclusiv oprit curentul), decat sa te risti sa iti umble ala pe calculator in timp ce tu incerci si esuezi sa il prinzi cu antivirusul.

O companie mare de obicei stie sa depaneze ce sa se intample, si sa analizeze din factori externi (cum ar fi chiar caldura emanata de servere / statii de lucru) daca statiile sunt problematice de a fi tinute pornite.

Cand inchizi calcualtorul, pierzi si unele artefacte forensice, dar iti cresti sansa ca o masura cum ar fi o criptare / un delete all sa esueze, versus cand le lasi pornite un 'rm -rf /*' poate sa isi atinga tinta si sa stearga si date care altfel ar fi putut fi pastrate.

Uneori a le tine pornite permite sa recuperezi chei din memoria RAM sau alte tehnici care pot sa iti recupereze datele, dar pentru asta trebuie sa ai un om tehnic on-site (majoritatea n-au) care sa inchida procesul de criptare live, si sa cheme imediat interventia expertilor cu pret de interventie orar de 5 cifre, asa ca firmele mari nu inchid serverele / calculatoarele ci strict reteaua.

Daca esti insa pe acest articol este clar ca nu te incadrezi acolo si stii deja ce sa faci - deci nu are rost sa te vizez cu explicatii care sunt arhi-existente in industrie pentru oamenii tehnici.

Antivirusurile nu detecteaza tot, mai ales 0day-urile, si daca faci pe viteazul este posibil sa dai din rau in mari rau. In mod normal, tot ce este afectat sau risca sa fie afectat trebuie scos din retea, airgapped (lasat fara internet) si curatat manual, eventual restabilit dintr-un backup daca atacul pare sa fie facut de un actor capabil sa isi lase backdoor-uri.

Neaparat, trebuie sa identifici cand ti-a intrat si cum ti-a intrat in sistem, pentru ca in caz contrar risti sa fie foarte rau. Ai restabilit din backup, ti-a intrat iar (poate chiar dintr-un backup infectat), si iti mai ia datele inca o data peste 1 an, si de data asta cere ransom mai mai mare.

Dupa, trebuie rezolvate trebusoarele astea, dar vom reveni la pasul 3 unde vom discuta cum se face asta. Momentan, trebuie sa minimizam suprafata de atac si sa stim ce sa spunem la clienti / autoritati dupa caz.

Pasul doi, notificarea institutiilor publice si a clientilor

In teorie (si va incurajez sa respectati legea), in momentul doi ar trebui sa fie facuta o plangere penala la DIICOT, si un "autodenunt" - notificare a bresei la ANSPDCP. Cea din urma va va amenda zdravan (5-10k EUR), dar asta este corect.

Obligatia de raportare la ANSPDCP nu subzista daca datele din brese nu afecteaza nici o persoana fizica, insa marea majoritate au un astfel de grad de risc.

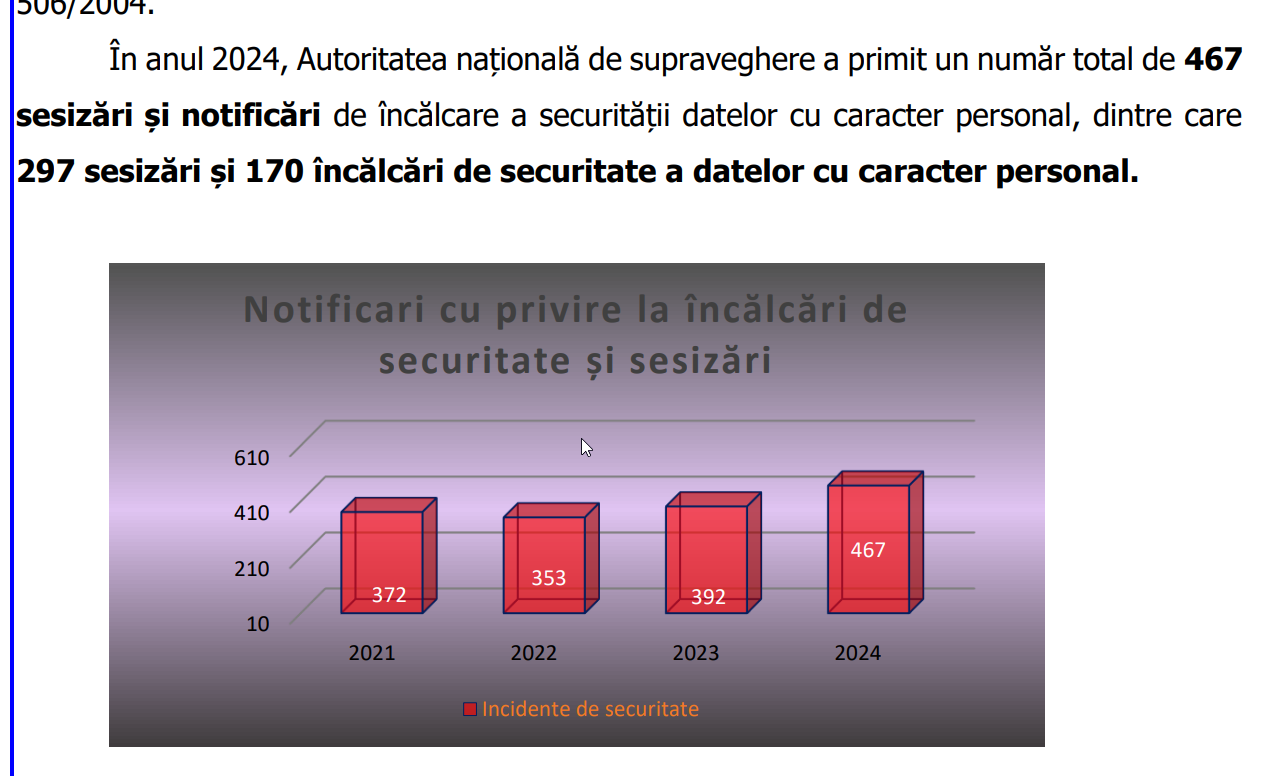

Majoritatea firmelor insa nu raporteaza evenimentele catre ANSPDCP pentru a scapa de amenzi, cel putin conform rapoartelor ANSPDCP aceste situatii par sa fie foarte putine, cea ce mie imi indica un bias de selectie. Romanul ascunde culpa sub pres, si stiu ca in propriile situatii de vulnerabilitati raportate, ANSPDCP nu a fost notificat. Am raportat zeci, la institutii publice si private, toate la un grad de risc mare. Nu cunosc sa fi fost sanctionata vreo entitate.

Rapoartele oficiale cu privire la activitatea ANSPDCP, unde se poate vedea situatia relativ proasta in care se afla auto-raportarea romaneasca.

E decizia ta daca o faci, dar de principiu daca hacker-ul nu pune datele pe internet (cea ce este foarte posibil daca datele sunt dragute, dar improbabil daca datele sunt plictisitoare si ceva pe care nu poti santaja prea usor) esti safe si nesactionat.

Daca le pune pe net, depinde daca se autosesizeaza ANSPDCP (sanse mici spre medii). Daca ANSPDCP se autosesizeaza si n-ai raportat tu, te-ai dus dracului daca n-ai avocat bun, si poti tergiversa / refuza sa colaborezi onest / sa te justifici profitand de limitele competentei si autoritatii ANSPDCP (adica zici ca is date false, ca nu-s de la tine, samd).

Asa au practicat multi inainte, inclusiv autoritati publice, cu succes din ce pare, dar este riscant si o fapta penala, deci nu va incurajez. Nu asa se rezolva problemele in nici un caz, si pe termen lung astfel de conduite te afecteaza reputational. Nu voi fi insa ignorant la vulnerabilitatile institutionale pe care le avem ca tara, si e la latitudinea anteprenorului ce face, faptic.

Legal, aveti obligatia de notificare si amenziile pot sa atinga procente din cifra de afaceri, asa ca cu cat cresteti in marime cu cat e mai indicat sa nu va siluiti la raportare. Amenda este tolerabila daca nu vi-o umflati singur cu riscuri nejustificate.

Si apoi, obligatoriu notificati si clientii, cu un scurt sumar al masurilor ce urmeaza sa fie luate de companie pentru a preveni un astfel de incident in mod ulterior, dar si riscurile la care ei se supun si cum sa si le mitigheze. Daca esti de buna credinta aici, e rau dar nu foarte rau. Am vazut practicate mesajele vagi, pe principiul respectarii minimale a obligatiilor legale.

Si astea functioneaza, pentru ca in teorie un mail de 2 randuri, vag, te exculpa de la raspunderea juridica clara pt incalcarea GDPR. In teorie n-ai voie, in practica este posibil ca instanta sa te ierte si sa scapi cu o amenda mai mica sau nula. Am vazut asta in practica pentru ca genereaza o aparenta de legalitate fara sa genereze anxietatea generata de un mesaj responsabil. Imoral, dar se practica.

Luati-va va rog un avocat pentru ca amenzile sunt mari si ei vi-o pot reduce, mai ales decideti sa respectati obligatia legala. Nu voi minti spunand ca este frecvent ca obligatia legala de autoraportare sa fie respectata, dar daca sunteti de bun simt si raportati luati-va totusi un avocat sa va mai taiati din costurile ulterioare ale amenzii.

Pasul trei, mitighezi atacul

Dupa ce ti-ai rezolvat cu obligatiile legale, mitighezi atacul si vezi ce poti face (restabili din backup, recupera sistemul actual).

Unele atacuri ransomware folosesc malware vulnerabil care poate fi inactivat ulterior. Alte atacuri ransomware sunt foolproof si ai fie varianta sa ii platesti la om (pe incredere) banii cu sanse 60% 40% sa iti dea inapoi cheia de criptare, dar ramanand cu datele tale la el in calculator (si nu e exclus sa iti dea ransom in viitor pe ele). Sau poate sa iti dea teapa.

Este dificil de estimat cati actori maliciosi sunt de incredere - pana la urma n-as spune ca infractorii sunt cei mai de baza oameni, dar probabil majoritatea iti dau cheia de criptare dupa ce si-au facut treaba din considerentele urmatoare:

- Nu toti clientii sunt atat de valorosi cat sa se merite sa le furi datele si sa le pui publice, pentru ca au date care nu pot fi monetizate altfel.

- De obicei pretul datelor exfiltrate este cu ordine de magnitudine mai mic decat plata din ransomware, si mai ales daca actorul malicios are o reputatie (si ea e necesara ca lumea sa aiba incredere in faptul ca se tine de cuvant si da banii inapoi), e riscant sa dai tepe pentru ca castigi pe termen scurt si te arzi pe termen lung. Si nu te costa sa le dai cheia de criptare dupa ce le-o iei.

Oricum, n-ar trebui sa fie asta prima varianta - daca datele exista intr-un backup sau nu au fost criptate, cel mai bine restabilesti din ele si nu dai nimic la actorul malicios.

Daca chiar ai date mission-critical, la care decizia de a fi moral te va costa intreaga afacere, te las pe tine sa decizi. Moralitatea e discutabila daca prin a nu plati ransomware clientii tai pierd mai multi bani decat te-ar costa pe tine santajul.

Voi explica cum poti plati o taxa de protectie in ultima parte a articolului, desi descurajez astfel de comportamente. Tu decizi daca se renteaza ca pret, si uneori este posibil sa da.

Pasul patru, previi un atac din a se mai intampla pe viitor

Degeaba ai mitigat un atac daca vine altul in curand. Parerea mea este ca trebuie sa faci cel mai mult cu putinta sa previi un atac viitor.

Cum faci asta? Simplu, faci un backup cu redundanta (pe metoda 3-2-1),

- 3 copii ale datelor date, una fiind cea pe care lucrezi (productie+staging), si alte doua ca backup.

- 2 mijloace de stocare diferite. Spre exemplu, poti avea un backup local, si unul in cloud. Variante ieftine includ Hetzner Storage, Backblaze, dar sunt sute de solutii aici cu pro-uri si contra-uri fiecare.

- Datele trebuie sa fie stocate si off-site, adica nu unde este afacerea. In caz ca iti arde sediul sau vine bomba nucleara, datele ar trebui sa supravietuiasca undeva. De obicei in cloud.

Apoi, te asiguri ca ai un antivirus tinut la curent, ca faci backup frecvent si aplicatiilor si sistemului de operare in sine, si ca ai grija sa separi concernele in aplicatii, adica sa ai niste reguli de igiena informationala.

Grija mare sa nu pui parolele in mai multe locuri la fel (sau macar ai nivele diferite de parole bazate pe riscul inerent al fiecarei aplicatii pe care o accesezi, tinand cont ca unele vor fi sparte iar parola ta va fi publica mai devreme sau mai tarziu).

Dupa, ideal asigura-te ca ai un plan in caz de dezastru, cat sa reusesti sa manageriezi bine crizele viitoare, cand vor veni. De obicei firmele, mai ales cele mici, nu isi bat capul cu asa ceva, nici la nivel abstract, si sunt coplesiti de un atac si nu stiu ce sa faca.

E complicata situatia, si ar fi absurd sa spun ca exista o solutie care sa tina cont si de dificultatile inerente in gestionarea unei afaceri mici.

Finalmente, educa-ti angajatii. De obicei ei sunt cei mai periculosi. Apasa pe mail-uri pe care nu ar trebui apasa, sunt creduli, au parole tampite pe care le folosesc si la munca.

Eu personal am avut doua brese de date la mail-uri, ambele din vina unor colaboratori care au gafat in a isi folosi calculatorul, pe care isi tineau parolele de la munca. Din fericire separam concern-urile deci nu a fost nimic accesat ce este sensibil. Doar au trimis spam de pe mail-urile mele, si asta limitata dupa prima experienta unde serverul meu de mail a fost folosit pentru spam deci am implementat reguli sa nu aiba throughput mare (sa nu trimita multe).

Pasul cinci, suferi consecintele

Realitatea este ca vor fi consecinte pentru ca ai fost neglijent / n-ai alocat suficienti bani pe prevenirea incidentului.

Cat de mare vor fi costurile depinde de cat de rau este atacatorul, cat de mare tinta esti, ce tip de date ai pierdut (vorbim de date medicale, de informatii din domeniul juridic, sau despre o bresa a unor conturi utilizate strict pe aplicatia ta).

Daca esti istet, datele pierdute nu vor fi foarte importante, si costurile pentru tine vor fi mici. Daca ai omis aceste aspecte insa, costurile pot fi pe masura.

Daca ai raportat institutional ca ai suferit o bresa, risti sa fie foarte rau, ori daca da norocul peste tine si atacatorul a fost neglijent, sa poti obtine de la el despagubiri (pornind de la premisa ca are de unde da, si ca se reuseste confiscarea acelor sume de bani, mai ales daca ele sunt pe un wallet crypto unde daca actorul malicios e smart, poate sa ii tina pentru a ramane cu banii).

Bonus: Cum platesti santajul

Daca ai ajuns in situatia nedorita sa nu fie o varianta mai optima decat sa te supui santajului, si sa platesti taxa de protectie, mai jos te invatam cum poti face asta intr-un mod rapid si (relativ) sigur.

Stabilesti un mijloc de comunicare cu atacatorul

Stabilesti un mijloc de colaborare cu actorul malicios, intr-un mod care sa te faca sa intelegi mai bine care sunt sansele ca acesta sa se tina de promisiune. In mod normal, ei vor incerca sa foloseasca mijloace netrasabile de a comunica (eg: Signal, mail-uri anon, etc).

Daca sunt trasabile, sesizeaza organele de urmarire penala. Daca reusesti sa ii dai un iplogger (trimite-i un fisier de descarcat de pe sistemul tau, un link unde faci logging, etc), sesizeaza organele de urmarire penale. Daca este destept, tine cont de asta pentru ca iti reduce sansele sa poti negocia.

Daca decizi deci sa platesti "rascumpararea", o discutie in prealabil este obligatorie. Aici puteti discuta ce mecanisme implementati sa nu isi ia nici o parte teapa, si eventual poate sa mai negociezi din pret.

Daca actorul malicios nu se identifica cu un personaj digital (un grup de hacking, un username pe un hacker group, etc) intr-un mod trasabil (de exemplu lasand acolo un mesaj de pe contul sau), riscurile sunt sa iti iei teapa.

Daca se face de ras pe personalitatea pe care a muncit bani sa si-o creasca, e posibil ca pretul santajului sa nu fie suficient sa ii acopere pierderile reputationale. Asta este un avantaj pentru tine daca decizi sa ii dai banii inapoi. Dar asigura-te neaparat ca are ce pierde, mai mult decat iti cere tie santaj.

De obicei acesti actori sunt sociopati, dar rationali, asa ca poti negocia cu ei daca vii cu argumente clare. Spre exemplu, daca el iti arata ca este cineva, dar nu are o reputatie prestabilita atat de mare, poti reduce din pret ajungand la un consens pe principiul ca nu poate garanta ca se va tine de promisiune. Fii rece cu el, nu arata emotie, si de obicei poti taia din pret.

Regula se aplica mutatis mutandis la toate persoanele imorale cu care ajungi sa colaborezi sau cu care ai de interactionat. Daca are probleme cu ego-ul, exploateaza-le. Majoritatea sunt si narcisisti sau au alte probleme de personalitate care pot fi utilizate sa iti tai din cost.

Gaseste un mod si notifica-l pe actorul malicios ca te vei razbuna cumva daca nu se va tine de promisiune - stricandu-i reputatia pe care ti-a dovedit-o anterior, dar gandeste-te cum sa o faci fara sa iti strici si tu mai tare reputatia.

Nu prea este favorabila ideea ca ai platit santaj unui individ, si daca nu ii arati actorului ca il ai cumva la mana daca iti da teapa, este posibil sa isi bata joc complet de tine.

Cumperi criptomonede pentru a plati taxa de protectie

Folosesti un CEX pentru a cumpara criptomonede folosind bani. Nu stiu daca astfel de sume sunt deductibile, sau ce caracter fiscal au. Insa presupun ca sunt cheltuieli, clar in interesul societatii. ANAF nu cred ca va raporta mai departe la ANSPDCP pt ca e efort mare, dar iti poate da jos cheltuiala chiar daca poate ar fi o justificare economica si pur fiscala pentru ea.

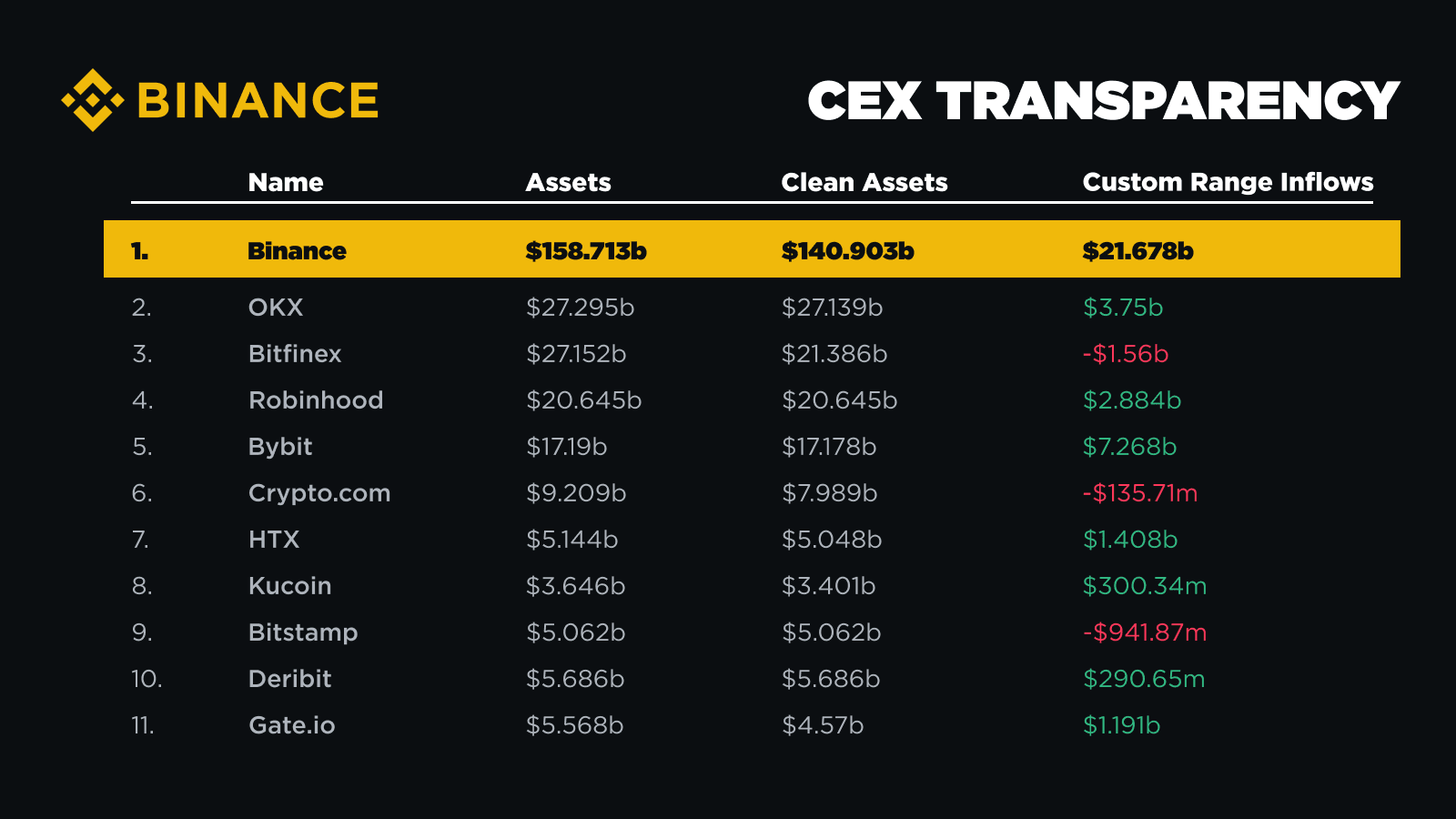

Exemple bune de CEX-uri care nu s-au dovedit ponzi-uri pana acum includ Binance, Coinbase Pro, Kraken.

Ideal, daca poti, notifica CEX-ul cu privire la faptul ca urmeaza sa platesti un ransom, pentru ca acestia pot bloca conturile respective (daca sunt la CEX-uri) sau pot impune limite pe conturi pentru a fi mai dificil pentru actorul malicios sa spele banii. Asta trebuie facut in avans neaparat. Aici te poate ajuta un avocat calificat in aceasta nisa, si sunt putini.

Il platesti pe infractor

II gasesti adresa crypto a actorului malicios. Daca colaborezi cu institutiile publice, de recomandat sa discuti cu ei o evetuala rascumparare astfel incat sa o coordoneze, pentru ca este posibil ca actorul malicios sa se dea de gol spaland banii (sau omitand sa faca asta). Uneori poti lega banii platiti de personajul vinovat si sa recuperezi o parte din bani asa. Sansele sunt mici pe masura ce actorul malicios devine mai inteligent.

Este probabil ca acesta sa vrea fie Bitcoin (care are lichiditate mare si e integrat pe platformele de spalat banii), fie sa vrea Monero sau alte monede mai grele de urmarit. Probabil va vrea Bitcoin.

Cumperi deci bitcoin de pe aceste platforme.

Dupa ce efectuezi plata, nu mai ai nimic de facut decat sa speri ca omul care a comis infractiunile in prealabil se va tine de promisiune si va respecta aceasta regula arbitrara de a iti da banii inapoi. In mod normal, actorul malicios este avantajat sa se tina de promisiune, mai ales daca el are o personalitate prin care revendica atacurile.

Rezultatul actiunilor tale

Daca nu se tine de promisiune, fa-l de ras intr-un mod accesibil cum am descris in mod anterior. Daca nu exista un mod inteles la comun prin care acesta sa fie responsabilizat de o eventuala teapa, are toate incentivele sa o faca si sa iti vanda si datele dupa.

Daca se tine de promisiune, foloseste cheia de criptare pentru a decripta datele, si verifica-le integritatea. Este foarte probabil sa aiba in continuare un backdoor. Ia la puricat datele si verifica si elimina ce mizerii au ramas pe acolo.

Daca esti neglijent aici, e posibil sa mai trebuiaca sa platesti taxa de protectie o data. Infractorii vor vaci bune de muls, deci nu fi o vaca buna de muls.

Concluzie

Infractorii in aceste domenii sunt pregatiti in timp ce institutiile publice sunt in urma. Natura internetului seamana cu vestul salbatic - este foarte greu sa obtii justitie intr-un mediu fara trasabilitate si unde culpa este dificila sau chiar imposibila de atribuit.

In lumea digitala actuala, costurile investigarii acestor atacuri trece de milionul de dolari, deci sansele ca autoritatile sa ia in seama cazul daca se dovedeste dificil sunt minime.

Nu te baza ca te salveaza nici DIICOT, nici un eventual IT-st sau baiat pe care il stii dupa. Ia masurile in prealabil pentru a nu ajunge o victima, pentru ca consecintele in cazul alternativ sunt mult mai mari.