Was soll ich tun, wenn ich Opfer eines Datenlecks geworden bin?

Falls Sie von einem Datenleck betroffen sind, Opfer eines Ransomware-Angriffs wurden oder ähnliches, könnte es sein, dass Sie sich in der Situation befinden, sowohl verlorene Daten als auch einen böswilligen Akteur zu haben, der Ihnen droht, die Daten zu veröffentlichen, wenn Sie nicht einen bestimmten Geldbetrag zahlen, und Kunden, die Sie beschimpfen wollen.

In diesem Artikel beabsichtige ich zu erklären, wie man eine solche Situation auf makroökonomischer Ebene aus der Perspektive eines Managers oder Unternehmensleiters bewältigt.

Warum treten Datenpannen auf?

Immer mehr Aktivitäten werden jetzt online durchgeführt. Technologie ist uns sehr nützlich geworden und ist in unserem persönlichen und beruflichen Leben unverzichtbar, mit Vor- und Nachteilen.

Eine negative Auswirkung der großflächigen Einführung von Technologie ist, dass die Eindringung nicht mehr auf die physische Ebene beschränkt ist (jemand zerbricht das Fenster im Geschäft, steigt durch das Fenster ein und stiehlt), sondern sich auch auf den digitalen Bereich ausdehnt.

Im Gegensatz zu einem Dieb, der Spuren hinterlässt, wenn er im physischen Raum "stiehlt" - man sieht auf Überwachungskameras, wie er physisch aussieht / seine Statur, und er kann oft verfolgt und identifiziert werden - ist ein Hacker viel schwieriger zu identifizieren und kostspieliger zu verwalten.

Heutzutage ist es einfach, Cyberkriminalität zu begehen. Vom einfachen Zugriff auf das Passwort-geschützte Telefon des Lebenspartners aus Eifersucht bis hin zu hochgradig gefährlichen Straftaten wie dem Start von kriminellen Angriffen, hat man im Internet alles, was man braucht, um sowohl Menschen als auch Unternehmen erheblichen Schaden zuzufügen.

Die überwiegende Mehrheit der von Hackern ausgenutzten Schwachstellen wird von Sicherheitsforschern veröffentlicht, die theoretische Probleme identifizieren und öffentlich machen. Böswillige Akteure verfolgen diese gut gemeinten Berichte, identifizieren, was in der aktualisierten Version behoben wurde, und nutzen die Lücke in der Annahme neuer Versionen aus, um öffentliche Schwachstellen auszunutzen und auf den Computer des Opfers zuzugreifen.

Ein Teil der Schwachstellen sind auch 0-Day-Exploits, die von fähigeren böswilligen Akteuren erlangt werden, die oft viel fortschrittlichere Ansätze haben, um ein Opfer anzugreifen. Dennoch sind diese Akteure selten und haben in der Regel größere Ziele als der Kiosk um die Ecke oder ein Unternehmen mit einem Umsatz von unter 500.000 RON.

Wie kann ich sicherstellen, dass ich kein Opfer eines Datenlecks bin?

Kurz gesagt, Sie müssen Ressourcen in diese Richtung allocieren. Geld und/oder Zeit - ein Mitarbeiter oder Sie selbst, um sich um die technische Seite zu kümmern, die notwendige Software zu haben usw.

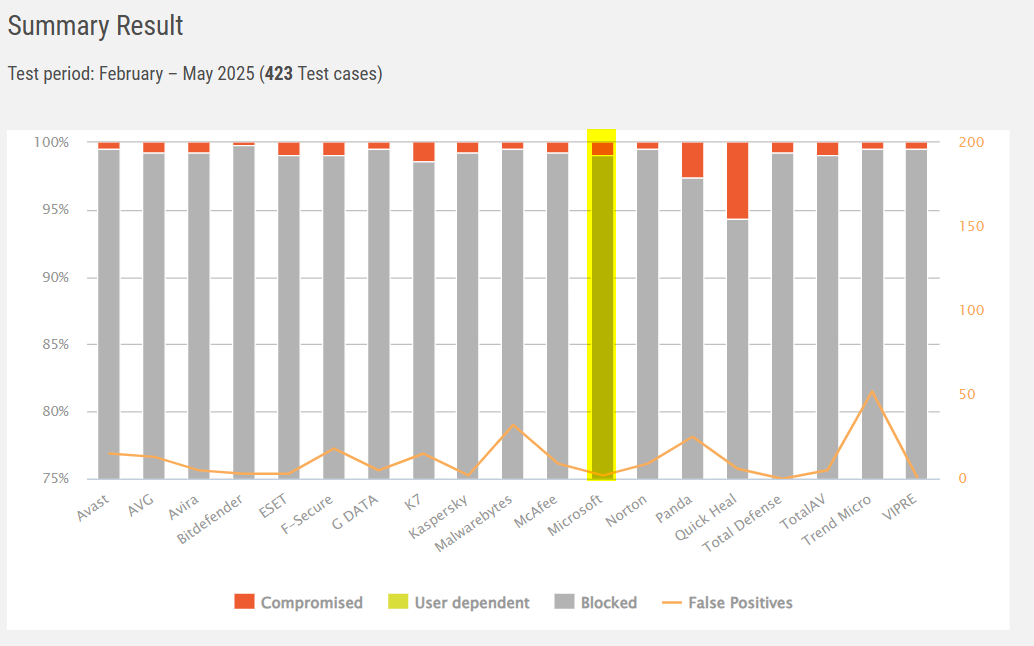

Im Budget kannst du die Kosten senken. Die Antivirus-Software von Microsoft ist von sich aus gut. Wenn du deinen Computer immer auf die neuesten Versionen aktualisierst und keine Abneigung gegen Windows-Updates hast, ist es nicht ratsam, eine gecrackte Version zu verwenden, da du die Möglichkeit verlierst, Updates durchzuführen und dich einem enormen Risiko aussetzt. Es gibt günstige Schlüssel, die man im Internet kaufen kann und die funktionieren.

Es wäre gut, wenn du jemanden Technisches zuweisen könntest, der sich um diese Angelegenheiten kümmert, besonders wenn du ein größeres Team (5+ Personen) hast. Es kann Teilzeit oder vertraglich sein (die zweite Variante ist kostengünstiger).

Erstelle Backups für den Fall höherer Gewalt und stelle sicher, dass du jemanden (einen Anwalt) kontaktieren kannst, um deine späteren Kosten zu minimieren.

Was soll ich tun, wenn ich Opfer eines Datenlecks bin?

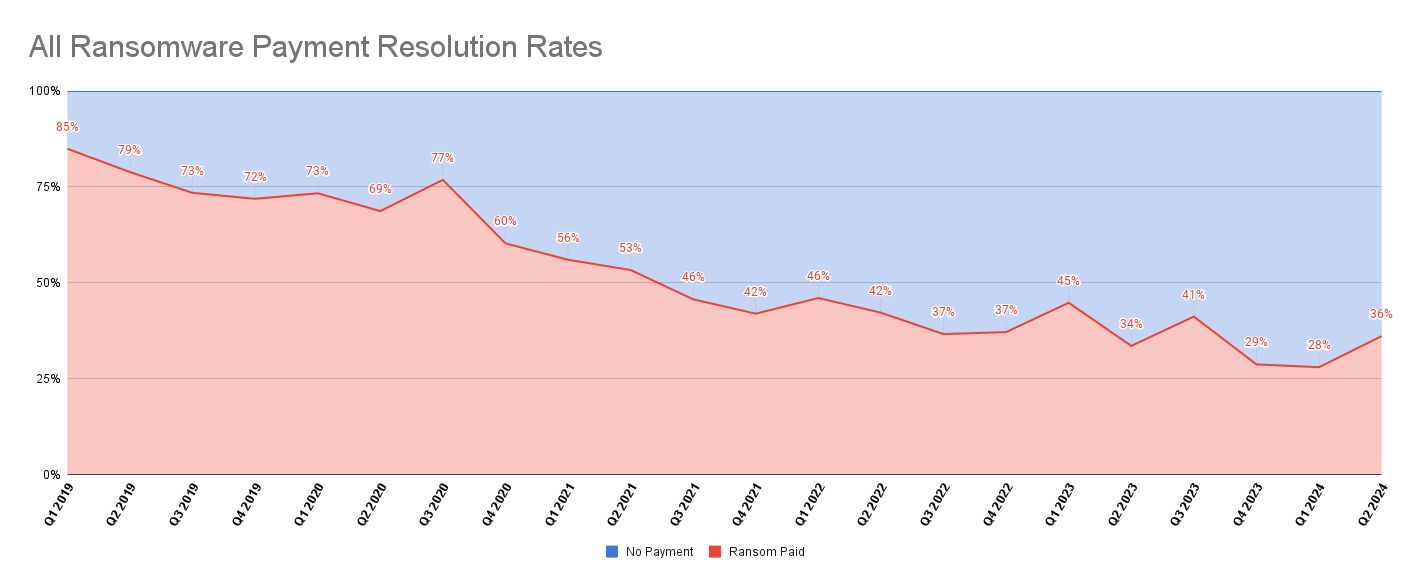

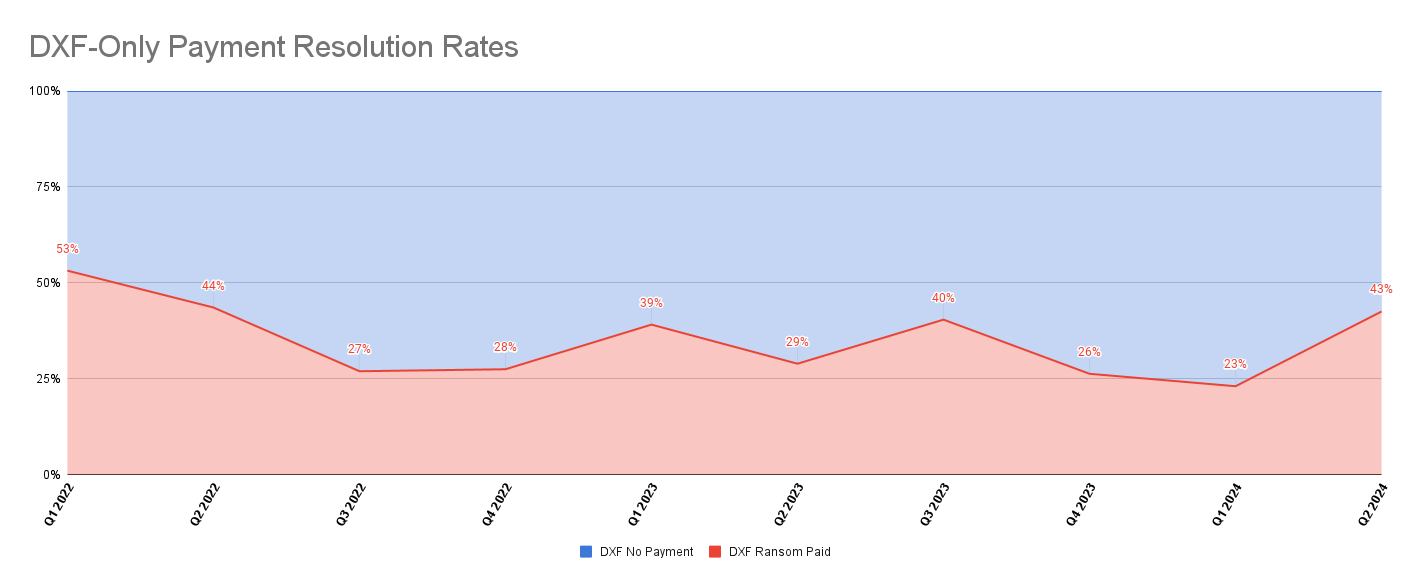

Zusammenfassend ist es kompliziert - entweder zahlst du die Gebühr und hast eine 60%-40% Chance, deine Daten zurückzubekommen, oder du stellst sie aus Backups wieder her (falls vorhanden), oder du musst Schadensbegrenzung betreiben, wenn du keine hast. Deshalb ist es wichtig, Backups zu haben.

Schritt eins, machen Sie eine Bestandsaufnahme der Situation und stoppen Sie den Angriff.

Der erste Schritt ist, alles vom Stromnetz zu trennen. Ich übertreibe vielleicht im Fall großer Unternehmen, wo SLAs wichtig sind, aber ich spreche ganz ernsthaft für kleine Firmen. Wenn du kein technisches Unternehmen bist und nicht weißt, wie man solche Projekte verwaltet, ist es besser, die gesamte Technologie abzuschalten (einschließlich den Strom auszuschalten), als das Risiko einzugehen, dass jemand an deinem Computer herumfummelt, während du versuchst und scheiterst, ihn mit einem Antivirusprogramm zu erwischen.

Ein großes Unternehmen weiß in der Regel, wie man analysiert, was passieren könnte, und bewertet externe Faktoren (wie die von Servern / Arbeitsstationen erzeugte Wärme), um festzustellen, ob die Arbeitsstationen problematisch sind, wenn sie eingeschaltet bleiben.

Wenn du den Rechner ausschaltest, verlierst du auch einige forensische Artefakte, erhöhst jedoch die Wahrscheinlichkeit, dass eine Maßnahme wie eine Verschlüsselung oder ein "Alles löschen" fehlschlägt, im Gegensatz dazu, wenn du ihn eingeschaltet lässt, kann ein 'rm -rf /*' sein Ziel erreichen und Daten löschen, die sonst hätten erhalten bleiben können.

Manchmal ermöglicht es, sie eingeschaltet zu lassen, Schlüssel aus dem RAM oder andere Techniken zur Datenwiederherstellung zu extrahieren. Dafür benötigt man jedoch einen technischen Mitarbeiter vor Ort (den die meisten nicht haben), der den Live-Verschlüsselungsprozess beendet und sofort die Experten mit einem Stundensatz von fünf Ziffern ruft. Daher schalten große Unternehmen nicht die Server/Computer aus, sondern nur das Netzwerk.

Wenn Sie jedoch diesen Artikel lesen, ist es klar, dass Sie dort nicht hineinpassen und bereits wissen, was zu tun ist - daher macht es keinen Sinn, Ihnen Erklärungen zu geben, die in der Branche für technische Fachleute allgemein bekannt sind.

Antivirenprogramme erkennen nicht alles, insbesondere 0-Day-Schwachstellen, und wenn Sie sich als mutig erweisen, könnten Sie von der schlechten in eine noch schlimmere Lage geraten. Normalerweise sollten alle betroffenen oder potenziell gefährdeten Systeme aus dem Netzwerk entfernt, vom Internet getrennt (airgapped) und manuell gereinigt werden. Gegebenenfalls sollten sie aus einem Backup wiederhergestellt werden, wenn der Angriff von einem Akteur stammt, der in der Lage ist, Hintertüren zu hinterlassen.

Allerdings musst du identifizieren, wann und wie es in dein System gelangt ist, denn andernfalls riskierst du ernsthafte Probleme. Du hast aus einem Backup wiederhergestellt, es ist erneut eingedrungen (vielleicht sogar aus einem infizierten Backup), und es könnte deine Daten in einem Jahr erneut angreifen, und diesmal verlangt es ein noch höheres Lösegeld.

Wir müssen diese kleinen Dinge klären, aber wir werden zu Schritt 3 zurückkehren, wo wir besprechen, wie das gemacht wird. Momentan müssen wir die Angriffsfläche minimieren und wissen, was wir den Kunden / Behörden je nach Fall sagen sollen.

Schritt zwei, Benachrichtigung der öffentlichen Institutionen und der Kunden

Theoretisch (ich ermutige Sie, das Gesetz zu respektieren), sollte im Moment zwei eine Strafanzeige bei DIICOT erstattet werden, sowie eine "Selbstanzeige" - Benachrichtigung der Presse an ANSPDCP. Letzteres wird Sie ordentlich bestrafen (5-10k EUR), aber das ist korrekt.

Die Berichtspflicht gegenüber der ANSPDCP besteht nicht, wenn die Daten aus den Pannen keine natürliche Person betreffen, jedoch haben die meisten einen solchen Risikograd.

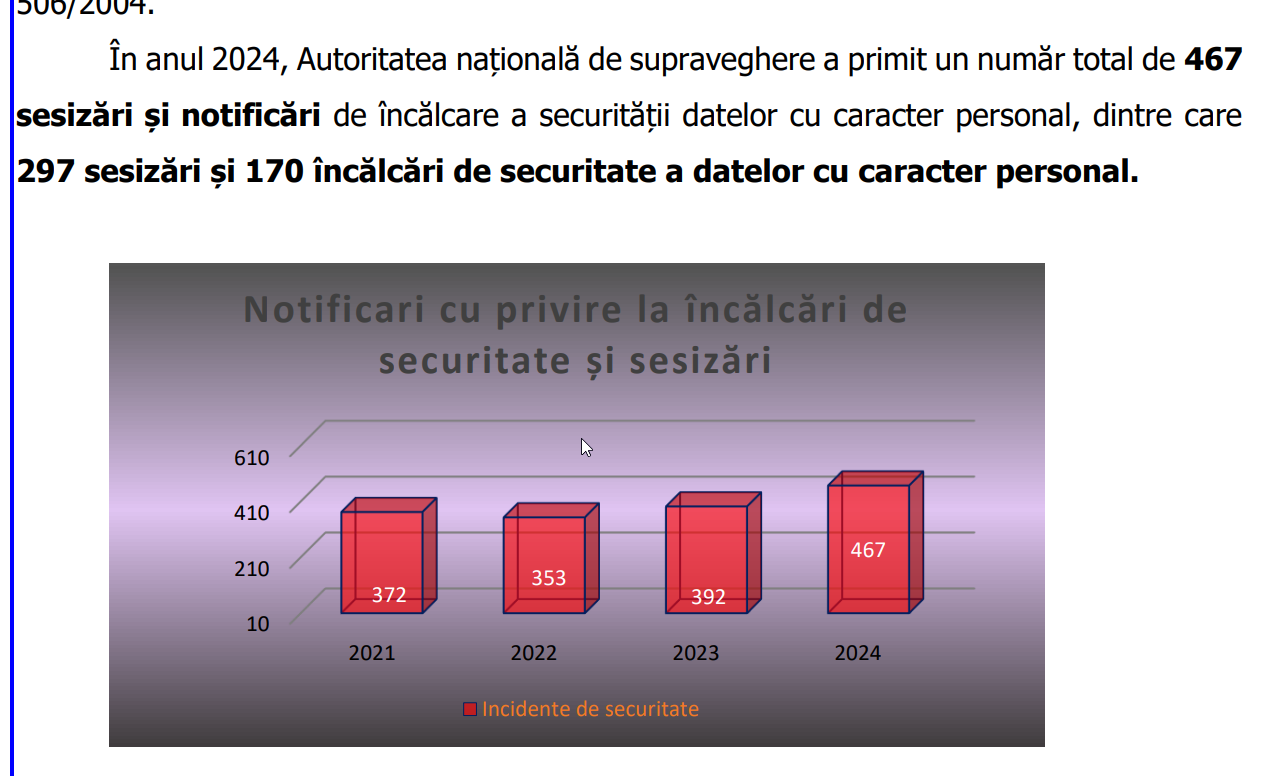

Die meisten Unternehmen melden jedoch die Ereignisse nicht an die ANSPDCP, um Geldstrafen zu vermeiden. Zumindest laut den Berichten der ANSPDCP scheinen diese Fälle sehr selten zu sein, was für mich auf eine Selektionsverzerrung hindeutet. Der Rumäne versteckt die Schuld unter dem Teppich, und ich weiß, dass in meinen eigenen gemeldeten Verwundbarkeiten die ANSPDCP nicht benachrichtigt wurde. Ich habe Dutzende an öffentliche und private Institutionen gemeldet, alle mit einem hohen Risiko. Ich kenne keine Entität, die bestraft wurde.

Die offiziellen Berichte über die Aktivitäten der ANSPDCP, in denen die relativ schlechte Situation der rumänischen Selbstberichterstattung zu sehen ist.

Es liegt an dir, ob du es tust, aber grundsätzlich, wenn der Hacker die Daten nicht ins Internet stellt (was sehr wahrscheinlich ist, wenn die Daten interessant sind, aber unwahrscheinlich, wenn die Daten langweilig sind und man damit nicht leicht erpressen kann), bist du sicher und unbestraft.

Wenn sie online gestellt werden, hängt es davon ab, ob sich die ANSPDCP von selbst einschaltet (geringe bis mittlere Chancen). Wenn die ANSPDCP von sich aus aktiv wird und du es nicht gemeldet hast, bist du in Schwierigkeiten, wenn du keinen guten Anwalt hast, und du kannst die Zusammenarbeit verzögern / ablehnen, ehrlich zu sein / dich zu rechtfertigen, indem du die Grenzen der Kompetenz und Autorität der ANSPDCP ausnutzt (das heißt, du sagst, dass es falsche Daten sind, dass sie nicht von dir stammen usw.).

Viele haben dies bereits praktiziert, einschließlich öffentlicher Behörden, anscheinend mit Erfolg, aber es ist riskant und eine strafbare Handlung, daher ermutige ich nicht dazu. So löst man Probleme auf keinen Fall, und langfristig schadet ein solches Verhalten dem Ruf. Ich werde jedoch nicht ignorant gegenüber den institutionellen Schwächen sein, die wir als Land haben, und es liegt im Ermessen des Unternehmers, was er tatsächlich tut.

Rechtlich sind Sie verpflichtet, zu benachrichtigen, und die Bußgelder können Prozentsätze des Umsatzes erreichen. Je mehr Sie wachsen, desto wichtiger ist es, dass Sie sich nicht bei der Berichterstattung unter Druck setzen. Eine Geldstrafe ist akzeptabel, solange Sie sich nicht selbst mit ungerechtfertigten Risiken belasten.

Und anschließend müssen auch die Kunden benachrichtigt werden, mit einer kurzen Zusammenfassung der Maßnahmen, die das Unternehmen ergreifen wird, um ein solches Ereignis in Zukunft zu verhindern, sowie der Risiken, denen sie ausgesetzt sind, und wie sie diese mindern können. Wenn Sie hier in gutem Glauben handeln, ist es schlecht, aber nicht sehr schlecht. Ich habe vage Nachrichten gesehen, die auf dem Prinzip der minimalen Einhaltung der gesetzlichen Verpflichtungen basieren.

Wenn das funktioniert, liegt es daran, dass man theoretisch mit einer vagen E-Mail von zwei Zeilen von der klaren rechtlichen Verantwortung für die Verletzung der DSGVO befreit wird. Theoretisch ist es verboten, in der Praxis kann es jedoch sein, dass das Gericht nachsichtig ist und man mit einer geringeren oder gar keiner Geldstrafe davonkommt. Ich habe das in der Praxis gesehen, da es den Anschein von Legalität erweckt, ohne die durch eine verantwortungsvolle Nachricht erzeugte Angst zu erzeugen. Unmoralisch, aber es wird praktiziert.

Bitte ziehen Sie in Betracht, einen Anwalt zu engagieren, da die Bußgelder hoch sind und er Ihnen helfen kann, diese zu reduzieren, insbesondere wenn Sie sich entscheiden, Ihrer gesetzlichen Verpflichtung nachzukommen. Ich werde nicht lügen, wenn ich sage, dass es häufig vorkommt, dass die gesetzliche Selbstberichterstattung eingehalten wird, aber wenn Sie vernünftig sind und berichten, sollten Sie sich dennoch einen Anwalt nehmen, um die zukünftigen Kosten der Bußgelder zu senken.

Schritt drei, mildern Sie den Angriff

Nachdem du deine gesetzlichen Verpflichtungen geklärt hast, milderst du den Angriff und siehst, was du tun kannst (aus Backup wiederherstellen, aktuelles System wiederherstellen).

Einige Ransomware-Angriffe verwenden verwundbare Malware, die später deaktiviert werden kann. Andere Ransomware-Angriffe sind narrensicher, und du hast entweder die Möglichkeit, dem Angreifer (auf Vertrauen) Geld zu zahlen, mit einer 60% zu 40% Chance, dass er dir den Entschlüsselungsschlüssel zurückgibt, wobei deine Daten auf seinem Computer bleiben (und es nicht ausgeschlossen ist, dass er in Zukunft erneut Lösegeld dafür verlangt). Oder er könnte dich betrügen.

Es ist schwierig zu schätzen, wie viele böswillige Akteure vertrauenswürdig sind - letztendlich würde ich nicht sagen, dass Kriminelle die grundlegendsten Menschen sind, aber wahrscheinlich geben die meisten dir den Entschlüsselungsschlüssel, nachdem sie ihre Arbeit aus den folgenden Gründen erledigt haben:

- Nicht alle Kunden sind so wertvoll, dass es sich lohnt, ihre Daten zu stehlen und öffentlich zu machen, da sie Daten haben, die sich anders nicht monetarisieren lassen.

- In der Regel ist der Preis für exfiltrierte Daten um Größenordnungen niedriger als die Zahlung bei Ransomware, insbesondere wenn der böswillige Akteur einen guten Ruf hat (dies ist notwendig, damit die Leute Vertrauen haben, dass er sein Wort hält und das Geld zurückgibt). Es ist riskant, Betrug zu begehen, da man kurzfristig gewinnt, aber langfristig verliert. Und es kostet nichts, ihnen den Entschlüsselungsschlüssel zu geben, nachdem man ihn ihnen abgenommen hat.

Wie auch immer, das sollte nicht die erste Option sein - wenn die Daten in einem Backup vorhanden sind oder nicht verschlüsselt wurden, ist es am besten, sie daraus wiederherzustellen und dem böswilligen Akteur nichts zu geben.

Wenn du wirklich mission-critical Daten hast, bei denen die Entscheidung, moralisch zu handeln, dein ganzes Geschäft kosten könnte, überlasse ich dir die Entscheidung. Die Moral ist fraglich, wenn deine Kunden durch die Nichtzahlung von Ransomware mehr Geld verlieren, als dich das Erpressung kosten würde.

Ich werde erklären, wie Sie eine Schutzgebühr zahlen können, obwohl ich solches Verhalten nicht unterstütze. Sie entscheiden, ob es sich preislich lohnt, und manchmal ist es möglich, dass es sich lohnt.

Schritt vier, verhindern, dass ein Angriff in Zukunft erneut passiert

Es nützt nichts, einen Angriff abzuwehren, wenn bald ein weiterer kommt. Meiner Meinung nach sollten Sie alles in Ihrer Macht Stehende tun, um einen zukünftigen Angriff zu verhindern.

Wie machst du das? Einfach, du machst ein Backup mit Redundanz (nach der 3-2-1-Methode),

- 3 Kopien der bereitgestellten Daten, eine davon ist die, an der Sie arbeiten (Produktion + Staging), und zwei weitere als Backup.

- 2 verschiedene Speicherlösungen. Zum Beispiel kannst du ein lokales Backup und eines in der Cloud haben. Günstige Optionen sind Hetzner Storage, Backblaze, aber es gibt Hunderte von Lösungen mit ihren jeweiligen Vor- und Nachteilen.

- Die Daten müssen off-site gespeichert werden, also nicht am Standort des Unternehmens. Falls das Büro brennt oder eine Atombombe einschlägt, sollten die Daten überleben. unternehmer. In der Regel in der Cloud.

Stellen Sie sicher, dass Sie ein aktuelles Antivirenprogramm haben, regelmäßige Backups Ihrer Anwendungen und des Betriebssystems durchführen und darauf achten, die Informationen in Anwendungen zu trennen, d.h. einige Regeln für die Informationshygiene befolgen.

Achte darauf, deine Passwörter nicht an mehreren Stellen gleich zu verwenden (oder verwende zumindest unterschiedliche Passwortstufen, die auf das jeweilige Risiko der Anwendungen basieren, auf die du zugreifst, da einige gehackt werden und dein Passwort früher oder später öffentlich sein wird).

Deshalb ist es wichtig, einen Notfallplan zu haben, um zukünftige Krisen erfolgreich zu managen, wenn sie eintreten. In der Regel kümmern sich Unternehmen, insbesondere kleine, nicht um solche Dinge, selbst nicht auf abstrakter Ebene, und sind von einem Angriff überwältigt und wissen nicht, was sie tun sollen.

Die Situation ist kompliziert, und es wäre absurd zu sagen, dass es eine Lösung gibt, die auch die inhärenten Schwierigkeiten bei der Führung eines kleinen Unternehmens berücksichtigt.

Schließlich, bilden Sie Ihre Mitarbeiter aus. Sie sind oft die größten Gefahren. Sie klicken auf E-Mails, auf die sie nicht klicken sollten, sind naiv und verwenden dumme Passwörter, die sie auch bei der Arbeit nutzen.

Ich hatte persönlich zwei Datenpannen bei E-Mails, beide verursacht durch Mitarbeiter, die beim Umgang mit ihren Computern, auf denen sie ihre Arbeitspasswörter speicherten, Fehler gemacht haben. Glücklicherweise trennen wir die Anliegen, sodass nichts Sensibles zugegriffen wurde. Sie haben nur Spam von meinen E-Mails gesendet, und das war nach der ersten Erfahrung, bei der mein Mailserver für Spam verwendet wurde, begrenzt, da ich Regeln implementiert habe, um einen hohen Durchsatz zu verhindern (damit nicht viele gesendet werden).

Schritt fünf, tragen Sie die Konsequenzen

Die Realität ist, dass es Konsequenzen geben wird, weil Sie nachlässig waren / nicht genügend Geld für die Prävention des Vorfalls eingeplant haben.

Wie hoch die Kosten sein werden, hängt davon ab, wie schwerwiegend der Angreifer ist, wie groß das Ziel ist und welche Art von Daten verloren gegangen sind (wir sprechen von medizinischen Daten, Informationen aus dem Rechtsbereich oder von einem Sicherheitsvorfall bei Konten, die ausschließlich in deiner Anwendung verwendet werden).

Wenn Sie clever sind, werden die verlorenen Daten nicht sehr wichtig sein, und die Kosten für Sie werden gering sein. Wenn Sie jedoch diese Aspekte übersehen haben, können die Kosten entsprechend hoch sein.

Wenn Sie institutionell gemeldet haben, dass Sie einen Datenbruch erlitten haben, riskieren Sie, dass es sehr schlimm wird. Oder wenn das Glück auf Ihrer Seite ist und der Angreifer nachlässig war, könnten Sie von ihm Schadensersatz erhalten (vorausgesetzt, er hat die Mittel dazu und es gelingt, diese Geldbeträge zu beschlagnahmen, insbesondere wenn sie in einer Krypto-Wallet sind, wo der böswillige Akteur, wenn er clever ist, sie behalten kann, um mit dem Geld davonzukommen).

Bonus: Wie Sie das Erpressungsgeld bezahlen

Wenn Sie in die unerwünschte Situation geraten sind, dass es keine bessere Option gibt, als sich dem Erpressungsdruck zu beugen und das Schutzgeld zu zahlen, zeigen wir Ihnen unten, wie Sie dies schnell und (relativ) sicher tun können.

Stellen Sie ein Kommunikationsmittel mit dem Angreifer her

Stellen Sie ein Mittel zur Zusammenarbeit mit dem böswilligen Akteur bereit, das Ihnen hilft, besser zu verstehen, wie wahrscheinlich es ist, dass er sein Versprechen hält. Normalerweise werden sie versuchen, nicht nachvollziehbare Kommunikationsmittel zu verwenden (z. B. Signal, anonyme E-Mails usw.).

Wenn sie nachverfolgbar sind, informieren Sie die Strafverfolgungsbehörden. Wenn Sie es schaffen, ihm einen IP-Logger zu geben (senden Sie ihm eine herunterladbare Datei von Ihrem System, einen Link, über den Sie protokollieren, usw.), informieren Sie die Strafverfolgungsbehörden. Wenn er clever ist, sollten Sie dies berücksichtigen, da es Ihre Verhandlungsfähigkeit verringert.

Wenn Sie sich entscheiden, die "Rückzahlung" zu leisten, ist ein vorheriges Gespräch obligatorisch. Hier können Sie besprechen, welche Mechanismen Sie implementieren, um sicherzustellen, dass keine Partei benachteiligt wird, und möglicherweise auch über den Preis verhandeln.

Wenn der böswillige Akteur sich nicht mit einer digitalen Identität (einer Hackergruppe, einem Benutzernamen in einer Hackergruppe usw.) auf nachvollziehbare Weise identifiziert (zum Beispiel indem er dort eine Nachricht von seinem Konto hinterlässt), besteht das Risiko, betrogen zu werden.

Wenn er sich durch die Persönlichkeit, für die er hart gearbeitet hat, blamiert, könnte der Preis des Erpressungsversuchs nicht ausreichen, um seine reputativen Verluste zu decken. Das ist ein Vorteil für dich, wenn du dich entscheidest, ihm das Geld zurückzugeben. Aber stelle unbedingt sicher, dass er etwas zu verlieren hat, mehr als das, was er von dir verlangt.

In der Regel sind diese Akteure Soziopathen, aber rational, sodass du mit ihnen verhandeln kannst, wenn du klare Argumente vorbringst. Zum Beispiel, wenn er dir zeigt, dass er jemand ist, aber keinen so hohen etablierten Ruf hat, kannst du den Preis senken, indem du zu einem Konsens gelangst, dass er nicht garantieren kann, dass er sein Versprechen hält. Sei kühl zu ihm, zeige keine Emotionen, und in der Regel kannst du den Preis drücken.

Die Regel gilt mutatis mutandis für alle unmoralischen Personen, mit denen Sie zusammenarbeiten oder mit denen Sie interagieren müssen. Wenn sie Probleme mit ihrem Ego haben, nutzen Sie diese aus. Die meisten sind auch narzisstisch oder haben andere Persönlichkeitsprobleme, die verwendet werden können, um Ihre Kosten zu senken.

Finde einen Weg und informiere den böswilligen Akteur, dass du dich rächen wirst, wenn er sein Versprechen nicht hält - indem du seinen Ruf, den er dir zuvor bewiesen hat, beschädigst. Überlege jedoch, wie du dies tun kannst, ohne deinen eigenen Ruf weiter zu schädigen.

Es ist nicht gerade vorteilhaft, die Idee zu haben, dass du einem Individuum Erpressungsgeld gezahlt hast, und wenn du dem Akteur nicht zeigst, dass du ihn irgendwie in der Hand hast, wenn er dich betrügt, könnte er sich komplett über dich lustig machen.

Kaufen Sie Kryptowährungen, um die Schutzgebühr zu bezahlen

Verwendest du eine CEX, um Kryptowährungen mit Geld zu kaufen. Ich weiß nicht, ob solche Beträge abzugsfähig sind oder welche steuerlichen Merkmale sie haben. Ich nehme jedoch an, dass es sich um Ausgaben handelt, die eindeutig im Interesse des Unternehmens liegen. Ich glaube nicht, dass die ANAF dies weiter an die ANSPDCP melden wird, da es ein großer Aufwand ist, aber sie kann die Ausgabe dennoch ablehnen, auch wenn es möglicherweise eine wirtschaftliche und rein steuerliche Rechtfertigung dafür gibt.

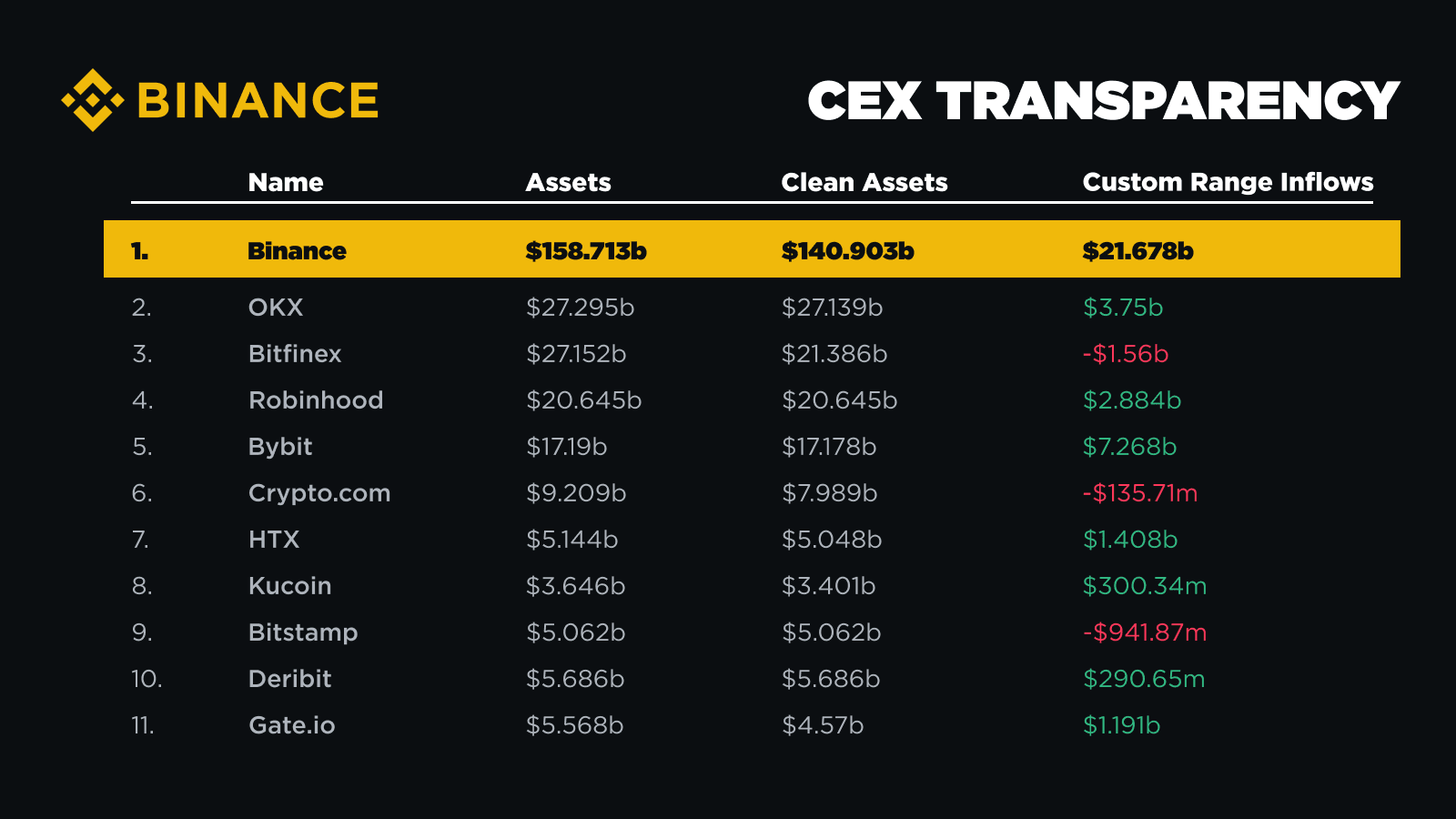

Gute Beispiele für CEX, die sich bisher nicht als Ponzi-Systeme erwiesen haben, sind Binance, Coinbase Pro und Kraken.

Ideal wäre es, wenn du die CEX im Voraus darüber informierst, dass du ein Lösegeld zahlen wirst, da sie die entsprechenden Konten (sofern sie bei CEX sind) sperren oder Kontolimits festlegen können, um es dem böswilligen Akteur zu erschweren, das Geld zu waschen. Dies muss unbedingt im Voraus geschehen. Hier kann dir ein qualifizierter Anwalt in diesem Bereich helfen, und davon gibt es nur wenige.

Der Täter wird bezahlt

Sie finden die Krypto-Adresse des böswilligen Akteurs. Wenn Sie mit den öffentlichen Institutionen zusammenarbeiten, ist es ratsam, mit ihnen über eine mögliche Rückzahlung zu sprechen, damit sie koordiniert wird, da es möglich ist, dass der böswillige Akteur sich selbst verrät, indem er das Geld wäscht (oder es unterlässt). Manchmal können Sie das gezahlte Geld mit der schuldigen Person verknüpfen und so einen Teil des Geldes zurückerhalten. Die Chancen sind gering, je intelligenter der böswillige Akteur wird.

Es ist wahrscheinlich, dass er entweder Bitcoin (das eine hohe Liquidität hat und auf Geldwäscheplattformen integriert ist) oder Monero oder andere schwerer nachverfolgbare Währungen möchte. Wahrscheinlich wird er Bitcoin wollen.

Sie kaufen Bitcoin auf diesen Plattformen.

Nachdem du die Zahlung vorgenommen hast, bleibt dir nichts anderes übrig, als zu hoffen, dass die Person, die zuvor die Straftaten begangen hat, ihr Versprechen hält und diese willkürliche Regel beachtet, dir dein Geld zurückzugeben. Normalerweise hat der böswillige Akteur einen Anreiz, sein Versprechen zu halten, insbesondere wenn er eine Persönlichkeit hat, die die Angriffe rechtfertigt.

Das Ergebnis deiner Handlungen

Wenn er sein Versprechen nicht hält, mache ihn auf eine zugängliche Weise lächerlich, wie ich zuvor beschrieben habe. Wenn es keinen gemeinsamen Verständigungsweg gibt, um ihn für einen möglichen Betrug zur Verantwortung zu ziehen, hat er alle Anreize, dies zu tun und dir auch deine Daten zu verkaufen.

Wenn er sein Versprechen hält, verwendet er den Verschlüsselungsschlüssel, um die Daten zu entschlüsseln, und überprüft deren Integrität. Es ist sehr wahrscheinlich, dass weiterhin ein Hintertürchen vorhanden ist. Untersuche die Daten gründlich und überprüfe sowie entferne, was für Schmutz dort geblieben ist.

Wenn Sie hier nachlässig sind, könnte es sein, dass Sie die Schutzgebühr erneut zahlen müssen. Die Kriminellen suchen nach leicht auszubeutenden Opfern, also seien Sie kein leichtes Ziel.

Fazit

Die Täter in diesen Bereichen sind vorbereitet, während die öffentlichen Institutionen hinterherhinken. Die Natur des Internets ähnelt dem Wilden Westen - es ist sehr schwierig, in einer Umgebung ohne Nachverfolgbarkeit Gerechtigkeit zu erlangen, in der Schuld schwer oder sogar unmöglich zuzuordnen ist.

In der heutigen digitalen Welt übersteigen die Kosten für die Untersuchung dieser Angriffe eine Million Dollar, sodass die Chancen, dass die Behörden den Fall ernst nehmen, wenn er sich als schwierig erweist, minimal sind.

Verlasse dich nicht darauf, dass dich weder die DIICOT noch ein IT-Spezialist oder ein Bekannter retten wird. Triff im Voraus Maßnahmen, um kein Opfer zu werden, denn die Konsequenzen im Alternativfall sind viel gravierender.