Comment fonctionne la bresa Rejust.ro

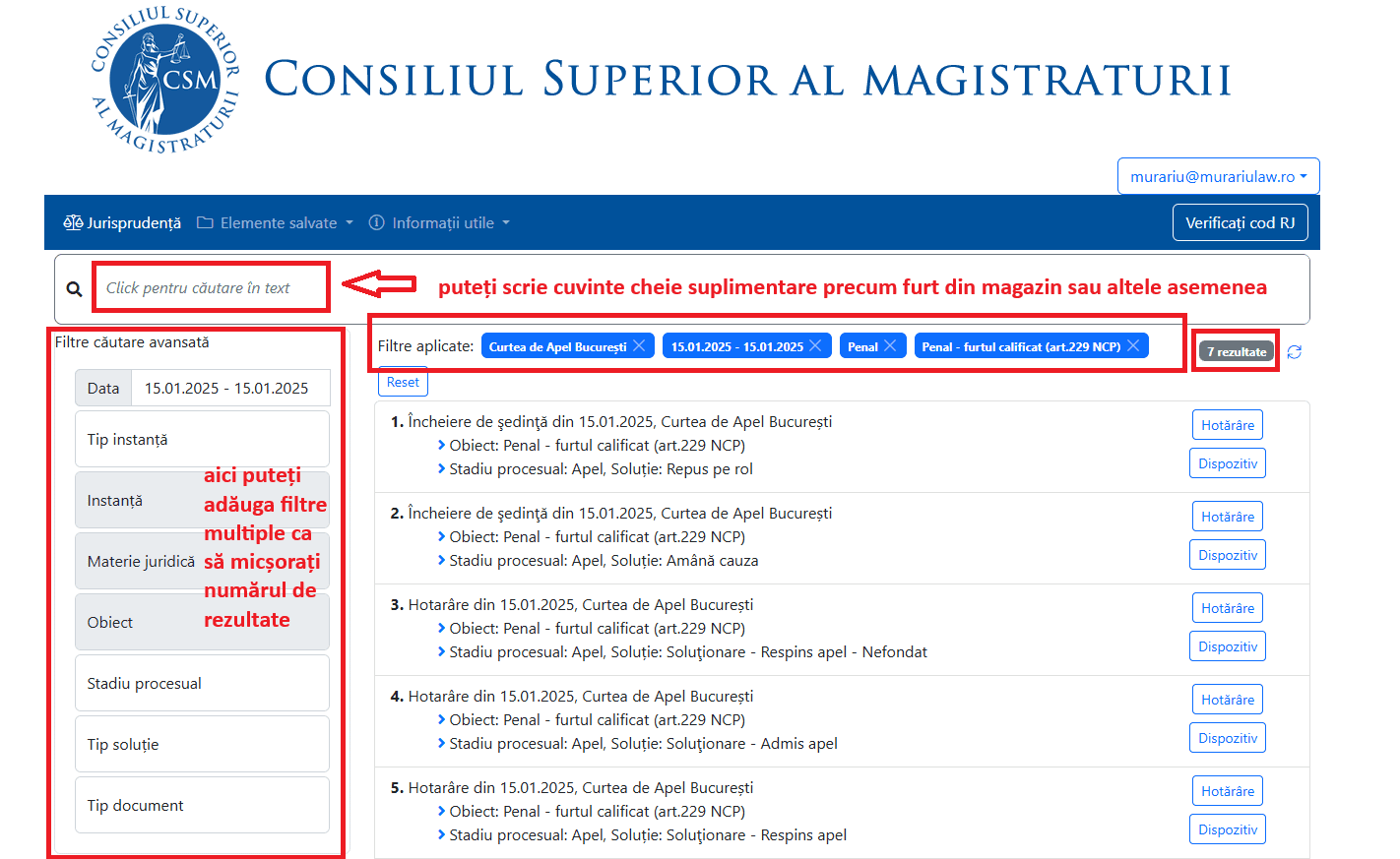

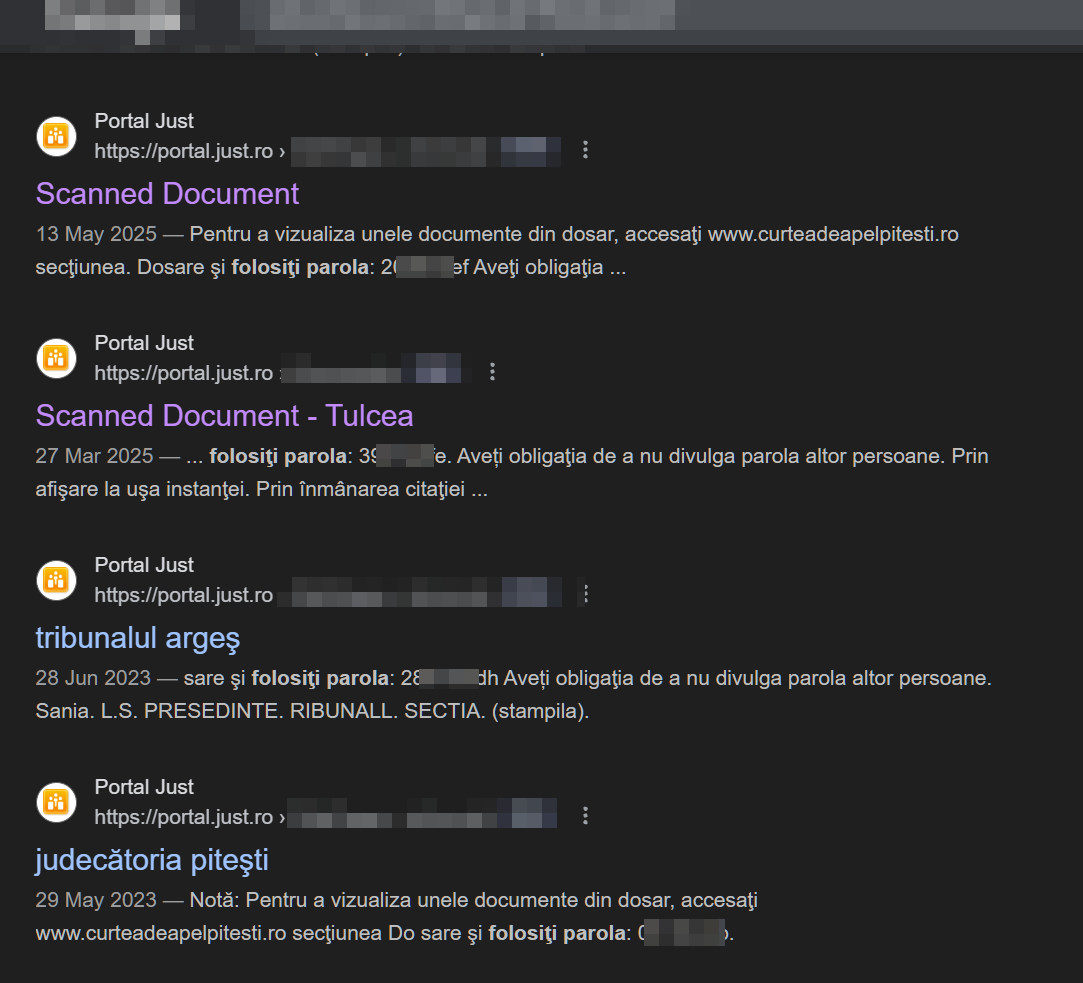

En 3 clics, et en utilisant l'expression "utilisez le mot de passe", il était possible d'accéder aux mots de passe des dossiers via ReJust.ro

La plateforme ReJust.ro est l'application par laquelle les professionnels du droit, ainsi que les citoyens ordinaires, peuvent consulter des versions anonymisées des dossiers judiciaires.

En mode normal, cette application doit d'une part ne pas inclure d'informations personnelles susceptibles de compromettre les parties au dossier, et d'autre part offrir aux professionnels du droit l'accès aux informations dont ils ont besoin pour comprendre le comportement des tribunaux face à certaines affaires communes ou récurrentes.

La plateforme doit donc équilibrer le besoin d'information des justiciables avec la nécessité de protéger en toute sécurité les données sensibles des parties, des témoins, etc.

Mise à jour du 27.08.2025 : Informations sur la faille VIDEO

Quelle a été, en fait, la faille de ReJust.ro

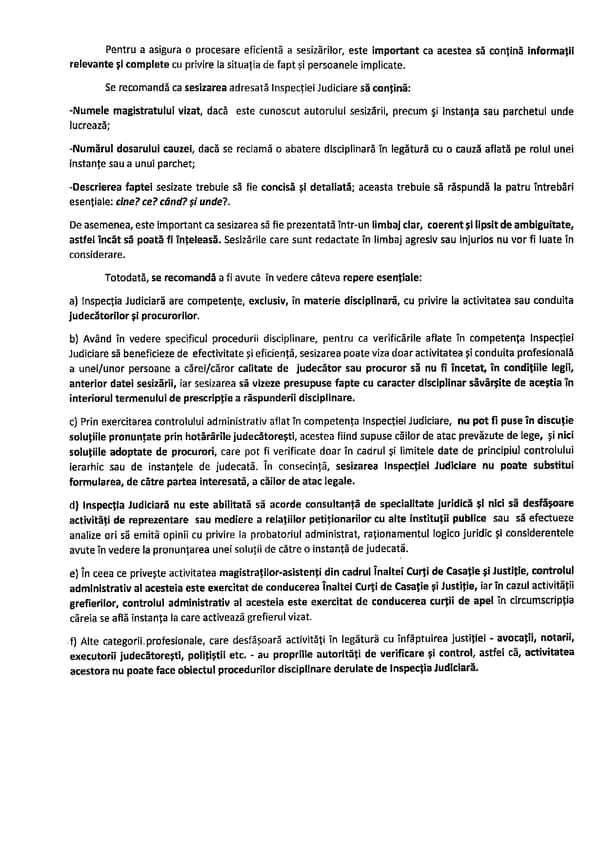

La principale problématique, la plus sévère affectant ReJust.ro, était due à l'absence de responsabilité des magistrats des tribunaux, combinée à l'absence de mesures prises par les gestionnaires de la plateforme rejust.ro - c'est-à-dire le conseil supérieur de la magistrature.

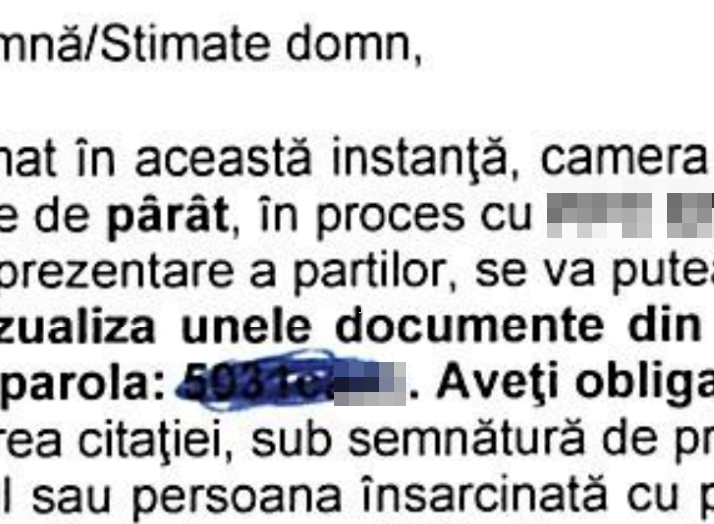

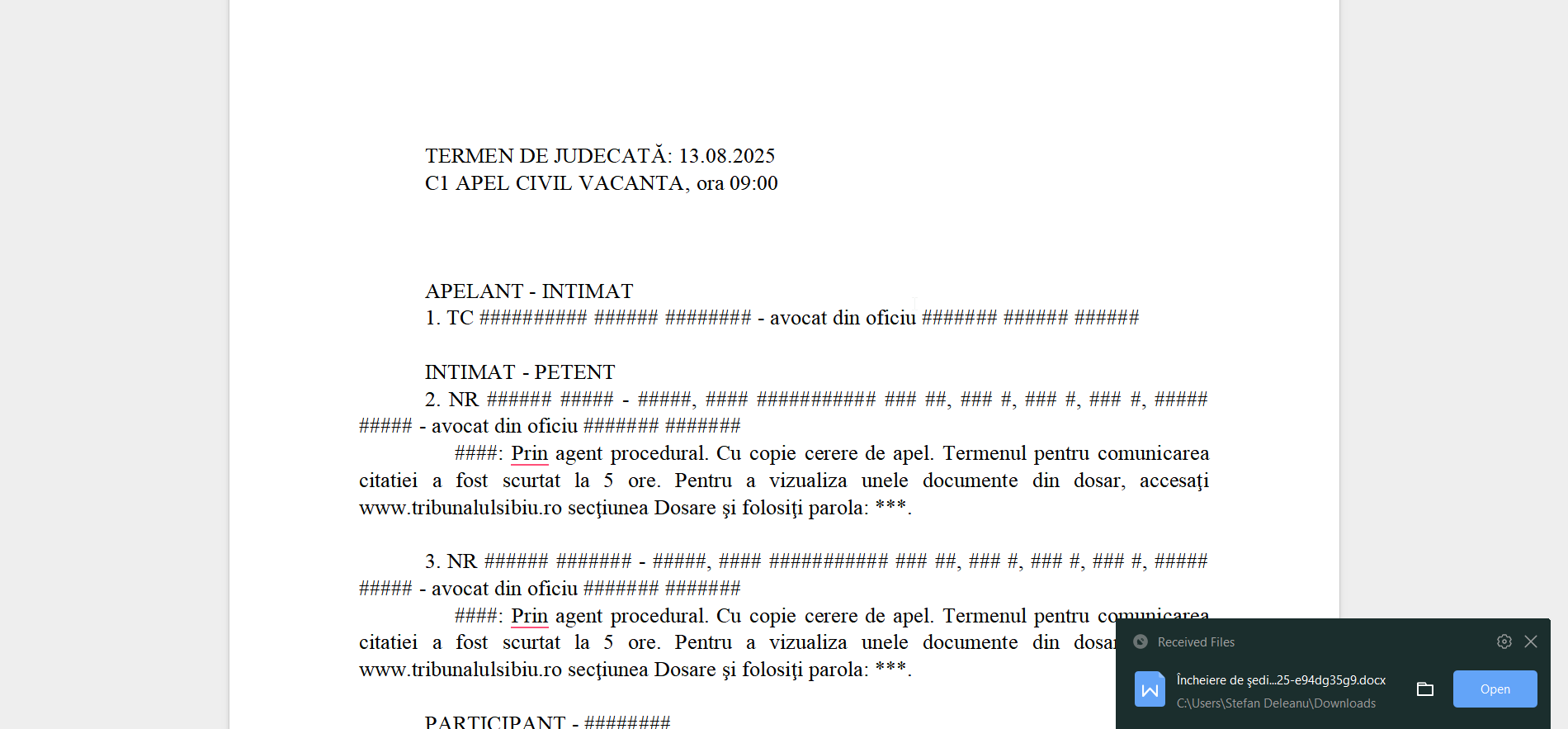

Tout d'abord, de nombreux dossiers étaient complètement non anonymisés, utilisant de l'encre bleue pour "anonymiser" le mot de passe d'accès au dossier.

Le nombre de dossiers susceptibles de cette forme de négligence se chiffre par centaines, mais cela démontre en premier lieu un manque d'attention accordée à la manière dont les données sont ensuite traitées ou même publiées.

La négligence professionnelle des greffiers, combinée à l'indifférence institutionnelle du CSM, a conduit à la non-résolution d'une vulnérabilité sévère, dépourvue de caractère technique. En l'espèce, quiconque pouvait rechercher sur rejust l'expression "utilisez le mot de passe", pour obtenir une liste de plus de 170 000 dossiers vulnérables.

Module de réalisation de la vulnérabilité. Vous accédiez au site, vous vous authentifiiez, vous recherchiez "utilisez le mot de passe", et vous obteniez la liste de tous les dossiers ayant un mot de passe public. Ensuite, vous cliquiez sur la décision, vous cliquiez sur télécharger, et vous descendiez jusqu'à ce que le mot de passe ne soit plus censuré dans le document téléchargé. C'était la vulnérabilité, et n'importe qui pouvait le faire, sans aucune connaissance en informatique.

Évident, un mot sans utilisateur (dans ce cas, le numéro de dossier est inutile), mais cet aspect est très facile à rectifier si l'on considère que : a) le nombre de dossiers dans une instance spécifique, avec un objet spécifique, à une date spécifique est inférieur à 10, dans les instances les plus chargées. b) Le système dosare.just.ro permet une recherche avancée via API, et la plupart des outils de recherche de dossiers permettent désormais également des recherches avancées.

Pratiquez, récupérez les données sur le dossier depuis rejust.ro, et recherchez-les sur just.ro pour trouver 2-3 dossiers. Vérifiez et comparez le dispositif qui vous aide à identifier précisément le dossier en question.

Ainsi, vous aviez également le numéro de dossier que vous pouviez extraire de rejust.ro. De même, la recherche peut être effectuée sur rejust.ro avec les données de just.ro.

Avec les deux, vous aviez accès au dossier électronique, auquel vous vous connectiez.

La prochaine étape pour un acteur malveillant aurait été d'utiliser ces connaissances pour exfiltrer des données sensibles et lancer des campagnes de chantage ou d'obtention d'informations, etc. D'où la gravité de la situation.

Une fois le dossier rejust.ro dé-anonymisé et le mot de passe obtenu, vous avez un accès complet au dossier électronique avec votre identifiant et votre mot de passe.

Comment avons-nous découvert la bresa ?

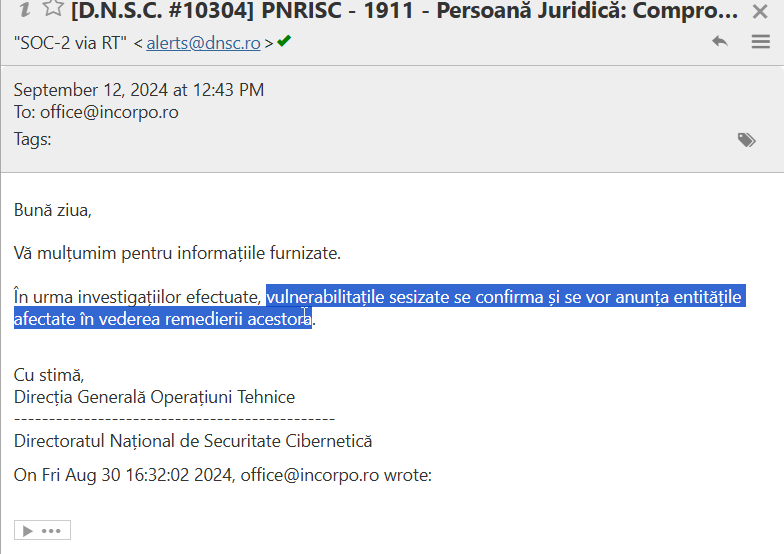

La première brèche dans le dossier notifié au CSM en août 2024 était celle-ci, et je l'ai apprise par un ami consultant fiscal. Le problème était si simple qu'il l'a découvert et m'en a parlé par hasard, sans toutefois le signaler. C'est moi qui l'ai signalé au CSM.

La deuxième brèche apportera plus de détails au fur et à mesure que je m'assure qu'elle est résolue et que le risque est minimal voire inexistant pour que les victimes soient affectées par une éventuelle divulgation prématurée, même si cela serait dû à la faute du CSM.

Qui est affecté par cette brèche

Environ 170 000 dossiers sont dans les circonscriptions de Constanța, Cluj, Târgu Mureș, Pitești, Craiova, Timișoara, toute instance utilisant la plateforme de dossier électronique de la Cour d'Appel de Cluj.

La majorité étaient concentrées à Constanța, Cluj, Pitești. Une partie des résultats indique d'autres mots de passe, mais ceux-ci représentent environ 10 % des dossiers. Parmi tous les dossiers examinés pour valider l'existence de la faille (~20-30), seuls 2 étaient des faux positifs, c'est-à-dire que seulement 2 étaient comptabilisés en plus.

Nous pouvons estimer que le nombre réel de dossiers vulnérables était d'environ 150 000 dossiers, en plus de ceux affectés par une autre brèche qui sera détaillée ultérieurement, et cela représente un niveau de difficulté inférieur par rapport à la brèche actuelle.

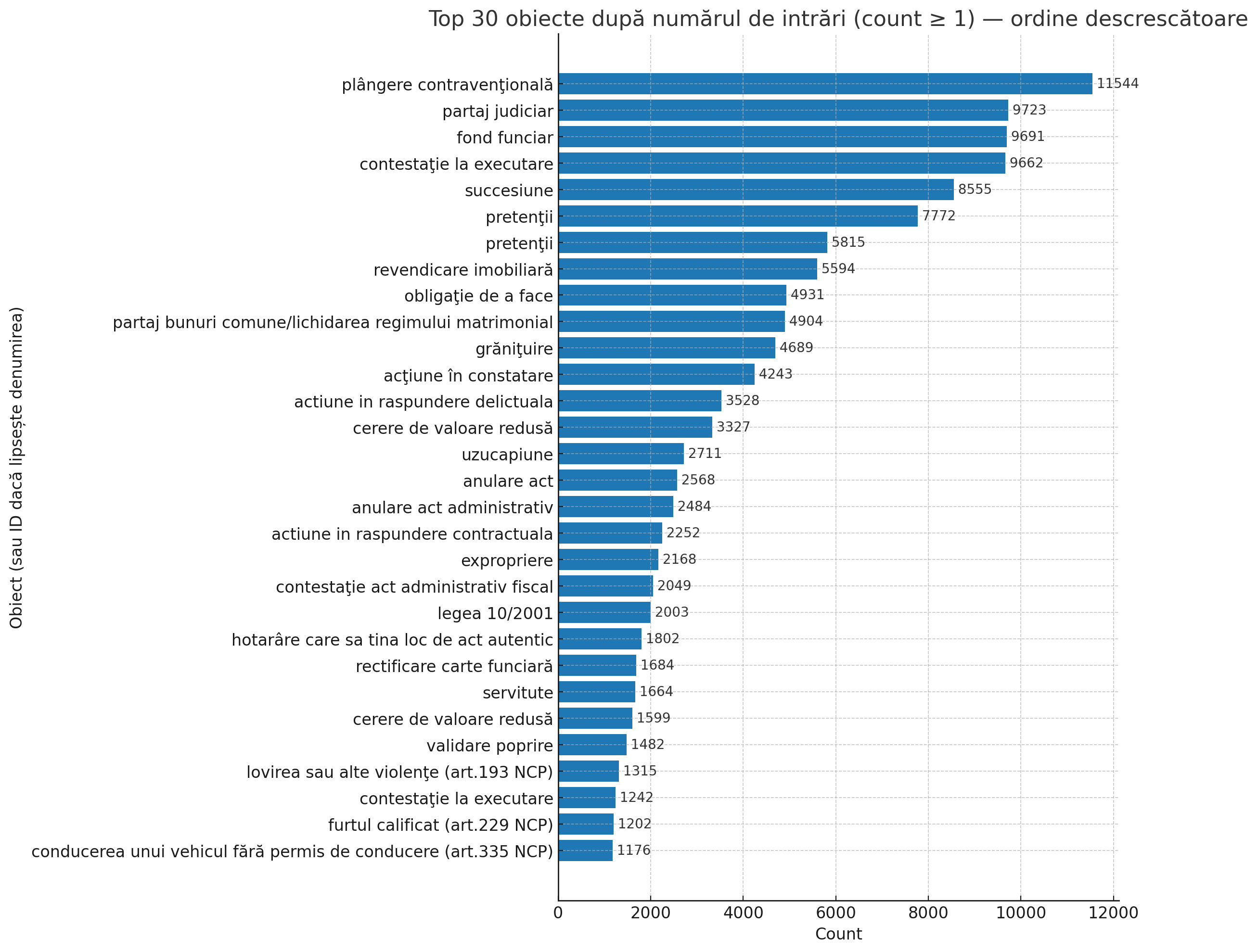

La catégorie présentant le plus haut risque d'exploitation systématique concerne les dossiers familiaux et ceux concernant les mineurs. Cela inclut 4 904 cas de partage de biens et de liquidation du régime matrimonial, 837 cas d'exercice de l'autorité parentale, 688 cas de pension alimentaire et 129 ordonnances de protection.

Ces dossiers contiennent des données personnelles sensibles, y compris des adresses, des informations financières et des évaluations psychologiques, représentant des cibles prioritaires pour les opérations de collecte de renseignements et d'ingénierie sociale.

Dans le domaine de la criminalité économique, les 376 dossiers d'évasion fiscale et 698 demandes d'insolvabilité constituent des sources précieuses pour les groupes de criminalité économique organisée. Les informations sur les schémas financiers, les comptes bancaires et les relations d'affaires peuvent être monétisées par le biais de l'extorsion, du délit d'initié ou de la vente sur des marchés clandestins.

Les dossiers pénaux sensibles, incluant 136 cas de violence domestique, 52 cas de proxénétisme et 20 cas de trafic d'êtres humains, présentent un risque élevé de revictimisation. Les groupes criminels organisés peuvent utiliser ces données pour identifier des victimes vulnérables ou pour protéger leurs propres opérations en compromettant les témoins.

Les litiges patrimoniaux, représentés par 9 662 contestations à l'exécution et 8 555 cas successoraux, offrent des informations précieuses pour des attaques ciblées. Les acteurs APT peuvent utiliser ces informations pour du spear phishing, du prétexte ou d'autres techniques de compromission ciblée des personnes disposant d'un patrimoine significatif.

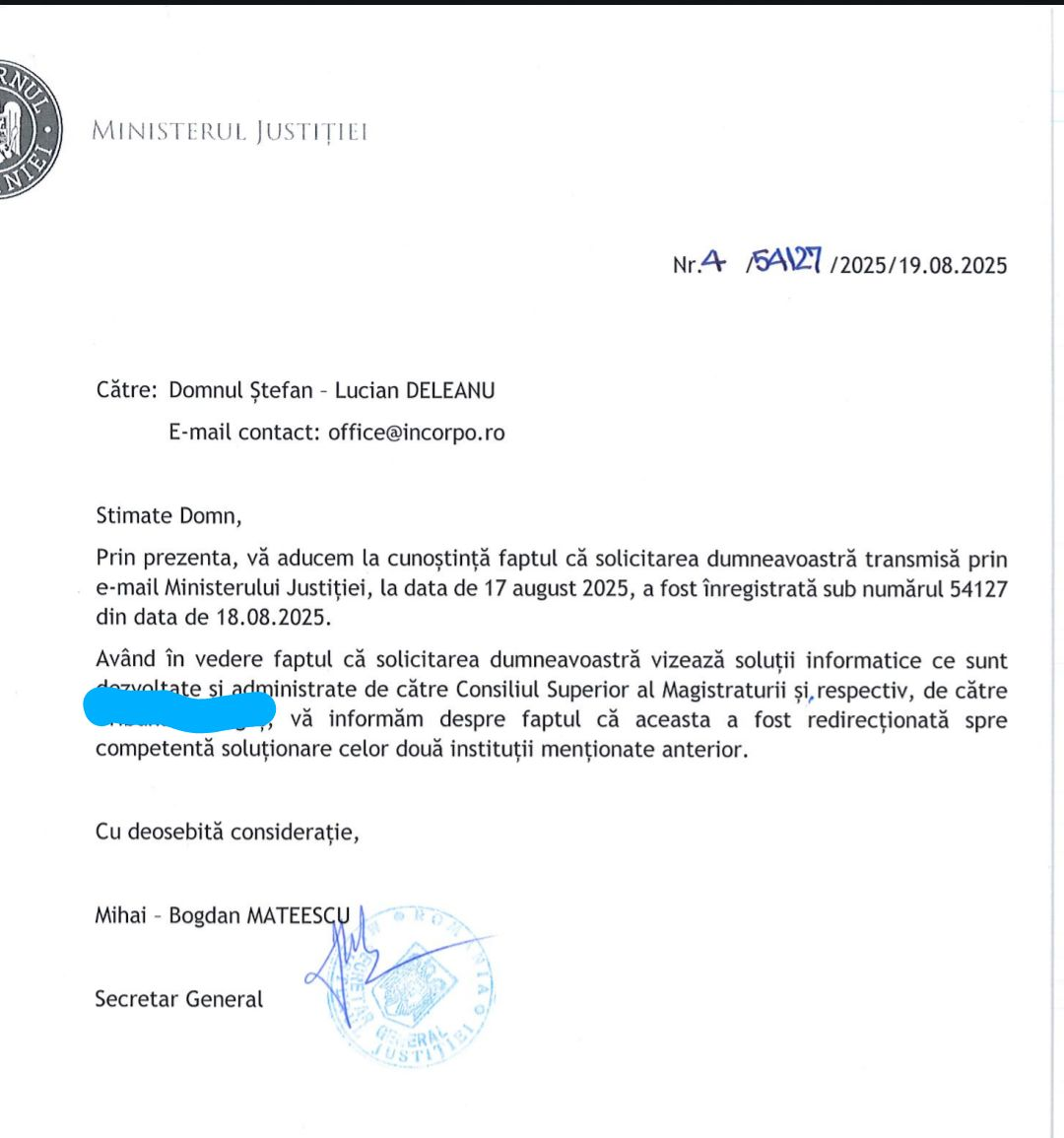

Que font les autorités publiques ?

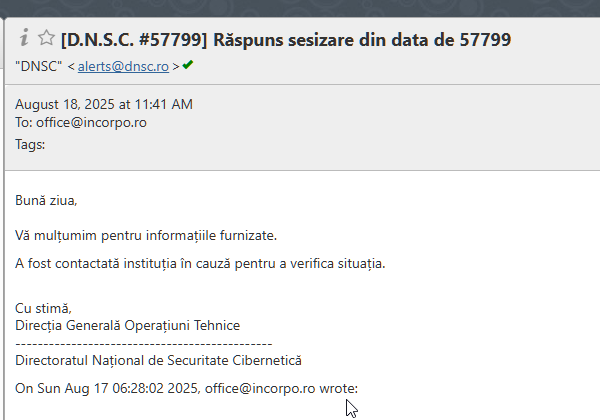

DNSC a fait son travail et a informé les autorités compétentes.

Ils n'ont sanctionné personne pour la situation créée, n'ont pris aucune mesure contre quiconque pour le problème, et il ne semble pas qu'ils aient formé les greffiers pour prévenir que cela ne se reproduise à l'avenir.

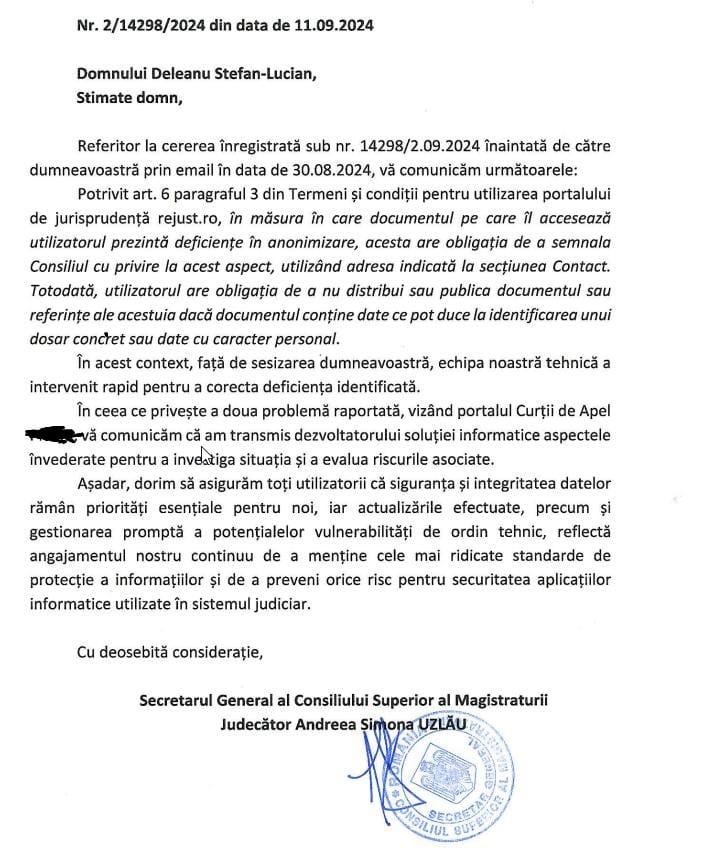

Le secrétaire du CSM a répondu sèchement, affirmant en principe que les termes et conditions constituent des protections suffisantes pour protéger les justiciables d'une éventuelle recherche.

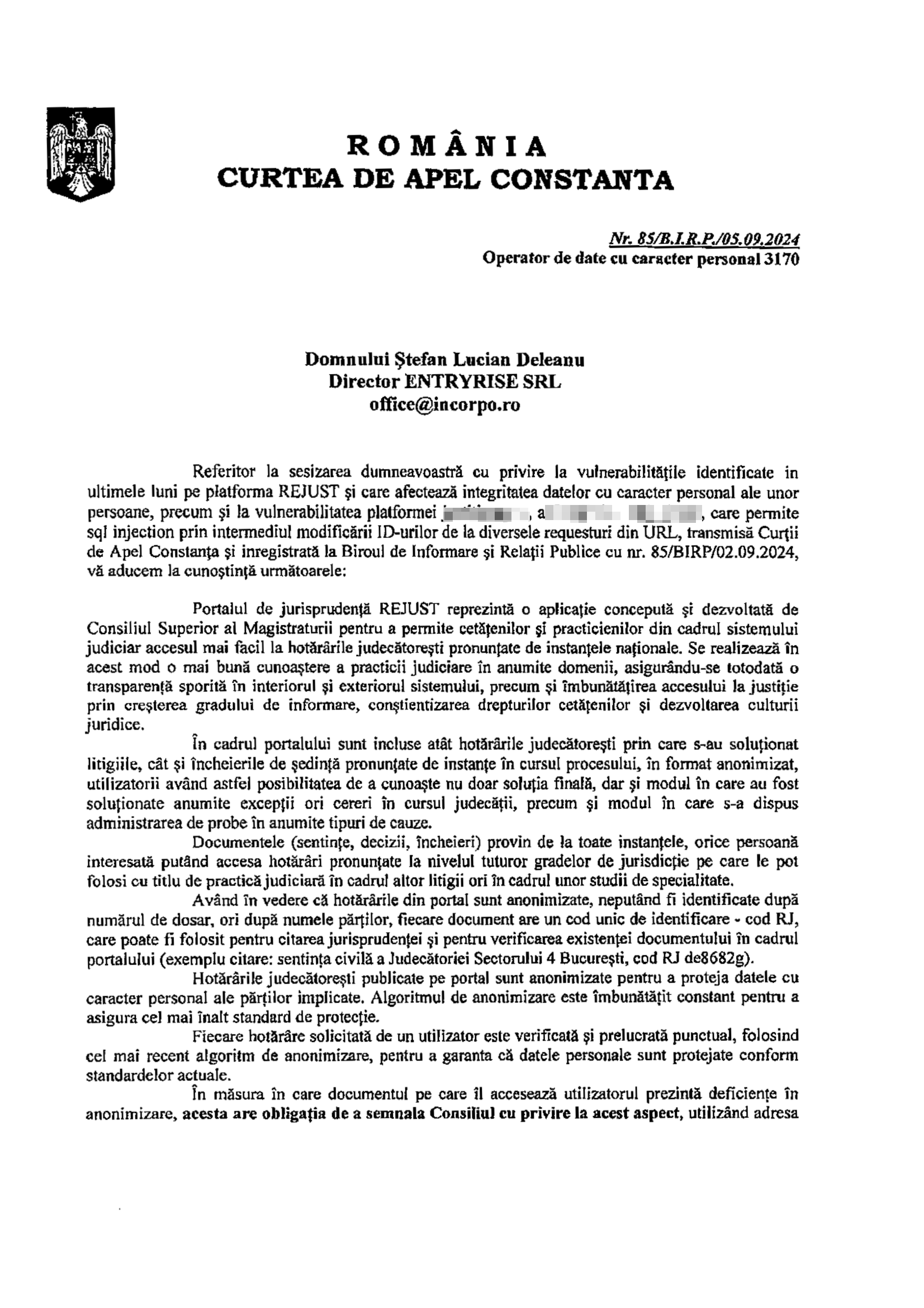

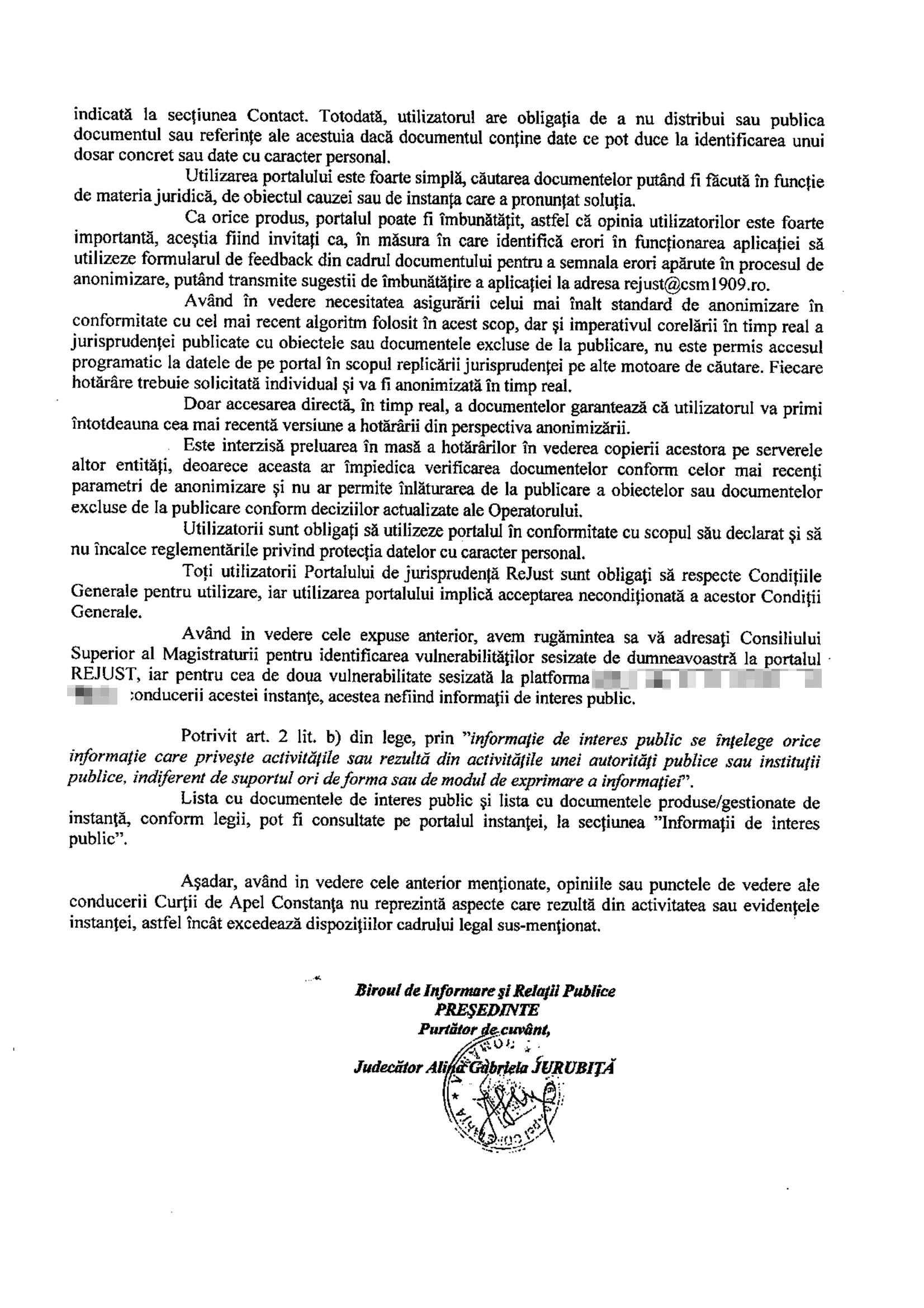

La Cour d'Appel de Constanța nous a demandé de communiquer aux autorités vulnérables les aspects, en disant d'une part que, encore une fois, l'anonymisation par nom est suffisante pour protéger le numéro de dossier.

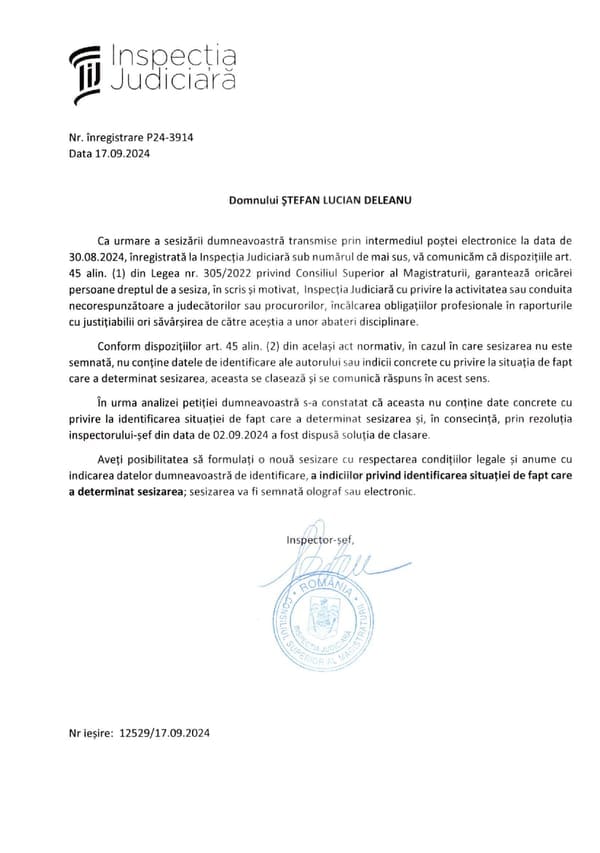

L'inspection judiciaire a soutenu qu'il n'y a eu aucun acte problématique ni aucune forme de négligence grave ayant conduit à la publication des mots de passe dans les citations, qui sont des documents de caractère public.

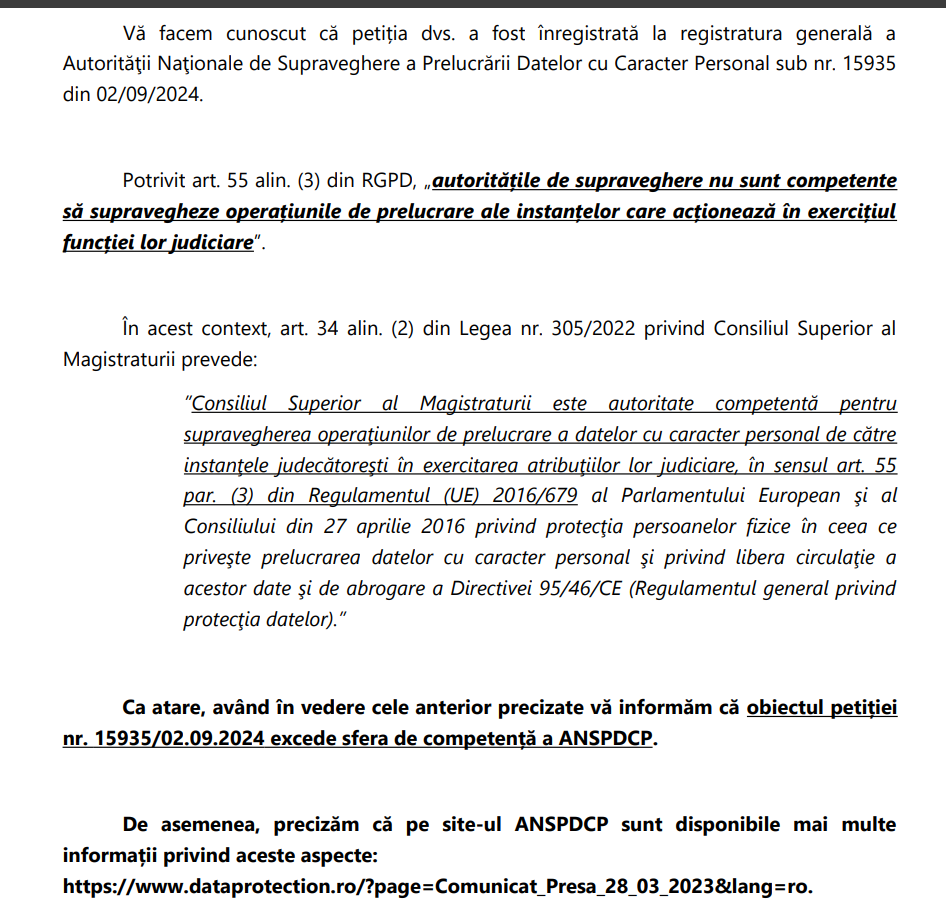

ANSPDCP nous a informés qu'elle n'est pas l'autorité chargée de surveiller et de sanctionner d'éventuelles exfiltrations de données de la part du pouvoir judiciaire, ce rôle étant celui du CSM. Le CSM ne s'est pas auto-sanctionné, préférant dissimuler le problème et ne pas appliquer le règlement GDPR.

Après près de 12 mois, j'ai revisité les sites précédemment signalés comme vulnérables pour vérifier si le problème avait été résolu. J'ai découvert que la solution était superficielle, permettant toujours l'accès aux dossiers via le mot de passe.

Ce matin, j'ai de nouveau notifié les institutions et lancé la procédure de divulgation concernant l'existence de la vulnérabilité d'une manière qui n'implique pas de risque pour les victimes. En raison de la pression publique, le CSM a résolu le problème en un temps record.

À 11h04, j'ai confirmé la résolution du problème en vérifiant plusieurs fois la plateforme pour m'assurer qu'il n'y avait aucun risque de divulgation de données sensibles.

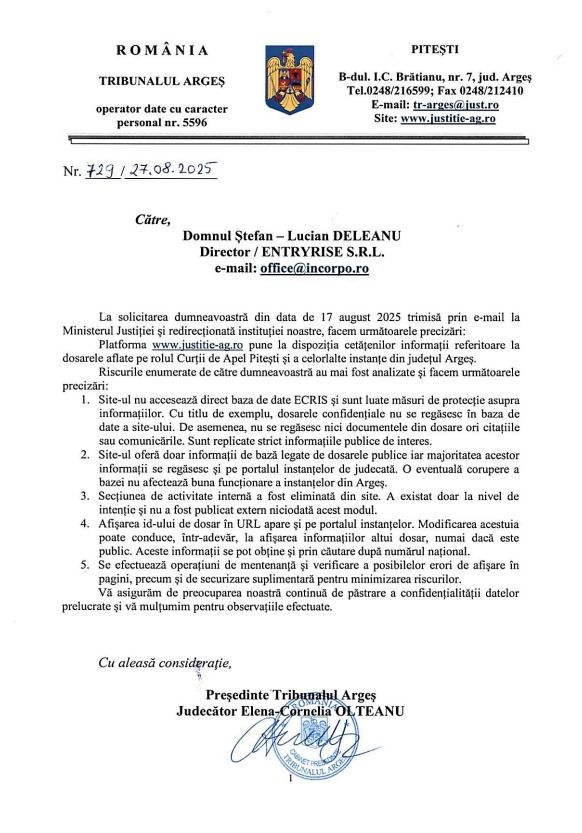

J'ai confirmé que les problèmes signalés à la justice-ag ont été résolus au cours des jours précédents. En ce qui concerne les points mentionnés par le tribunal, les critiques suivantes apparaissent :

- Bien que le site accède indirect au système ecris, il existe un risque qu'une fois dans le système, un acteur malveillant puisse obtenir une élévation de privilèges, surtout compte tenu de la nature obsolète de la pile technologique et du non-respect des normes de cybersécurité dans le développement de l'application. C'est pourquoi la simple existence de la brèche actuelle indique que les problèmes sont probablement beaucoup plus graves en arrière-plan, et tout acteur malveillant motivé risque de les identifier et de les exploiter.

- Espérons que leur analyse soit approfondie.

- Très bien.

- Le problème était qu'il était possible de réaliser une injection SQL (interagir directement avec la base de données accessible par l'application web) via l'ID de l'application, et non pas que l'on pouvait accéder à d'autres dossiers.

- Très bien.

Réponse des autorités après re-notification (Mis à jour à 14h43 le 18.08.2025) :

Je propose ci-dessous de rendre aussi transparent que possible l'interaction avec l'État roumain, afin de forcer la résolution constructive des problèmes et la mise en œuvre de mesures pour réduire le risque de persistance de problèmes similaires.

Ainsi, je m'assure que les autorités ne peuvent pas nier la connaissance du problème, ni tenter de chercher des solutions en dehors du cadre légal.

Interactions formelles (contact) :

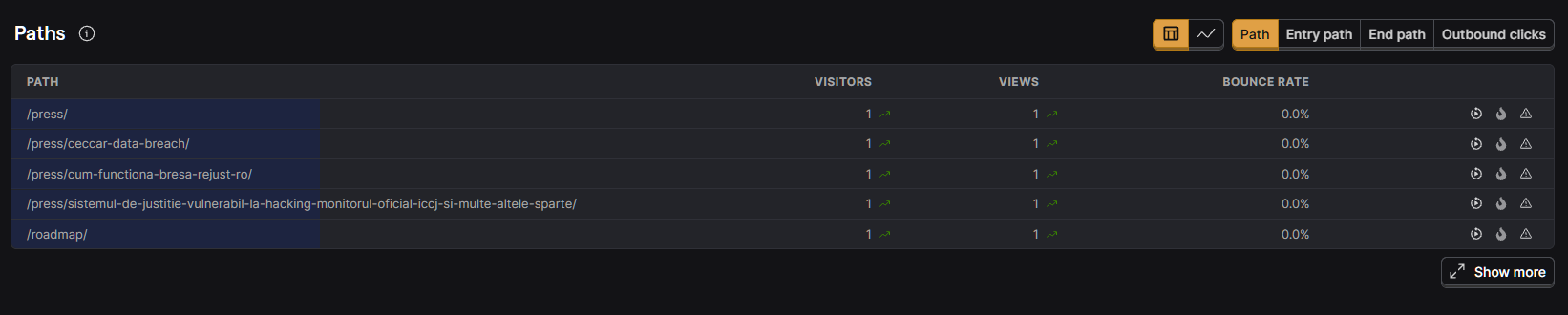

Interactions avec la plateforme web :

En utilisant des techniques d'analyse des journaux de la plateforme web, j'ai analysé les zones d'accès à l'application afin de mettre en évidence l'interaction des autorités publiques avec la faille.

Interactions - Direction Nationale de la Sécurité Cybernétique

La première interaction de la part du DNSC a eu lieu à 9h00, le 17 août 2025, avant la résolution de la vulnérabilité par le CSM, probablement en raison de l'intervention du DNSC.

Il a strictement visé la page d'accueil du site, probablement dans le but d'identifier la source de la notification envoyée quelques heures plus tôt à l'institution.

Interactions - Service Roumain de Renseignements

Une courte durée des sessions moyennes indique plutôt une activité de type scan d'information, où les opérateurs ont rapidement parcouru le contenu pour identifier la thématique et le niveau d'exposition publique, sans entrer dans une analyse détaillée de chaque document.

Ce type de comportement est caractéristique de certaines vérifications préliminaires ou de rapports de sensibilisation, destinés à fournir aux décideurs une vue d'ensemble synthétique du risque réputationnel et des implications institutionnelles potentielles.

Interactions - Direction Nationale Anticorruption

Nous avons surveillé des interactions prolongées provenant d'une adresse IP associée à la direction nationale de la lutte contre la corruption, ce qui prouve l'implication des autorités anticorruption dans l'analyse de la fuite. L'accès a eu lieu à partir de 10h00, pendant les heures de travail.

Une durée prolongée de la session web (où l'onglet du navigateur a été ouvert de manière intermittente), avec une consultation successive du contenu du matériel, donne l'apparence d'un accès à des fins de travail. L'utilisateur semble parcourir et analyser successivement les informations examinées dans l'article.

Réponse Officielle du CSM (Renotification) - Mise à jour 13.09.2025 :

Il est regrettable que le Conseil Supérieur de la Magistrature ait donné une réponse hésitante, ne reconnaissant pas son erreur et ne prenant pas les mesures nécessaires pour prévenir de telles situations à l'avenir.

CSM indique que via rejust.ro, il n'est pas possible d'obtenir le numéro de dossier (ce qui est vrai), omettant cependant que l'ancienne plateforme, portal.just.ro, permet cette formalité, ce qui peut conduire à la dé-anonymisation des dossiers et permet d'obtenir les identifiants d'accès aux dossiers des tribunaux.

Tout d'abord, bien que l'affirmation selon laquelle le numéro national de dossier ne peut pas être obtenu soit vraie, le CSM est au courant de l'existence de la plateforme et des API fournies par portal.just.ro, une plateforme du Ministère de la Justice développée avec des fonds européens.

Ainsi, en utilisant l'application gratuite, le portail public portal.just.ro, il est possible de réaliser une empreinte digitale sur l'appareil + date + instance + objet du dossier pour identifier automatiquement le numéro national.

Nous considérons que le CSM est probablement conscient de ces risques, ayant participé à la mise en œuvre de la plateforme portal.just.ro. Cependant, ils ont décidé que le risque de dé-anonymisation et d'un accès non autorisé ultérieur ne constitue pas un risque suffisant pour nécessiter une modification qui pourrait réduire le nombre de données anonymisées.

L'affirmation selon laquelle le CSM est intervenu rapidement est vraie, mais elle omet le fait que l'intervention initiale et celle secondaire concernent les mêmes problèmes techniques, à savoir l'anonymisation défaillante des mots de passe d'accès pour les dossiers électroniques associés aux décisions visibles sur rejust.ro.

Cela signifie en fait que les interventions ont été inefficaces pour résoudre le problème, celui-ci n'ayant pas été corrigé pendant une année entière. Même auparavant, la faille est restée accessible au public depuis le lancement de la plateforme, pendant une période beaucoup plus longue.

Dans l'industrie, une telle réponse serait considérée comme négligente, au minimum. En fin de compte, la défense selon laquelle le CSM affirme que les termes et conditions ou la journalisation sont nécessaires ignore la simplicité avec laquelle les acteurs cybernétiques peuvent éluder les poursuites pénales en utilisant des VPN pour masquer leur véritable localisation.

L'utilisation des VPN est répandue, elle se fait par le biais de la mixité (rendant difficile l'identification réelle de l'utilisateur VPN qui a accédé au système à ce moment-là) et, de plus, est rarement journalisée. Les fournisseurs de VPN commercialisent cette fonctionnalité comme un avantage - une intimité absolue.

Les mesures de sécurité basées sur une réponse punitive sont inutiles - l'autorité judiciaire sera dans l'impossibilité de tenir responsable un acteur malveillant non étatique.

En ce qui concerne les risques pour la sécurité nationale découlant de la grande quantité d'informations big data qui auraient pu être traitées dans le passé, cette grande quantité d'informations peut être utilisée pour identifier les vulnérabilités personnelles de certaines personnes d'intérêt.

Par exemple, un acteur étatique pourrait analyser l'historique judiciaire d'une personne d'intérêt, identifier le fait que la personne ciblée consomme du contenu pornographique (informations obtenues à partir du dossier électronique dans le divorce de la victime) et/ou a eu un comportement infidèle prouvé, et décider de la faire chanter en publiant des documents du dossier, afin d'affecter son capital politique. Un autre exemple est l'analyse de l'appétit pour la corruption, en identifiant le comportement en relation avec les litiges à enjeux financiers.

Un autre exemple plus extrême mais improbable serait d'analyser des informations provenant des certificats médicaux ou de la documentation médicale pour découvrir certains problèmes de santé de la personne qui pourraient être exploités.

Toutes deviennent de plus en plus utiles dans le contexte où la technologie IA permet l'analyse d'informations à grande échelle et l'extraction d'informations comportementales utiles pour les attaquants sophistiqués.

Q&R : Crise de Sécurité Cybernétique dans le Système Judiciaire Roumain

Ci-dessous, quelques réponses aux questions que je pense que beaucoup se poseraient. J'ai utilisé l'IA pour générer des questions qui découlent rationnellement des informations présentées.

Q : Comment avez-vous découvert les vulnérabilités du système judiciaire roumain ?

La première anomalie du dossier notifié au CSM en août 2024 était celle-ci, et je l'ai apprise par un ami consultant fiscal. Le problème était si simple qu'il l'a découvert et m'en a parlé par hasard, sans toutefois le signaler. C'est moi qui l'ai signalé au CSM.

En 3 clics, et en utilisant l'expression "utilisez le mot de passe", il était possible d'accéder aux mots de passe des dossiers via ReJust.ro. La grande majorité des problèmes nécessitent un navigateur, une souris et un clavier. Aucun programme spécialisé ou connaissance technique n'est requis pour être exploité.

Q : Quelle est l'ampleur réelle des failles que vous avez identifiées ?

Il y a plus de 10 violations que j'ai signalées, aucune n'ayant été notifiée volontairement. Le Journal officiel, la Cour d'appel de Cluj, la Haute Cour de Cassation et de Justice, les tribunaux militaires, plus de 80 % des instances en Roumanie ont été exposés.

Des millions de citoyens ont été exposés, et le degré d'exposition le plus sévère se trouve dans le domaine des tribunaux où les documents des dossiers électroniques peuvent inclure des certificats médicaux légaux, des détails sur les abus domestiques et d'autres informations très sensibles.

Environ 170 000 dossiers sont dans les circonscriptions de Constanța, Cluj, Târgu Mureș, Pitești, Craiova, Timișoara, toutes les instances ayant utilisé la plateforme de dossier électronique de la Cour d'Appel de Cluj.

Q : Quels types de données sensibles sont exposés par ces vulnérabilités ?

La catégorie présentant le plus haut risque d'exploitation systématique concerne les dossiers familiaux et ceux concernant les mineurs. Cela inclut 4 904 cas de partage de biens et de liquidation du régime matrimonial, 837 cas d'exercice de l'autorité parentale, 688 cas de pension alimentaire et 129 ordonnances de protection.

Dans le domaine de la criminalité économique, les 376 dossiers de fraude fiscale et les 698 demandes d'insolvabilité constituent des sources précieuses pour les groupes de criminalité économique organisée.

Les dossiers pénaux sensibles, comprenant 136 cas de violence domestique, 52 cas de proxénétisme et 20 cas de trafic d'êtres humains, présentent un risque élevé de revictimisation.

Q : Comment les autorités ont-elles réagi lorsque vous leur avez signalé les problèmes ?

L'ANSPDCP nous a informés qu'elle n'est pas l'autorité chargée de surveiller et de sanctionner d'éventuelles exfiltrations de données de la part du pouvoir judiciaire, ce rôle étant dévolu au CSM.

Le CSM ne s'est pas auto-sanctionné, préférant cacher le problème et ne pas appliquer le règlement GDPR. L'Inspection Judiciaire a soutenu qu'il n'y avait aucune infraction problématique, aucune forme de négligence grave ayant conduit à la publication des mots de passe dans des citations, qui sont des documents de caractère public.

Après presque 12 mois, j'ai consulté les sites précédemment signalés comme vulnérables pour vérifier si le problème avait été résolu. J'ai découvert que la solution était superficielle, permettant toujours l'accès aux dossiers via le mot de passe.

Q : Existe-t-il des preuves que ces vulnérabilités sont activement exploitées ?

Je connais plusieurs cas où, après avoir notifié les autorités et rendu publiques des failles, des opérateurs économiques qui ont vu les divulgations publiques ultérieures m'ont informé qu'ils utilisaient activement des failles similaires que l'État n'avait pas encore détectées, à des fins économiques, par curiosité, etc. La plupart des failles étaient ouvertes depuis des années et pouvaient être exploitées à tout moment par des acteurs étatiques.

La vulnérabilité semble avoir été exploitée dans la nature, portée à ma connaissance par un professionnel du droit qui a identifié le problème en recherchant la jurisprudence accessible via la plateforme rejust.ro.

Q : Que s'est-il passé après que vous ayez exposé publiquement les vulnérabilités de l'UNBR et du CECCAR ?

Après avoir notifié les victimes, dans le cas de l'UNBR + CECCAR, une plainte pénale a été déposée contre moi, que je pense être classée. Cela prouve que le système préfère chercher des boucs émissaires plutôt que de prendre des mesures. J'ai été convoqué en tant que témoin environ un an plus tard.

Le procureur m'a affirmé que ce que je fais est bien, mais il me met sur la route. J'ai été soumis à des tentatives d'intimidation par les actions de ceux qui sont responsables, visant à décourager des mesures qui pourraient mener à leur sanction. Par exemple, le risque d'être traîné devant les tribunaux, de devoir payer des sommes pour des avocats, etc., représente une forme de coercition.

Q : Quel est le rôle de la société INTRACONNECT SRL dans ces lacunes ?

INTRACONNECT SRL est un exemple d'entité qui a été responsable d'environ 50 % des violations dans les systèmes informatiques des institutions publiques. Le même opérateur a également géré l'UNBR, le système eMAP et d'autres plateformes que je ne mentionnerai pas.

Je ne sais pas comment les contrats sont attribués, s'il y a des vérifications de sécurité pour ceux-ci ou comment leurs performances sont surveillées.

Q : Quels risques ces vulnérabilités présentent-elles pour la sécurité nationale ?

Le système avait plusieurs problèmes critiques, permettant d'accéder à n'importe quel compte sans mot de passe. Je pense aussi que les comptes administrateurs pouvaient être utilisés pour observer tous les fichiers, y compris les archives du programme qui s'exécutait sur le système informatique.

À long terme, ces problèmes pouvaient être utilisés pour des actions de déstabilisation, par exemple en déclarant faussement l'état de siège, à des moments où le temps de réponse des autorités serait plus long. Un décret pouvait être publié établissant l'état de guerre, afin de générer de l'instabilité parmi la population et de provoquer une insurrection pour renverser l'ordre étatique.

Q : Pourquoi le CSM ne prend-il pas de mesures effectives pour résoudre les problèmes ?

Le CSM profite de son indépendance constitutionnelle pour ne pas respecter la loi et invoque de manière excessive l'indépendance de la justice pour éviter d'appliquer des sanctions. Le CSM contrôle l'Inspection Judiciaire qui peut écarter du système et laisser sans emploi les magistrats qui jugeraient équitablement les affaires impliquant leurs propres supérieurs.

Le système est irrémédiablement corrompu, et il semble que le gouvernement ou le pouvoir politique ne parviennent pas à le contrôler, en raison de l'énorme influence que la CCR exerce avec le CSM. En pratique, aucune loi ne passe ou n'est appliquée si cela ne leur convient pas.

Q : Comment cette situation affecte-t-elle les citoyens étrangers et les relations internationales ?

Des citoyens de dizaines d'États sont impliqués, allant des citoyens américains aux citoyens allemands, français, italiens, émiratis, etc. Nous avons notifié l'Allemagne en raison de la rigueur du RGPD et de son influence au sein de l'UE, la France en raison de la proximité culturelle et de l'aide qu'elle nous a apportée depuis notre indépendance en tant que pays.

La Roumanie a refusé, par exemple, de m'assister dans la garantie de mes droits en raison du fait que je suis citoyen roumain et non étranger. La Roumanie considère que ses citoyens sont des ressources à gérer, tandis que les étrangers, bénéficiant de la protection des ambassades, ont des droits supplémentaires.

Ce n'est pas la faute des étrangers, comprenons-nous, mais la nôtre car nous ne respectons pas les droits de nos concitoyens, parce qu'ils n'ont aucune ambassade étrangère pour garantir l'équité en justice.

Q : Que se passera-t-il si aucune mesure urgente n'est prise ?

Nous risquons que la sécurité nationale soit exploitée, non seulement par des acteurs étatiques, mais aussi par des acteurs internes - escrocs, scammers, hackers, etc. Il est probable que les failles soient utilisées par des criminels, et que le système judiciaire s'effondre sous le manque de confiance de la population.

Les magistrats risquent de perdre tous leurs avantages s'ils ne prouvent pas qu'ils les méritent. Il est peu probable que le système soit assaini sans un effort de la part de la société civile, quelle que soit l'appartenance politique.

Q : Que peuvent faire les citoyens pour provoquer le changement ?

Mon message est de s'adresser aux autorités, même si elles n'en tirent aucun bénéfice. C'est un effort qui doit être fait pour que le pays se redresse.

Sinon, ils devraient au moins demander de l'aide à la Commission européenne, car ils n'apprécieraient pas d'être victimes de chantage en raison d'agressions subies dans leur enfance, ou d'être menacés que leurs enfants seront blessés s'ils agissent, car ces vulnérabilités ressortent des documents rendus publics par inadvertance par le CSM ou d'autres autorités.

Les citoyens ordinaires doivent demander des comptes aux parlementaires, déposer des plaintes auprès de la Commission et contacter les ambassades de leurs pays pour les non-Romains.

Q : Pourquoi continuez-vous ce combat malgré les représailles et les risques personnels ?

C'est un devoir moral et patriotique pour un homme qui souhaite avoir des enfants en Roumanie. Je ne crois pas que la Roumanie puisse être sauvée dans ma génération, mais je trouve de la satisfaction à essayer de laisser le pays plus riche que je ne l'ai reçu à mon tour.

Oui, je continuerai à signaler des vulnérabilités, j'ai même accepté le risque d'éventuelles représailles, bien que j'aie pris des mesures pour minimiser ces risques et pouvoir transformer les abus institutionnels en d'autres facteurs pouvant être suivis au niveau international.

Q : Quelle est votre conclusion sur l'état actuel de la cybersécurité en Roumanie ?

La réalité est bien plus mauvaise que la perception. Malheureusement, les institutions publiques ne respectent même pas les règles fondamentales de la cybersécurité, elles n'ont des audits de sécurité que sur le papier, ne prennent pas de mesures et il existe des soupçons raisonnables que ces comportements se produisent en collusion avec l'assistance des institutions publiques et des groupes d'intérêts qui les entourent.

Le manque de transparence nous rend plus fiers de la situation que de la réalité sur le terrain et nous rend vulnérables aux attaques auxquelles nous ne nous attendons pas. Les autorités et les institutions concernées semblent incapables de faire face.

Q : Pourquoi les institutions n'apprennent-elles pas des violations répétées et ne prennent-elles pas de mesures préventives ?

Les institutions n'apprennent pas des failles répétées car les données des justiciables sont jugées non pertinentes, et les risques auxquels sont exposés les simples citoyens ne les affectent pas.

Environ 50 % des problèmes ne sont résolus que de manière superficielle, surtout ceux qui nécessitent un effort minimal de la part des utilisateurs - ce qui les rend particulièrement dangereux car ils sont faciles à exploiter.

Il n'y a pas de sanctions, seulement des avantages - vous n'investissez pas d'efforts initiaux, mais seulement à la demande. Lorsqu'il n'y a pas de sanctions, une violation de données n'est qu'une tâche que vous reportez à l'avenir, pas une crise.

Q : Quelle est, selon vous, la capacité réelle des autorités de contrôle telles que la DNSC et le SRI ?

Les DNSC ont des capacités limitées à gérer, tout comme les institutions de force telles que le SRI. La justice détient un pouvoir sérieux et semble s'exclure de certaines responsabilités en raison de l'autorité et du pouvoir réel qu'elle exerce en tant que troisième pouvoir de l'État.

Le DNSC est très opérationnel, mais la profession judiciaire est forte et souvent réfractaire à l'"ordre", ce qui fait que le DNSC a les mains quelque peu liées, à mon avis. Il y a des dizaines de milliers de tickets au DNSC au cours de la dernière année, ce qui indique que les problèmes sont trop fréquents, mais il semble que les autorités refusent de se conformer aux demandes du DNSC.

Il est évident que ce que je dis ici est basé sur les effets que je constate et sur les attributions que je sais que les entités ont, car personne ne me fournit de rapport. Cependant, je pense qu'il est assez clair que lorsque la dynamique change, certaines réponses révèlent une coordination qui nécessite une formation dans ce domaine.

Q : Quels sont les cas qui reçoivent une attention rapide par rapport à ceux ignorés pendant des années ?

Les affaires à enjeux élevés impliquent généralement des intérêts politiques ou de sécurité nationale pressants, où l'influence des institutions de force dépasse celle de l'autorité responsable, qui est donc contrainte de prendre les mesures nécessaires sans se dérober.

Jusqu'à présent, l'UNBR, le CECCAR, le CSM et le Moniteur officiel ont été les principaux réfractaires à la résolution pour des raisons de désintérêt, tous étant puissants politiquement et influents. Ils ont résolu de nombreux autres problèmes, mais cela n'est survenu que lorsque la volonté institutionnelle était présente et que l'institution gérant la vulnérabilité était impliquée.

Q : Pourquoi les victimes ne sont-elles pas informées plus d'un an après la découverte des violations ?

Les victimes ne sont pas informées car le RGPD est un concept peu pris en compte en Roumanie. Le CSM n'a pas encore notifié les avocats plus de 11 mois après l'incident, et il est probable qu'il n'ait pas l'intention d'informer les victimes pour des raisons d'image, même si la loi l'y oblige.

Je serais ravi que certains professionnels engagent des litiges et demandent des indemnités, sinon ces problèmes ne seront jamais pris au sérieux et ils continueront à se moquer.

Q : Comment la réparation d'aujourd'hui prouve-t-elle que les autorités étaient au courant du problème tout le temps ?

Ce matin, j'ai re-notifié les institutions et lancé la procédure de divulgation concernant l'existence de la vulnérabilité d'une manière qui n'implique pas de risque pour les victimes. En raison de la pression publique, le CSM a résolu le problème dans un temps record.

À 11h04, j'ai confirmé la résolution du problème, en vérifiant plusieurs fois la plateforme pour m'assurer qu'il n'y a pas de risques de divulgation de données sensibles.

Maintenant, les données sont correctement anonymisées, le mot de passe étant remplacé par ***. Cela démontre que le CSM était au courant de la vulnérabilité mais l'a maintenue jusqu'à ce qu'il soit contraint par la pression publique.

Q : Comment les professionnels exploitent-ils ces vulnérabilités dans leur "boîte à outils" ?

Il existe toutes sortes de fournisseurs de plateformes informatiques, principalement ceux qui automatisent divers aspects des relations avec l'État, ainsi que de simples professionnels qui s'informent en utilisant des fonctions avancées non intentionnelles. Des dizaines de personnes connaissent les problèmes en Roumanie.

Les professionnels qui intègrent les vulnérabilités dans leur boîte à outils, car elles sont souvent utiles et jamais identifiées lorsqu'elles sont abusées activement.

Les opérateurs économiques font tout, de l'espionnage industriel à l'obtention de données qui coûteraient autrement beaucoup plus cher.

Q : Comment la Roumanie est-elle surveillée au niveau européen pour ces problèmes ?

L'UE est relativement limitée dans son implication dans le droit interne, mais elle peut exiger le respect de ses règlements, surtout lorsqu'il y a un élément transfrontalier. Les ambassades ont également intérêt à protéger leurs citoyens. AM

J'ai déjà envoyé des mémoires à la Commission européenne, car je veux les alerter sur les problèmes qui ne peuvent pas être résolus par des arrangements.

Q : Quelle est la véritable structure du pouvoir derrière ces problèmes ?

L'État est composé de groupes d'intérêts, dont beaucoup ne se soucient pas du bien-être de la Roumanie en tant que pays. Ce n'est pas parce que les étrangers nous nuisent, mais parce que les Roumains nous nuisent et profitent du fait que nous n'avons ni dieu ni autorités.

Il est clair quels sont les risques pour la sécurité nationale, compte tenu de la sensibilité des données accessibles à travers ces dossiers et de leur haute qualité informative dans de nombreuses situations.

Q : Qu'avez-vous investi personnellement dans ce combat et quel en est l'impact sur vous ?

J'ai investi des dizaines d'heures à identifier, signaler, notifier, puis à signer pour pouvoir résoudre certains des problèmes les plus critiques dans ce domaine.

État roumain me paie des billets d'avion pour que je signe en raison de personnages corrompus. Malheureusement, des rapporteurs comme moi sont en grande partie inutiles, car en l'absence de pression d'autres forces pour obliger à la responsabilité des acteurs ayant conduit à des failles, ils sont collés avec de la gomme. Cependant, je dérange au maximum.

Q : Quels sont les risques les plus graves pour les victimes dont les données sont exposées ?

Femmes victimes de trafic, victimes de viol, enfants abusés, personnes dont les problèmes personnels deviennent publics, entreprises dont les difficultés financières suscitent l'intérêt public.

Ils n'apprécieraient pas d'être victimes de chantage en raison d'agressions subies dans leur enfance, ou d'être menacés que leurs enfants seront blessés s'ils agissent, car ces vulnérabilités ressortent des documents rendus publics par inadvertance par le CSM ou d'autres autorités.

Les groupes criminels organisés peuvent utiliser ces données pour identifier des victimes vulnérables ou pour protéger leurs propres opérations en compromettant des témoins.

Q: Que attendez-vous de la pression internationale et des ambassades ?

J'attends que l'Allemagne et la France exercent une pression, même silencieuse, sur l'État roumain. Je vais notifier plusieurs ambassades pour les responsabiliser également et augmenter la probabilité qu'elles soient elles-mêmes contraintes de prendre des mesures en faveur de leurs propres citoyens afin de ne pas risquer d'être critiquées dans leur propre pays.

Au fur et à mesure, je notifie les ambassades dans l'ordre de responsabilité afin de réduire le risque qu'elles abusent des vulnérabilités ou des informations concernant la faiblesse du système actuel. Toutes les ambassades notifiées jusqu'à présent sont membres de l'OTAN, la plupart étant de l'UE.

Documents pertinents (original)

Cette liste sera également complétée par les rapports transmis aux autorités publiques, une fois que la résolution de tous les problèmes sera confirmée, afin de ne pas publier uniquement des informations rédigées qui pourraient mettre en danger les données des victimes plus qu'elles ne le sont déjà.

J'invite toute personne souhaitant des preuves supplémentaires concernant la violation à faire des demandes en vertu de la loi 544/2001, ou à me contacter par email à [email protected], où je serai cependant limité dans la quantité d'informations que je peux publier.

De plus, j'ai déjà transmis les informations aux commissions parlementaires concernées, et j'espère qu'elles défendront les droits des citoyens.

Considérez que le rôle des avocats est de protéger les parties qu'ils représentent ainsi que leur vie privée.

Je communiquerai avec les autorités européennes pour m'assurer que le pouvoir judiciaire est tenu au même niveau de responsabilité que les autres pouvoirs de l'État.

Anciennes ressources - Discussions publiques :

Vulnérabilité CSM ayant divulgué les données d'accès pour plus de 150 000 dossiers

par u/incorporation dans juridique