Que faire si j'ai été victime d'une violation de données ?

Dans le cas où vous avez subi une violation de données, été victime d'une attaque par ransomware, ou quelque chose de similaire, il est possible que vous vous retrouviez dans une situation où vous avez à la fois des données perdues et un acteur malveillant qui vous menace de divulguer ces données si vous ne payez pas une certaine somme d'argent, ainsi que des clients qui souhaitent vous insulter.

Dans cet article, je propose d'expliquer comment gérer une telle situation à un niveau macro, du point de vue d'un manager ou d'un administrateur d'entreprise.

Pourquoi les violations de données se produisent-elles ?

De plus en plus d'activités sont désormais réalisées en ligne. La technologie nous est très utile et est devenue indispensable dans notre vie personnelle et professionnelle, avec ses avantages et ses inconvénients.

Un effet négatif de l'adoption généralisée de la technologie est que l'intrusion ne se limite plus au niveau physique (quelqu'un casse la vitre de votre magasin, entre par la fenêtre et vole), mais s'étend également au domaine numérique.

Contrairement à un voleur, qui laisse des traces lorsqu'il "vole" dans le monde physique - on peut voir sur les caméras de surveillance à quoi il ressemble physiquement / sa stature, et il peut être suivi sur les caméras et souvent identifié, un hacker est beaucoup plus difficile à identifier et coûteux à gérer.

De nos jours, il est facile de commettre des cybercrimes. Que ce soit en accédant simplement au téléphone verrouillé de son partenaire par jalousie, ou en s'engageant dans des activités criminelles à haut risque telles que le lancement d'attaques illégales, Internet offre désormais tout ce qu'il faut pour causer du tort aux personnes et aux entreprises.

La grande majorité des vulnérabilités exploitées par les hackers sont publiées par des chercheurs en sécurité qui identifient des problèmes théoriques et les rendent publics. Les acteurs malveillants suivent ces rapports bien intentionnés, identifient ce qui a été corrigé dans la version mise à jour, et profitent du retard d'adoption des nouvelles versions pour exploiter les vulnérabilités publiques et accéder à l'ordinateur de la victime.

Une partie des vulnérabilités inclut les 0day, c'est-à-dire celles obtenues par des acteurs malveillants plus compétents, qui ont souvent des approches beaucoup plus avancées pour attaquer une victime. Cependant, ils sont peu nombreux et ciblent généralement des proies plus importantes que le magasin du coin ou une entreprise avec un chiffre d'affaires inférieur à 500 000 RON.

Comment puis-je m'assurer que je ne suis pas victime d'une violation de données ?

En résumé, vous devez allouer des ressources dans ce sens. De l'argent et/ou du temps - un employé ou vous-même pour vous occuper de l'aspect technique, avoir le logiciel nécessaire, etc.

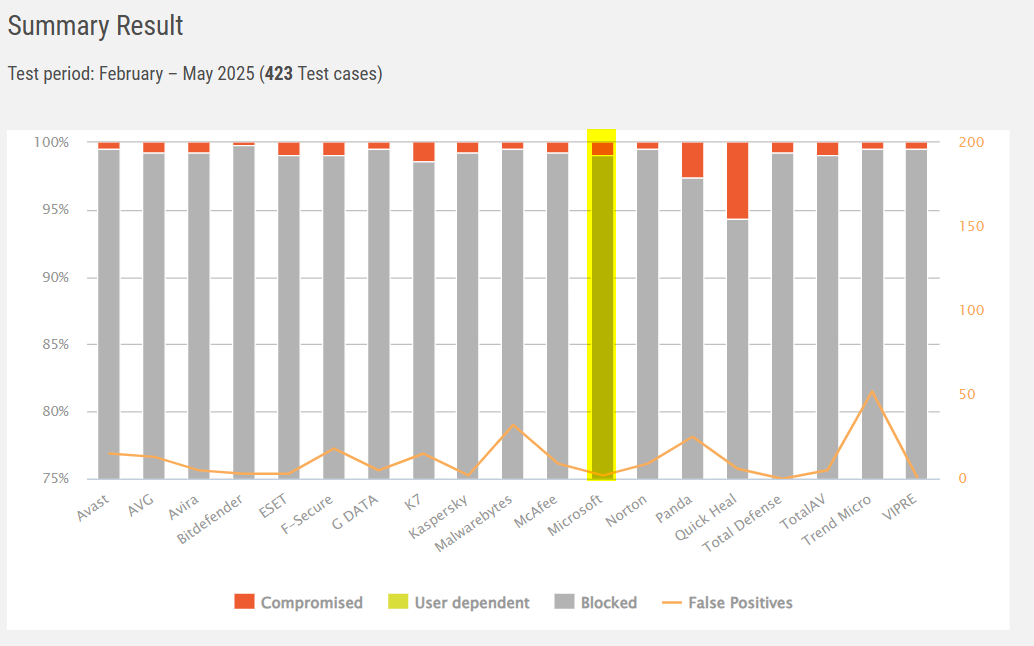

Dans le budget, vous pouvez réduire les coûts. L'antivirus de Microsoft est efficace en soi. Si tu gardes ton ordinateur à jour avec les dernières versions et que tu n'as pas de réticence aux mises à jour Windows, il n'est pas judicieux de prendre un logiciel piraté qui t'empêche de faire des mises à jour, car cela t'expose à un risque énorme. Il existe des clés bon marché à acheter en ligne qui fonctionnent.

Il est préférable, si possible, d'allouer une personne technique pour s'occuper de ces tâches, surtout si vous avez une équipe assez grande (plus de 5 personnes). Cela peut être à temps partiel ou sous contrat (la deuxième option est préférable en termes de coûts).

Faites des sauvegardes en cas de force majeure et assurez-vous d'avoir un contact (avocat) en cas de force majeure, afin de réduire vos coûts ultérieurs.

Que faire si je suis victime d'une violation de données ?

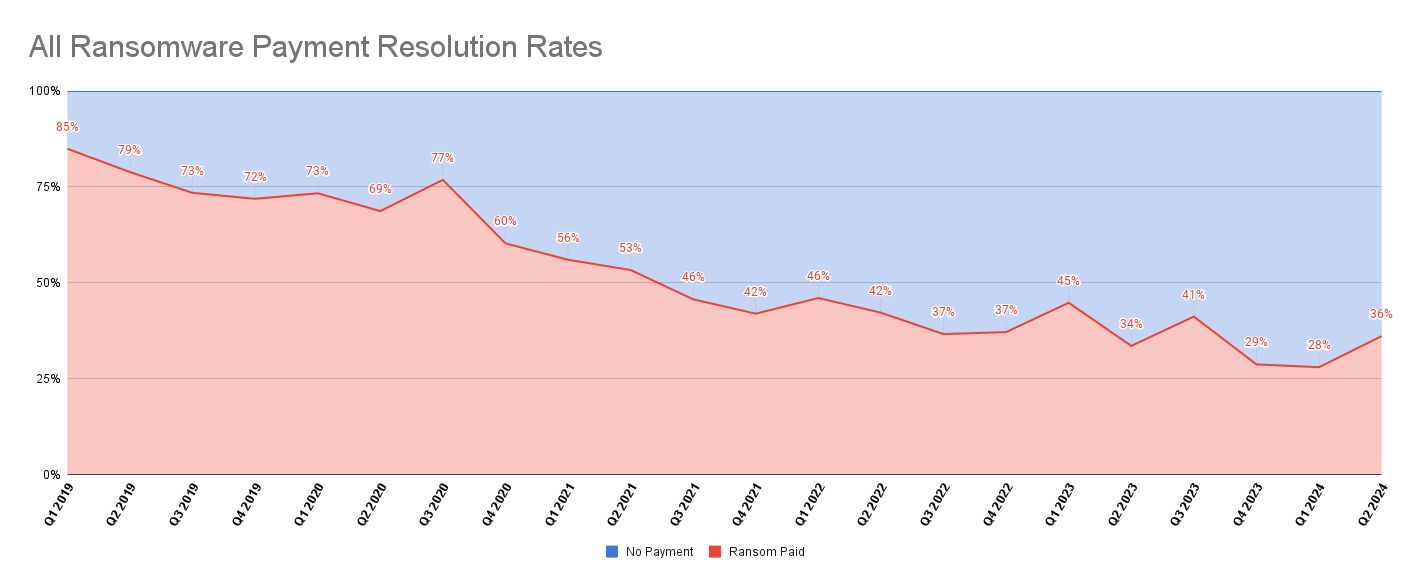

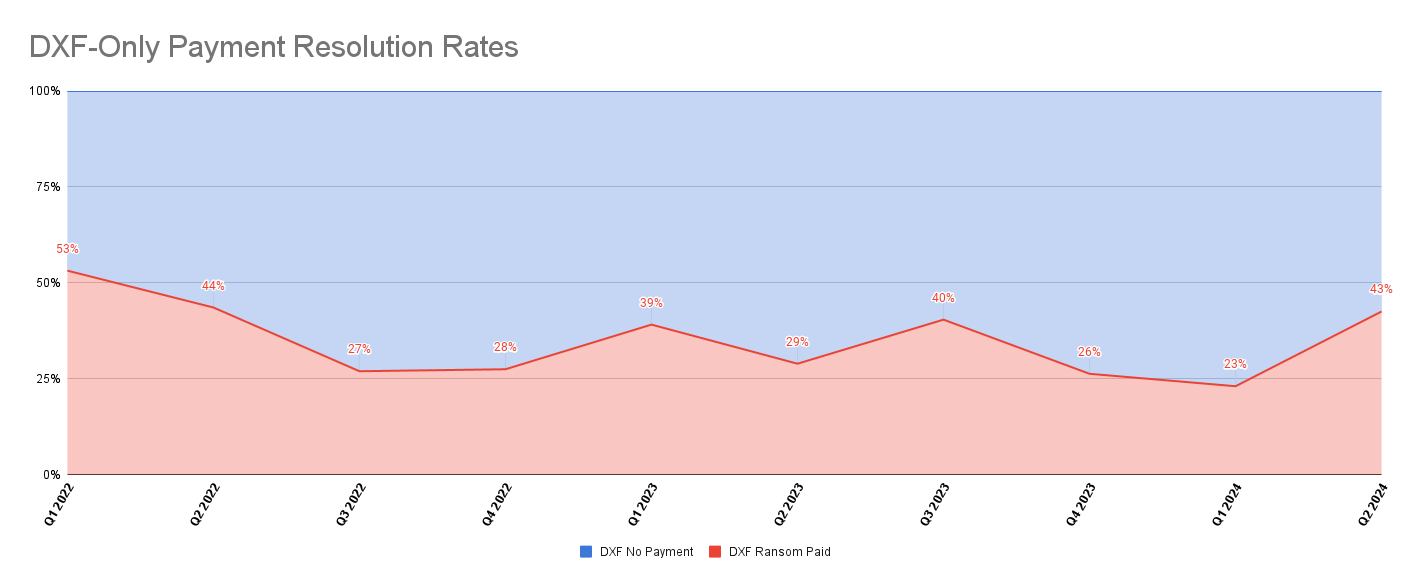

En résumé, c'est compliqué - soit vous payez la taxe et vous avez une chance de 60%-40% de récupérer vos données, soit vous récupérez à partir de sauvegardes (si vous en avez), soit vous entrez en mode de gestion des dommages si vous n'en avez pas. C'est pourquoi il est important d'avoir des sauvegardes.

Étape un, faites le bilan de la situation et arrêtez l'attaque

La première étape, débranchez tout. J'exagère dans le cas des grandes entités où les SLA comptent, mais je parle très sérieusement pour les petites entreprises. Si vous n'êtes pas une entité technique et que vous ne savez pas gérer ce genre de projets, il vaut mieux éteindre toute la technologie (y compris couper le courant) plutôt que de risquer de laisser quelqu'un manipuler votre ordinateur pendant que vous essayez, en vain, de le protéger avec un antivirus.

Une grande entreprise sait généralement anticiper ce qui va se passer et analyser les facteurs externes (comme la chaleur émise par les serveurs ou les stations de travail) pour déterminer si ces stations posent des problèmes de fonctionnement continu.

En désactivant le calculateur, vous perdez également certains artefacts d'analyse, mais vous augmentez la probabilité qu'une mesure telle qu'un chiffrement ou une suppression totale échoue, contrairement à lorsque vous les laissez actifs, où une commande 'rm -rf /*' peut atteindre son objectif et supprimer des données qui auraient autrement pu être conservées.

Parfois, les laisser allumés permet de récupérer des clés de la mémoire RAM ou d'autres techniques qui peuvent récupérer vos données, mais pour cela, vous devez avoir une personne technique sur place (la plupart n'en ont pas) pour arrêter le processus de cryptage en direct et appeler immédiatement des experts dont le tarif horaire est à cinq chiffres, donc les grandes entreprises ne coupent pas les serveurs / ordinateurs mais uniquement le réseau.

Si vous êtes sur cet article, il est clair que vous ne correspondez pas à ce profil et vous savez déjà quoi faire - donc il n'est pas nécessaire que je vous fournisse des explications qui sont déjà bien connues dans l'industrie pour les personnes techniques.

Les antivirus ne détectent pas tout, surtout les 0day, et si vous jouez les héros, il est possible de passer d'un mauvais à un très mauvais état. En général, tout ce qui est affecté ou risque de l'être doit être retiré du réseau, isolé (sans connexion Internet) et nettoyé manuellement, éventuellement restauré à partir d'une sauvegarde si l'attaque semble être menée par un acteur capable de laisser des portes dérobées.

Cependant, vous devez identifier quand et comment cela a pénétré votre système, car sinon, vous risquez de graves conséquences. Vous avez restauré à partir d'une sauvegarde, cela est réapparu (peut-être même à partir d'une sauvegarde infectée), et cela pourrait encore voler vos données dans un an, cette fois en demandant une rançon encore plus élevée.

Alors, il faut régler ces petites affaires, mais nous reviendrons à l'étape 3 où nous discuterons de la manière de procéder. Pour l'instant, nous devons minimiser la surface d'attaque et savoir quoi dire aux clients / autorités selon le cas.

Étape deux, notification des institutions publiques et des clients

En théorie (et je vous encourage à respecter la loi), au moment opportun, une plainte pénale devrait être déposée auprès du DIICOT, ainsi qu'un "auto-dénonciation" - notification à la presse auprès de l'ANSPDCP. Cette dernière vous infligera une amende conséquente (5-10k EUR), mais c'est juste.

L'obligation de déclaration auprès de l'ANSPDCP ne subsiste pas si les données des violations n'affectent aucune personne physique, mais la grande majorité présente un tel degré de risque.

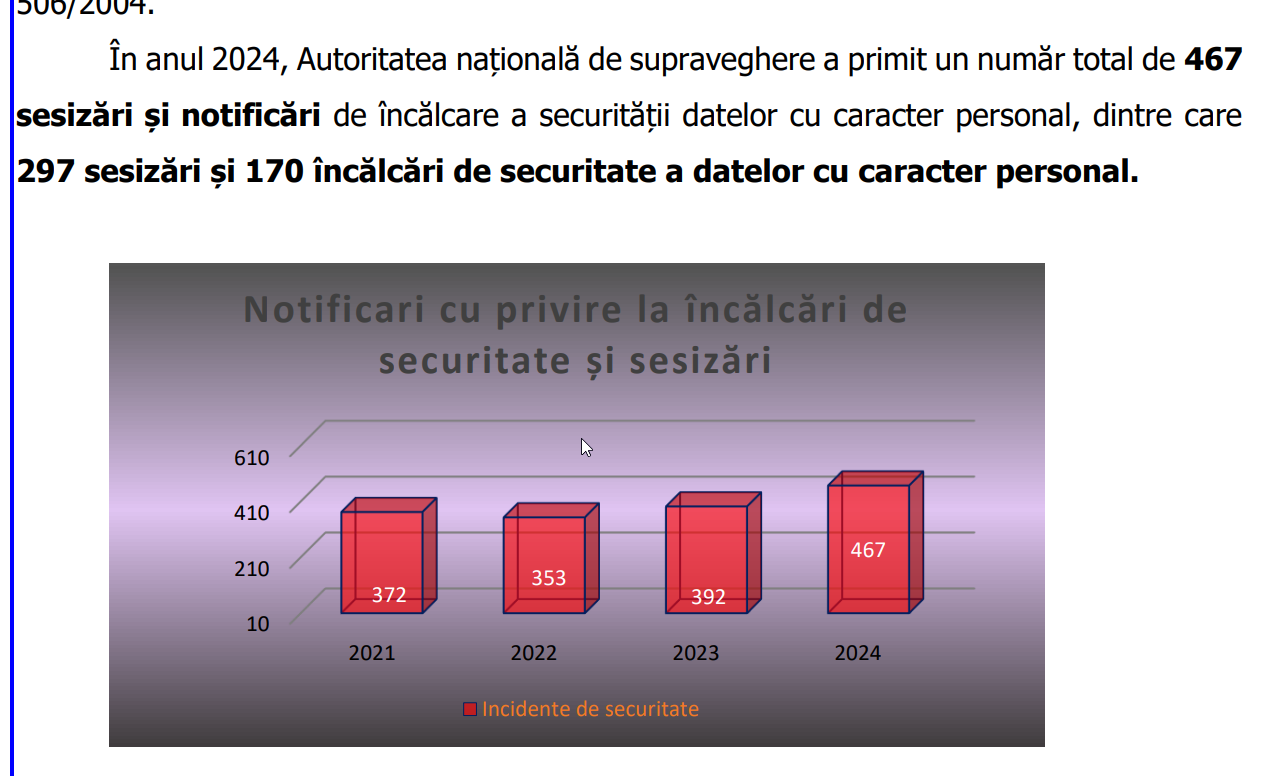

Cependant, la plupart des entreprises ne signalent pas les événements à l'ANSPDCP pour éviter des amendes. Du moins, selon les rapports de l'ANSPDCP, ces situations semblent très rares, ce qui indique un biais de sélection. Le Roumain cache sa culpabilité sous le tapis, et je sais que dans mes propres situations de vulnérabilité signalées, l'ANSPDCP n'a pas été notifié. J'ai signalé des dizaines d'incidents à des institutions publiques et privées, tous présentant un risque élevé. Je ne sais pas si une entité a été sanctionnée.

Les rapports officiels concernant l'activité de l'ANSPDCP, où l'on peut constater la situation relativement médiocre de l'auto-rapportage roumain.

C'est ta décision de le faire, mais en principe, si le hacker ne met pas les données sur Internet (ce qui est très probable si les données sont intéressantes, mais peu probable si elles sont ennuyeuses et difficiles à utiliser pour du chantage), tu es en sécurité et non poursuivi.

Si cela est mis en ligne, cela dépend si l'ANSPDCP se saisit d'office (chances faibles à moyennes). Si l'ANSPDCP se saisit d'office et que tu ne l'as pas signalé, tu es dans de beaux draps si tu n'as pas un bon avocat, et tu peux retarder / refuser de coopérer honnêtement / de te justifier en profitant des limites de compétence et d'autorité de l'ANSPDCP (c'est-à-dire que tu dis que ce sont des données fausses, que ce n'est pas de toi, etc.).

Comme beaucoup l'ont pratiqué auparavant, y compris des autorités publiques, cela semble avoir réussi, mais c'est risqué et constitue une infraction pénale, donc je ne vous encourage pas. Ce n'est en aucun cas ainsi que l'on résout les problèmes, et à long terme, de telles conduites nuisent à votre réputation. Cependant, je ne serai pas ignorant des vulnérabilités institutionnelles que nous avons en tant que pays, et c'est à l'entrepreneur de décider de ses actions, en pratique.

En tant qu'entité légale, vous avez l'obligation de notifier et les amendes peuvent atteindre des pourcentages du chiffre d'affaires, donc plus vous grandissez, plus il est conseillé de ne pas négliger vos rapports. L'amende est acceptable si vous ne l'augmentez pas vous-même avec des risques injustifiés.

Ensuite, il est impératif d'informer les clients, avec un bref résumé des mesures que l'entreprise va prendre pour prévenir un tel incident à l'avenir, ainsi que des risques auxquels ils s'exposent et comment les atténuer. Si vous agissez de bonne foi ici, c'est mauvais mais pas très mauvais. J'ai constaté que des messages vagues sont souvent utilisés, dans le but de respecter le minimum des obligations légales.

Si cela fonctionne, c'est parce qu'en théorie, un e-mail de deux lignes, vague, vous exonère de la responsabilité juridique claire pour violation du RGPD. En théorie, cela n'est pas permis, mais en pratique, il est possible que le tribunal vous pardonne et que vous échappiez à une amende plus faible ou nulle. J'ai vu cela en pratique car cela crée une apparence de légalité sans générer l'anxiété d'un message responsable. Immoral, mais cela se pratique.

Veuillez prendre un avocat car les amendes sont élevées et ils peuvent les réduire, surtout si vous décidez de respecter votre obligation légale. Je ne mentirai pas en disant qu'il est fréquent que l'obligation légale d'auto-rapport soit respectée, mais si vous êtes de bonne foi et que vous faites un rapport, prenez tout de même un avocat pour réduire vos coûts futurs liés à l'amende.

Étape trois, atténuez l'attaque

Une fois que vous avez réglé vos obligations légales, atténuez l'attaque et voyez ce que vous pouvez faire (restaurer à partir d'une sauvegarde, récupérer le système actuel).

Certains attaques par ransomware utilisent des malwares vulnérables qui peuvent être désactivés par la suite. D'autres attaques par ransomware sont infaillibles et vous avez soit l'option de payer l'escroc (sur la confiance) avec une chance de 60% à 40% de récupérer la clé de déchiffrement, tout en laissant vos données sur son ordinateur (et il n'est pas exclu qu'il vous demande une rançon à l'avenir pour celles-ci). Ou il peut vous arnaquer.

Il est difficile d'estimer combien d'acteurs malveillants sont dignes de confiance - après tout, je ne dirais pas que les criminels sont les gens les plus fiables, mais probablement la plupart vous donneront la clé de cryptage après avoir terminé leur travail pour les raisons suivantes :

- Tous les clients ne sont pas assez précieux pour justifier le vol de leurs données et leur publication, car leurs informations ne peuvent pas être monétisées autrement.

- En général, le prix des données exfiltrées est d'un ordre de grandeur inférieur à celui d'une rançon, surtout si l'acteur malveillant a une réputation (ce qui est nécessaire pour que les gens aient confiance qu'il tiendra ses promesses et rendra l'argent), il est risqué de tromper les gens pour un gain à court terme, car cela peut avoir des conséquences à long terme. Et cela ne vous coûte rien de leur donner la clé de cryptage après les avoir volées.

De toute façon, cela ne devrait pas être la première option - si les données existent dans une sauvegarde ou n'ont pas été cryptées, il est préférable de les restaurer à partir de là et de ne rien donner à l'acteur malveillant.

Si vous avez des données critiques pour la mission, dont la décision d'agir moralement pourrait coûter l'ensemble de votre entreprise, je vous laisse décider. La moralité est discutable si le fait de ne pas payer la rançon entraîne des pertes pour vos clients supérieures au coût du chantage.

Je vais expliquer comment vous pouvez payer une taxe de protection dans la dernière partie de l'article, bien que je décourage de tels comportements. Vous décidez si cela en vaut le prix, et parfois cela peut être le cas.

Étape quatre, prévenir qu'une attaque ne se reproduise à l'avenir

Il est inutile de mitiger une attaque si une autre arrive bientôt. À mon avis, il faut faire tout ce qui est possible pour prévenir une attaque future.

Comment fais-tu cela ? Simple, tu fais une sauvegarde avec redondance (méthode 3-2-1),

- 3 copies des données, dont une est celle sur laquelle vous travaillez (production + staging), et deux autres en tant que sauvegarde.

- 2 moyens de stockage différents. Par exemple, vous pouvez avoir une sauvegarde locale et une dans le cloud. Des options peu coûteuses incluent Hetzner Storage, Backblaze, mais il existe des centaines de solutions ici, chacune avec ses avantages et inconvénients.

- Les données doivent être stockées hors site, c'est-à-dire en dehors des locaux de l'entreprise. En cas d'incendie ou d'attaque nucléaire, les données devraient survivre. inexistant. Habituellement dans le cloud.

Ensuite, assurez-vous d'avoir un antivirus à jour, de faire des sauvegardes fréquentes tant des applications que du système d'exploitation lui-même, et de veiller à séparer les préoccupations dans les applications, c'est-à-dire d'avoir des règles d'hygiène informationnelle.

Faites attention à ne pas utiliser les mêmes mots de passe à plusieurs endroits (ou au moins, ayez des niveaux de mots de passe différents en fonction du risque inhérent à chaque application que vous accédez, en tenant compte que certaines seront compromises et que votre mot de passe sera rendu public tôt ou tard).

Il est essentiel de s'assurer que vous avez un plan en cas de catastrophe, afin de pouvoir bien gérer les crises futures lorsqu'elles surviendront. En général, les entreprises, en particulier les petites, ne se préoccupent pas de cela, même à un niveau abstrait, et se retrouvent submergées par une attaque sans savoir quoi faire.

La situation est compliquée, et il serait absurde de dire qu'il existe une solution qui prenne en compte les difficultés inhérentes à la gestion d'une petite entreprise.

Enfin, formez vos employés. Ce sont souvent les plus dangereux. Ils cliquent sur des e-mails qu'ils ne devraient pas, sont crédules et utilisent des mots de passe faibles qu'ils emploient aussi au travail.

J'ai personnellement eu deux violations de données par e-mail, toutes deux dues à des collaborateurs qui ont mal utilisé leur ordinateur, où ils conservaient leurs mots de passe professionnels. Heureusement, nous séparons les préoccupations, donc rien de sensible n'a été accédé. Ils ont simplement envoyé des spams depuis mes e-mails, et cela a été limité après la première expérience où mon serveur de messagerie a été utilisé pour du spam, donc j'ai mis en place des règles pour limiter le débit (pour ne pas envoyer trop de messages).

Étape cinq, vous en subirez les conséquences

La réalité est qu'il y aura des conséquences parce que vous avez été négligent / vous n'avez pas alloué suffisamment de fonds à la prévention de l'incident.

Le coût dépendra de la gravité de l'attaquant, de l'importance de la cible, et du type de données perdues (qu'il s'agisse de données médicales, d'informations juridiques, ou d'une violation de comptes utilisés exclusivement sur votre application).

Si vous êtes astucieux, les données perdues ne seront pas très importantes, et les coûts pour vous seront faibles. En revanche, si vous avez omis ces aspects, les coûts peuvent être proportionnels.

Si vous avez signalé institutionnellement que vous avez subi une violation, vous risquez de graves conséquences, ou si la chance vous sourit et que l'attaquant a été négligent, vous pourriez obtenir des compensations de sa part (en partant du principe qu'il a les moyens de payer et que la confiscation de ces sommes est possible, surtout si elles sont sur un portefeuille crypto où, si l'acteur malveillant est astucieux, il peut les conserver pour garder l'argent).

Bonus : Comment payer le chantage

Si vous vous trouvez dans la situation indésirable de ne pas avoir d'option plus optimale que de céder au chantage et de payer une taxe de protection, ci-dessous, nous vous expliquons comment procéder rapidement et (relativement) en toute sécurité.

Établissez un moyen de communication avec l'attaquant

Établissez un moyen de collaboration avec l'acteur malveillant, d'une manière qui vous permette de mieux comprendre les chances qu'il respecte ses promesses. En général, ils essaieront d'utiliser des moyens de communication non traçables (ex : Signal, e-mails anonymes, etc.).

Si elles sont traçables, signalez-le aux autorités judiciaires. Si vous parvenez à lui envoyer un iplogger (envoyez-lui un fichier à télécharger depuis votre système, un lien où vous faites du logging, etc.), signalez-le aux autorités judiciaires. S'il est intelligent, gardez cela à l'esprit car cela réduit vos chances de négocier.

Si vous décidez de payer le "rachat", une discussion préalable est obligatoire. Ici, vous pouvez discuter des mécanismes que vous mettez en place pour éviter toute mauvaise surprise, et éventuellement négocier le prix.

Si l'acteur malveillant ne s'identifie pas à un personnage numérique (un groupe de hackers, un pseudonyme dans un groupe de hackers, etc.) de manière traçable (par exemple, en laissant un message depuis son compte), les risques sont de se faire avoir.

Si une personne se ridiculise par rapport à la réputation qu'elle a travaillée dur pour construire, il est possible que le prix du chantage ne soit pas suffisant pour couvrir ses pertes en termes de réputation. C'est un avantage pour vous si vous décidez de lui rendre son argent. Mais assurez-vous qu'elle a réellement quelque chose à perdre, plus que ce qu'elle vous demande en chantage.

En général, ces acteurs sont des sociopathes, mais rationnels, donc vous pouvez négocier avec eux si vous arrivez avec des arguments clairs. Par exemple, s'il vous montre qu'il est quelqu'un, mais qu'il n'a pas une réputation établie aussi grande, vous pouvez réduire le prix en parvenant à un consensus sur le principe qu'il ne peut garantir qu'il tiendra sa promesse. Restez froid avec lui, ne montrez aucune émotion, et en général, vous pouvez faire baisser le prix.

La règle s'applique mutatis mutandis à toutes les personnes immorales avec lesquelles vous êtes amené à collaborer ou à interagir. S'ils ont des problèmes d'ego, exploitez-les. La plupart sont également narcissiques ou ont d'autres problèmes de personnalité qui peuvent être utilisés pour réduire vos coûts.

Trouve un moyen de notifier l'acteur malveillant que tu te vengeras d'une manière ou d'une autre s'il ne respecte pas ses promesses - en ternissant sa réputation qu'il a précédemment établie, mais réfléchis à comment le faire sans nuire davantage à ta propre réputation.

L'idée d'avoir payé un individu pour du chantage n'est pas vraiment favorable, et si tu ne montres pas à l'acteur que tu as un moyen de pression sur lui en cas de problème, il est possible qu'il se moque complètement de toi.

Achetez des cryptomonnaies pour payer la taxe de protection

Vous utilisez un CEX pour acheter des cryptomonnaies avec de l'argent. Je ne sais pas si de telles sommes sont déductibles, ni quelle est leur nature fiscale. Cependant, je suppose qu'il s'agit de dépenses, clairement dans l'intérêt de l'entreprise. Je ne pense pas que l'ANAF rapportera cela à l'ANSPDCP car cela représente un effort considérable, mais il peut vous retirer la dépense même s'il pourrait y avoir une justification économique et purement fiscale pour celle-ci.

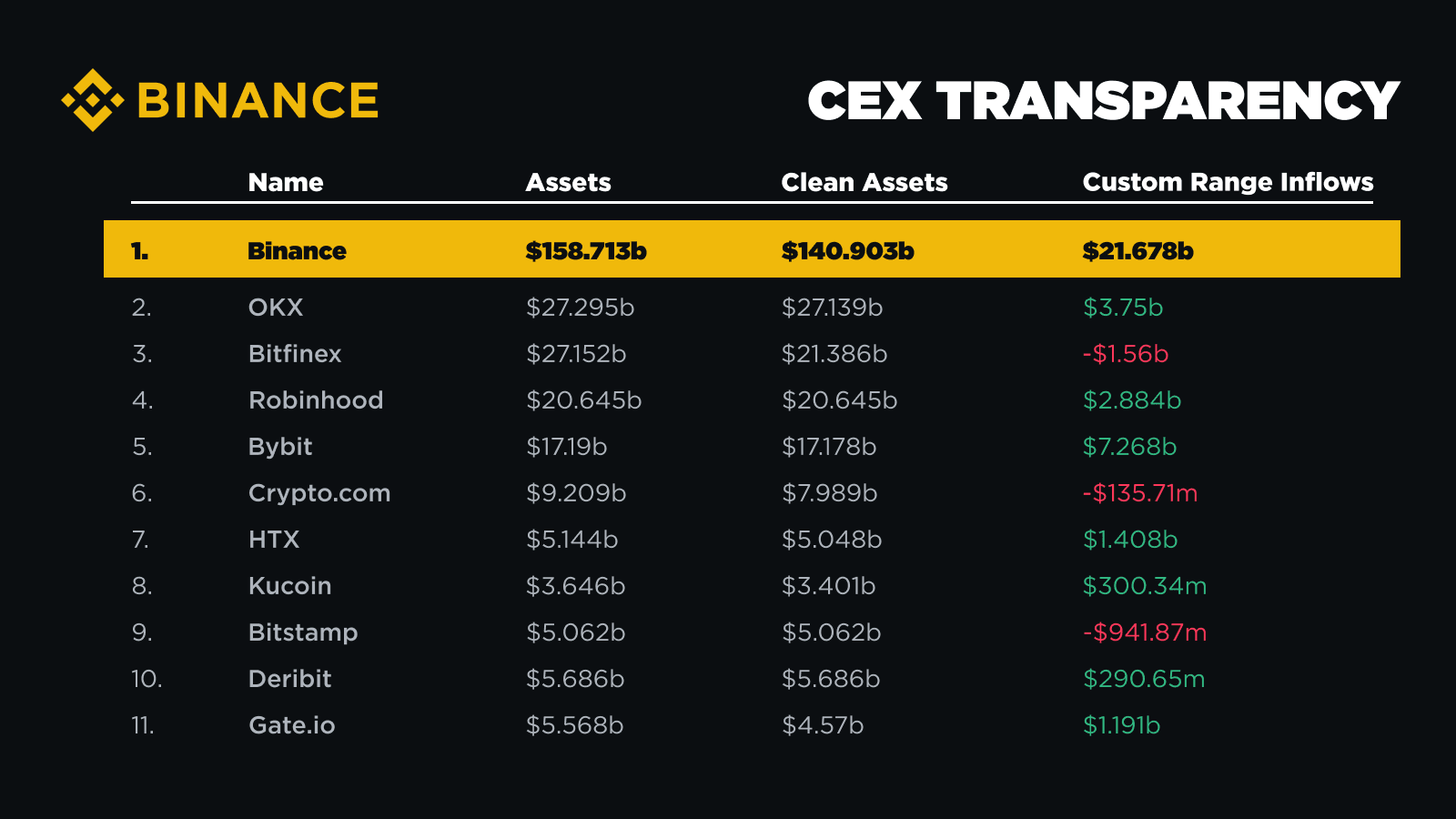

Des exemples de CEX réputés qui ne se sont pas révélés être des systèmes de Ponzi jusqu'à présent incluent Binance, Coinbase Pro et Kraken.

Idéalement, si possible, informe le CEX que tu prévois de payer une rançon, car ils peuvent bloquer les comptes concernés (s'ils sont sur des CEX) ou imposer des limites sur les comptes pour rendre plus difficile le blanchiment d'argent par l'acteur malveillant. Cela doit être fait à l'avance absolument. Un avocat qualifié dans ce domaine peut t'aider, et ils sont peu nombreux.

Vous payez l'infracteur

Vous trouverez l'adresse crypto de l'acteur malveillant. Si vous collaborez avec les institutions publiques, il est conseillé de discuter avec elles d'un éventuel rachat afin qu'elles puissent le coordonner, car il est possible que l'acteur malveillant se dévoile en blanchissant l'argent (ou en omettant de le faire). Parfois, vous pouvez lier l'argent payé au personnage coupable et récupérer une partie de l'argent de cette manière. Les chances sont minces à mesure que l'acteur malveillant devient plus intelligent.

Il est probable qu'il souhaite soit du Bitcoin (qui a une grande liquidité et est intégré sur les plateformes de blanchiment d'argent), soit du Monero ou d'autres cryptomonnaies plus difficiles à tracer. Il voudra probablement du Bitcoin.

Vous pouvez acheter des bitcoins sur ces plateformes.

Après avoir effectué le paiement, il ne vous reste plus qu'à espérer que la personne ayant commis les infractions précédemment tiendra sa promesse et respectera cette règle arbitraire de vous rembourser. En général, l'acteur malveillant a intérêt à tenir sa promesse, surtout s'il a une personnalité qui revendique les attaques.

Le résultat de vos actions

Si la promesse n'est pas tenue, ridiculisez-le de manière accessible comme décrit précédemment. S'il n'existe pas de moyen communement compris pour le tenir responsable d'une éventuelle arnaque, il a toutes les incitations à le faire et à vendre vos données par la suite.

Si la promesse est tenue, utilisez la clé de cryptage pour déchiffrer les données et vérifiez leur intégrité. Il est très probable qu'il y ait encore une porte dérobée. Examinez les données et vérifiez et éliminez les résidus indésirables qui pourraient y rester.

Si vous êtes négligent ici, il se peut que vous deviez payer à nouveau la taxe de protection. Les criminels recherchent de bonnes vaches à traire, alors ne soyez pas une bonne vache à traire.

Conclusion

Les contrevenants dans ces domaines sont préparés tandis que les institutions publiques sont à la traîne. La nature d'Internet ressemble à celle du Far West - il est très difficile d'obtenir justice dans un environnement sans traçabilité où la culpabilité est difficile, voire impossible, à attribuer.

Dans le monde numérique actuel, le coût de l'enquête sur ces attaques dépasse le million de dollars, donc les chances que les autorités prennent en compte le cas s'il s'avère difficile sont minimes.

Ne comptez pas sur le fait que ni le DIICOT ni un éventuel informaticien ou un ami que vous connaissez vous sauveront. Prenez des mesures à l'avance pour ne pas devenir une victime, car les conséquences dans le cas contraire sont beaucoup plus graves.