Cómo funciona bresa Rejust.ro

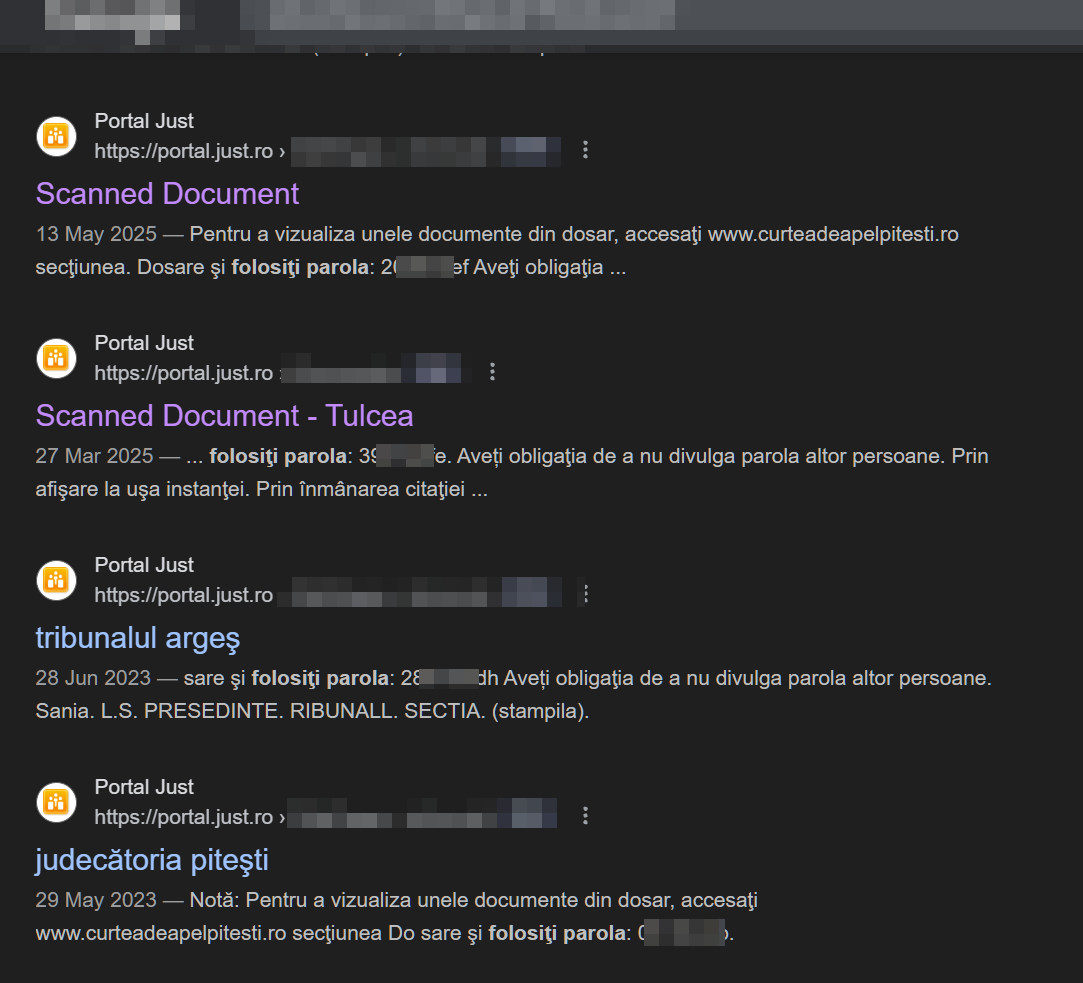

Con 3 clics, y utilizando la frase "utilice la contraseña", se podían acceder a las contraseñas de los archivos a través de ReJust.ro

La plataforma ReJust.ro es la aplicación a través de la cual los profesionales del derecho, así como los ciudadanos comunes, pueden consultar versiones anonimizadas de los expedientes judiciales.

En condiciones normales, esta aplicación debe, por un lado, no incluir información personal que pueda comprometer a las partes del expediente, y por otro lado, ofrecer a los profesionales del derecho acceso a la información que necesitan para entender el comportamiento de los tribunales frente a ciertos casos comunes o recurrentes.

Por lo tanto, la plataforma debe equilibrar la necesidad de información de los justiciables con la necesidad de mantener la seguridad de los datos sensibles de las partes, de los testigos, etc.

Actualización 27.08.2025: Información sobre la brecha VIDEO

¿Cuál fue, de hecho, la brecha de ReJust.ro?

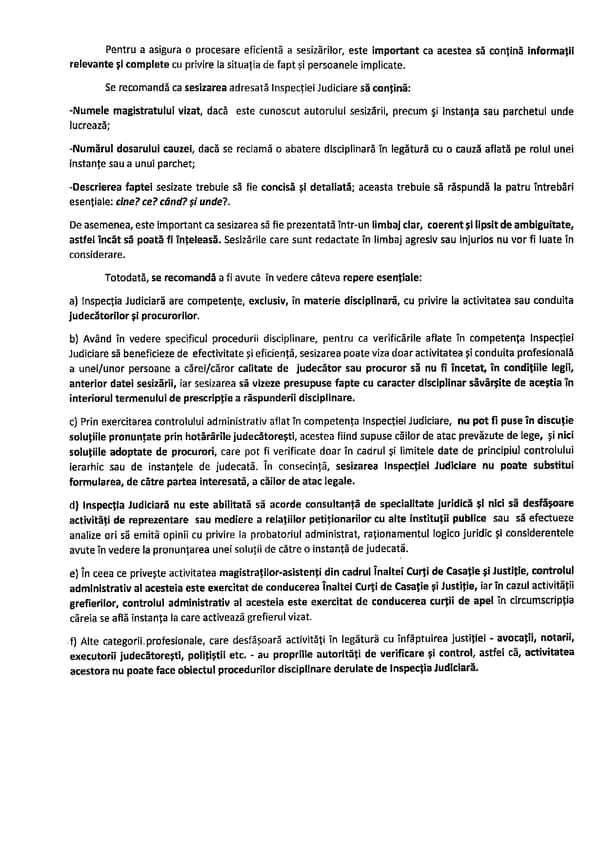

La principal brecha, la más severa que afectaba a ReJust.ro, se debía a la falta de responsabilidad de los magistrados en los tribunales, sumada a la falta de medidas tomadas por los gestores de la plataforma rejust.ro, es decir, el consejo supremo de la magistratura.

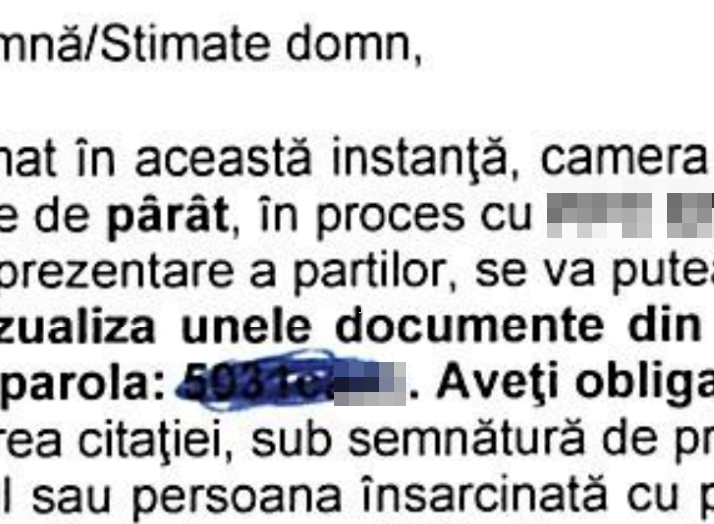

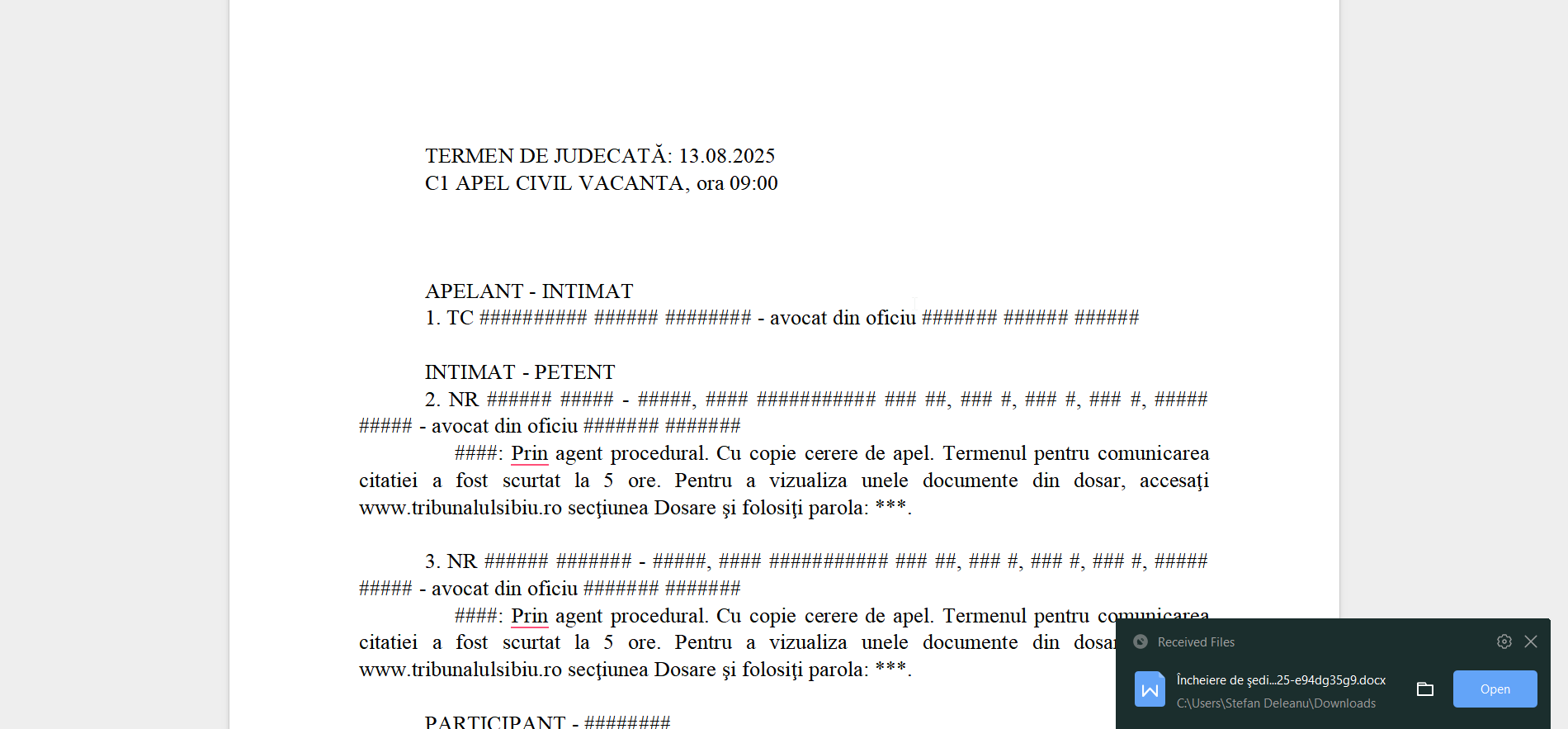

En primer lugar, muchos expedientes estaban completamente no anonimizados, utilizando tinta azul para "anonimizar" la contraseña de acceso al expediente.

La cantidad de expedientes susceptibles a esta forma de negligencia se encuentra en el orden de cientos, pero demuestra de primera mano la falta de atención prestada a la forma en que los datos son posteriormente procesados o incluso publicados.

La negligencia profesional de los secretarios judiciales, combinada con la indiferencia institucional del CSM, ha llevado a la no resolución de una vulnerabilidad severa, carente de carácter técnico. En este caso, cualquiera podía buscar en rejust la frase "utilice la contraseña", para obtener una lista de más de 170,000 expedientes vulnerables.

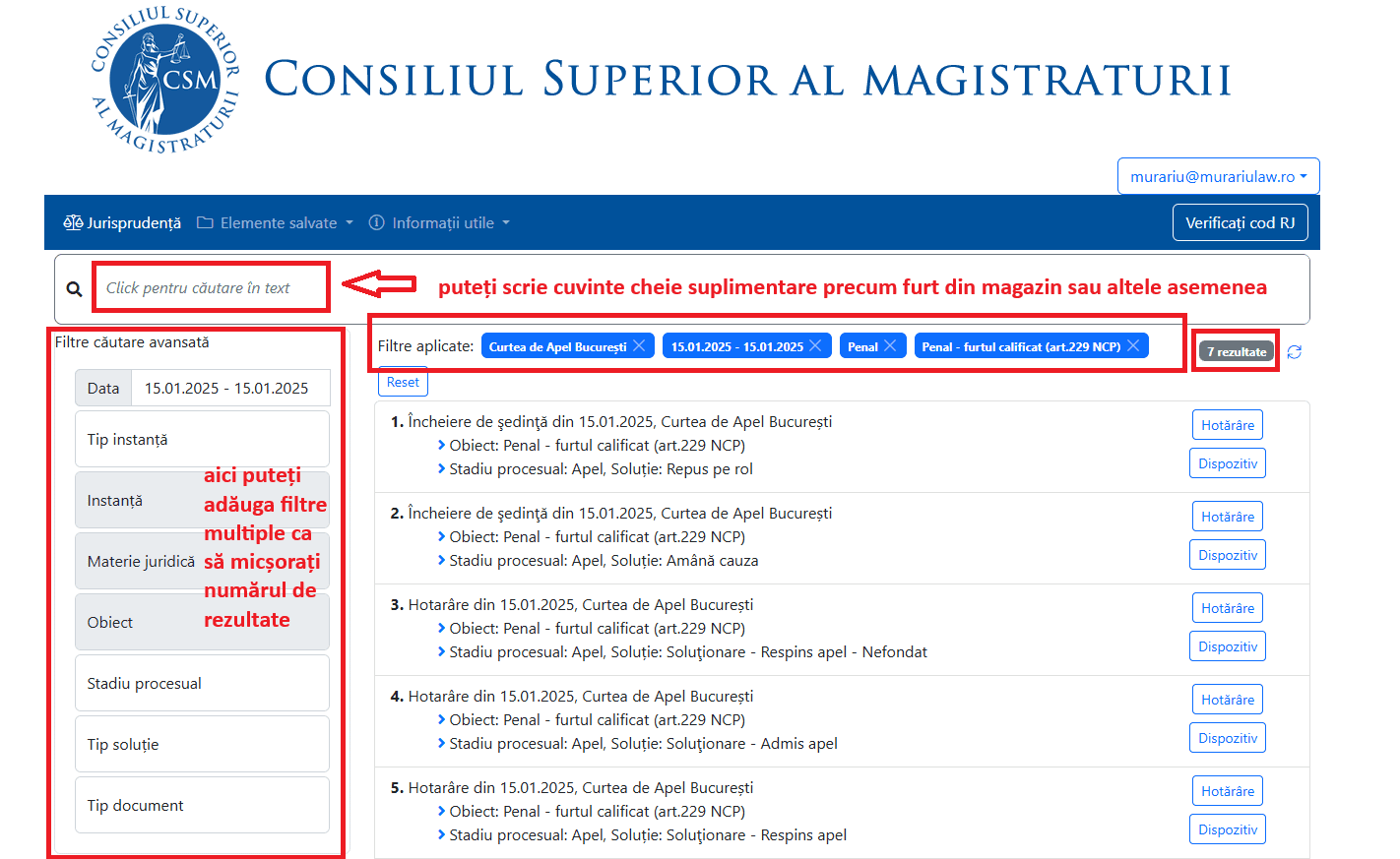

El módulo en el que se realiza la vulnerabilidad. Entrabas al sitio, te autenticabas, buscabas "usar contraseña", y obtenías la lista con todos los archivos que tenían contraseña pública. Luego, hacías clic en la resolución, hacías clic en descargar, y bajabas la rueda donde la contraseña ya no estaba censurada en el documento descargado. Esa era la vulnerabilidad, y cualquiera podía hacerlo, sin conocimientos de IT.

Es evidente, la palabra sin usuario (en este caso, el número de expediente es innecesario), pero este aspecto es muy fácil de rectificar si tenemos en cuenta que: a) el número de expedientes en un tribunal específico, con un objeto específico, en una fecha específica es inferior a 10, en los tribunales más concurridos. b) El sistema dosare.just.ro permite búsqueda avanzada utilizando API, y la mayoría de las herramientas de búsqueda de expedientes ahora también permiten búsquedas avanzadas.

Practic, consulta los datos sobre el expediente en rejust.ro y búscalos en just.ro para encontrar 2-3 expedientes. Verifica y compara el dispositivo, que te ayuda a identificar exactamente el expediente en cuestión.

Así, tenías también el número de expediente que podías extraer de rejust.ro. De manera análoga, la búsqueda se puede realizar en rejust.ro con los datos de just.ro.

Con ambas, tenías acceso al expediente electrónico, al que te conectabas.

El siguiente paso para un actor malicioso habría sido utilizar estos conocimientos para exfiltrar datos sensibles y llevar a cabo campañas de extorsión / obtención de información, etc. De aquí la gravedad.

Una vez que se desanonimiza el expediente rejust.ro y se obtiene la contraseña, tendrás acceso completo al expediente electrónico con tu usuario y contraseña.

¿Cómo descubrimos la bresa?

La primera bresa del paquete notificado al CSM en agosto de 2024 fue esta, y me enteré de ella por un amigo consultor fiscal. El problema era tan simple que él lo descubrió y me lo comentó incidentalmente, sin embargo, no lo reportó. Yo lo reporté al CSM.

En la segunda brecha, proporcionaré más detalles a medida que me asegure de que se ha resuelto y que el riesgo es mínimo o inexistente para que las víctimas se vean afectadas por una posible divulgación prematura, incluso si esto se debe a la culpa del CSM.

¿A quién afecta esta brecha?

Aproximadamente 170,000 expedientes que se encuentran en las jurisdicciones de Constanza, Cluj, Târgu Mureș, Pitești, Craiova, Timișoara, cualquier tribunal que utilizaba la plataforma de expediente electrónico de la Corte de Apelaciones de Cluj.

La mayoría estaban concentrados en Constanza, Cluj y Pitești. Parte de los resultados indica otras palabras, pero estas representan aproximadamente el 10% de los expedientes. De todos los expedientes revisados para validar la existencia de la brecha (~20-30), solo 2 fueron falsos positivos, es decir, solo 2 estaban contabilizados de más.

Podemos estimar que el número real de expedientes vulnerables era de alrededor de 150,000 expedientes, más aquellos afectados por otra brecha que se detallará más adelante, y este es un nivel de dificultad menor en comparación con la brecha actual.

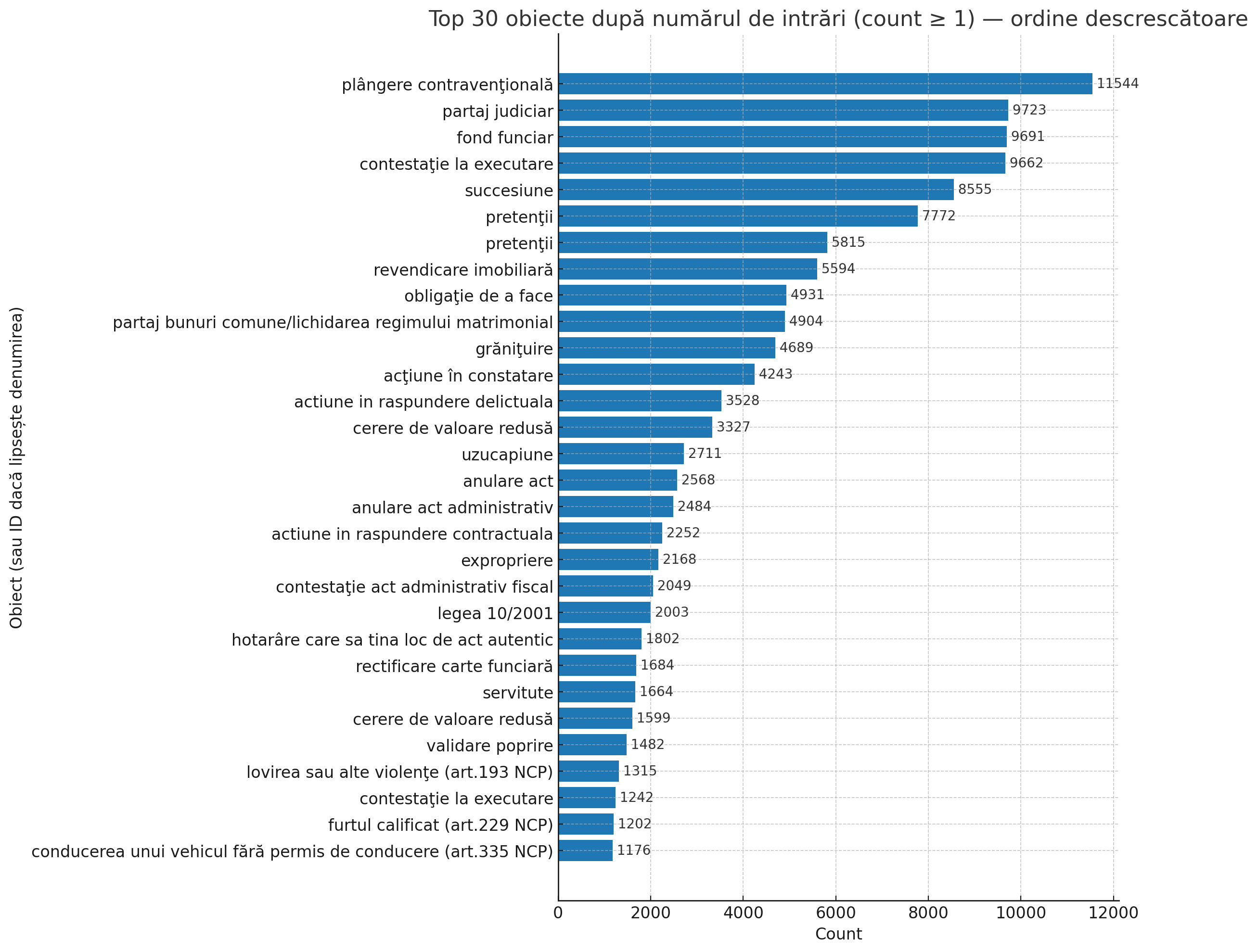

La categoría con el mayor riesgo de explotación sistemática son los expedientes familiares y los relacionados con menores. Estos incluyen 4,904 casos de división de bienes y liquidación del régimen matrimonial, 837 casos de ejercicio de la autoridad parental, 688 casos de pensión alimentaria y 129 órdenes de protección.

Estos archivos contienen datos personales sensibles, incluyendo direcciones, información financiera y evaluaciones psicológicas, representando objetivos prioritarios para operaciones de recopilación de inteligencia y ingeniería social.

En el ámbito de la criminalidad económica, los 376 casos de evasión fiscal y 698 solicitudes de insolvencia constituyen fuentes valiosas para las organizaciones de delincuencia económica organizada. La información sobre esquemas financieros, cuentas bancarias y relaciones comerciales puede ser monetizada a través de extorsión, operaciones con información privilegiada o venta en mercados clandestinos.

Los expedientes penales sensibles, que incluyen 136 casos de violencia doméstica, 52 casos de proxenetismo y 20 casos de trata de personas, presentan un alto riesgo de revictimización. Los grupos delictivos organizados pueden utilizar estos datos para identificar a las víctimas vulnerables o para proteger sus propias operaciones comprometiendo a los testigos.

Los litigios patrimoniales, representados por 9.662 impugnaciones de ejecución y 8.555 casos sucesorales, ofrecen inteligencia valiosa para ataques dirigidos. Los actores APT pueden utilizar esta información para spear phishing, pretexting u otras técnicas de compromiso dirigido de personas con un patrimonio significativo.

¿Qué han hecho las autoridades públicas?

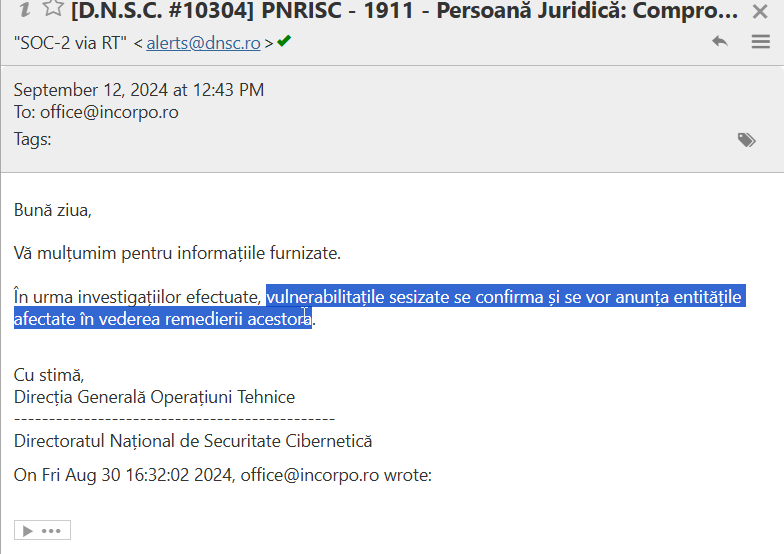

DNSC ha cumplido con su deber y ha notificado a las autoridades responsables

No se ha sancionado a nadie por la situación creada, no se han tomado medidas contra nadie por el problema, y no parece que se haya capacitado a los secretarios para prevenir que esta situación vuelva a ocurrir en el futuro.

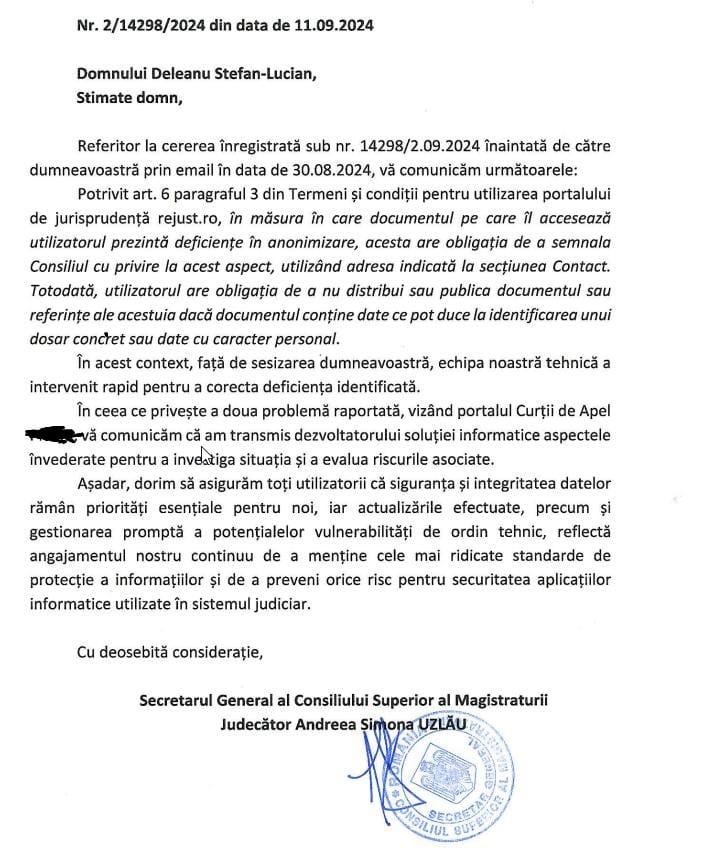

El secretario del CSM respondió de manera seca, afirmando que los términos y condiciones son protecciones suficientes para proteger a los justiciables de una posible búsqueda.

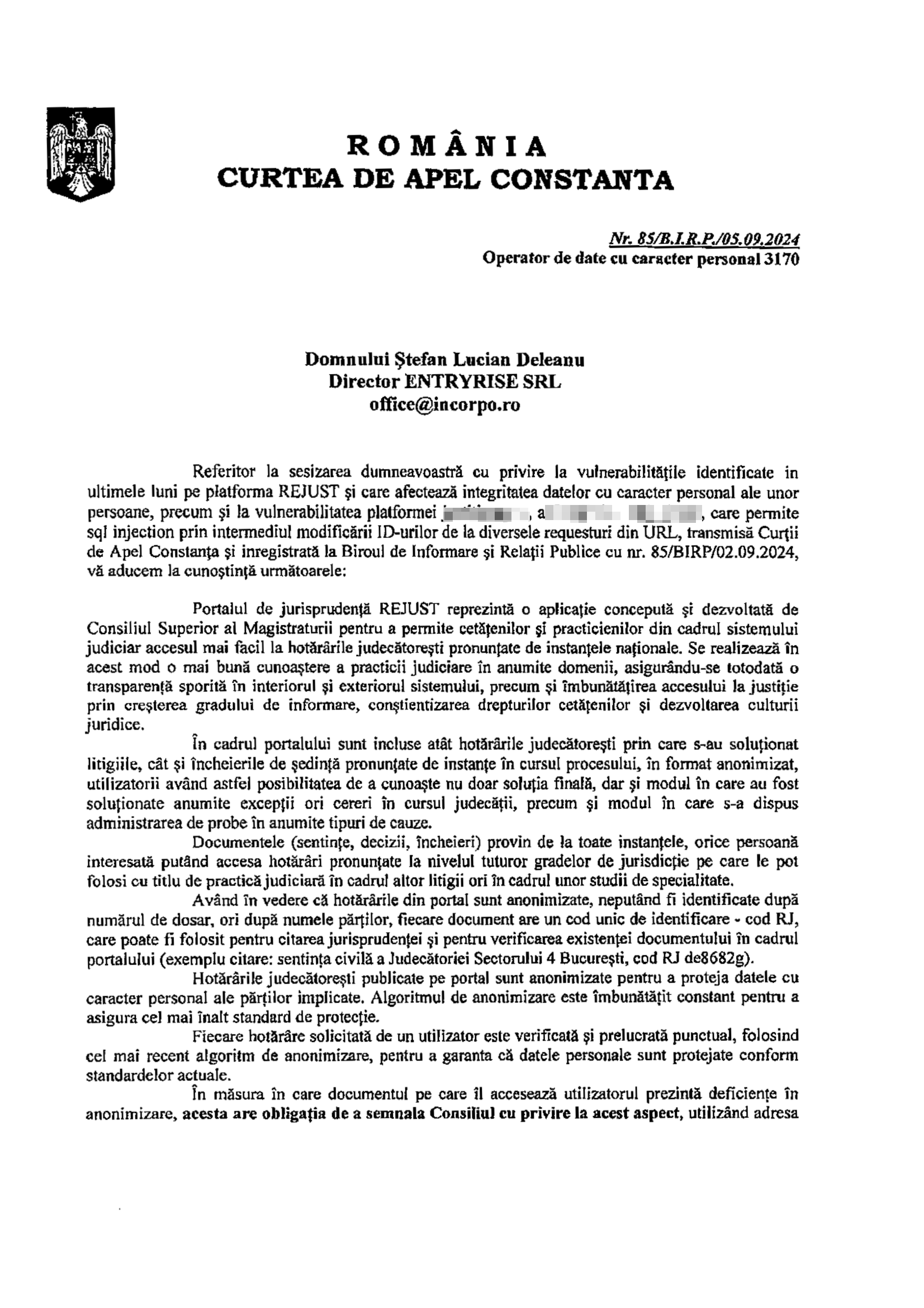

La Corte de Apelaciones de Constanta nos pidió que comunicáramos a las autoridades vulnerables los aspectos, diciendo por un lado que, una vez más, la anonimización por nombre es suficiente para proteger el número de expediente.

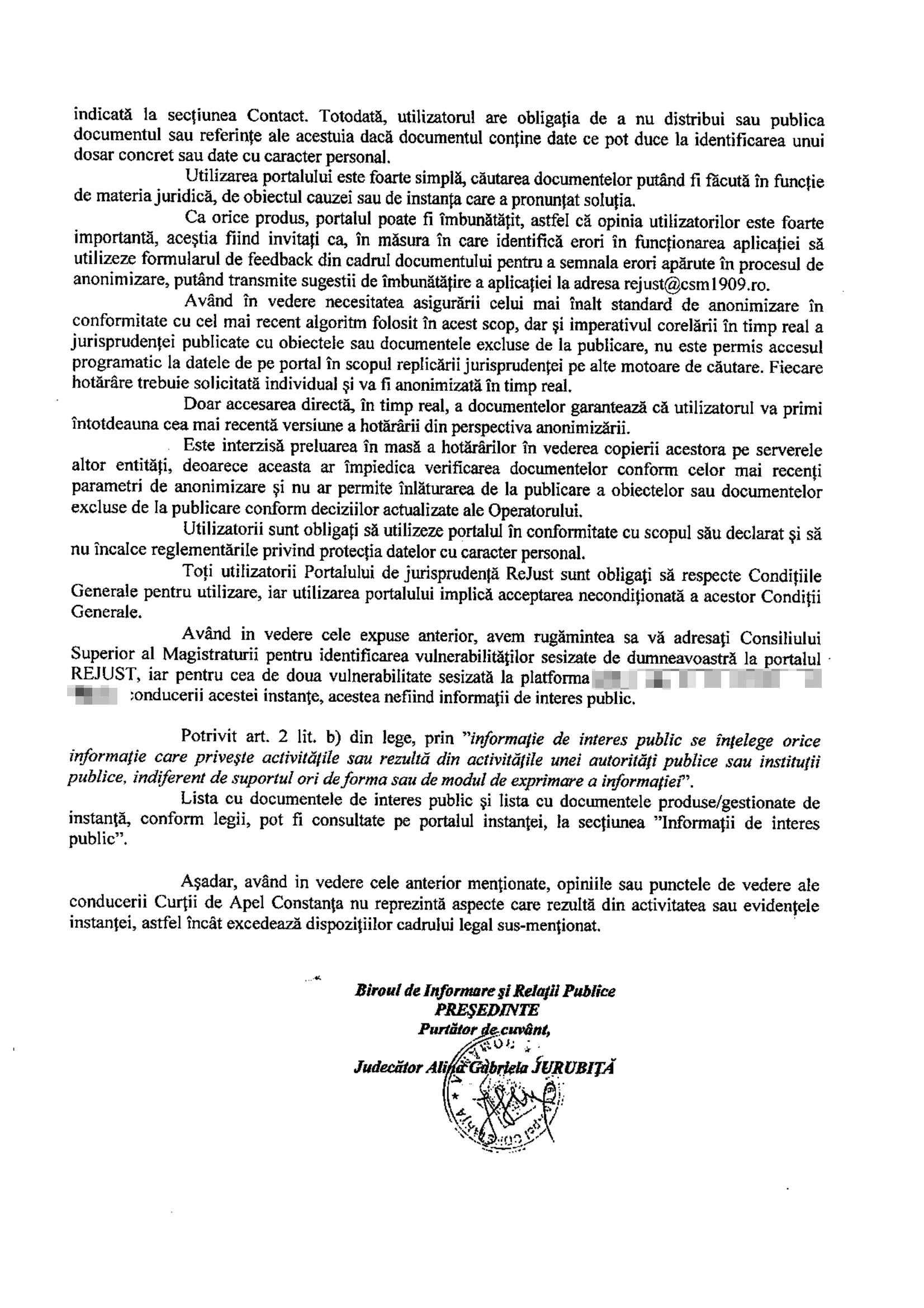

La inspección judicial argumentó que no hay ningún hecho problemático ni ninguna forma de negligencia grave que haya llevado a la publicación de las contraseñas en las citaciones, que son documentos de carácter público.

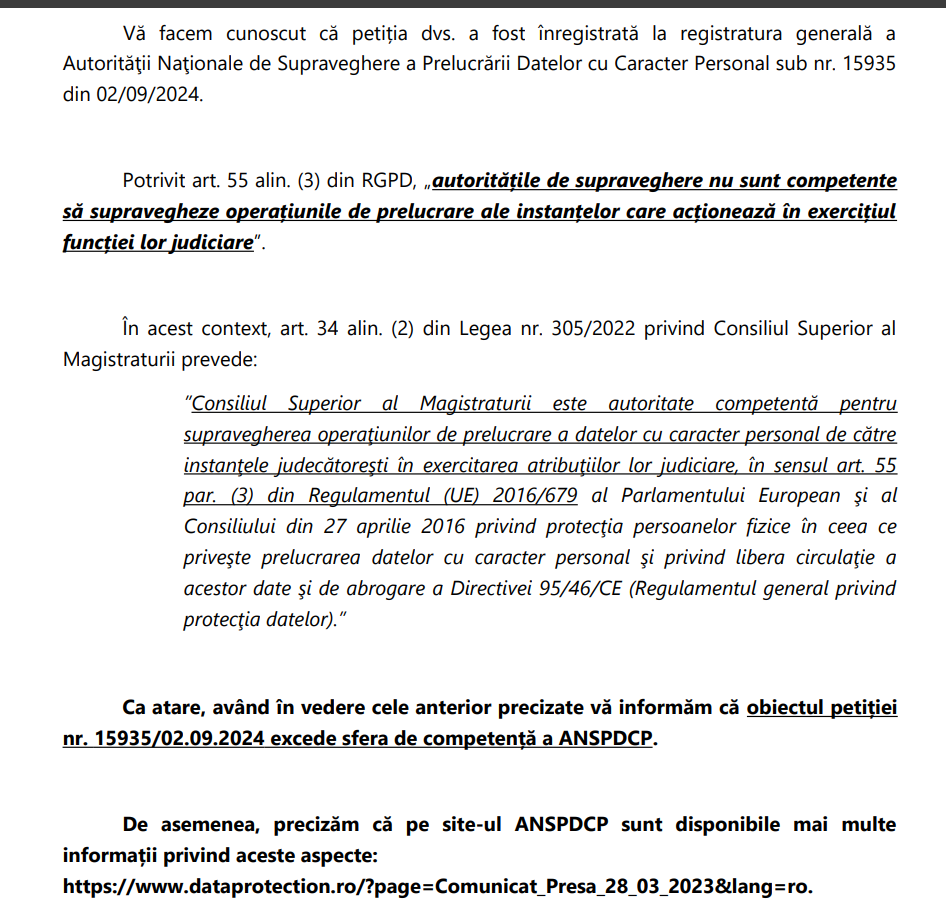

ANSPDCP nos ha comunicado que no es una autoridad que supervise ni sancione posibles exfiltraciones de datos por parte del poder judicial, siendo este rol del CSM. El CSM no se ha auto-sancionado, prefiriendo ocultar el problema y no aplicar el reglamento GDPR.

Después de casi 12 meses, volví a los sitios reportados como vulnerables anteriormente para verificar si el problema había sido resuelto. Descubrí que la solución fue superficial, permitiendo aún el acceso a los archivos a través de la contraseña.

Esta mañana he vuelto a notificar a las instituciones y he iniciado el procedimiento de divulgación sobre la existencia de la vulnerabilidad de una manera que no implique riesgo para las víctimas. Debido a la presión pública, el CSM ha resuelto el problema en tiempo récord.

A las 11:04 am confirmé la solución del problema, revisando varias veces la plataforma para asegurarme de que no existan riesgos de divulgación de datos sensibles.

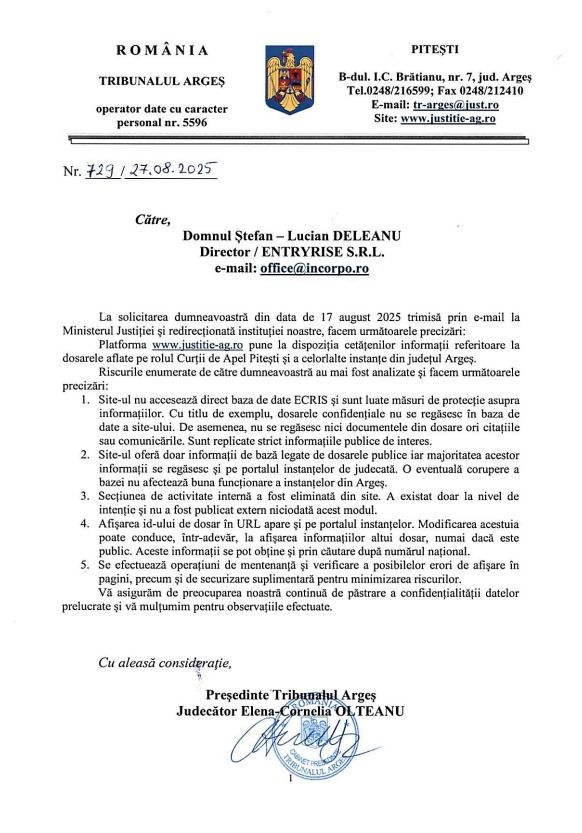

He confirmado que los problemas reportados a la justicia han sido resueltos en los días anteriores. En relación con lo mencionado por el tribunal, surgen las siguientes críticas:

- Aunque el sitio acceda indirectamente al sistema eCRIS, existe el riesgo de que, una vez dentro del sistema, un actor malicioso pueda obtener escalamiento de privilegios, especialmente dado el carácter obsoleto de la pila tecnológica y la negligencia de los estándares de ciberseguridad en el desarrollo de la aplicación. Por lo tanto, la simple existencia de la brecha actual indica que probablemente los problemas son mucho más graves en el fondo, y cualquier actor malicioso motivado corre el riesgo de identificarlos y explotarlos.

- Esperamos que su análisis sea exhaustivo.

- Muy bien.

- El problema era que se podía realizar una inyección SQL (interactuando directamente con la base de datos accesible de la aplicación web) a través del ID de la aplicación, y no que se pudiera acceder a otros archivos.

- Muy bien.

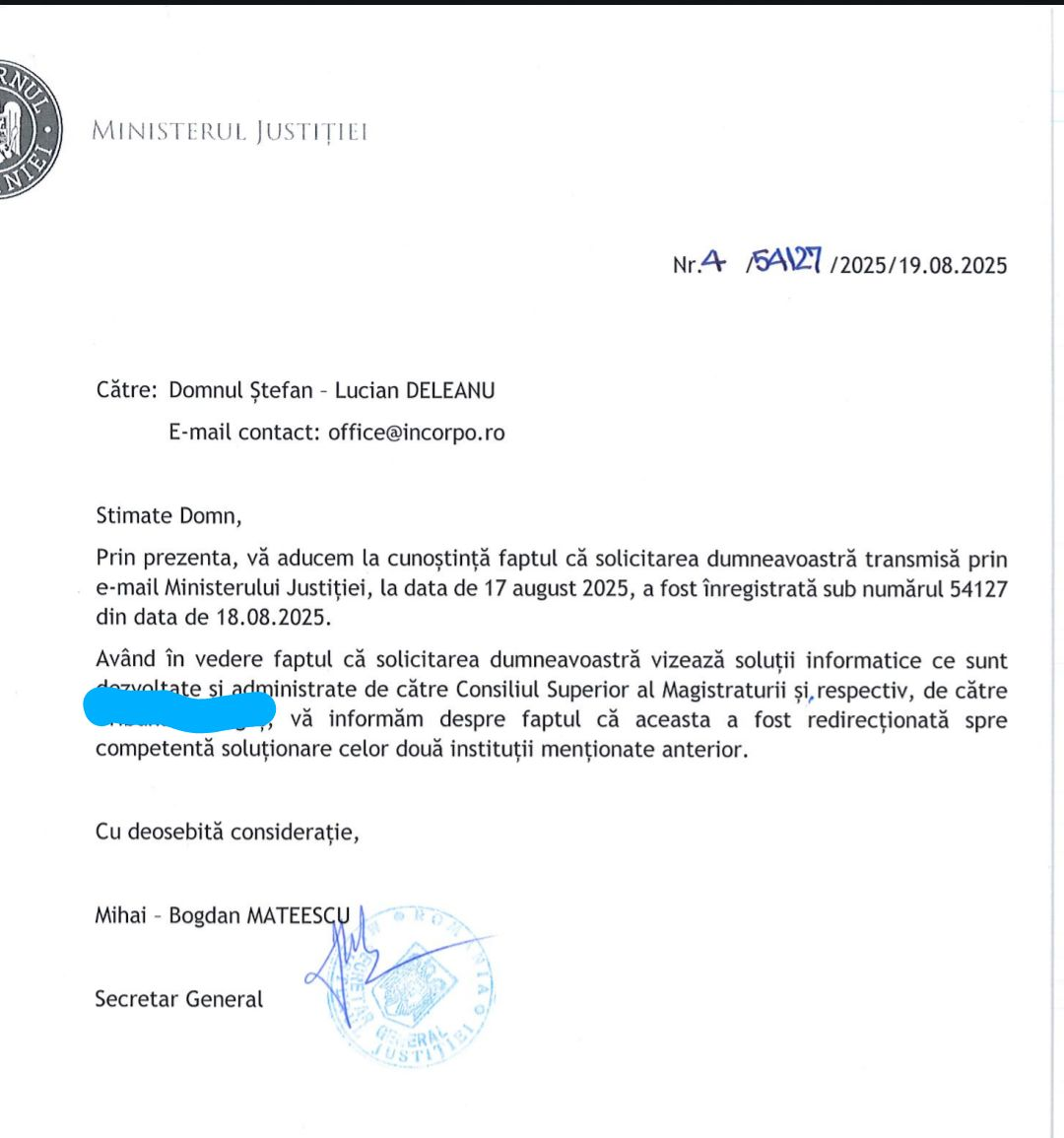

Respuesta de las autoridades tras la re-notificación (Actualizado 14:43 18.08.2025):

Propongo a continuación transparentar al máximo posible la interacción con el estado rumano, de manera que se fomente la solución constructiva de los problemas y la implementación de medidas para reducir el riesgo de que surjan problemas similares.

De este modo, me aseguro de que las autoridades no puedan negar el conocimiento del problema, ni intentar buscar soluciones fuera del marco legal.

Interacciones formales (contacto):

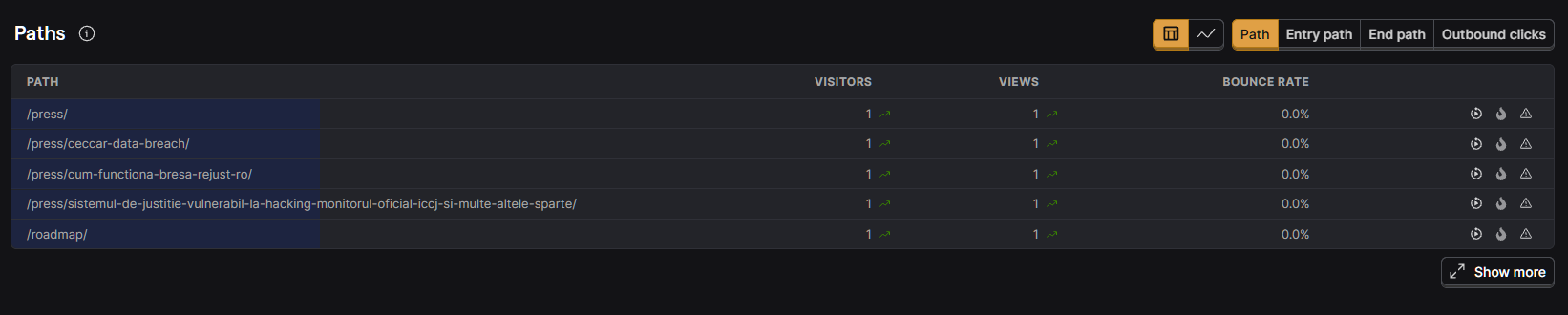

Interacciones con la plataforma web:

Utilizando técnicas de análisis de registros de la plataforma web, he analizado las áreas de acceso a la aplicación, con el objetivo de resaltar la interacción de las autoridades públicas con la brecha.

Interacciones - Dirección Nacional de Seguridad Cibernética

La primera interacción por parte del DNSC se realizó a las 9:00, el 17 de agosto de 2025, antes de la solución de la vulnerabilidad por parte del CSM, probablemente como resultado de la intervención del DNSC.

Ha examinado estrictamente la página principal del sitio, probablemente con el fin de identificar la fuente de la notificación enviada hace unas horas a la institución.

Interacciones - Servicio Rumano de Información

Una duración corta de las sesiones medias denota más bien una actividad de tipo escaneo informativo, en la que los operadores han revisado rápidamente el contenido para identificar la temática y el nivel de exposición pública, sin entrar en un análisis detallado de cada material.

Este tipo de comportamiento es característico de ciertas verificaciones preliminares o informes de concienciación, destinados a proporcionar a los tomadores de decisiones una imagen sintética sobre el riesgo reputacional y las posibles implicaciones institucionales.

Interacciones - Dirección Nacional Anticorrupción

Se han monitorizado interacciones de larga duración desde una IP asociada a la dirección nacional anticorrupción, que demuestran la implicación de las autoridades anticorrupción en el análisis de la brecha. El acceso se realizó a partir de las 10:00, durante el horario laboral.

La duración prolongada de las sesiones web (en las que la pestaña del navegador se ha abierto intermitentemente), con la revisión sucesiva del contenido del material, genera la apariencia de acceso con fines de trabajo. El usuario parece estar revisando y analizando sucesivamente la información presentada en el artículo.

Respuesta Oficial del CSM (Renotificación) - Actualización 13.09.2025:

Lamentablemente, el Consejo Superior del Poder Judicial ha dado una respuesta vacilante, sin reconocer su error y sin tomar las medidas adecuadas para prevenir estas situaciones en el futuro.

CSM dice que a través de rejust.ro no se puede conocer el número de expediente (cierto), omitiendo que la plataforma más antigua, portal.just.ro, permite esta formalidad, lo que puede llevar a la desanonimización de los expedientes y permite obtener credenciales de acceso a los expedientes de los tribunales.

En primer lugar, aunque es cierto que no se puede obtener el número nacional del expediente, el CSM está al tanto de la existencia de la plataforma y las API ofrecidas por portal.just.ro, una plataforma del Ministerio de Justicia desarrollada con fondos europeos.

Así, utilizando la aplicación gratuita, pública portal.just.ro, se puede realizar una huella digital sobre el dispositivo + fecha + instancia + objeto del expediente para identificar automáticamente el número nacional.

Se considera que el CSM conocía probablemente estos riesgos al participar en la implementación de la plataforma portal.just.ro. Sin embargo, decidieron que el riesgo de desanonimización y un acceso no autorizado posterior no representa un riesgo suficiente como para requerir una modificación que pudiera reducir el número de datos anonimizados.

La afirmación de que el CSM intervino rápidamente es cierta, pero omite el hecho de que la intervención inicial y la secundaria abordan los mismos problemas técnicos, a saber, la deficiente anonimización de las contraseñas de acceso para los expedientes electrónicos asociados a las resoluciones visibles en rejust.ro.

Esto significa que, de hecho, las intervenciones han sido ineficaces para resolver el problema, el cual no ha sido remediado durante todo un año. Incluso antes, la brecha ha permanecido accesible al público desde el lanzamiento de la plataforma, un tiempo mucho más prolongado.

En la industria, una respuesta así sería considerada negligente, al menos. Finalmente, la defensa en la que el CSM afirma que los términos y condiciones o la auditoría son necesarios ignora la simplicidad con la que los actores cibernéticos pueden eludir el enjuiciamiento penal, ya que pueden utilizar VPN para ocultar su ubicación real.

El uso de VPN se realiza a gran escala, se lleva a cabo mediante mezcla (siendo difícil identificar realmente quién es el usuario de la VPN que accedió al sistema en ese momento) y, además, rara vez se registra. Los proveedores de VPN venden esta función como una ventaja: la privacidad absoluta.

Implícito, cualquier medida de seguridad que se base en una respuesta punitiva es inútil: la autoridad de persecución penal estará imposibilitada para tomar medidas que responsabilicen a un actor malicioso no estatal.

En cuanto a los riesgos de seguridad nacional derivados de la gran cantidad de información de big data que podría haber sido procesada en el período anterior, la gran cantidad de información puede ser utilizada para identificar vulnerabilidades personales de individuos de interés.

Por ejemplo, un agente estatal podría analizar el historial litigioso de una persona de interés, identificar que la persona en cuestión consume contenido pornográfico (información obtenida del expediente electrónico en el divorcio de la víctima) y/o ha tenido una conducta infiel probada, y decide chantajearlo con la publicación de documentos del expediente, para afectar su capital político. Otro ejemplo es el análisis del apetito por el soborno, mediante la identificación de la conducta en relación con litigios de interés económico.

Un ejemplo más extremo pero improbable sería analizar información de los certificados médicos legales o la documentación médica para descubrir ciertos problemas de salud de la persona que podrían ser explotados.

Todo se vuelve cada vez más útil en el contexto en el que la tecnología de IA permite el análisis de información a gran escala y la extracción de información conductual útil para atacantes sofisticados.

Preguntas y Respuestas: Crisis de Seguridad Cibernética en el Sistema Judicial Rumano

A continuación, algunas respuestas a preguntas que creo que muchos podrían hacer. Me ayudé de la IA para generar preguntas que surgen racionalmente de la información presentada.

Q: ¿Cómo descubrieron las vulnerabilidades en el sistema judicial rumano?

La primera brecha del paquete notificado al CSM en agosto de 2024 fue esta, y me enteré de ella a través de un amigo consultor fiscal. El problema era tan simple que él lo descubrió y me lo mencionó incidentalmente, sin embargo, no lo reportó. Yo lo reporté al CSM.

Con 3 clics, y utilizando la frase "utilice la contraseña", se podían acceder a las contraseñas de los archivos a través de ReJust.ro. La gran mayoría de los problemas requieren un navegador, un ratón y un teclado. No se necesita ningún programa especializado ni conocimientos técnicos para ser explotados.

¿Cuál es la magnitud real de las brechas que han identificado?

Hay más de 10 brechas que he reportado, ninguna notificada voluntariamente. El Boletín Oficial, la Corte de Apelaciones de Cluj, la Corte Suprema de Casación y Justicia, los tribunales militares, más del 80% de los tribunales en Rumanía han estado expuestos.

Se han expuesto millones de ciudadanos, y el grado de exposición más severo se encuentra en el ámbito de los tribunales, donde los documentos de los expedientes electrónicos pueden incluir certificados médicos legales, detalles sobre abuso doméstico y otra información muy sensible.

Aproximadamente 170,000 expedientes que se encuentran en las circunscripciones de Constanța, Cluj, Târgu Mureș, Pitești, Craiova, Timișoara, cualquier tribunal que utilizaba la plataforma de expediente electrónico de la Corte de Apel Cluj.

Q: ¿Qué tipos de datos sensibles están expuestos a través de estas vulnerabilidades?

La categoría con el mayor riesgo de explotación sistemática son los expedientes familiares y los relacionados con menores. Estos incluyen 4,904 casos de división de bienes y liquidación del régimen matrimonial, 837 casos de ejercicio de la autoridad parental, 688 casos de pensión alimentaria y 129 órdenes de protección.

En el ámbito de la criminalidad económica, los 376 casos de evasión fiscal y 698 solicitudes de insolvencia constituyen fuentes valiosas para los grupos de delincuencia económica organizada.

Los expedientes penales sensibles, que incluyen 136 casos de violencia doméstica, 52 casos de proxenetismo y 20 casos de trata de personas, presentan un alto riesgo de revictimización.

Q: ¿Cómo reaccionaron las autoridades cuando les reportó los problemas?

ANSPDCP nos ha comunicado que no es la autoridad encargada de supervisar y sancionar posibles filtraciones de datos por parte del poder judicial, siendo este rol del CSM.

CSM no se auto-sancionó, prefiriendo ocultar el problema y no aplicar el reglamento GDPR. La Inspección Judicial argumentó que no hay ninguna conducta problemática, ninguna forma de negligencia grave que haya llevado a la publicación de contraseñas en citaciones, que son documentos de carácter público.

Después de casi 12 meses, ingresé a los sitios reportados anteriormente como vulnerables para verificar si el problema había sido solucionado. Descubrí que la solución fue superficial, permitiendo aún el acceso a los archivos a través de la contraseña.

Q: ¿Existen pruebas de que estas vulnerabilidades están siendo explotadas activamente?

Conozco varios casos en los que, después de notificar a las autoridades y hacer públicas las brechas, operadores económicos que vieron las divulgaciones públicas posteriores me comunicaron que ellos utilizan activamente brechas similares que el estado aún no ha detectado, con fines económicos, curiosidad, etc. La mayoría de las brechas habían estado abiertas durante años y podían ser explotadas en cualquier momento por actores estatales.

La vulnerabilidad parece haber sido explotada en la naturaleza, siendo informada a este suscrito por un profesional del derecho que identificó el problema al investigar la jurisprudencia accesible a través de la plataforma rejust.ro.

Q: ¿Qué sucedió después de que expusieron públicamente las vulnerabilidades de UNBR y CECCAR?

Después de notificar a las víctimas, en el caso de UNBR + CECCAR, presentaron una denuncia penal que creo que será archivada. Prueba de que el sistema prefiere buscar chivos expiatorios en lugar de tomar medidas. Fui llamado como testigo aproximadamente un año después.

El fiscal me afirmó que lo que hago está bien, pero me está haciendo perder tiempo. He sido objeto de intentos de intimidación por parte de los responsables, cuyo objetivo es desincentivar medidas que conduzcan a su sanción. Por ejemplo, el riesgo de tener que ir a los tribunales, de necesitar sumas para abogados, etc., representa una forma de coerción.

¿Cuál es el papel de la empresa INTRACONNECT SRL en estas brechas?

INTRACONNECT SRL es un ejemplo de entidad que ha sido responsable de aproximadamente el 50% de las brechas en los sistemas informáticos de las instituciones públicas. El mismo operador también se ocupó de la UNBR, del sistema eMAP y de otras plataformas que no mencionaré.

No sé cómo se asignan los contratos, si hay verificaciones de seguridad para ellos o cómo se monitorean sus desempeños.

Q: ¿Qué riesgos presentan estas vulnerabilidades para la seguridad nacional?

El sistema tenía múltiples problemas críticos que permitían acceder a cualquier cuenta sin contraseña; pienso que las cuentas de administrador también podían ser utilizadas para observar todos los archivos, entre los cuales se encontraban archivos del programa que se ejecutaba en el sistema informático.

A largo plazo, estos problemas podrían haberse utilizado para acciones de desestabilización, por ejemplo, mediante la declaración falsa del estado de sitio en momentos en que el tiempo de respuesta de las autoridades sería mayor. Se podría haber publicado un decreto que estableciera el estado de guerra, para generar inestabilidad en la población y provocar una insurrección para derrocar el orden estatal.

Q: ¿Por qué el CSM no toma medidas efectivas para resolver los problemas?

El CSM se aprovecha de la independencia constitucional para no cumplir con la ley, y invoca excesivamente la independencia de la justicia para no aplicar sanciones. El CSM controla la Inspección Judicial, que puede eliminar del sistema y dejar sin trabajo a los magistrados que juzgarían correctamente los procesos con sus propios jefes.

El sistema es irremediablemente corrupto, y no parece que el gobierno o el poder político logren mantenerlo bajo control, debido a la enorme influencia que tiene el CCR junto con el CSM. Prácticamente, ninguna ley pasa o se aplica si ellos no lo desean.

Q: ¿Cómo afecta esta situación a los ciudadanos extranjeros y a las relaciones internacionales?

Están involucrados ciudadanos de decenas de estados, desde ciudadanos de EE. UU. hasta ciudadanos alemanes, franceses, italianos, emiratíes, etc. Hemos notificado a Alemania dada su estricta regulación del GDPR y su influencia dentro de la UE, y a Francia por su cercanía cultural y el apoyo que nos brindaron desde el período de obtención de la independencia como país.

Rumanía, por ejemplo, se negó a asistirme en la garantía de mis derechos alegando que soy ciudadano rumano y no extranjero. Rumanía considera que sus ciudadanos son recursos a gestionar, mientras que los extranjeros, al tener protección por parte de las embajadas, gozan de derechos adicionales.

No es culpa de los extranjeros, entendámonos, sino nuestra por no respetar los derechos de nuestros conciudadanos, porque ellos no tienen ninguna embajada extranjera que les garantice la equidad en la justicia.

¿Qué sucederá si no se toman medidas urgentes?

Corremos el riesgo de que la seguridad nacional sea explotada, ya sea por actores estatales o por actores internos: estafadores, scammers, hackers, etc. Probablemente, las brechas serán utilizadas por criminales, y el sistema judicial colapsará por la falta de confianza de la población.

Los magistrados corren el riesgo de perder todos los beneficios si no demuestran que los merecen. Es poco probable que el sistema se limpie sin un esfuerzo por parte de la sociedad civil, independientemente del color político.

¿Qué pueden hacer los ciudadanos para impulsar el cambio?

Mi mensaje es que se dirijan a las autoridades, incluso si no obtienen nada a cambio. Es un esfuerzo que debe hacerse para que el país se recupere.

De lo contrario, al menos deberían solicitar la ayuda de la Comisión Europea, porque no les gustaría ser chantajeados con el hecho de que fueron violados cuando eran más pequeños, o amenazados con que sus hijos serán heridos si hacen algo, ya que estas debilidades surgen de documentos que fueron inadvertidamente hechos públicos por el CSM u otras autoridades.

Los ciudadanos comunes deben exigir cuentas a los parlamentarios, presentar quejas ante la Comisión y contactar a las embajadas de sus países para los no rumanos.

Q: ¿Por qué continúan esta lucha a pesar de las represalias y los riesgos personales?

Es un deber moral y patriótico para un hombre que desea tener hijos en Rumanía. No creo que Rumanía pueda ser salvada en mi generación, pero encuentro satisfacción en intentar dejar el país más próspero de lo que lo recibí.

Sí, continuaré reportando vulnerabilidades, he asumido incluso el riesgo de ser objeto de posibles represalias, aunque he tomado medidas para minimizar estos riesgos y poder transformar los abusos institucionales en otros factores que puedan ser perseguidos a nivel internacional.

Q: ¿Cuál es su conclusión sobre el estado actual de la ciberseguridad en Rumanía?

La realidad es mucho peor que la percepción. Desafortunadamente, las instituciones públicas no respetan ni las reglas fundamentales de ciberseguridad, tienen auditorías de seguridad solo en papel, no toman medidas y hay sospechas razonables de que estos comportamientos se llevan a cabo en connivencia con la asistencia de las instituciones públicas y los grupos de interés de las mismas.

La falta de transparencia nos hace sentir más orgullosos de la situación de lo que realmente es en el terreno y nos hace vulnerables a ataques que no esperamos. Las autoridades y las instituciones pertinentes parecen no estar a la altura.

Q: ¿Por qué las instituciones no aprenden de las brechas repetidas y no toman medidas preventivas?

Las instituciones no aprenden de brechas repetidas porque los datos de los justiciables son irrelevantes, y los riesgos a los que se enfrentan los simples ciudadanos no les afectan.

Aproximadamente el 50% de los problemas se resuelven solo de manera superficial, especialmente aquellos que requieren un esfuerzo mínimo por parte de los usuarios; precisamente los más peligrosos porque son fáciles de abusar.

No hay sanciones, solo beneficios: no necesitas hacer un esfuerzo inicial, solo bajo demanda. Cuando no hay sanciones, una brecha de datos es solo una tarea que pospones para el futuro, no una crisis.

¿Cuál es la capacidad real de las autoridades de control como el DNSC y el SRI, en tu opinión?

El DNSC tiene capacidades limitadas para gestionar, al igual que las instituciones de seguridad como el SRI. La justicia tiene un poder serio y parece excluirse de ciertas responsabilidades a la luz de la autoridad y el poder real que posee como el tercer poder del estado.

El DNSC es muy operativo, pero el gremio de la magistratura es fuerte y a menudo refractario a las "órdenes", por lo que el DNSC tiene las manos algo atadas, en mi opinión. Hay decenas de miles de tickets en el DNSC en el último año que indican que los problemas son demasiado frecuentes, sin embargo, parece que las autoridades se niegan a cumplir con la solicitud del DNSC.

Es evidente que lo que digo aquí se basa en los efectos que observo y en las atribuciones que sé que tienen las entidades, ya que nadie me proporciona un informe. Sin embargo, creo que está bastante claro cuando el juego cambia, y algunas respuestas denotan una coordinación que requiere formación en este ámbito.

¿Cuáles son los casos que reciben atención rápida frente a aquellos que son ignorados durante años?

Los casos de alto riesgo suelen implicar intereses políticos o de seguridad nacional apremiantes, donde la influencia de las instituciones de fuerza supera a la de la autoridad responsable, que se ve obligada a tomar las medidas adecuadas sin eludir su responsabilidad.

Hasta ahora, la UNBR, CECCAR, CSM y el Monitor Oficial han sido los principales que se han mostrado refractarios a la solución por motivos de desinterés; todos son políticamente fuertes y tienen influencia. En muchos otros problemas han encontrado soluciones, pero esto ocurrió cuando hubo buena voluntad institucional y en la entidad que gestionaba la vulnerabilidad.

Q: ¿Por qué las víctimas no son notificadas más de un año después del descubrimiento de las brechas?

Las víctimas no son notificadas porque el GDPR es un concepto poco considerado en Rumanía. El CSM aún no ha notificado a los abogados más de 11 meses después del incidente, y probablemente no tiene intención de notificar a las víctimas por motivos de imagen, a pesar de que la ley lo exige.

Me alegraría que algunos profesionales iniciaran litigios y solicitaran indemnizaciones; de lo contrario, nunca se tomarán en serio estos problemas y se burlarán de ellos.

Q: ¿Cómo demuestra la reparación de hoy que las autoridades sabían del problema todo el tiempo?

Esta mañana he vuelto a notificar a las instituciones y he iniciado el procedimiento de divulgación sobre la existencia de la vulnerabilidad de una manera que no implique riesgo para las víctimas. Debido a la presión pública, el CSM ha resuelto el problema en tiempo récord.

A las 11:04 am confirmé la resolución del problema, verificando varias veces la plataforma para asegurarme de que no existan riesgos de divulgación de datos sensibles.

Ahora, los datos están correctamente anonimizados, con la contraseña reemplazada por ***. Esto demuestra que el CSM era consciente de la vulnerabilidad pero la mantuvo hasta que fue forzado por la presión pública.

Q: ¿Cómo utilizan los profesionales estas vulnerabilidades en su "kit de herramientas"?

Hay todo tipo, desde proveedores de plataformas de TI principalmente que automatizan diversas interacciones con el estado, hasta simples profesionales que se informan utilizando funciones avanzadas no intencionadas. Hay decenas de personas que conocen los problemas en Rumanía.

Los profesionales que incluyen las vulnerabilidades en su caja de herramientas, porque a menudo son útiles y nunca se identifican cuando son abusadas activamente.

Los operadores económicos hacen de todo, desde espionaje industrial hasta la obtención de datos que de otro modo costarían más.

Q: ¿Cómo está Rumanía siendo supervisada a nivel europeo por estos problemas?

La UE tiene una capacidad relativamente limitada para involucrarse en el derecho interno, pero puede exigir el respeto de sus regulaciones, especialmente cuando hay elementos transfronterizos. Las embajadas también tienen interés en proteger a sus ciudadanos.

Ya he enviado memorandos a la Comisión Europea, porque quiero señalarles donde no se pueden resolver los asuntos por combinaciones.

¿Cuál es la verdadera estructura del poder detrás de estos problemas?

El estado está formado por grupos de interés, muchos de los cuales no se preocupan por el bienestar de Rumanía como país. No porque los extranjeros nos hagan daño, sino porque los rumanos nos hacen daño y se benefician del hecho de que no tenemos dios ni autoridades.

Es claro cuáles son los riesgos para la seguridad nacional, considerando cuán sensibles son los datos accesibles a través de estos expedientes y su alta calidad informativa en muchas situaciones.

Q: ¿Qué ha invertido personalmente en esta lucha y cuál es el impacto sobre usted?

He invertido decenas de horas en identificar, informar, notificar y luego proceder a firmar para poder resolver algunos de los problemas más críticos en este ámbito.

El estado rumano me paga los billetes de avión para que firme debido a personajes corruptos. Desafortunadamente, los informantes como yo son en gran parte inútiles, porque en ausencia de presión de otras fuerzas que obliguen a la responsabilidad de los factores que llevaron a las brechas, están pegados con chicle. Sin embargo, molesto al máximo.

Q: ¿Cuáles son los riesgos más graves para las víctimas cuyos datos están expuestos?

Mujeres traficadas, víctimas de violación, niños abusados, personas cuyas problemas personales se hacen públicos, empresas cuyas dificultades financieras se convierten en objeto de interés público.

No les gustaría ser chantajeados con el hecho de que fueron violados cuando eran más jóvenes, o amenazados con que sus hijos serían heridos si hacían algo, ya que estas debilidades surgen de documentos que fueron inadvertidamente hechos públicos por el CSM u otras autoridades.

Los grupos delictivos organizados pueden utilizar estos datos para identificar a las víctimas vulnerables o para proteger sus propias operaciones mediante la compromisión de testigos.

¿Qué espera de la presión internacional y las embajadas?

Espero que Alemania y Francia ejerzan presión, aunque sea silenciosa, sobre el estado rumano. Notificaré a más embajadas para responsabilizarlas también y aumentar la posibilidad de que se vean obligadas a tomar medidas en favor de sus propios ciudadanos para no arriesgar el desprestigio en su propio país.

A lo largo del proceso, notificaré a las embajadas en el orden en que es responsable hacerlo para reducir el riesgo de que estas abusen de las vulnerabilidades o de la información sobre la debilidad del sistema actual. Todas las embajadas notificadas hasta ahora son de la OTAN, la mayoría de ellas de la UE.

Documentos relevantes (original)

Esta lista se completará también con los informes enviados a las autoridades públicas, una vez que se confirme la resolución de todos los problemas, de modo que no publique estrictamente información redactada para no poner en peligro los datos de las víctimas más de lo que ya están.

Invito a cualquier persona que desee pruebas adicionales sobre la brecha a presentar solicitudes bajo la Ley 544/2001, o a contactarme por correo electrónico a [email protected], donde sin embargo estaré limitado en la cantidad de información que puedo publicar.

Además, ya he presentado la información a las comisiones parlamentarias relevantes, y espero que estas defiendan el derecho de los ciudadanos.

Considere que es el papel de los abogados proteger a las partes que representan y su vida privada.

Me comunicaré con las autoridades europeas para asegurarme de que el poder judicial se mantenga al mismo nivel de responsabilidad que el resto de los poderes del estado.

Recursos antiguos - Discusiones públicas:

Vulnerabilidad del CSM que divulgó los datos de acceso de más de 150,000 expedientes

por u/incorporo en jurídico