¿Qué debo hacer si he sido víctima de una filtración de datos?

En caso de que hayas sufrido una brecha de datos, sido víctima de un ataque de ransomware, o algo similar, es posible que te encuentres en una situación en la que hayas perdido datos y un actor malicioso te amenace con divulgar la información si no pagas una cierta suma de dinero, además de clientes que quieran insultarte.

En este artículo, me propongo explicar cómo gestionar una situación de este tipo a nivel macro, desde la perspectiva de un gerente o administrador de una empresa.

¿Por qué ocurren las brechas de datos?

A medida que avanza el tiempo, cada vez más actividades se realizan en línea. La tecnología es muy útil para nosotros y se ha vuelto indispensable en nuestra vida personal y profesional, con sus pros y sus contras.

Un efecto negativo de la adopción de tecnología a gran escala es que la intrusión ya no se limita al ámbito físico (alguien rompe la ventana de tu tienda, entra por la ventana y roba), sino que también se extiende al ámbito digital.

A diferencia de un ladrón, que deja huellas cuando "roba" en el entorno físico - se puede ver en las cámaras de seguridad cómo es físicamente / su estatura, y a menudo puede ser rastreado y identificado, un hacker es mucho más difícil de identificar y más costoso de gestionar.

Hoy en día, es fácil cometer delitos informáticos. Desde el simple acceso al teléfono con contraseña de la pareja por celos, hasta conductas delictivas de alto riesgo como el lanzamiento de ataques cibernéticos, ahora tienes en internet todo lo que necesitas para hacer mucho daño a las personas y a los negocios por igual.

La gran mayoría de las vulnerabilidades explotadas por los hackers son publicadas por investigadores en el campo de la seguridad que identifican problemas teóricos y los hacen públicos. Los actores maliciosos siguen estos informes bien intencionados, identifican lo que se ha resuelto en la versión actualizada y aprovechan el vacío de adopción de las nuevas versiones para utilizar las vulnerabilidades públicas y acceder a la computadora de la víctima.

Una parte de las vulnerabilidades también son los 0day, es decir, obtenidas por actores maliciosos más capacitados, que a menudo tienen enfoques mucho más avanzados para atacar a una víctima. Sin embargo, estos son pocos y suelen tener objetivos más grandes que la tienda de la esquina y las empresas con ingresos inferiores a 500.000 RON.

¿Cómo puedo asegurarme de que no soy víctima de una filtración de datos?

En resumen, debes asignar recursos en esta dirección. Dinero y/o tiempo: un empleado o tú mismo para encargarte del aspecto técnico, asegurándote de tener el software necesario, etc.

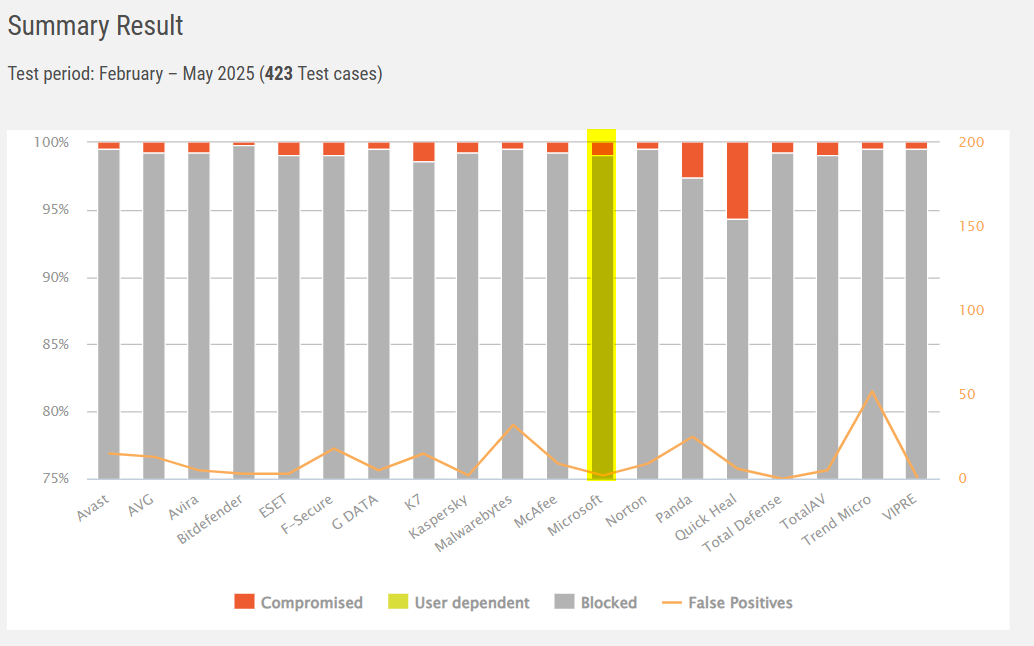

En el presupuesto, puedes reducir costos. El antivirus de Microsoft es bueno por sí mismo Si mantienes tu computadora actualizada con las últimas versiones y no te molesta las actualizaciones de Windows. Por eso no es recomendable usar software pirata, ya que pierdes la posibilidad de actualizar y te expones a un riesgo enorme. Además, hay claves baratas disponibles en línea que funcionan.

Está bien, si puedes, asigna a una persona técnica que se encargue de estas tareas, especialmente si tienes un equipo considerable (más de 5 personas). Puede ser a tiempo parcial o por contrato (mejor la segunda opción en términos de costos).

Haz copias de seguridad en caso de fuerza mayor y asegúrate de tener a quién contactar (abogado) en caso de fuerza mayor, para reducir tus costos posteriores.

¿Qué debo hacer si soy víctima de una filtración de datos?

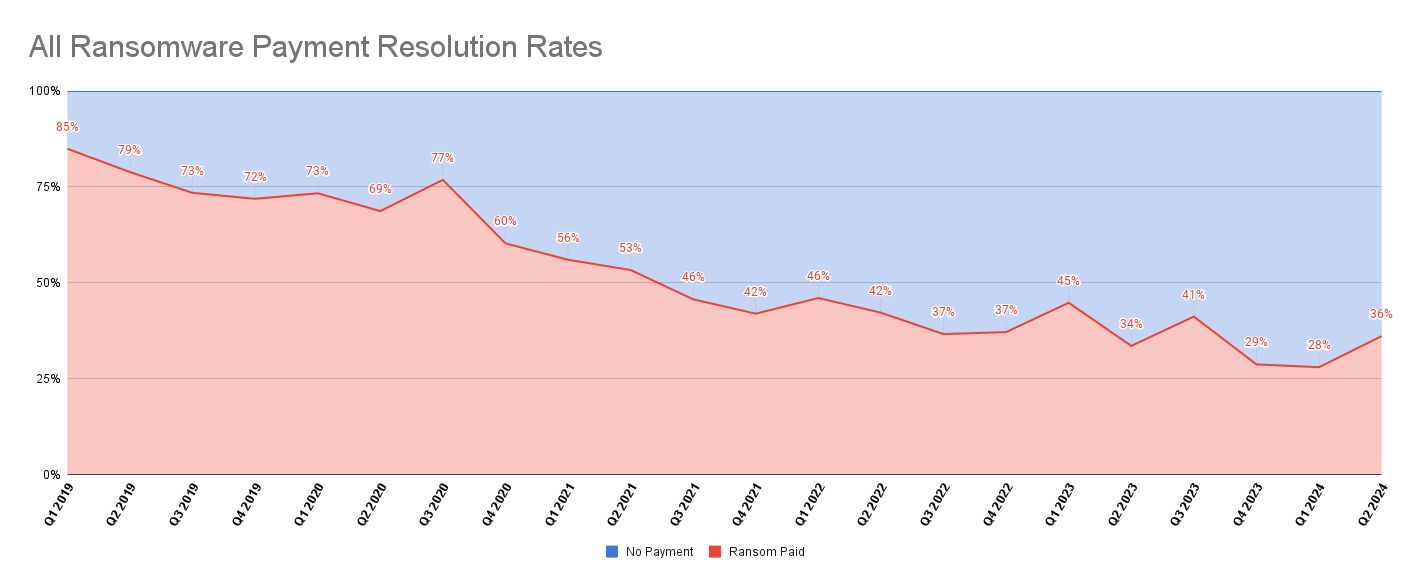

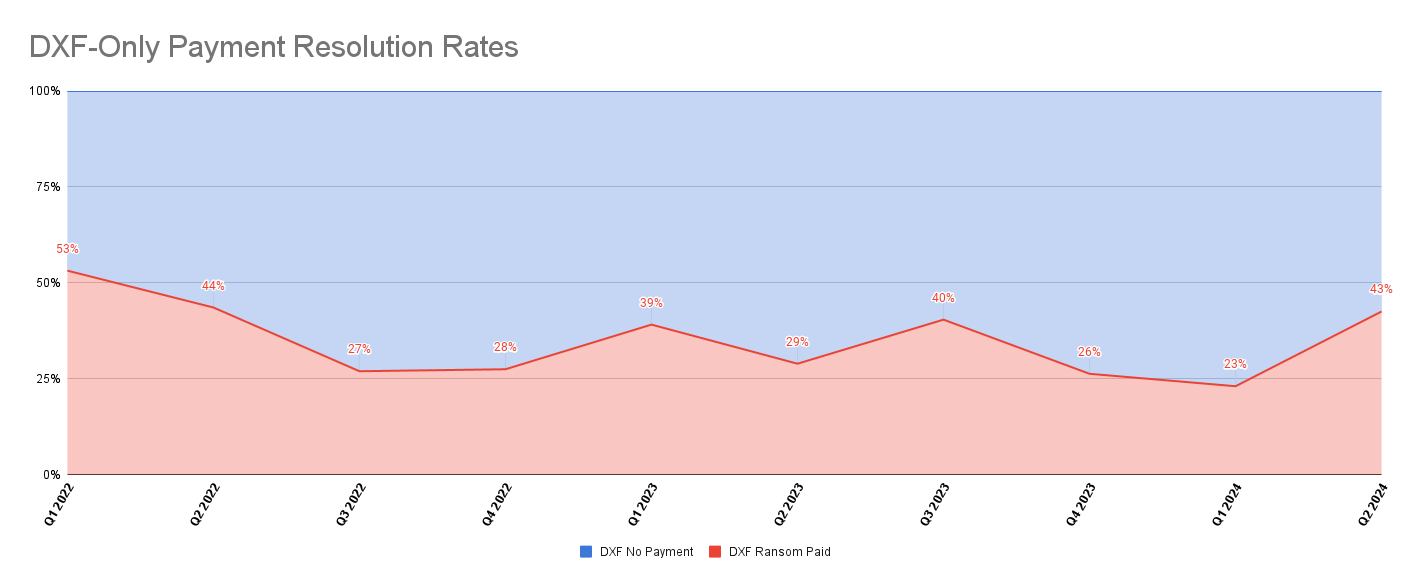

En resumen, es complicado: o pagas la tarifa y tienes un 60%-40% de posibilidades de recuperar tus datos, o recuperas de copias de seguridad (si las tienes), o entras en control de daños si no las tienes. Por eso es bueno tener copias de seguridad.

Paso uno, evalúa la situación y detén el ataque

El primer paso es desconectar todo. Exagero en el caso de grandes entidades donde los SLA son importantes, pero hablo muy en serio para las pequeñas empresas. Si no eres una entidad técnica y no sabes gestionar este tipo de proyectos, es mejor que apagues toda la tecnología (incluyendo cortar la electricidad) que arriesgarte a que alguien manipule tu computadora mientras intentas y fracasas en atraparlo con el antivirus.

Una gran empresa suele saber cómo diagnosticar lo que puede suceder y analizar factores externos (como el calor emitido por los servidores / estaciones de trabajo) para determinar si las estaciones presentan problemas al mantenerse encendidas.

Al desactivar el calculador, pierdes algunos artefactos forenses, pero aumentas la probabilidad de que una medida como el cifrado o un borrado total falle, en comparación con dejarlos activos, donde un 'rm -rf /*' puede alcanzar su objetivo y eliminar datos que de otro modo podrían haberse conservado.

A veces, mantenerlos encendidos permite recuperar claves de la memoria RAM u otras técnicas que pueden recuperar tus datos, pero para eso necesitas tener a una persona técnica en el sitio (la mayoría no la tiene) que cierre el proceso de cifrado en vivo y llame de inmediato a los expertos, cuyo costo de intervención es de cinco cifras por hora, así que las grandes empresas no apagan los servidores/ordenadores, sino que solo la red.

Si estás en este artículo, está claro que no encajas ahí y ya sabes qué hacer, así que no tiene sentido que te abrumo con explicaciones que son ampliamente conocidas en la industria para los técnicos.

Los antivirus no lo detectan todo, especialmente las vulnerabilidades 0day, y si actúas con imprudencia, es posible que empeores la situación. Normalmente, todo lo que esté afectado o en riesgo de serlo debe ser desconectado de la red, aislado (sin acceso a internet) y limpiado manualmente, y eventualmente restaurado desde una copia de seguridad si el ataque parece ser realizado por un actor capaz de dejar puertas traseras.

Sin embargo, debes identificar cuándo y cómo ingresó al sistema, porque de lo contrario corres el riesgo de que sea muy grave. Has restaurado desde una copia de seguridad, volvió a entrar (quizás incluso desde una copia de seguridad infectada), y te robará los datos nuevamente en un año, y esta vez pedirá un rescate aún mayor.

Sin embargo, debemos resolver estos asuntos, pero volveremos al paso 3 donde discutiremos cómo hacerlo. Por ahora, debemos minimizar la superficie de ataque y saber qué decir a los clientes / autoridades según sea el caso.

Paso dos, notificación a las instituciones públicas y a los clientes

En teoría (y les animo a respetar la ley), en el momento dos debería presentarse una denuncia penal ante el DIICOT, y un "autodenuncia" - notificación a la prensa ante la ANSPDCP. Esta última les impondrá una multa considerable (5-10k EUR), pero eso es lo correcto.

La obligación de informar a la ANSPDCP no existe si los datos de las brechas no afectan a ninguna persona física, sin embargo, la gran mayoría presenta un grado de riesgo.

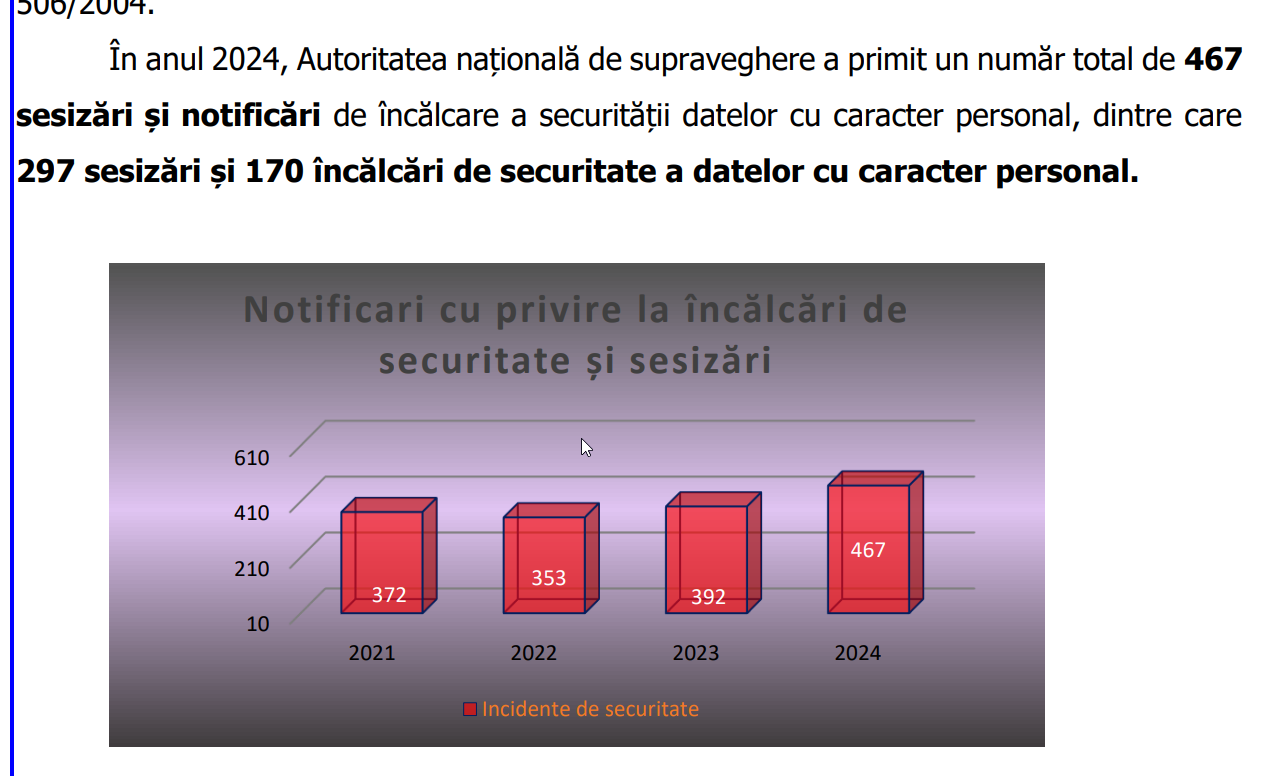

Sin embargo, la mayoría de las empresas no informan los eventos a la ANSPDCP para evitar multas; al menos según los informes de la ANSPDCP, estas situaciones parecen ser muy pocas, lo que me indica un sesgo de selección. El rumano oculta la culpa bajo la alfombra, y sé que en mis propias situaciones de vulnerabilidad reportadas, la ANSPDCP no fue notificada. He reportado decenas a instituciones públicas y privadas, todas con un alto grado de riesgo. No tengo conocimiento de que alguna entidad haya sido sancionada.

Los informes oficiales sobre la actividad de la ANSPDCP, donde se puede ver la situación relativamente mala en la que se encuentra la auto-reporte rumana.

Es tu decisión si lo haces, pero en principio, si el hacker no publica los datos en internet (lo cual es muy posible si los datos son interesantes, pero improbable si son aburridos y no se pueden usar para chantaje fácilmente), estás a salvo y no serás sancionado.

Si se publican en línea, depende de si la ANSPDCP se autoinforma (bajas a medias posibilidades). Si la ANSPDCP se autoinforma y tú no lo has reportado, estarás en problemas si no tienes un buen abogado, y puedes dilatar / negarte a colaborar honestamente / justificarte aprovechando los límites de competencia y autoridad de la ANSPDCP (es decir, puedes decir que son datos falsos, que no son tuyos, etc.).

Muchos han practicado esto antes, incluidas las autoridades públicas, con éxito aparente, pero es arriesgado y un delito, así que no lo aliento. De ninguna manera se resuelven los problemas así, y a largo plazo, tales conductas afectan tu reputación. Sin embargo, no seré ignorante ante las vulnerabilidades institucionales que tenemos como país, y depende del emprendedor lo que haga, en la práctica.

Legal, tienen la obligación de notificación y las multas pueden alcanzar porcentajes de la cifra de negocios, así que cuanto más crezcan, más recomendable es no apresurarse en la presentación de informes. La multa es tolerable si no se inflan ustedes mismos con riesgos injustificados.

Y luego, es obligatorio notificar a los clientes, con un breve resumen de las medidas que la empresa tomará para prevenir un incidente similar en el futuro, así como los riesgos a los que se exponen y cómo mitigarlos. Si actúas de buena fe aquí, es malo pero no muy malo. He visto mensajes vagos, basados en el principio de cumplir mínimamente con las obligaciones legales.

Si esto funciona, porque en teoría un correo de 2 líneas, vago, te exime de la responsabilidad jurídica clara por la violación del GDPR. En teoría no está permitido, pero en la práctica es posible que el tribunal te perdone y te salves con una multa menor o nula. He visto esto en la práctica porque genera una apariencia de legalidad sin generar la ansiedad que provoca un mensaje responsable. Inmoral, pero se practica.

Por favor, contrate un abogado, ya que las multas son altas y ellos pueden reducirlas, especialmente si decide cumplir con la obligación legal. No voy a mentir diciendo que es común que se respete la obligación legal de autorreportarse, pero si tiene sentido común y reporta, aún así, contrate un abogado para reducir los costos posteriores de la multa.

Paso tres, mitigas el ataque

Después de haber resuelto tus obligaciones legales, mitiga el ataque y ve qué puedes hacer (restaurar desde una copia de seguridad, recuperar el sistema actual).

Algunos ataques de ransomware utilizan malware vulnerable que puede ser desactivado posteriormente. Otros ataques de ransomware son infalibles y tienes la opción de pagar a una persona (confiando) el dinero con un 60% de probabilidad de que te devuelva la clave de cifrado, pero quedándote con tus datos en su computadora (y no se descarta que te extorsione en el futuro con ellos). O puede que te estafe.

Es difícil estimar cuántos actores maliciosos son de confianza; al fin y al cabo, no diría que los delincuentes son las personas más básicas, pero probablemente la mayoría te daría la clave de cifrado después de haber hecho su trabajo por las siguientes razones:

- No todos los clientes son tan valiosos como para que valga la pena robar sus datos y hacerlos públicos, ya que tienen información que no se puede monetizar de otra manera.

- Por lo general, el precio de los datos exfiltrados es órdenes de magnitud más bajo que el pago por ransomware, y especialmente si el actor malicioso tiene una reputación (y esta es necesaria para que la gente confíe en que cumplirá su palabra y devolverá el dinero), es arriesgado hacer estafas porque se gana a corto plazo y se pierde a largo plazo. Y no te cuesta nada darles la clave de cifrado después de que te la quitan.

De todos modos, esta no debería ser la primera opción: si los datos existen en una copia de seguridad o no han sido cifrados, lo mejor es restaurarlos desde allí y no dar nada al actor malicioso.

Si realmente tienes datos críticos para la misión, donde la decisión de ser moral te costará todo el negocio, te dejo a ti decidir. La moralidad es discutible si al no pagar el ransomware tus clientes pierden más dinero del que te costaría a ti el chantaje.

Explicaré cómo puedes pagar una tarifa de protección en la última parte del artículo, aunque desanimo tales comportamientos. Tú decides si vale la pena el precio, y a veces puede ser que sí.

Paso cuatro, prevenir que un ataque vuelva a ocurrir en el futuro

No sirve de nada mitigar un ataque si otro viene pronto. En mi opinión, debes hacer todo lo posible para prevenir un ataque futuro.

¿Cómo haces esto? Simple, haces una copia de seguridad con redundancia (método 3-2-1),

- 3 copias de los datos, una de las cuales es la que estás utilizando (producción + staging), y las otras dos como respaldo.

- 2 medios de almacenamiento diferentes. Por ejemplo, puedes tener una copia de seguridad local y otra en la nube. Las opciones económicas incluyen Hetzner Storage, Backblaze, pero hay cientos de soluciones aquí con pros y contras cada una.

- Los datos deben almacenarse fuera del sitio, es decir, no donde está el negocio. En caso de que se incendie la sede o ocurra un ataque nuclear, los datos deberían sobrevivir. undeva. Normalmente en la nube.

Luego, asegúrate de tener un antivirus actualizado, de hacer copias de seguridad con frecuencia tanto de las aplicaciones como del sistema operativo, y de cuidar la separación de las preocupaciones en las aplicaciones, es decir, de tener algunas reglas de higiene informativa.

Ten cuidado de no usar las mismas contraseñas en múltiples lugares (o al menos, utiliza diferentes niveles de contraseñas basados en el riesgo inherente de cada aplicación que accedes, teniendo en cuenta que algunas serán vulneradas y tu contraseña será pública tarde o temprano).

Por lo tanto, asegúrate de tener un plan en caso de desastre, para que puedas gestionar bien las futuras crisis cuando lleguen. Por lo general, las empresas, especialmente las pequeñas, no se preocupan por esto, ni siquiera a nivel abstracto, y se sienten abrumadas por un ataque y no saben qué hacer.

La situación es complicada, y sería absurdo decir que existe una solución que tenga en cuenta las dificultades inherentes a la gestión de un pequeño negocio.

Finalmente, capacita a tus empleados. Por lo general, son los más peligrosos. Hacen clic en correos electrónicos que no deberían, son crédulos y utilizan contraseñas débiles que también emplean en el trabajo.

Personalmente, he tenido dos brechas de datos en correos electrónicos, ambas debido a la negligencia de algunos colaboradores que fallaron en el uso de sus computadoras, donde guardaban sus contraseñas laborales. Afortunadamente, separamos los asuntos, por lo que no se accedió a información sensible. Solo enviaron spam desde mis correos electrónicos, y esto fue limitado después de la primera experiencia en la que mi servidor de correo fue utilizado para spam, por lo que implementé reglas para no permitir un alto volumen de envío (para que no se envíen muchos correos).

Paso cinco, enfréntate a las consecuencias

La realidad es que habrá consecuencias por haber sido negligente / no haber asignado suficientes fondos para la prevención del incidente.

El costo dependerá de cuán grave sea el atacante, del tamaño de tu objetivo y del tipo de datos que hayas perdido (estamos hablando de datos médicos, información legal o de una brecha en cuentas utilizadas exclusivamente en tu aplicación).

Si eres astuto, los datos perdidos no serán muy importantes, y los costos para ti serán bajos. Sin embargo, si has pasado por alto estos aspectos, los costos pueden ser significativos.

Si has reportado institucionalmente que has sufrido una brecha, corres el riesgo de que sea muy grave, o si la suerte está de tu lado y el atacante fue negligente, podrías obtener compensación de él (partiendo de la premisa de que tiene de dónde pagar, y que se logra confiscar esas sumas de dinero, especialmente si están en una billetera criptográfica donde, si el actor malicioso es astuto, puede retenerlos para quedarse con el dinero).

Bonificación: Cómo pagar el chantaje

Si te encuentras en la desafortunada situación de no tener una opción más óptima que ceder al chantaje y pagar la cuota de protección, a continuación te enseñamos cómo hacerlo de manera rápida y (relativamente) segura.

Establecer un medio de comunicación con el atacante

Establece un medio de colaboración con el actor malicioso, de manera que te permita entender mejor las posibilidades de que cumpla con su promesa. Normalmente, intentarán utilizar medios no rastreables para comunicarse (por ejemplo: Signal, correos anónimos, etc.).

Si son rastreables, informa a las autoridades de persecución penal. Si logras darle un iplogger (envíale un archivo para descargar desde tu sistema, un enlace donde hagas logging, etc.), informa a las autoridades de persecución penal. Si es inteligente, ten en cuenta esto porque reduce tus posibilidades de negociar.

Si decides pagar la "rescate", es obligatoria una discusión previa. Aquí puedes hablar sobre qué mecanismos implementas para que ninguna parte salga perjudicada, y tal vez negociar el precio.

Si el actor malicioso no se identifica con un personaje digital (un grupo de hackers, un nombre de usuario en un grupo de hackers, etc.) de manera rastreable (por ejemplo, dejando un mensaje desde su cuenta), los riesgos son que te estafen.

Si se ve perjudicado en la reputación que ha trabajado arduamente para construir, es posible que el costo del chantaje no sea suficiente para cubrir sus pérdidas reputacionales. Esto es una ventaja para ti si decides devolverle el dinero. Pero asegúrate de que realmente tenga algo que perder, más de lo que te está pidiendo en el chantaje.

Por lo general, estos actores son sociópatas, pero racionales, así que puedes negociar con ellos si presentas argumentos claros. Por ejemplo, si él te muestra que es alguien, pero no tiene una reputación establecida tan alta, puedes reducir el precio llegando a un consenso sobre el principio de que no puede garantizar que cumplirá su promesa. Mantente frío con él, no muestres emoción, y por lo general podrás bajar el precio.

La regla se aplica mutatis mutandis a todas las personas inmorales con las que llegues a colaborar o con las que tengas que interactuar. Si tienen problemas de ego, explótalos. La mayoría son narcisistas o tienen otros problemas de personalidad que pueden ser utilizados para reducir tus costos.

Encuentra una manera de notificar al actor malicioso que te vengarás de alguna forma si no cumple con su promesa, dañando su reputación que previamente ha demostrado, pero piensa en cómo hacerlo sin perjudicar aún más tu propia reputación.

No es muy favorable la idea de que hayas pagado un chantaje a un individuo, y si no le demuestras al actor que de alguna manera lo tienes bajo control si te engaña, es posible que se burle completamente de ti.

Compra criptomonedas para pagar la tasa de protección

Utilizas un CEX para comprar criptomonedas usando dinero. No sé si tales cantidades son deducibles, o cuál es su carácter fiscal. Sin embargo, supongo que son gastos, claramente en interés de la empresa. No creo que la ANAF informe más adelante a la ANSPDCP porque sería un gran esfuerzo, pero puede desestimar el gasto incluso si podría haber una justificación económica y puramente fiscal para ello.

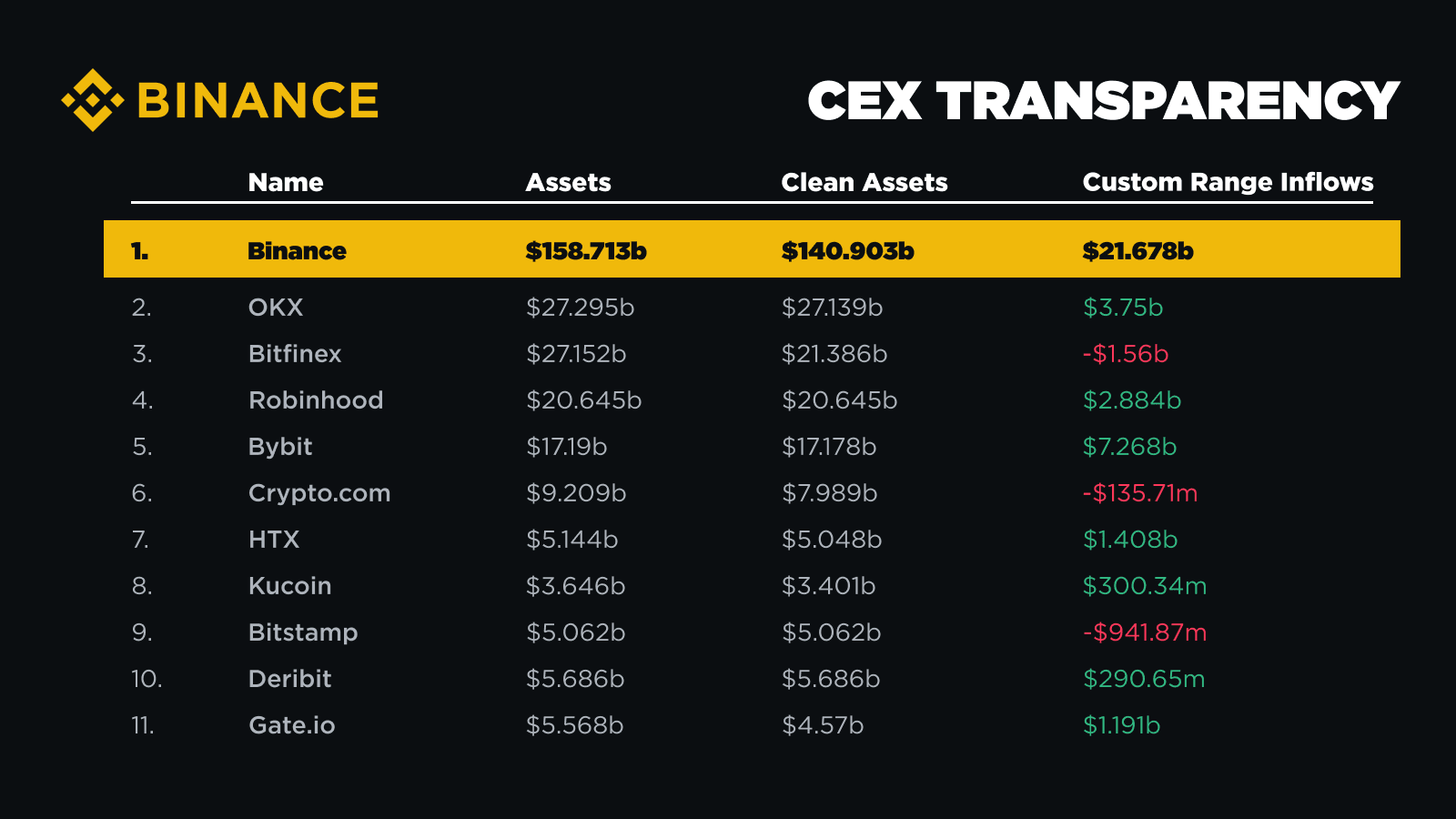

Ejemplos buenos de CEX que no se han demostrado ser esquemas Ponzi hasta ahora incluyen Binance, Coinbase Pro, Kraken.

Ideal, si puedes, notifica al CEX sobre el hecho de que vas a pagar un rescate, ya que ellos pueden bloquear las cuentas respectivas (si están en CEX) o pueden imponer límites en las cuentas para dificultar que el actor malicioso lave el dinero. Esto debe hacerse con anticipación. Aquí puede ayudarte un abogado calificado en esta área, y son pocos.

El infractor debe pagar

Encuentra la dirección de criptomonedas del actor malicioso. Si colaboras con las instituciones públicas, es recomendable discutir con ellos una posible recuperación para que la coordinen, ya que es posible que el actor malicioso se delate al lavar el dinero (o al omitir hacerlo). A veces puedes vincular el dinero pagado al personaje culpable y recuperar parte de los fondos de esta manera. Las posibilidades son escasas a medida que el actor malicioso se vuelve más astuto.

Es probable que quiera Bitcoin (que tiene alta liquidez y está integrado en las plataformas de lavado de dinero), o que prefiera Monero u otras monedas más difíciles de rastrear. Probablemente querrá Bitcoin.

Compra bitcoin en estas plataformas.

Después de realizar el pago, no tienes más que hacer que esperar que la persona que cometió las infracciones anteriormente cumpla su promesa y respete esta regla arbitraria de devolverte el dinero. Normalmente, al actor malicioso le conviene cumplir su promesa, especialmente si tiene una personalidad que justifica los ataques.

El resultado de tus acciones

Si no cumple con su promesa, hazlo quedar mal de una manera accesible como he descrito anteriormente. Si no hay una forma comúnmente entendida para responsabilizarlo por un posible engaño, tendrá todos los incentivos para hacerlo y vender también tus datos después.

Si cumple con la promesa, utiliza la clave de cifrado para descifrar los datos y verifica su integridad. Es muy probable que aún tenga una puerta trasera. Examina los datos y verifica y elimina cualquier residuo que haya quedado allí.

Si eres descuidado aquí, es posible que tengas que pagar la tasa de protección una vez más. Los delincuentes buscan buenas vacas para ordeñar, así que no seas una buena vaca para ordeñar.

Conclusión

Los infractores en estos campos están preparados mientras que las instituciones públicas se quedan atrás. La naturaleza de Internet se asemeja al salvaje oeste: es muy difícil obtener justicia en un entorno sin trazabilidad y donde la culpa es difícil o incluso imposible de atribuir.

En el actual mundo digital, los costos de investigar estos ataques superan el millón de dólares, por lo que las posibilidades de que las autoridades consideren el caso si resulta ser complicado son mínimas.

No te fíes de que te salvará ni DIICOT, ni algún eventual informático o chico que conozcas después. Toma medidas de antemano para no convertirte en una víctima, porque las consecuencias en el caso alternativo son mucho mayores.